Content-Erstellung zur Schließung von KI-Sichtbarkeitslücken

Erfahren Sie, wie Sie KI-Sichtbarkeitslücken in Ihrer Content-Strategie erkennen und schließen. Entdecken Sie praktische Methoden, damit Ihre Marke in ChatGPT, ...

Sicherheitsprobleme und Website-Schwachstellen sind Schwächen in der Infrastruktur, im Code oder in der Konfiguration einer Website, die sie für Cyberangriffe, Malware und Datenpannen anfällig machen und dadurch Suchmaschinen-Rankings, organischen Traffic und das Nutzervertrauen direkt schädigen. Wenn Suchmaschinen wie Google Sicherheitslücken erkennen, bestrafen sie betroffene Websites durch Rankingverluste, Blacklisting oder vollständige Entfernung aus den Suchergebnissen – was die Website-Sicherheit zu einem entscheidenden SEO-Rankingfaktor macht.

Sicherheitsprobleme und Website-Schwachstellen sind Schwächen in der Infrastruktur, im Code oder in der Konfiguration einer Website, die sie für Cyberangriffe, Malware und Datenpannen anfällig machen und dadurch Suchmaschinen-Rankings, organischen Traffic und das Nutzervertrauen direkt schädigen. Wenn Suchmaschinen wie Google Sicherheitslücken erkennen, bestrafen sie betroffene Websites durch Rankingverluste, Blacklisting oder vollständige Entfernung aus den Suchergebnissen – was die Website-Sicherheit zu einem entscheidenden SEO-Rankingfaktor macht.

Sicherheitsprobleme und Website-Schwachstellen sind Schwächen in der Infrastruktur, im Code oder in der Konfiguration einer Website, die sie für Cyberangriffe, Malware-Infektionen, Datenpannen und unbefugte Zugriffe anfällig machen. Diese Schwachstellen reichen von veralteter Software und schwachen Passwörtern bis hin zu ungepatchten Plugins, SQL-Injection-Lücken und Cross-Site-Scripting-(XSS-)Schwachstellen. Wenn Suchmaschinen wie Google Sicherheitslücken auf einer Website erkennen, behandeln sie diese als Bedrohung für die Nutzersicherheit und verhängen harte Strafen wie Rankingverluste, Sicherheitswarnungen für Nutzer und im Extremfall die vollständige Entfernung aus den Suchergebnissen. Dadurch wird Website-Sicherheit nicht nur zum IT-Thema, sondern zu einem zentralen SEO-Rankingfaktor, der organische Sichtbarkeit, Traffic und Umsatz direkt beeinflusst. Laut Branchendaten werden weltweit durchschnittlich 30.000 Websites pro Tag gehackt, wobei 43 % der Angriffe sich auf kleine Unternehmen richten – unabhängig von Größe oder Branche. Die Verbindung zwischen Sicherheit und SEO ist so bedeutend geworden, dass Google 2014 HTTPS explizit als Rankingfaktor bestätigt hat und die Seitensicherheit weiterhin als Qualitätsmerkmal in den Ranking-Algorithmen priorisiert.

Die Verbindung zwischen Website-Sicherheit und Suchmaschinenoptimierung entstand allmählich, als Suchmaschinen ihre Rankingkriterien weiterentwickelten. Anfang der 2000er war Sicherheit vor allem ein IT-Thema mit minimalen SEO-Auswirkungen. Doch als Google und andere Suchmaschinen begannen, Nutzererfahrung und -sicherheit zu priorisieren, änderte sich das Umfeld drastisch. Die Safe Browsing-Initiative von Google, gestartet 2007, markierte einen Wendepunkt durch die Implementierung von Echtzeit-Überprüfungen von Websites auf Malware, Phishing und andere Bedrohungen. Ab 2014 kündigte Google offiziell an, dass HTTPS/SSL-Zertifikate ein Rankingfaktor werden, wodurch Websites mit verschlüsselter Verbindung einen Wettbewerbsvorteil in den Suchergebnissen erhielten. Diese Ankündigung machte klar: Sicherheit ist nicht mehr optional, sondern ein integraler Bestandteil der SEO-Strategie.

Heute sind die Einsätze höher als je zuvor. Untersuchungen der Cyber Management Alliance zeigen, dass 57 % der Unternehmen Cybersicherheit inzwischen als Wettbewerbsvorteil sehen, unmittelbar verbunden mit dem Aufbau von Kundenvertrauen und der Erhaltung der Sichtbarkeit in der Suche. Die durchschnittlichen Kosten einer Datenpanne belaufen sich laut IBMs Data Breach Report 2024 mittlerweile auf 4,45 Mio. US-Dollar weltweit, doch viele Organisationen investieren noch immer zu wenig in präventive Sicherheitsmaßnahmen. Für Websites, die auf organischen Such-Traffic angewiesen sind, gehen die finanziellen Auswirkungen eines Sicherheitsvorfalls weit über Datenverluste hinaus – sie umfassen katastrophale SEO-Schäden, Umsatzeinbrüche und monatelange Wiederherstellungsarbeit. Studien zeigen, dass Websites nach Sicherheitsvorfällen durchschnittlich 76 % ihrer Ranking-Keywords verlieren, wobei Top-10-Positionen in 88 % der Fälle entfallen. Diese dramatische Auswirkung hat Sicherheit von einer technischen Anforderung zu einer strategischen Geschäftsnotwendigkeit für Marketing-Teams und SEO-Profis gemacht.

| Schwachstellentyp | Angriffsmethode | Primäre SEO-Auswirkung | Wiederherstellungszeitraum | Schweregrad |

|---|---|---|---|---|

| SQL-Injection | Ausnutzen von Datenbankabfragen zur Einschleusung von Schadcode | SEO-Spam-Injection, unautorisierte Seitenerstellung, Datendiebstahl | 4–8 Wochen | Kritisch |

| Cross-Site-Scripting (XSS) | Einschleusen von Schadskripten in Webseiten | Malware-Verteilung, Nutzer-Weiterleitung, Inhaltsmanipulation | 2–4 Wochen | Hoch |

| Veraltete Plugins/Themes | Ausnutzen bekannter Schwachstellen in ungepatchter Software | Backdoor-Zugriff, persistente Malware, Wiederinfektion | 6–12 Wochen | Hoch |

| Schwache Passwörter | Brute-Force-Angriffe auf Admin-Zugangsdaten | Komplette Übernahme, Inhaltsaustausch, Blacklisting | 8–16 Wochen | Kritisch |

| Malware-Infektion | Einschleusen von Schadcode in Website-Dateien | Google-Blacklisting, Traffic-Einbruch, Rankingverluste | 6–18 Monate | Kritisch |

| Phishing-Seiten | Erstellen gefälschter Login-Seiten zur Datendiebstahl | Manuelle Strafen, Vertrauensverlust, Deindexierung | 4–12 Wochen | Hoch |

| DDoS-Angriffe | Überlastung der Server durch Traffic | Unerreichbarkeit, Crawl-Fehler, Rankingverluste | 1–4 Wochen | Mittel |

| Content Scraping | Kopieren von Website-Inhalten auf andere Domains | Strafen für doppelte Inhalte, Autoritätsverlust | 3–8 Wochen | Mittel |

| Unsichere APIs | Ausnutzen ungeschützter Schnittstellen | Datenpanne, unbefugter Zugriff, Compliance-Verstöße | 4–10 Wochen | Hoch |

| Unverschlüsselte Daten | Übertragung sensibler Daten ohne HTTPS | Vertrauensverlust, Rankingstrafe, Compliance-Probleme | 1–2 Wochen | Mittel |

Website-Schwachstellen eröffnen zahlreiche Wege für SEO-Schäden, jeder mit eigenen Mechanismen und Folgen. Werden SQL-Injection-Schwachstellen ausgenutzt, erhalten Angreifer direkten Zugriff auf die Datenbank einer Website und können Schadcode einschleusen, unautorisierte Seiten anlegen und bestehende Inhalte manipulieren. Der eingeschleuste Content enthält meist Spam-Keywords aus Branchen wie Pharmazie, Glücksspiel oder Erotik – Inhalte, die in Suchmaschinen ranken und Angreifern Einnahmen verschaffen sollen. Googles Crawler entdecken diese Seiten beim regulären Indexieren, und das Vorhandensein von Spam-Inhalten löst Panda-Algorithmus-Strafen aus, die die Qualitätsbewertung der gesamten Seite verschlechtern. Der Algorithmus wertet den Spam als Zeichen für minderwertige oder betrügerische Inhalte, sodass selbst legitime, hochwertige Seiten an Ranking-Autorität verlieren.

Cross-Site-Scripting-(XSS-)Schwachstellen funktionieren anders, haben aber ebenso gravierende SEO-Folgen. XSS-Lücken erlauben Angreifern, bösartige JavaScripts in Webseiten einzubetten, die im Browser der Nutzer ausgeführt werden. Diese Skripte können Nutzer auf Malware-Seiten weiterleiten, unerwünschte Pop-ups anzeigen oder Sitzungen kapern. Wenn Googles Crawler diese Weiterleitungen und schädlichen Aktivitäten entdecken, wird die Seite als gefährlich markiert und Nutzern werden Sicherheitswarnungen angezeigt. Die Warnungen erscheinen, bevor Nutzer auf Ihre Inhalte zugreifen können – 95 % der Nutzer verlassen die Seite sofort. Dies hat einen Kaskadeneffekt: Nutzer bleiben weg, Engagement-Metriken sinken, die Absprungrate steigt und Google wertet diese Signale als Hinweis auf schlechte Nutzererfahrung – was die Rankings weiter unterdrückt.

Malware-Infektionen stellen die schwerwiegendste Kategorie von Sicherheitsschwachstellen mit SEO-Auswirkungen dar. Malware kann sich monatelang in Website-Dateien halten, stetig Spam-Inhalte einfügen, Hintertüren für erneuten Zugriff schaffen und Schadcode an Besucher verteilen. Die Infektion bleibt häufig unsichtbar für die Betreiber, während Googles Sicherheitssysteme sie durch Verhaltensanalyse erkennen. Nach Malware-Erkennung setzt Google die Website sofort auf die Safe Browsing-Blacklist, was bei allen Besuchern aus den Suchergebnissen automatische Sicherheitswarnungen auslöst. Dieses Blacklisting lässt den organischen Traffic binnen 24–72 Stunden um 95 % oder mehr einbrechen. Selbst nach der Bereinigung ist nicht nur die Entfernung der Malware nötig, sondern auch der Wiederaufbau von Googles Vertrauen – ein Prozess, der üblicherweise 6–18 Monate aktive Optimierung und Sicherheitsüberwachung erfordert.

Die geschäftlichen Auswirkungen von Sicherheitsschwachstellen gehen weit über technische Kennzahlen hinaus – sie führen direkt zu Umsatzeinbußen, Marktanteilsverlusten und Wettbewerbsnachteilen. Beispiel: Ein mittelständisches B2B-SaaS-Unternehmen generiert 50.000 organische Besucher monatlich, mit 3 % Conversion-Rate und 5.000 US-Dollar durchschnittlichem Kundenwert. Über die organische Suche entstehen so 7,5 Mio. Dollar Monatsumsatz. Bei einem Sicherheitsvorfall und Google-Blacklisting bricht der organische Traffic auf 2.500 Besuche (–95 %) ein, der Monatsumsatz sinkt auf 375.000 Dollar. Über einen sechsmonatigen Erholungszeitraum mit durchschnittlich 50 % Traffic-Kapazität verliert das Unternehmen rund 22,5 Mio. Dollar organischen Umsatz. Hinzu kommen Kosten für Bereinigung (50.000 Dollar), Notfall-PPC-Kampagnen (200.000 Dollar) und beschleunigtes Recovery-Marketing (200.000 Dollar). Insgesamt beträgt der finanzielle Gesamtschaden 22,95 Mio. Dollar – ein katastrophaler Verlust, den viele Unternehmen nicht verkraften.

Neben dem direkten Umsatzverlust verursachen Sicherheitsvorfälle sekundäre Geschäftsschäden, die sich im Zeitverlauf verstärken. Die Customer Acquisition Cost (CAC) explodiert, wenn der organische Traffic ausfällt. Vor dem Vorfall akquiriert ein Unternehmen Kunden für 120 Dollar gemischten CAC (organisch + paid). Während und nach dem Vorfall, wenn nur noch bezahlte Werbung möglich ist, steigt der CAC auf über 400 Dollar, da zu Notfallgeboten geworben wird. Das zerstört die Unit Economics – liegt der Customer Lifetime Value (LTV) bei 600 Dollar, sinkt das LTV:CAC-Verhältnis von 5:1 auf 1,5:1 und macht Kundenakquise ggf. unrentabel. Unternehmen müssen dann entweder das Marketingbudget kürzen (Marktanteilsverluste) oder negative Unit Economics akzeptieren (Verluste pro Kunde).

Wettbewerbsdynamiken verstärken den Schaden. Während Ihre Seite sich erholt, setzen Mitbewerber ihre SEO-Maßnahmen fort, gewinnen Ihre Kunden und bauen ihre Marktposition aus. Ein Unternehmen, das für ein wertvolles Keyword von Platz 1 auf Platz 5 abrutscht, verliert nicht nur vier Positionen, sondern 70 % der Klicks. Der Wettbewerber auf Platz 1 erhält diese Klicks. Der Effekt ist doppelt: Sie verlieren Traffic, der Wettbewerb gewinnt ihn. Über sechs Monate Erholung erobern Mitbewerber ggf. dauerhaft Marktanteile, Kundenbeziehungen und Markenloyalität, die nie zurückkehren. Dieser Wettbewerbsverlust wiegt oft schwerer als der direkte Umsatzschaden.

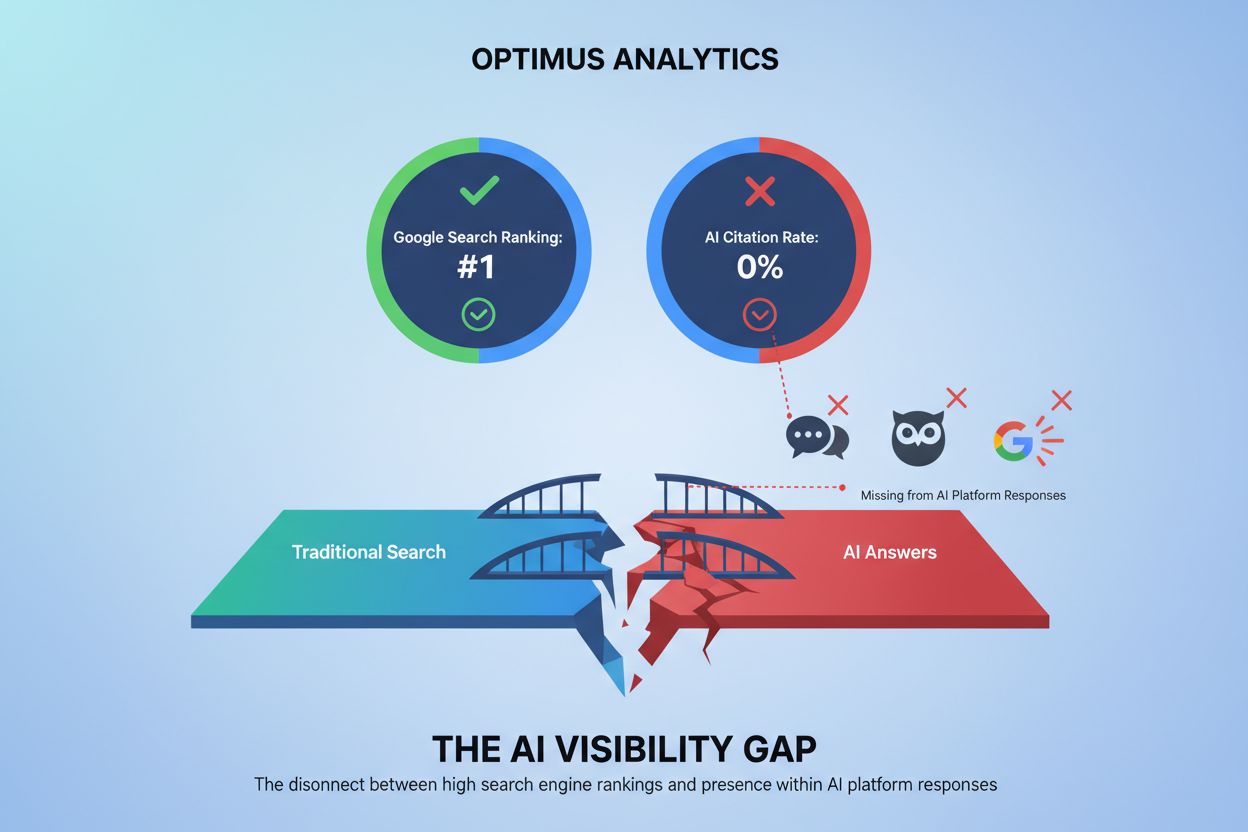

Sicherheitsschwachstellen betreffen nicht mehr nur klassische Suchmaschinen, sondern beeinflussen zunehmend, wie Websites auf KI-Plattformen wie Perplexity, ChatGPT, Google AI Overviews und Claude erscheinen. Diese KI-Systeme crawlen und analysieren Websites, um Antworten zu generieren. Sicherheitsprobleme haben direkten Einfluss darauf, wie Ihre Marke und Inhalte in KI-Antworten repräsentiert werden. Wird eine Website geblacklistet oder mit Sicherheitsproblemen markiert, können KI-Systeme sie aus den Trainingsdaten ausschließen oder bei Antwortgenerierung zurückstufen – Ihre Sichtbarkeit in KI-Antworten sinkt. Es entsteht ein doppeltes Sichtbarkeitsproblem: Sie verlieren sowohl Such-Rankings als auch KI-Zitationen gleichzeitig.

Die Google Search Console ist das zentrale Tool zum Verständnis sicherheitsbezogener SEO-Probleme. Google zeigt spezifische Warnungen wie „Mit Spam gehackt“, „Mit Malware gehackt“, „Phishing“ oder „Reiner Spam“ an. Jede Warnung erfordert eigene Gegenmaßnahmen und hat unterschiedliche Erholungszeiten. Manuelle Maßnahmen, die über die Search Console gemeldet werden, erfordern nach der Bereinigung einen expliziten Wiederaufnahmeantrag und verlängern die Erholungszeit um 1–3 Wochen. Das Monitoring der Search Console Sicherheitsmeldungen ist für die Früherkennung essenziell – Seiten, die Vorfälle innerhalb von 24 Stunden erkennen, sind 2–3 Wochen schneller wiederhergestellt als solche, die erst nach 1–2 Wochen reagieren.

WordPress-Seiten sind überproportional von sicherheitsbedingten SEO-Risiken betroffen. Studien zeigen, dass 94 % aller CMS-Infektionen auf WordPress entfallen, vor allem wegen veralteter Plugins, Themes und Core-Installationen. Die Popularität von WordPress macht es zum bevorzugten Angriffsziel, und die dezentrale Plugin-Architektur eröffnet zahlreiche Einfallstore. Ein einziges veraltetes Plugin kann eine gesamte WordPress-Installation kompromittieren, Malware auf allen Seiten einschleusen und SEO-Strafen für tausende Seiten auslösen. Für WordPress ist Sicherheit also besonders kritisch für SEO – eine einzelne Schwachstelle kann das Ranking der gesamten Website zerstören.

Effektive Sicherheit erfordert einen mehrschichtigen Ansatz, der Schwachstellen auf allen Ebenen der Website-Infrastruktur adressiert. SSL/TLS-Zertifikate und HTTPS-Verschlüsselung bilden das Fundament moderner Website-Sicherheit und SEO. Google hat HTTPS als Rankingfaktor bestätigt, und moderne Browser zeigen für Nicht-HTTPS-Seiten Warnungen an. HTTPS ist für SEO unverzichtbar – es ist sowohl Rankingfaktor als auch Vertrauenssignal. Unternehmen sollten mindestens 256-Bit-Verschlüsselung einsetzen und Zertifikate korrekt konfigurieren und regelmäßig erneuern.

Regelmäßige Sicherheits-Audits und Schwachstellenscans identifizieren Schwächen, bevor Angreifer sie ausnutzen. Automatisierte Scanner erkennen veraltete Software, Fehlkonfigurationen und bekannte Schwachstellen. Diese sollten durch manuelle Penetrationstests ergänzt werden, um Logikfehler und komplexe Angriffsketten zu finden, die automatisierte Tools übersehen. Audits sollten mindestens vierteljährlich erfolgen, bei hoch frequentierten oder wertvollen Seiten häufiger. Ergebnisse müssen dokumentiert und die Behebung der Schwachstellen nachverfolgt werden.

Alle Software aktuell halten ist essenziell, um bekannte Schwachstellen nicht ausnutzen zu lassen. Dies schließt das CMS (WordPress, Drupal, Joomla), alle Plugins und Themes, Serverbetriebssysteme und Drittanbieter-Anwendungen ein. Entwickler liefern regelmäßig Sicherheitspatches aus – wer diese nicht einspielt, lässt bekannte Angriffspunkte offen. Speziell bei WordPress hatten 56 % der infizierten Seiten zum Infektionszeitpunkt veraltete Software – viele Vorfälle wären durch einfache Wartung vermeidbar. Automatische Updates sollten, wo möglich, aktiviert werden – mit Testprozessen, um Funktionsstörungen durch Updates zu vermeiden.

Web Application Firewalls (WAF) bieten Echtzeitschutz gegen klassische Angriffe wie SQL-Injection, XSS und DDoS. WAFs analysieren eingehenden Traffic, erkennen schädliche Muster und blockieren Anfragen, bevor sie zur Website gelangen. Cloud-WAFs wie Cloudflare, AWS WAF und Sucuri bieten zusätzliche Funktionen wie DDoS-Schutz, Malware-Scans und automatische Bedrohungsabwehr. WAFs sollten so konfiguriert werden, dass bekannte Angriffsarten blockiert, legitimer Traffic aber zugelassen wird – dazu ist Feintuning nötig, um Fehlalarme zu vermeiden.

Die Integration von Sicherheit in SEO-Algorithmen wird sich in den kommenden Jahren weiter vertiefen. Das E-E-A-T-Framework von Google (Experience, Expertise, Authoritativeness, Trustworthiness) legt immer mehr Gewicht auf Vertrauenswürdigkeit – direkt gekoppelt an Sicherheit. Websites mit starker Sicherheitsbilanz, sauberer Malware-Historie und robusten Schutzmechanismen erhalten Vertrauenssignale, die das Ranking verbessern. Seiten mit Sicherheitsvorfällen hingegen stehen unter algorithmischer Beobachtung und erholen sich auch nach der Bereinigung langsamer.

KI-Systeme werden Sicherheit immer stärker in die Inhaltsbewertung und Zitationsentscheidung einbeziehen. Während Perplexity, ChatGPT, Google AI Overviews und Claude zu zentralen Informationsquellen für Nutzer werden, bevorzugen diese Systeme sichere, vertrauenswürdige Websites als Quelle. Sicherheitsvorfälle schaden nicht nur klassischen Rankings, sondern reduzieren auch KI-Zitationen und Sichtbarkeit in KI-Antworten. Es entsteht ein doppeltes Sichtbarkeitsproblem: Schlechte Sicherheit schadet gleichzeitig Suchmaschinen- und KI-Plattform-Sichtbarkeit. Organisationen müssen ihre Sicherheitslage in beiden Ökosystemen überwachen, um umfassende Online-Präsenz zu erhalten.

Zero-Trust-Sicherheitsmodelle werden zum Standard und lösen das veraltete Perimeter-Sicherheitskonzept ab. Zero Trust betrachtet sämtlichen Traffic – intern wie extern – als potenziell böswillig und verlangt Authentifizierung. In Verbindung mit kontinuierlichem Monitoring und Verhaltensanalyse werden Vorfälle schneller erkannt und verhindert als mit klassischen Modellen. Unternehmen, die auf Zero Trust setzen, erleben weniger Vorfälle und schnellere Erholung, was sich als Wettbewerbsvorteil im SEO niederschlägt.

Regulatorische Anforderungen werden sich zunehmend mit SEO-Leistung überschneiden. DSGVO, CCPA und neue Datenschutzgesetze fordern robuste Sicherheitsmaßnahmen zum Schutz der Nutzerdaten. Verstöße führen zu Bußgeldern, rechtlichen Risiken und Reputationsschäden – alles Faktoren, die SEO schaden. Suchmaschinen könnten künftig sogar Compliance-Status in das Ranking einfließen lassen. Unternehmen müssen Sicherheit und Compliance als integrierte Strategie sehen, um sowohl rechtliche als auch Sichtbarkeitsziele zu erreichen.

Die Zukunft von SEO ist untrennbar mit Sicherheit verbunden. Organisationen, die Website-Sicherheit als Kern der SEO-Strategie begreifen – und nicht als nachträglichen Zusatz –, sichern sich nachhaltige Vorteile bei Sichtbarkeit, KI-Zitationen, Vertrauen und Umsatz. Die Kosten proaktiver Sicherheit (typischerweise 1.200–6.000 Dollar jährlich) sind vernachlässigbar im Vergleich zu Vorfallbeseitigung (50.000–500.000 Dollar) und Umsatzverlusten (100.000–5.000.000 Dollar+). Für Marketing-Teams und SEO-Profis ist Sicherheit nicht mehr optional – sondern Grundvoraussetzung für den Erhalt und Ausbau der organischen Sichtbarkeit in einer digital zunehmend sicherheitsbewussten Welt.

Die häufigsten Schwachstellen sind SQL-Injection, Cross-Site-Scripting (XSS), veraltete Plugins und Themes, schwache Passwörter, unsichere APIs und ungepatchte CMS-Installationen. Laut Studien traten 2019 bei 94 % der WordPress-Infektionen veraltete Software auf. Diese Schwachstellen ermöglichen es Angreifern, Malware einzuschleusen, Spam-Seiten zu erstellen und Inhalte zu manipulieren – alles Auslöser für Googles Sicherheitswarnungen und Rankingverluste. Regelmäßige Sicherheitsüberprüfungen und zeitnahe Updates sind zur Prävention unerlässlich.

Google erkennt und bestraft gehackte Websites in der Regel innerhalb von 24–72 Stunden nach der Infektion. Suchmaschinen zeigen Sicherheitswarnungen an, wodurch der organische Traffic fast sofort um 95 % oder mehr einbricht. Auch ohne sichtbare Warnungen unterdrücken Googles Algorithmen die Rankings und können Seiten vollständig deindexieren. Die Erkennungsgeschwindigkeit hängt von der Crawl-Frequenz und dem Schweregrad des Sicherheitsvorfalls ab, aber die Auswirkungen sind für die meisten Websites nahezu sofort spürbar.

Algorithmische Unterdrückung erfolgt automatisch und wird nach der Bereinigung (3–7 Tage) ebenfalls automatisch aufgehoben, während manuelle Maßnahmen eine menschliche Überprüfung erfordern und die Lösung 1–3 Wochen länger dauern kann. Manuelle Maßnahmen werden bei schwerwiegenden Verstößen wie Phishing, Malware-Verteilung oder SEO-Spam verhängt. Beide schädigen das Ranking erheblich, aber bei manuellen Maßnahmen sind explizite Wiederaufnahmeanträge über die Google Search Console nötig und es handelt sich um schwerwiegendere Verstöße gegen Googles Richtlinien.

Die vollständige SEO-Wiederherstellung dauert in der Regel 6–18 Monate, abhängig von der Schwere des Vorfalls, der Qualität der Reaktion und laufenden SEO-Maßnahmen. Die erste Erholung (Entfernung der Sicherheitswarnungen) dauert 1–2 Wochen, die teilweise Wiederherstellung des Traffics (60–80 %) dauert 3–6 Monate, und die vollständige Erholung erfordert 6–18 Monate aktive Optimierung. Manche Seiten erholen sich nie ganz, insbesondere wenn sie viele Backlinks verlieren oder dauerhafte manuelle Strafen erleiden. Professionelle Bereinigung und aggressive Recovery-Maßnahmen beschleunigen den Prozess.

Ja, Malware verschlechtert die Core Web Vitals erheblich, indem sie schädliche Skripte einschleust, die Serverressourcen beanspruchen und das Laden der Seite verlangsamen. Largest Contentful Paint (LCP) kann von 2 Sekunden auf über 8 Sekunden steigen, First Input Delay (FID) von 80 ms auf über 500 ms, und Cumulative Layout Shift (CLS) nimmt durch eingeschleuste Werbung und Pop-ups drastisch zu. Da die Core Web Vitals bestätigte Google-Rankingfaktoren sind, schadet diese Performance-Verschlechterung direkt den SEO-Rankings auf allen Geräten.

SEO-Spam Injection tritt auf, wenn Hacker SQL-Injection oder andere Schwachstellen nutzen, um legitime Websites mit Spam-Keywords, Links und automatisch generierten Seiten aus den Bereichen Pharmazie, Glücksspiel oder Erotik zu füllen. Dadurch greift Googles Panda-Algorithmus wegen dünner oder doppelter Inhalte, die Qualitätsbewertung der Seite sinkt und das Crawl-Budget wird für Spam-Seiten verschwendet. Der eingeschleuste Inhalt verwässert die thematische Autorität Ihrer Seite und führt dazu, dass alle legitimen Seiten durch die Qualitätsminderung Rankings verlieren.

Ein Google-Blacklist-Eintrag führt zu einem sofortigen und massiven Verkehrseinbruch – typischerweise 95 % Verlust innerhalb von 24–72 Stunden. Nutzer sehen vor dem Betreten Ihrer Seite Sicherheitswarnungen und klicken meist auf 'Zurück zur Sicherheit' statt fortzufahren. Auch nach der Bereinigung dauert die Erholung Wochen bis Monate, da Google Ihre Seite neu crawlt und bewertet. Das Blacklisting schädigt auch die Markenreputation, da sich Nutzer die Warnung merken und selbst nach Lösung des Problems zögern, die Seite erneut zu besuchen – was langfristig die Klickrate (CTR) drückt.

Marketing-Teams sollten sich kümmern, weil Website-Sicherheit SEO-Vermögenswerte im Wert von Millionen Dollar an organischem Traffic und Umsatz direkt schützt. Ein einziger Sicherheitsvorfall kann monatelange oder jahrelange SEO-Investitionen über Nacht vernichten und Umsatzeinbußen von 100.000 bis über 5.000.000 Dollar verursachen – abhängig vom organischen Traffic-Volumen. Sicherheit ist heute eine Kernstrategie für SEO, nicht nur ein IT-Thema. Proaktive Investitionen in Sicherheit haben ein ROI von über 100:1 im Vergleich zu den Kosten der Wiederherstellung nach einem Vorfall und sind somit eine der klügsten Marketingbudget-Entscheidungen.

Beginnen Sie zu verfolgen, wie KI-Chatbots Ihre Marke auf ChatGPT, Perplexity und anderen Plattformen erwähnen. Erhalten Sie umsetzbare Erkenntnisse zur Verbesserung Ihrer KI-Präsenz.

Erfahren Sie, wie Sie KI-Sichtbarkeitslücken in Ihrer Content-Strategie erkennen und schließen. Entdecken Sie praktische Methoden, damit Ihre Marke in ChatGPT, ...

Erfahren Sie, was die AI-Sichtbarkeitslücke ist, warum sie für Ihre Marke wichtig ist, wie Sie sie messen und Strategien, um die Lücke zwischen traditioneller S...

Erfahren Sie, wie Sie KI-Sichtbarkeits-Lücken im Content über ChatGPT, Perplexity und Google AI Overviews erkennen und schließen. Entdecken Sie Analysemethoden ...