Autenticidad del Contenido para la Búsqueda con IA: Verificación y Confianza

Descubre qué significa la autenticidad del contenido para los motores de búsqueda con IA, cómo los sistemas de IA verifican fuentes y por qué es importante para...

La autenticidad del contenido es la capacidad de verificar el origen, la integridad y la historia de contenidos digitales como imágenes, videos, audio y documentos para confirmar que son genuinos, no han sido alterados y son rastreables hasta una fuente confiable. Emplea metadatos seguros, firmas digitales y estándares abiertos como C2PA para establecer registros de procedencia verificables que documentan quién creó el contenido, cómo fue modificado y si se utilizaron herramientas de IA en su producción.

La autenticidad del contenido es la capacidad de verificar el origen, la integridad y la historia de contenidos digitales como imágenes, videos, audio y documentos para confirmar que son genuinos, no han sido alterados y son rastreables hasta una fuente confiable. Emplea metadatos seguros, firmas digitales y estándares abiertos como C2PA para establecer registros de procedencia verificables que documentan quién creó el contenido, cómo fue modificado y si se utilizaron herramientas de IA en su producción.

La autenticidad del contenido es la capacidad de verificar el origen, la integridad y la historia de contenidos digitales como imágenes, videos, audio y documentos para confirmar que son genuinos, no han sido alterados y son rastreables hasta una fuente confiable. En una era donde la IA generativa puede crear medios sintéticos hiperrealistas y los deepfakes proliferan en las plataformas sociales, la autenticidad del contenido se ha vuelto esencial para mantener la confianza en la información digital. El concepto abarca la verificación de quién creó el contenido, qué herramientas se utilizaron en su producción, cómo ha sido modificado y si la inteligencia artificial estuvo involucrada en alguna etapa de creación o edición. La autenticidad del contenido opera a través de metadatos seguros, firmas digitales y estándares abiertos como la Coalition for Content Provenance and Authenticity (C2PA) para establecer registros de procedencia verificables que documentan el ciclo de vida completo del contenido digital desde su creación hasta su distribución.

El reto de verificar la autenticidad del contenido no es nuevo—documentos falsificados, fotografías alteradas y pruebas fabricadas han existido durante siglos. Sin embargo, la era digital ha transformado fundamentalmente la escala y la velocidad con la que se puede crear y distribuir contenido no auténtico. Según una investigación de AIMultiple, el 75% de los adultos en el Reino Unido cree que el contenido digitalmente alterado contribuye a la propagación de la desinformación, lo que subraya la preocupación pública generalizada por la integridad del contenido. La proliferación de plataformas de redes sociales ha permitido que la información se propague globalmente en minutos, mientras que los avances en IA generativa han hecho exponencialmente más fácil crear contenido sintético convincente que imita la realidad. En noviembre de 2024, una investigación de Graphite.io reveló un hito significativo: la cantidad de artículos generados por IA publicados en la web superó por primera vez la cantidad de artículos escritos por humanos, lo que destaca la urgencia de distinguir el contenido auténtico creado por humanos de las alternativas sintéticas. Este cambio ha llevado a que grandes empresas tecnológicas, organizaciones de medios y grupos de la sociedad civil colaboren en marcos estandarizados para incrustar y verificar la procedencia del contenido.

El surgimiento de herramientas de IA generativa como DALL-E, Midjourney, Sora y Adobe Firefly ha creado un desafío sin precedentes para la verificación de contenidos. Estos sistemas pueden generar imágenes fotorrealistas, deepfakes de video convincentes y audio sintetizado que son casi indistinguibles del contenido auténtico creado por humanos. La investigación demuestra que los humanos detectan imágenes deepfake con solo un 62% de precisión, apenas mejor que el azar, y para videos deepfake, la precisión puede bajar hasta el 23%. Las consecuencias son graves: los incidentes de fraude con deepfakes aumentaron diez veces entre 2022 y 2023, con el 88% de los casos identificados de deepfakes ocurriendo en el sector de criptomonedas y el 8% en fintech. Más allá del fraude financiero, los deepfakes se han utilizado como arma para la desinformación política, estafas de suplantación de celebridades y pornografía no consentida. En respuesta, los marcos de autenticidad del contenido ofrecen una solución técnica al incorporar información verificable directamente en los archivos digitales, permitiendo a los usuarios inspeccionar la procedencia del contenido y tomar decisiones informadas sobre su confiabilidad. Esto es especialmente crítico para plataformas de monitoreo de IA como AmICited, que rastrean cómo marcas y contenidos aparecen en respuestas generadas por IA en sistemas como ChatGPT, Perplexity y Google AI Overviews.

La autenticidad del contenido se basa en varias tecnologías interconectadas para establecer una procedencia verificable. El mecanismo principal son los metadatos seguros combinados con firmas digitales criptográficas que crean registros a prueba de manipulaciones sobre la historia del contenido. A diferencia de los metadatos tradicionales, que pueden modificarse o eliminarse fácilmente de los archivos, las credenciales de contenido compatibles con C2PA vinculan afirmaciones sobre la creación y edición del contenido a un hash criptográfico del propio contenido. Esto significa que cualquier alteración, tanto del contenido como de sus metadatos, invalidará la firma, señalando inmediatamente la manipulación. La Content Authenticity Initiative (CAI), fundada por Adobe en 2019, desarrolla herramientas de código abierto que implementan estos estándares a lo largo del ciclo de vida del contenido. Cuando un creador utiliza una herramienta compatible con C2PA como Adobe Photoshop o Lightroom, el software registra automáticamente detalles como la identidad verificada del creador, la fecha y hora de creación, el dispositivo o software utilizado y cualquier edición posterior o implicación de IA. Esta información se firma criptográficamente y se incrusta en el archivo, creando lo que la CAI denomina credenciales de contenido—básicamente una “etiqueta nutricional” para el contenido digital que persiste a lo largo de las iteraciones de edición y el intercambio en plataformas.

| Método/Estándar | Tipo de tecnología | Prueba de manipulación | Persistencia | Nivel de adopción | Caso de uso principal |

|---|---|---|---|---|---|

| Credenciales de Contenido C2PA | Firmas criptográficas + metadatos | Sí, firmado criptográficamente | Alta en plataformas compatibles con C2PA | En crecimiento (principales empresas tecnológicas) | Seguimiento integral de procedencia |

| Marcas de Agua Digitales | Identificadores visibles o invisibles | Parcial (la marca persiste pero puede eliminarse) | Moderada (sobrevive a compresión/redimensionado) | Generalizada | Protección de derechos de autor y marca |

| Procedencia basada en Blockchain | Registro en libro mayor distribuido | Sí, libro mayor inmutable | Muy alta (registro permanente) | Emergente (uso especializado) | Archivo a largo plazo y evidencia legal |

| Metadatos Tradicionales (EXIF/XMP) | Información incrustada en el archivo | No (fácil de modificar) | Baja (eliminado por plataformas) | Universal pero poco confiable | Información básica del archivo |

| Firmas Digitales (PKI) | Infraestructura de clave pública | Sí, verificado criptográficamente | Depende de la implementación | Moderada (uso empresarial) | Autenticación y verificación de documentos |

| Criptografía en el sensor | Cifrado a nivel de hardware | Sí, vinculado al hardware | Muy alta (incrustado en hardware) | Emergente (Leica M11-P, Nikon Z6III) | Autenticidad en el punto de captura |

La C2PA representa el estándar abierto más completo para establecer la autenticidad del contenido en los medios digitales. Formada como una organización de desarrollo de estándares bajo la Joint Development Foundation de la Linux Foundation, la C2PA unifica los esfuerzos de la Content Authenticity Initiative liderada por Adobe, el Project Origin de Microsoft y las contribuciones de grandes empresas tecnológicas como Intel, NVIDIA, Arm y Truepic. La especificación C2PA define cómo los datos de procedencia se firman criptográficamente y se incrustan en los archivos multimedia en un formato estandarizado que funciona en diferentes plataformas y aplicaciones. El estándar admite múltiples formatos de archivo, incluidos PNG, JPEG, MP4, WAV y PDF, asegurando una amplia aplicabilidad para distintos tipos de contenido. Cuando un creador aplica credenciales de contenido C2PA a su obra, el sistema genera un manifiesto que registra afirmaciones sobre el origen del contenido, el proceso de creación, el historial de edición y cualquier participación de IA. Este manifiesto se firma criptográficamente utilizando certificados gestionados a través de una lista de confianza, asegurando que solo las entidades autorizadas puedan crear credenciales válidas. El Programa de Conformidad C2PA verifica que el software, hardware y servicios cumplan con la especificación, añadiendo implementaciones certificadas a una lista pública de confianza. Esta estructura de gobernanza garantiza la interoperabilidad y seguridad en todo el ecosistema.

La implementación de la autenticidad del contenido comienza en el punto de creación y se extiende a lo largo de todo el ciclo de vida del contenido. Los principales fabricantes de cámaras han integrado soporte para C2PA directamente en el hardware: la Leica M11-P se convirtió en la primera cámara del mundo con credenciales de contenido integradas, mientras que la Nikon Z6III incorpora credenciales para aplicaciones de fotoperiodismo. La plataforma Qualcomm Snapdragon 8 Gen3 lleva las credenciales de contenido a los teléfonos inteligentes a nivel de chip, permitiendo que millones de usuarios incrusten automáticamente datos de autenticidad al capturar fotos y videos. Para los flujos de trabajo de postproducción, la suite creativa de Adobe, que incluye Photoshop, Lightroom y Firefly, ahora admite credenciales de contenido compatibles con C2PA, permitiendo a los creadores documentar su proceso de edición y la participación de IA. La aplicación móvil ProofMode permite a los usuarios capturar fotos y videos con credenciales de contenido incrustadas en origen mediante firmas digitales y metadatos seguros. Sin embargo, la implementación enfrenta desafíos significativos: muchas plataformas de redes sociales actualmente eliminan los metadatos durante las cargas, eliminando las credenciales de contenido a menos que la plataforma sea compatible con C2PA. Esto crea una brecha crítica donde el contenido auténtico pierde su información de procedencia a medida que se mueve por los ecosistemas digitales. Organizaciones como Reuters, BBC y AFP han comenzado a implementar los estándares C2PA en sus flujos de trabajo editoriales para verificar la procedencia de fotos y videos antes de la publicación, demostrando el valor práctico de la autenticidad del contenido en el periodismo profesional.

Atribución verificable: Los creadores pueden adjuntar información de identidad verificada, cuentas de redes sociales y preferencias de uso directamente a su contenido, asegurando la atribución adecuada y previniendo el uso no autorizado o la mala atribución.

Detección de manipulación: Las firmas criptográficas hacen que cualquier modificación no autorizada sea inmediatamente evidente, permitiendo a los espectadores identificar cuándo el contenido ha sido alterado después de su creación o publicación inicial.

Transparencia sobre IA: Las credenciales de contenido pueden indicar explícitamente si el contenido fue creado, editado o mejorado con herramientas de IA, proporcionando transparencia sobre la participación de medios sintéticos sin etiquetar automáticamente dicho contenido como engañoso.

Mitigación de la desinformación: Al establecer cadenas de procedencia verificables, la autenticidad del contenido ayuda a combatir deepfakes, medios manipulados y atribuciones falsas que alimentan campañas de desinformación y erosionan la confianza pública.

Eficiencia operativa: Las organizaciones que integran la autenticidad del contenido en los sistemas de gestión de activos digitales pueden automatizar la documentación de procedencia, reduciendo la entrada manual de datos y minimizando errores en el seguimiento y archivo del contenido.

Soporte legal y de cumplimiento: Las credenciales de contenido verificables proporcionan pruebas admisibles del origen e integridad del contenido, apoyando procedimientos legales, documentación de derechos humanos y requisitos de cumplimiento normativo.

Protección de marca: Las empresas pueden incrustar credenciales de contenido en materiales de marketing y activos digitales para proteger la propiedad intelectual, detectar el uso no autorizado y mantener la integridad de la marca en los canales de distribución.

Apoyo a la alfabetización mediática: Cuando los usuarios pueden inspeccionar las credenciales de contenido a través de extensiones de navegador o herramientas de verificación, obtienen información sobre la procedencia del contenido, fomentando la evaluación crítica y apoyando la toma de decisiones informadas sobre el consumo de medios.

A pesar de las promesas de los estándares de autenticidad del contenido, existen obstáculos importantes para su implementación generalizada. La eliminación de metadatos por parte de las plataformas de redes sociales sigue siendo un reto crítico: cuando los usuarios suben contenido a Facebook, Instagram, Twitter o TikTok, estas plataformas suelen recodificar los archivos y eliminar los metadatos incrustados, incluidas las credenciales de contenido C2PA, para optimizar sus sistemas. Esto significa que, incluso si un creador incrusta datos auténticos de procedencia, la información puede perderse antes de que el contenido llegue a las audiencias. La brecha de adopción representa otra barrera—no todo el software, hardware y sitios web admiten actualmente los estándares C2PA, lo que limita el alcance de la verificación de autenticidad. Un creador que usa herramientas compatibles con C2PA puede descubrir que sus credenciales son eliminadas cuando el contenido se comparte en plataformas no compatibles, reduciendo el valor de la inversión en documentación de autenticidad. También existen preocupaciones sobre la escalabilidad: procesar y verificar credenciales de contenido a escala global requiere una infraestructura técnica coordinada, gestión estandarizada de certificados y sistemas interoperables en miles de organizaciones. Además, la autenticidad del contenido proporciona datos sobre la procedencia pero no puede determinar la confiabilidad por sí sola—la interpretación humana sigue siendo esencial. Una credencial de contenido puede mostrar que el contenido fue creado por una entidad verificada, pero los espectadores aún deben evaluar el contexto, la reputación de la fuente y la intención. Finalmente, el carácter opcional de las credenciales de contenido en muchos sistemas permite que los actores maliciosos simplemente opten por no participar en el ecosistema, creando un sistema de dos niveles donde el contenido auténtico es verificable pero el contenido no auténtico puede evitar el escrutinio al no utilizar herramientas compatibles con C2PA.

La autenticidad del contenido se ha vuelto especialmente crítica en el periodismo y la documentación de derechos humanos, donde verificar la procedencia de la evidencia visual impacta directamente en la confianza pública y la responsabilidad legal. Grandes organizaciones de noticias como Reuters, BBC, The New York Times y Agence France-Presse han comenzado a implementar los estándares C2PA y la verificación de autenticidad del contenido en sus flujos de trabajo editoriales. Reuters realizó un proyecto de prueba de concepto utilizando metadatos seguros y atribución firmada para establecer la autenticidad de imágenes en sus reportajes, demostrando cómo la autenticidad del contenido puede fortalecer la credibilidad periodística. Durante el conflicto de Ucrania en 2022, los periodistas recurrieron al análisis de autenticidad del contenido para verificar videos generados por usuarios en Telegram que mostraban ataques a instalaciones nucleares, utilizando análisis forense de formatos de archivo y metadatos para confirmar que las imágenes provenían de dispositivos móviles y no eran generadas sintéticamente. Organizaciones de derechos humanos como WITNESS han colaborado con la Content Authenticity Initiative para desarrollar sistemas orientados a cámaras que permitan a activistas y periodistas incrustar señales de autenticidad en el momento de la captura, protegiendo la privacidad de los colaboradores. Estos sistemas permiten la documentación segura de atrocidades y violaciones de derechos humanos, manteniendo el anonimato de quienes graban las pruebas, lo que responde a la necesidad crítica de verificar la autenticidad sin exponer a fuentes vulnerables. La Content Authenticity Initiative también ha desarrollado materiales educativos y recursos de alfabetización mediática para ayudar a periodistas y al público a interpretar las credenciales de contenido y comprender los datos de procedencia, reconociendo que la tecnología por sí sola no puede abordar la desinformación sin una educación complementaria.

La trayectoria de los estándares de autenticidad del contenido apunta a una integración creciente en la infraestructura digital, similar a cómo HTTPS se convirtió en el protocolo predeterminado para la seguridad web. A medida que la IA generativa continúa avanzando y el contenido sintético se vuelve más sofisticado, la necesidad de autenticidad del contenido verificable se intensificará. Los expertos de la industria predicen que los estándares C2PA serán tan fundamentales para la verificación de contenido como los metadatos XMP lo han sido para la gestión de activos digitales. El interés gubernamental está acelerando la adopción: la Orden Ejecutiva Presidencial de EE. UU. sobre IA menciona explícitamente el uso de marcas de agua y la procedencia del contenido, lo que indica un reconocimiento a nivel de políticas sobre la importancia de la autenticidad del contenido. Grandes empresas tecnológicas como Intel, NVIDIA, Microsoft y Adobe han incrementado significativamente su participación en la Content Authenticity Initiative en los últimos dos años, lo que sugiere que la adopción en todo el ecosistema está cerca de alcanzar una masa crítica. La transición de las credenciales de contenido de opcionales a obligatorias en las plataformas representa la próxima frontera—cuando plataformas sociales, motores de búsqueda y redes de distribución de contenido requieran cumplimiento con C2PA para la publicación, la estructura de incentivos cambiará drásticamente a favor de la verificación de autenticidad. Es probable que este cambio ocurra gradualmente, comenzando por dominios de alto riesgo como la publicación de noticias y los servicios financieros antes de expandirse al contenido generado por consumidores. Además, la integración de la autenticidad del contenido con sistemas de detección de IA creará enfoques de verificación por capas, donde las credenciales de contenido indiquen la implicación de IA mientras el análisis forense confirma las afirmaciones de autenticidad. Para organizaciones como AmICited, que monitorean la aparición de marcas y contenidos en sistemas de IA, la verificación de autenticidad del contenido se vuelve cada vez más importante para distinguir entre contenido auténtico creado por humanos citado por IA y contenido sintético o mal atribuido propagado a través de respuestas generadas por IA.

Para plataformas de monitoreo de IA como AmICited, la verificación de la autenticidad del contenido representa una capacidad crítica para rastrear cómo el contenido creado por humanos aparece en respuestas de IA generadas. A medida que sistemas de IA como ChatGPT, Perplexity, Google AI Overviews y Claude citan y referencian cada vez más contenido digital, la capacidad de verificar si el contenido citado es material auténtico creado por humanos o generado sintéticamente se vuelve esencial para la protección de la marca y la integridad del contenido. Los estándares de autenticidad del contenido permiten a estas plataformas distinguir entre citas legítimas de contenido verificado y posibles malas atribuciones o fabricación de fuentes. Cuando el contenido de una marca aparece en una respuesta de IA, las credenciales de contenido pueden confirmar el creador original, la fecha de publicación y cualquier modificación, ayudando a las organizaciones a comprender cómo se representa su contenido auténtico en los sistemas de IA. Por el contrario, la verificación de la autenticidad del contenido puede identificar cuándo los sistemas de IA citan o referencian contenido que carece de documentación de procedencia, lo que podría indicar fuentes sintéticas o poco confiables. Esta capacidad se vuelve cada vez más valiosa a medida que las organizaciones buscan comprender su huella digital en los sistemas de IA y proteger la reputación de su marca en un entorno donde el contenido generado por IA y el creado por humanos coexisten. La integración de la verificación de autenticidad del contenido en los flujos de trabajo de monitoreo de IA representa la siguiente evolución en el seguimiento de la presencia de marca y en la garantía de que el contenido auténtico creado por humanos mantenga su integridad y atribución adecuada en las plataformas de IA.

+++

La autenticidad del contenido se centra en verificar el origen, la historia y la integridad del contenido digital mediante datos de procedencia transparentes, mientras que la gestión de derechos digitales (DRM) controla el acceso y los permisos de uso. La autenticidad del contenido no aplica permisos ni titularidad, sino que actúa como un mecanismo de transparencia que ayuda a los usuarios a comprender la procedencia del contenido. Ambos cumplen funciones diferentes: la autenticidad genera confianza a través de la verificación, mientras que DRM protege la propiedad intelectual mediante el control de acceso.

C2PA (Coalition for Content Provenance and Authenticity) crea metadatos firmados criptográficamente y a prueba de manipulaciones que no pueden alterarse sin ser detectados, mientras que los metadatos tradicionales pueden modificarse o eliminarse fácilmente de los archivos. Los manifiestos C2PA vinculan afirmaciones sobre la creación y edición del contenido a un hash criptográfico del propio contenido, haciendo que cualquier cambio no autorizado sea inmediatamente evidente. Esta vinculación criptográfica hace que C2PA sea considerablemente más sólido que los metadatos convencionales para establecer cadenas auténticas de procedencia.

La autenticidad del contenido es un componente en el abordaje de la desinformación, pero no puede resolver el problema por completo. Proporciona datos sobre el origen y la historia del contenido, pero la interpretación humana sigue siendo esencial para determinar la confiabilidad. La autenticidad del contenido funciona mejor cuando se combina con educación en alfabetización mediática, habilidades de evaluación crítica y adopción de estándares de verificación a nivel de plataforma. La tecnología establece hechos verificables sobre el contenido, pero la evaluación del contexto y la intención sigue requiriendo juicio humano.

Las credenciales de contenido están diseñadas para persistir a lo largo del ciclo de vida del contenido, desde su creación hasta la edición y publicación. Sin embargo, muchas plataformas de redes sociales actualmente eliminan los metadatos durante las cargas, lo que puede eliminar los datos de las credenciales a menos que la plataforma sea compatible con C2PA. A medida que más plataformas adopten los estándares C2PA, las credenciales permanecerán accesibles y verificables en diferentes servicios. Esta adopción en todo el ecosistema es fundamental para que las credenciales de contenido funcionen eficazmente a gran escala.

La criptografía en el sensor incorpora cifrado y autenticación directamente en el hardware de la cámara en el momento de la captura, creando seguridad a nivel de hardware para el contenido digital. Esta tecnología genera claves criptográficas vinculadas a la imagen o señal capturada, haciendo que la manipulación sea inmediatamente detectable. Combinada con credenciales de contenido a nivel de software, la criptografía en el sensor crea una cadena de autenticidad completa, desde la captura en hardware hasta el procesamiento y la distribución por software.

Las organizaciones pueden implementar la autenticidad del contenido adoptando herramientas compatibles con C2PA en su software de creación y edición de contenido, integrando credenciales de contenido en sus sistemas de gestión de activos digitales y capacitando al personal en documentación de procedencia. Comenzando con herramientas de creación como Adobe Photoshop o Lightroom que admiten credenciales de contenido, las organizaciones pueden incrustar automáticamente datos de autenticidad. Los sistemas de gestión de activos digitales que reconocen y validan datos C2PA pueden agilizar los flujos de trabajo y reducir la entrada manual de datos.

Los principales desafíos incluyen la eliminación de metadatos por parte de las plataformas sociales, la adopción limitada en los ecosistemas de software y hardware, preocupaciones de escalabilidad para la infraestructura global de verificación y la necesidad de educar a los usuarios sobre cómo interpretar los datos de procedencia. Además, las credenciales de contenido son opcionales en muchos sistemas, lo que permite a los actores malintencionados optar por no participar. Una adopción generalizada requiere un esfuerzo coordinado de empresas tecnológicas, plataformas y creadores de contenido para que la verificación de autenticidad sea obligatoria y no opcional.

Comienza a rastrear cómo los chatbots de IA mencionan tu marca en ChatGPT, Perplexity y otras plataformas. Obtén información procesable para mejorar tu presencia en IA.

Descubre qué significa la autenticidad del contenido para los motores de búsqueda con IA, cómo los sistemas de IA verifican fuentes y por qué es importante para...

Aprende métodos comprobados para demostrar la originalidad del contenido, incluyendo sellos de tiempo digitales, herramientas de detección de plagio, credencial...

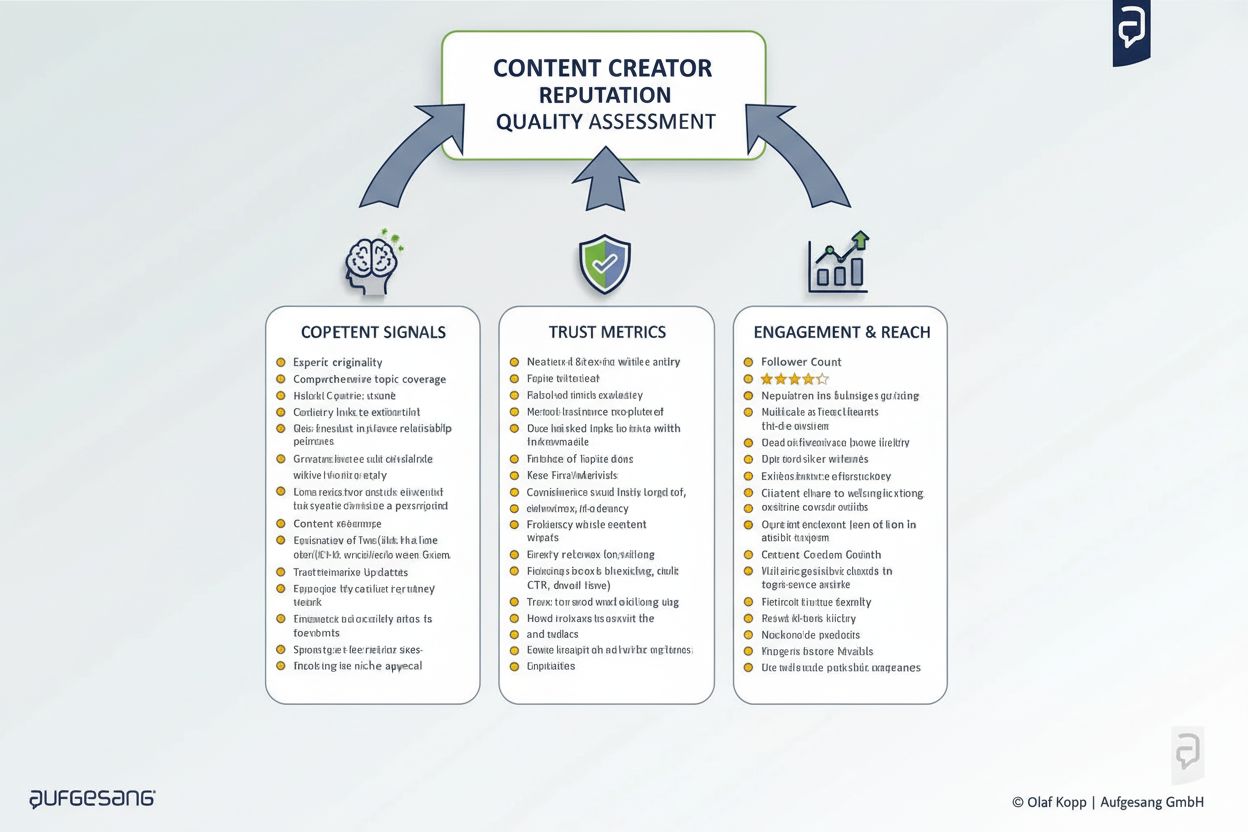

La reputación del creador de contenido es la calidad percibida de los autores de contenido, basada en la experiencia, señales de confianza y validación de la au...