HTTPS

HTTPS es el protocolo seguro para la comunicación web mediante cifrado SSL/TLS. Descubre cómo protege los datos, en qué se diferencia de HTTP y por qué es esenc...

Un certificado SSL es una credencial digital que autentica la identidad de un sitio web y habilita conexiones HTTPS cifradas entre navegadores y servidores, protegiendo la transmisión de datos y estableciendo la confianza del usuario. SSL significa Secure Sockets Layer, y las implementaciones modernas utilizan el protocolo actualizado TLS (Transport Layer Security) para asegurar las comunicaciones en Internet.

Un certificado SSL es una credencial digital que autentica la identidad de un sitio web y habilita conexiones HTTPS cifradas entre navegadores y servidores, protegiendo la transmisión de datos y estableciendo la confianza del usuario. SSL significa Secure Sockets Layer, y las implementaciones modernas utilizan el protocolo actualizado TLS (Transport Layer Security) para asegurar las comunicaciones en Internet.

Un certificado SSL es una credencial digital que autentica la identidad de un sitio web y habilita la comunicación cifrada entre el navegador de un usuario y un servidor web mediante el protocolo HTTPS. SSL significa Secure Sockets Layer, aunque las implementaciones modernas utilizan el protocolo actualizado TLS (Transport Layer Security). El certificado contiene una clave pública que los navegadores utilizan para cifrar los datos, mientras que el servidor mantiene una clave privada correspondiente para el descifrado. Al instalar un certificado SSL en un servidor web, las organizaciones establecen una conexión segura y cifrada que impide que los hackers intercepten información sensible como contraseñas, números de tarjetas de crédito y datos personales. El certificado también actúa como una verificación digital de identidad, confirmando a los usuarios que el sitio web que visitan pertenece a la organización legítima que dice representar. Esta doble función—cifrado y autenticación—hace que los certificados SSL sean fundamentales para la seguridad web moderna y la confianza del usuario.

El protocolo SSL fue desarrollado originalmente por Netscape en 1994 para asegurar las comunicaciones web, convirtiéndose SSL 3.0 en el estándar en 1996. Sin embargo, las vulnerabilidades descubiertas en el protocolo SSL llevaron al desarrollo de TLS (Transport Layer Security) como un sucesor más seguro. TLS 1.0 se lanzó en 1999, seguido por TLS 1.2 en 2008 y TLS 1.3 en 2018, cada versión introduciendo algoritmos de cifrado más fuertes y cerrando brechas de seguridad. A pesar de que SSL es técnicamente obsoleto, el término sigue siendo ampliamente utilizado en la industria debido a su reconocimiento histórico. Según los datos de W3Techs, la adopción de SSL/TLS ha crecido drásticamente, con un 87,6% de los sitios web usando certificados SSL válidos en 2024, frente a solo un 18,5% hace seis años. Este crecimiento exponencial refleja una mayor conciencia sobre las amenazas de ciberseguridad y los requisitos regulatorios. El Foro de Autoridades Certificadoras y Navegadores (CA/B Forum) ha actualizado continuamente los estándares para fortalecer los procesos de validación de certificados, incluyendo la reducción de los periodos de validez de los certificados de 39 meses al máximo actual de 13 meses. Esta evolución demuestra el compromiso de la industria para mantener estándares de seguridad sólidos a medida que evolucionan las amenazas.

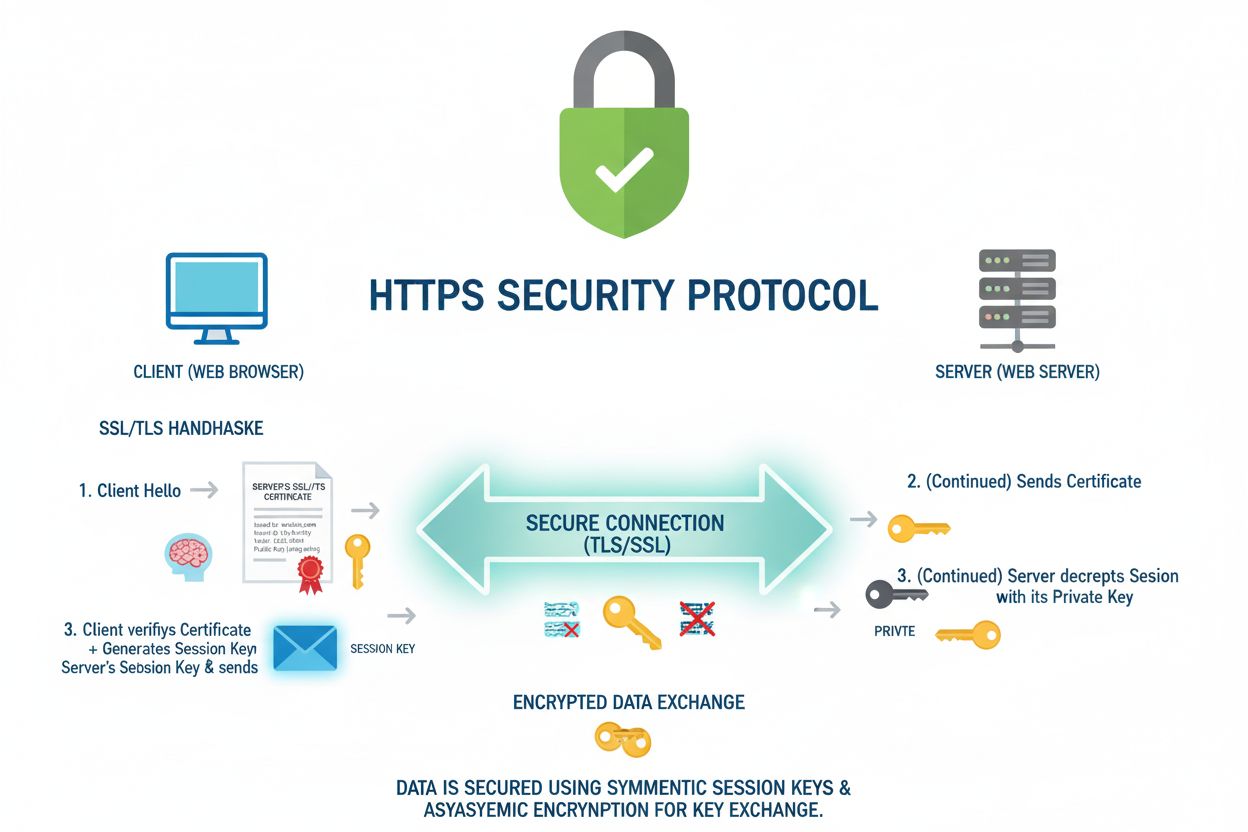

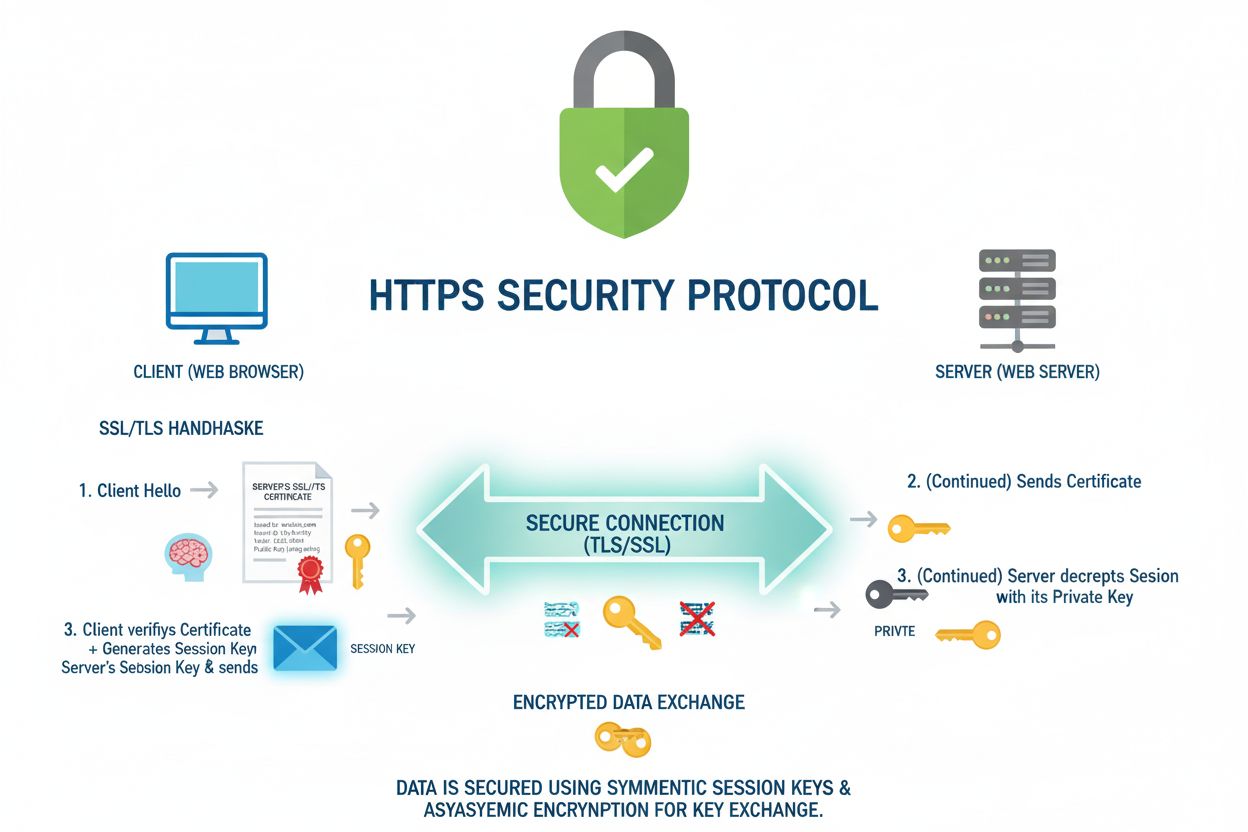

Los certificados SSL operan mediante un proceso sofisticado llamado negociación SSL/TLS (SSL/TLS handshake), que ocurre de forma invisible e instantánea cuando un usuario visita un sitio web HTTPS. El proceso comienza cuando un navegador se conecta a un servidor seguro y solicita el certificado SSL del servidor. El servidor responde enviando su certificado, que contiene la clave pública y los detalles del certificado. El navegador entonces verifica la autenticidad del certificado comprobándolo contra una lista de Autoridades de Certificación (CA) de confianza almacenada en el navegador. Si el certificado es válido y coincide con el dominio al que se accede, el navegador genera una clave de sesión y la cifra usando la clave pública del servidor. El servidor descifra esta clave de sesión usando su clave privada, y ambas partes ya poseen la misma clave de sesión. A partir de este punto, todos los datos transmitidos entre el navegador y el servidor se cifran utilizando esta clave de sesión de cifrado simétrico, que es mucho más rápida que el proceso inicial de cifrado asimétrico. Este sistema elegante combina la seguridad de la criptografía asimétrica (pares de claves pública/privada) con la eficiencia del cifrado simétrico (una sola clave compartida), creando una conexión segura y eficiente. Toda la negociación suele completarse en milisegundos, haciéndose transparente para los usuarios mientras proporciona protección robusta contra la interceptación y manipulación de datos.

Los certificados SSL se clasifican en tres tipos distintos según el nivel de verificación de identidad realizado por la Autoridad de Certificación:

Los certificados de Validación de Dominio (DV) representan el nivel más básico de certificación SSL, requiriendo solo la prueba de propiedad del dominio. El solicitante debe demostrar el control sobre el dominio mediante verificación por correo electrónico o validación de registros DNS, un proceso que puede completarse en minutos. Los certificados DV proporcionan cifrado pero no ofrecen verificación de identidad organizacional, por lo que son adecuados solo para sitios no comerciales como blogs y proyectos personales. Sin embargo, los certificados DV se han vuelto problemáticos porque sitios de phishing y actores maliciosos pueden obtenerlos fácilmente, creando una falsa sensación de seguridad para los usuarios que ven el icono de candado.

Los certificados de Validación de Organización (OV) requieren nueve comprobaciones de validación y representan una opción intermedia para empresas que realizan transacciones en línea. Además de la verificación de propiedad del dominio, las Autoridades de Certificación deben confirmar la existencia legal de la organización, su dirección física y su estado operativo. Cuando los usuarios hacen clic en el icono de candado en un sitio con certificado OV, pueden ver el nombre de la organización, brindando mayor garantía sobre la legitimidad del sitio. Los certificados OV son ideales para pequeñas y medianas empresas, páginas de inicio de sesión y sitios que manejan información de clientes.

Los certificados de Validación Extendida (EV) proporcionan el mayor nivel de garantía de identidad, requiriendo 16 rigurosas comprobaciones de validación, incluyendo la verificación del número de teléfono público de la empresa, el tiempo de funcionamiento, el número de registro, la jurisdicción y una llamada telefónica para confirmar el estatus laboral del solicitante. Los certificados EV también incluyen una comprobación de fraude de dominio y verificación en listas negras de contactos. Cuando se instala un certificado EV, los navegadores pueden mostrar el nombre de la organización directamente en la barra de direcciones (dependiendo de la implementación del navegador), proporcionando una confirmación visual inmediata de la legitimidad del sitio web. Instituciones financieras, compañías Fortune 500 y grandes plataformas de comercio electrónico utilizan principalmente certificados EV para maximizar la confianza del cliente.

| Característica | Validación de Dominio (DV) | Validación de Organización (OV) | Validación Extendida (EV) |

|---|---|---|---|

| Comprobaciones de validación | 1-2 (solo propiedad de dominio) | 9 comprobaciones de validación | 16 comprobaciones de validación |

| Tiempo de emisión | Minutos a horas | 1-3 días | 3-7 días |

| Visualización del nombre de la organización | No se muestra | Se muestra en los detalles del certificado | Se muestra en la barra de direcciones (depende del navegador) |

| Costo | $0-50/año | $50-200/año | $150-500+/año |

| Ideal para | Blogs, sitios personales, no comerciales | Sitios empresariales, páginas de inicio de sesión, PYMEs | Bancos, e-commerce, Fortune 500 |

| Nivel de confianza | Bajo (mínima garantía) | Medio (verificación organizacional) | Alto (verificación exhaustiva) |

| Riesgo de phishing | Alto (fácilmente obtenible por atacantes) | Bajo (requiere verificación organizacional) | Muy bajo (vigilancia exhaustiva) |

| Impacto SEO | Positivo (HTTPS requerido) | Positivo (HTTPS requerido) | Positivo (HTTPS requerido) |

Las Autoridades de Certificación (CA) son organizaciones de terceros de confianza autorizadas para emitir, validar y gestionar certificados SSL. Entre las principales CA se encuentran DigiCert, Sectigo, GlobalSign y Let’s Encrypt, entre otras. Las CA deben cumplir requisitos estrictos establecidos por sistemas operativos, navegadores web y fabricantes de dispositivos móviles para ser incluidas en el almacén de certificados raíz—la lista de CA confiables preinstalada en navegadores y dispositivos. El papel de la CA es fundamental porque verifican la identidad de los solicitantes del certificado y lo firman digitalmente con su propia clave privada, creando una firma digital que acredita la autenticidad del certificado. Cuando un navegador recibe un certificado SSL, verifica la firma de la CA usando la clave pública de la CA, que ya es de confianza en el almacén raíz del navegador. Esto crea una cadena de confianza en la que los usuarios pueden confiar en el certificado porque confían en la CA que lo emitió. Las CA están sujetas a estrictos estándares y se someten a auditorías WebTrust periódicas para asegurar el cumplimiento de las prácticas de seguridad. El Foro CA/B establece los estándares industriales que todas las CA deben seguir, incluyendo los procedimientos de validación, los periodos de validez de los certificados y los requisitos de seguridad. Este enfoque estandarizado garantiza la seguridad consistente en Internet y protege a los usuarios de certificados fraudulentos.

El compromiso de Google con HTTPS ha convertido los certificados SSL en un factor crítico para el posicionamiento en buscadores. En 2014, Google anunció que HTTPS se convertiría en una señal de ranking, lo que significa que los sitios web con certificados SSL válidos reciben un ligero impulso en los resultados de búsqueda en comparación con los sitios no HTTPS. Esta política se ha reforzado con el tiempo, con Google aumentando continuamente la importancia de HTTPS en su algoritmo de ranking. Más allá de las posiciones en buscadores, Google Chrome y otros navegadores modernos muestran advertencias prominentes de “No seguro” para sitios web sin certificados SSL válidos, lo que afecta significativamente el comportamiento del usuario. Los estudios muestran que los usuarios son mucho menos propensos a completar transacciones o introducir información personal en sitios que muestran advertencias de seguridad. Para los sitios de comercio electrónico, esto se traduce directamente en pérdida de ingresos, ya que los usuarios abandonan las compras al ver advertencias de seguridad. Además, los certificados SSL permiten la iniciativa HTTPS Everywhere, que busca cifrar todo el tráfico de Internet por defecto. Las organizaciones que implementan certificados SSL demuestran un compromiso con la privacidad y la protección de datos de los usuarios, lo que mejora la reputación de la marca y la lealtad de los clientes. La combinación de beneficios en SEO, reducción de tasas de rebote e incremento de conversiones hace que la implementación de certificados SSL sea un requisito fundamental de negocio y no solo una medida técnica de seguridad.

Implementar certificados SSL de forma efectiva requiere atención a varias prácticas críticas. Las organizaciones deben elegir el tipo de certificado adecuado según la función de su sitio web y la sensibilidad de los datos—DV para sitios informativos, OV para operaciones empresariales y EV para transacciones financieras. La solicitud de firma de certificado (CSR) debe generarse en el servidor donde se instalará el certificado, incluyendo el nombre de dominio, detalles de la organización y una clave pública. Se recomienda utilizar longitudes de clave fuertes (mínimo RSA de 2048 bits o ECC equivalente) para asegurar la robustez del cifrado. La renovación de certificados debe realizarse antes de su vencimiento para evitar interrupciones de servicio y advertencias de seguridad; muchas organizaciones automatizan este proceso usando plataformas de gestión de certificados como AWS Certificate Manager o CertCentral de DigiCert. Para organizaciones con múltiples dominios o subdominios, los certificados Wildcard o certificados multidominio (SAN) ofrecen cobertura rentable. Se puede implementar la fijación de certificados (certificate pinning) para aplicaciones de alta seguridad y prevenir ataques de intermediario. Auditorías regulares de certificados deben comprobar que todos los certificados sean válidos, estén correctamente configurados y no estén cerca de expirar. Las organizaciones también deben implementar cabeceras HSTS (HTTP Strict Transport Security) para forzar el uso de conexiones HTTPS en los navegadores. Las herramientas de monitorización deben rastrear las fechas de expiración de los certificados y alertar a los administradores con suficiente antelación para la renovación.

El panorama de SSL/TLS continúa evolucionando en respuesta a nuevas amenazas de seguridad y avances tecnológicos. La criptografía post-cuántica representa una frontera importante, ya que las computadoras cuánticas podrían, en teoría, romper los algoritmos de cifrado actuales. Las organizaciones y los organismos de estándares están desarrollando y probando activamente algoritmos criptográficos resistentes a la computación cuántica para garantizar que SSL/TLS siga siendo seguro en la era cuántica. La Transparencia de Certificados (CT) ha adquirido creciente importancia, requiriendo que todos los certificados de confianza pública se registren en logs públicos de CT, permitiendo la detección de certificados emitidos fraudulentamente. La industria avanza hacia la gestión automatizada de certificados mediante tecnologías como ACME (Entorno Automatizado de Gestión de Certificados), que agiliza la emisión y renovación de certificados. Los modelos de seguridad zero-trust impulsan la adopción de TLS mutuo (mTLS), donde tanto clientes como servidores se autentican entre sí, extendiendo la protección SSL/TLS más allá de los navegadores tradicionales hacia APIs y microservicios. El periodo máximo de validez de los certificados sigue disminuyendo—de 39 meses a 13 meses—reflejando el compromiso de la industria con la reducción de riesgos de seguridad. La criptografía de curva elíptica (ECC) está ganando adopción como alternativa a RSA, ofreciendo seguridad equivalente con tamaños de clave más pequeños y mayor velocidad. Las organizaciones implementan cada vez más la fijación de certificados y el precargado de HSTS para prevenir ataques sofisticados. La integración de SSL/TLS con monitorización de seguridad basada en IA permite la detección en tiempo real de anomalías y amenazas potenciales en certificados. A medida que las ciberamenazas se vuelven más sofisticadas, la tecnología SSL/TLS continuará evolucionando, incorporando estándares de cifrado más fuertes, mayor rendimiento y mecanismos de protección mejorados para mantener la seguridad y confianza de las comunicaciones en Internet modernas.

SSL (Secure Sockets Layer) y TLS (Transport Layer Security) son protocolos criptográficos que cumplen la misma función, siendo TLS el sucesor moderno y más seguro de SSL. Aunque SSL está técnicamente obsoleto (la versión 3.0 se lanzó en 1996), el término 'certificado SSL' sigue utilizándose comúnmente en la industria para referirse tanto a los certificados SSL como TLS. Los certificados modernos utilizan protocolos TLS, que ofrecen algoritmos de cifrado más robustos y mejores características de seguridad que el protocolo SSL original.

Un certificado SSL habilita el HTTPS estableciendo una conexión cifrada mediante el proceso de negociación SSL/TLS. Cuando un usuario visita un sitio web HTTPS, el navegador solicita el certificado al servidor, lo verifica con una Autoridad de Certificación de confianza y luego utiliza la clave pública del certificado para cifrar los datos. Esta conexión cifrada garantiza que todos los datos transmitidos entre el navegador y el servidor permanezcan confidenciales y no puedan ser interceptados por atacantes.

Los tres tipos son Certificados de Validación de Dominio (DV), de Validación de Organización (OV) y de Validación Extendida (EV). Los certificados DV solo requieren la verificación de propiedad del dominio y son los más rápidos de obtener, pero ofrecen una garantía de identidad mínima. Los certificados OV verifican tanto la propiedad del dominio como la legitimidad de la organización, requiriendo nueve comprobaciones de validación. Los certificados EV proporcionan la máxima garantía con 16 comprobaciones de validación, incluyendo verificación empresarial y confirmación telefónica, lo que los hace ideales para instituciones financieras y sitios de comercio electrónico.

Google ha convertido el HTTPS en un factor de clasificación para el posicionamiento en buscadores desde 2014, lo que significa que los sitios web protegidos con SSL obtienen mejores posiciones en los resultados de búsqueda que los sitios no seguros. Además, Google Chrome y otros navegadores muestran advertencias de 'No seguro' para sitios web sin certificados SSL válidos, lo que afecta negativamente la confianza de los usuarios y la tasa de clics. Implementar un certificado SSL es, por lo tanto, esencial tanto para el rendimiento SEO como para la confianza de los usuarios en tu sitio web.

Los certificados SSL modernos tienen un periodo máximo de validez de 13 meses, reduciéndose desde el límite anterior de 39 meses. Esta reducción en el periodo de validez se implementó para minimizar riesgos de seguridad y reducir la ventana de oportunidad para el uso indebido de certificados. Las organizaciones deben renovar sus certificados antes de su expiración para mantener la protección HTTPS continua y evitar advertencias de seguridad en los navegadores.

Un certificado SSL contiene el nombre del dominio, los detalles de la autoridad certificadora, la firma digital de la CA, las fechas de emisión y expiración, la clave pública y la versión de SSL/TLS. También puede incluir el nombre de la organización (para certificados OV y EV), nombres alternativos de sujeto para cubrir múltiples dominios y otros metadatos. Esta información permite a los navegadores verificar la autenticidad del certificado y la identidad del propietario del sitio web.

Sí, los certificados SSL pueden proteger múltiples dominios a través de diferentes tipos: los certificados de dominio único protegen un solo dominio, los certificados Wildcard protegen un dominio y todos sus subdominios, y los certificados multidominio (SAN) protegen varios dominios no relacionados. Las organizaciones pueden escoger el tipo de certificado que mejor se adapte a sus necesidades de infraestructura y costes.

Los certificados SSL impactan directamente en la confianza del usuario al mostrar un icono de candado y el prefijo HTTPS en la barra de direcciones del navegador. Los niveles de validación más altos (OV y EV) muestran el nombre de la organización, brindando mayor garantía a los usuarios. Los estudios demuestran que los usuarios tienen significativamente más probabilidades de completar transacciones en sitios web con indicadores de seguridad visibles, por lo que los certificados SSL son cruciales para las tasas de conversión en e-commerce y la reputación de marca.

Comienza a rastrear cómo los chatbots de IA mencionan tu marca en ChatGPT, Perplexity y otras plataformas. Obtén información procesable para mejorar tu presencia en IA.

HTTPS es el protocolo seguro para la comunicación web mediante cifrado SSL/TLS. Descubre cómo protege los datos, en qué se diferencia de HTTP y por qué es esenc...

Descubre cómo HTTPS impacta la confianza y visibilidad en la búsqueda con IA. Aprende por qué los certificados SSL son importantes para ChatGPT, Perplexity y lo...

Las señales de confianza son indicadores de credibilidad que establecen la fiabilidad de una marca para usuarios y sistemas de IA. Descubre cómo las insignias v...

Consentimiento de Cookies

Usamos cookies para mejorar tu experiencia de navegación y analizar nuestro tráfico. See our privacy policy.