HTTPS

HTTPSはSSL/TLS暗号化を用いたウェブ通信のセキュアなプロトコルです。HTTPSによるデータ保護の仕組み、HTTPとの違い、ウェブサイトのセキュリティやAIモニタリングで不可欠な理由を解説します。...

SSL証明書は、ウェブサイトの身元を認証し、ブラウザとサーバー間の暗号化されたHTTPS接続を可能にするデジタル証明書です。これによりデータ通信が保護され、ユーザーの信頼が確立されます。SSLはSecure Sockets Layerの略であり、現在はインターネット通信の安全を確保するために最新のTLS(Transport Layer Security)プロトコルが使用されています。

SSL証明書は、ウェブサイトの身元を認証し、ブラウザとサーバー間の暗号化されたHTTPS接続を可能にするデジタル証明書です。これによりデータ通信が保護され、ユーザーの信頼が確立されます。SSLはSecure Sockets Layerの略であり、現在はインターネット通信の安全を確保するために最新のTLS(Transport Layer Security)プロトコルが使用されています。

SSL証明書は、ウェブサイトの身元を認証し、ユーザーのブラウザとウェブサーバー間でHTTPSプロトコルを用いた暗号化通信を実現するデジタル証明書です。SSLはSecure Sockets Layerの略ですが、現在はより新しいTLS(Transport Layer Security)プロトコルが使われています。証明書には公開鍵が含まれており、ブラウザはこれを使ってデータを暗号化し、サーバーは対応する秘密鍵で復号します。ウェブサーバーにSSL証明書をインストールすることで、企業はパスワードやクレジットカード番号、個人情報などの機密データをハッカーの盗聴から守る安全な暗号化接続を確立できます。また、この証明書はデジタルな身元確認の役割も果たし、ユーザーに対してそのウェブサイトが主張通りの正規組織であることを保証します。この「暗号化」と「認証」の二重機能により、SSL証明書は現代のウェブセキュリティとユーザー信頼の基盤となっています。

SSLプロトコルは1994年にNetscapeによってウェブ通信の安全化のために開発され、1996年にSSL 3.0が標準となりました。しかしSSLプロトコルの脆弱性が明らかになったことから、より安全な後継としてTLS(Transport Layer Security)が開発されました。TLS 1.0は1999年、TLS 1.2は2008年、TLS 1.3は2018年にリリースされ、それぞれでより強力な暗号化アルゴリズムとセキュリティ強化が行われています。SSLは技術的には廃止されていますが、その知名度から業界では今も広く「SSL証明書」と呼ばれています。W3Techsのデータによれば、SSL/TLSの導入率は2024年に87.6%のウェブサイトが有効なSSL証明書を使用するまでに急増し、6年前の18.5%から大きく成長しました。この急激な普及は、サイバーセキュリティへの意識向上や法規制強化を反映しています。CA/Bフォーラムは証明書検証プロセスの強化のため、証明書の有効期間を39か月から現行の最大13か月へと短縮するなど、規格を継続的にアップデートしています。こうした進化は、脅威の高度化に対応し続ける業界の姿勢を示しています。

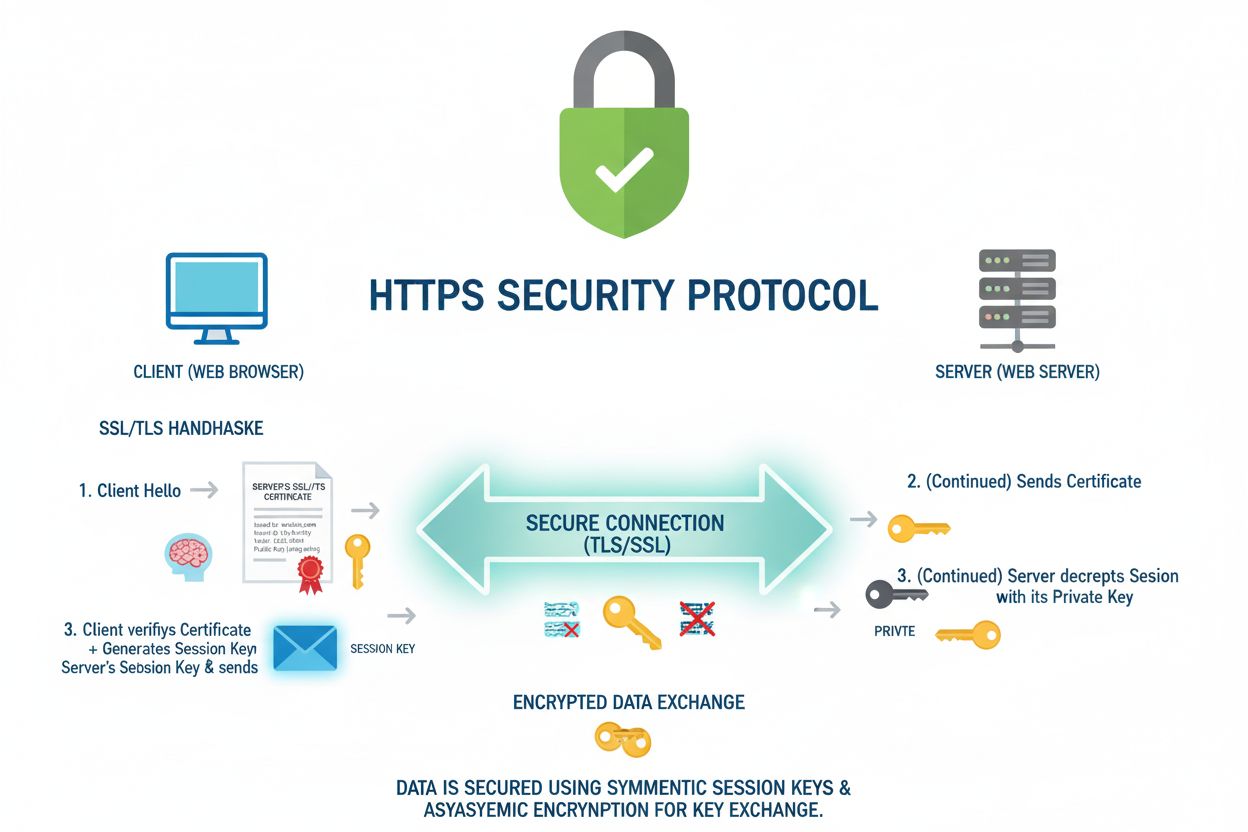

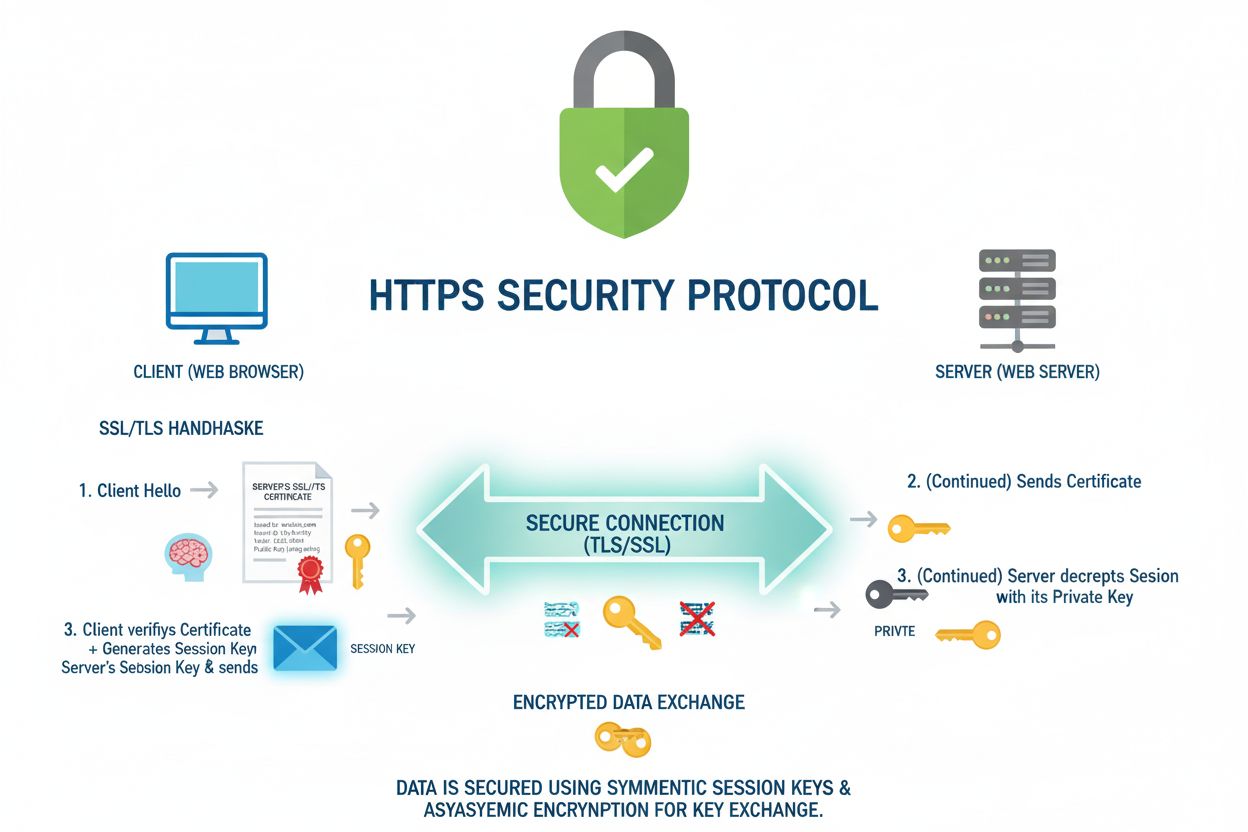

SSL証明書は、ユーザーがHTTPSサイトを訪問した際に瞬時かつ不可視に実行されるSSL/TLSハンドシェイクという洗練されたプロセスを通じて機能します。まず、ブラウザがセキュアサーバーに接続し、サーバーのSSL証明書を要求します。サーバーは公開鍵と証明書情報を含む証明書を送信します。ブラウザは証明書を、ブラウザにあらかじめ登録された信頼できる認証局(CA)のリストと照合し、その正当性を検証します。証明書が有効でアクセスしているドメインと一致する場合、ブラウザはセッション鍵を生成し、サーバーの公開鍵で暗号化して送信します。サーバーは秘密鍵でこのセッション鍵を復号し、以降は両者が同じセッション鍵を持つことになります。この時点から、ブラウザとサーバー間の通信データはこの共通鍵暗号(対称暗号)で暗号化され、最初の公開鍵暗号(非対称暗号)よりも高速に処理されます。この仕組みにより、公開鍵/秘密鍵ペアの安全性と共通鍵暗号の効率性が両立し、強固でパフォーマンスに優れた接続が実現します。ハンドシェイク全体は通常ミリ秒単位で完了し、ユーザーには意識されることなく傍受や改ざんから通信を保護します。

SSL証明書は、認証局が実施する身元確認の厳格さに応じて3つのタイプに分類されます。

ドメイン認証(DV)証明書は最も基本的なSSL証明書で、ドメイン所有の証明のみが必要です。申請者はメール認証やDNSレコードによる検証を行い、数分で発行可能です。DV証明書は暗号化のみを提供し、組織の身元保証はありません。そのため、ブログや個人プロジェクトなど非商用サイト向けですが、フィッシングサイトなど悪意ある利用も多く、鍵マークだけで安心はできません。

企業認証(OV)証明書は9つの検証項目があり、オンライン取引を行う企業向けの中間レベルの証明書です。ドメイン所有のほか、組織の法的存在や所在地・運営状況の確認が求められます。OV証明書のサイトで鍵マークをクリックすると組織名が表示され、正当性の裏付けとなります。中小企業やログインページ、顧客情報を扱うサイトに最適です。

EV(エクステンデッドバリデーション)証明書は、身元保証が最も厳格で、16の検証(事業の公開電話番号や運営年数、法人登録番号、申請者の雇用確認の電話など)が必要です。ドメイン詐欺やブラックリストチェックも含まれます。EV証明書を導入すると、ブラウザによってはアドレスバーに組織名が直接表示され、訪問者に即座に正当性を示せます。金融機関、大手企業、ECプラットフォームで多く採用されています。

| 特徴 | ドメイン認証(DV) | 企業認証(OV) | EV(エクステンデッドバリデーション) |

|---|---|---|---|

| 検証項目数 | 1〜2(ドメイン所有のみ) | 9項目 | 16項目 |

| 発行までの期間 | 数分〜数時間 | 1〜3日 | 3〜7日 |

| 組織名表示 | なし | 証明書詳細に表示 | アドレスバーに表示(ブラウザ依存) |

| 費用 | 年額0〜50ドル | 年額50〜200ドル | 年額150〜500ドル以上 |

| 適用例 | ブログ、個人サイト、非商用 | 企業サイト、ログインページ、中小企業 | 銀行、EC、大手企業 |

| 信頼レベル | 低(最低限の保証) | 中(組織検証あり) | 高(包括的な検証) |

| フィッシングリスク | 高(攻撃者も取得容易) | 低(組織検証必須) | 極めて低(厳格な審査) |

| SEO効果 | プラス(HTTPS必須) | プラス(HTTPS必須) | プラス(HTTPS必須) |

認証局(CA)は、SSL証明書の発行・検証・管理を行う信頼された第三者機関です。主な認証局にはDigiCert、Sectigo、GlobalSign、Let’s Encryptなどがあります。CAはOSやウェブブラウザ、モバイル端末メーカーが定める厳格な要件を満たし、ルート証明書ストア(ブラウザ等にプリインストールされた信頼CAリスト)に組み込まれる必要があります。CAの主な役割は、申請者の身元確認と、自身の秘密鍵によるデジタル署名によって証明書の正当性を証明することです。ブラウザはSSL証明書を受け取ると、既に信頼しているCAの公開鍵で署名を検証し、信頼の連鎖を実現します。CAはWebTrust監査など厳格な審査を定期的に受け、セキュリティ基準遵守が求められます。CA/BフォーラムはすべてのCAが従うべき業界標準(検証手順、有効期間、セキュリティ要件など)を策定し、インターネット全体で一貫したセキュリティと詐欺的証明書の排除を実現しています。

GoogleによるHTTPS推進により、SSL証明書は検索エンジン最適化(SEO)の重要要素となりました。2014年、GoogleはHTTPSをランキングシグナルとすることを発表し、有効なSSL証明書を持つサイトが未対応サイトよりも検索順位で優遇されるようになりました。その後もGoogleはHTTPSの重要性を強調し続けています。検索順位だけでなく、Google Chromeなどの最新ブラウザは有効なSSL証明書がないサイトに**「保護されていません」警告を表示し、ユーザー行動に大きな影響を与えます。調査によれば、警告が表示されるサイトでの取引や個人情報入力は著しく減少し、ECサイトでは直接的な売上損失につながります。SSL証明書はHTTPS Everywhere**(すべての通信の暗号化)を推進し、ユーザーのプライバシー保護やブランド信頼の向上にも寄与します。SEOの恩恵、離脱率低下、コンバージョン率向上などから、SSL証明書の導入は単なるセキュリティ対策にとどまらず、ビジネス上の必須要件となっています。

SSL証明書を効果的に導入するには、いくつかの重要な実践が求められます。まず、ウェブサイトの用途やデータの機密性に応じて適切な証明書タイプ(情報系サイトならDV、業務サイトならOV、金融取引ならEV)を選択します。証明書署名要求(CSR)は証明書をインストールするサーバー上で作成し、ドメイン名・組織情報・公開鍵を含めます。2048ビット以上のRSA鍵や同等のECCなど強力な鍵長の利用が推奨されます。証明書の更新は有効期限前に必ず実施し、AWS Certificate ManagerやDigiCert CertCentralなど証明書管理プラットフォームを活用して自動化すると効率的です。複数ドメインやサブドメインがある場合、ワイルドカード証明書やマルチドメイン(SAN)証明書がコスト効率的です。証明書ピンニングは高セキュリティ用途で中間者攻撃防止に有効です。定期的な証明書監査で有効性や設定状態、有効期限の確認も必要です。**HSTS(HTTP Strict Transport Security)**ヘッダーの導入でブラウザに強制的にHTTPS接続を利用させましょう。監視ツールで証明書の期限切れを事前に検知し、管理者に通知する体制も重要です。

SSL/TLSの分野は、新たな脅威や技術革新に対応して進化し続けています。ポスト量子暗号は重要な分野であり、量子コンピューターが現行の暗号を突破する可能性に備え、量子耐性の暗号化方式の開発・検証が進んでいます。証明書の透明性(CT)も重要性が高まっており、すべての公開信頼証明書をCTログに記録することで、不正発行の検出が可能となります。証明書の発行・更新を自動化するACME(自動証明書管理環境)技術の普及も進んでいます。ゼロトラストセキュリティの普及に伴い、クライアントとサーバーが相互認証するmTLS(相互TLS)が、APIやマイクロサービスなどブラウザ以外の通信にも拡大しています。証明書の最大有効期間も39か月から13か月へと短縮され、セキュリティリスクの低減が図られています。楕円曲線暗号(ECC)はRSAの代替として採用が進み、同等の強度をより小さな鍵サイズと高速処理で実現します。証明書ピンニングやHSTSプリロードの導入も巧妙な攻撃への対策として拡大しています。SSL/TLSとAI駆動のセキュリティ監視の統合で、証明書異常や潜在的脅威のリアルタイム検出が可能になります。サイバー脅威が高度化する中、SSL/TLS技術は今後も暗号標準の強化・高速化・防御機能の向上を続け、現代インターネット通信の安全と信頼を支え続けます。

SSL(Secure Sockets Layer)とTLS(Transport Layer Security)は同じ目的を果たす暗号化プロトコルですが、TLSはより安全な後継プロトコルです。SSLは技術的に古く(バージョン3.0は1996年にリリース)、業界では「SSL証明書」という用語がSSLとTLS証明書の両方を指すために一般的に使われています。現在の証明書はTLSプロトコルを採用しており、元のSSLプロトコルよりも強力な暗号化アルゴリズムと優れたセキュリティ機能を提供します。

SSL証明書は、SSL/TLSハンドシェイクプロセスによって暗号化された接続を確立し、HTTPSを有効にします。ユーザーがHTTPSサイトにアクセスすると、ブラウザがサーバーから証明書を要求し、信頼された認証局で検証します。その後、証明書の公開鍵を使ってデータを暗号化します。この暗号化された接続により、ブラウザとサーバー間で送信されるすべてのデータは機密性を維持し、攻撃者に傍受されることはありません。

3つの種類は、ドメイン認証(DV)、企業認証(OV)、EV(Extended Validation)証明書です。DV証明書はドメイン所有の確認のみで取得でき、最も迅速ですが、最低限の身元保証しかありません。OV証明書はドメイン所有と組織の実在性を確認するため、9つの検証項目があります。EV証明書は事業の実在性や電話認証など16の検証を経て発行され、金融機関やECサイトに最適です。

Googleは2014年から検索エンジン最適化のランキング要因としてHTTPSを導入しており、SSLで保護されたウェブサイトは未対応サイトよりも高い順位になります。また、Google Chromeなどのブラウザは有効なSSL証明書がないウェブサイトに「保護されていません」と警告を表示し、ユーザーの信頼やクリック率に悪影響を及ぼします。したがって、SEOとユーザーからの信頼の両面でSSL証明書の導入は不可欠です。

現在のSSL証明書の最長有効期間は13か月で、以前の39か月から短縮されています。有効期間の短縮は、セキュリティリスクを最小限にし、証明書の悪用の機会を減らすために実施されました。組織は、有効期限切れによる HTTPS 保護の中断やブラウザの警告を避けるため、有効期限前に証明書を更新する必要があります。

SSL証明書には、ドメイン名、認証局の詳細、CAのデジタル署名、発行日と有効期限、公開鍵、SSL/TLSバージョンが含まれています。OVやEV証明書の場合は組織名や複数ドメイン対応のサブジェクト代替名、その他のメタデータも含まれます。これらの情報により、ブラウザは証明書の信頼性とウェブサイト所有者の身元を確認できます。

はい、SSL証明書は異なる種類で複数のドメインを保護できます。シングルドメイン証明書は1つのドメイン、ワイルドカード証明書はドメインとその全てのサブドメイン、マルチドメイン(SAN)証明書は複数の無関係なドメインを保護します。組織は自社のインフラやコストに合わせて最適な証明書タイプを選択できます。

SSL証明書は、ブラウザのアドレスバーに鍵マークやHTTPS表示を出すことで、ユーザーの信頼に直接影響します。OVやEV証明書など高い検証レベルでは、組織名も表示され、さらなる安心感を提供します。調査によれば、目に見えるセキュリティ指標があるサイトでは取引完了率が大幅に高まるため、SSL証明書はECサイトのコンバージョンやブランド評価に不可欠です。

ChatGPT、Perplexity、その他のプラットフォームでAIチャットボットがブランドを言及する方法を追跡します。AI存在感を向上させるための実用的なインサイトを取得します。

HTTPSはSSL/TLS暗号化を用いたウェブ通信のセキュアなプロトコルです。HTTPSによるデータ保護の仕組み、HTTPとの違い、ウェブサイトのセキュリティやAIモニタリングで不可欠な理由を解説します。...

HTTPSがAI検索の信頼性と可視性にどう影響するかを解説。ChatGPT・Perplexity・AI回答生成機でSSL証明書が重要な理由を知り、AI検索でのブランド監視のための必須ガイド。...

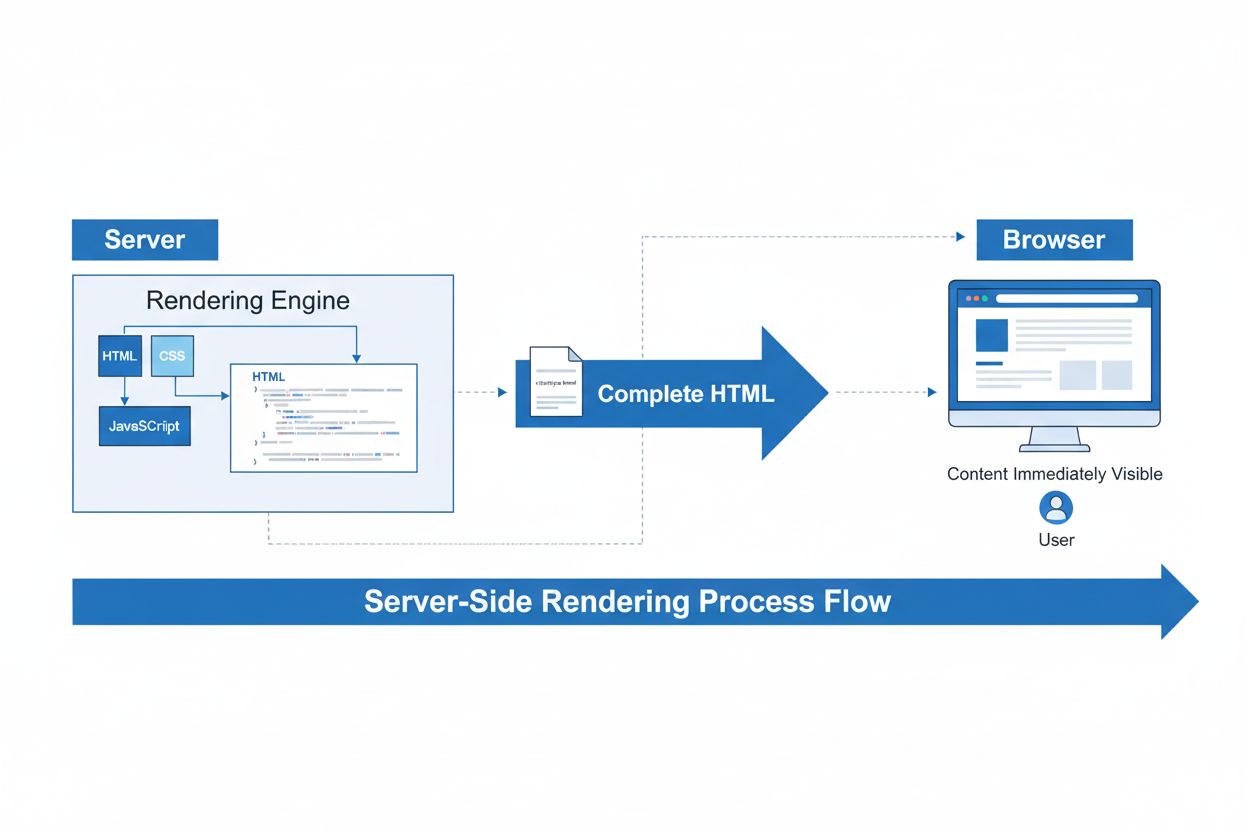

サーバーサイドレンダリング(SSR)は、サーバーがHTMLページ全体をレンダリングし、ブラウザに送信するWeb技術です。SSRがSEO、ページ速度、AIインデックス化を改善し、コンテンツの可視性を高める仕組みを解説します。...

クッキーの同意

閲覧体験を向上させ、トラフィックを分析するためにクッキーを使用します。 See our privacy policy.