Klikbedrageri

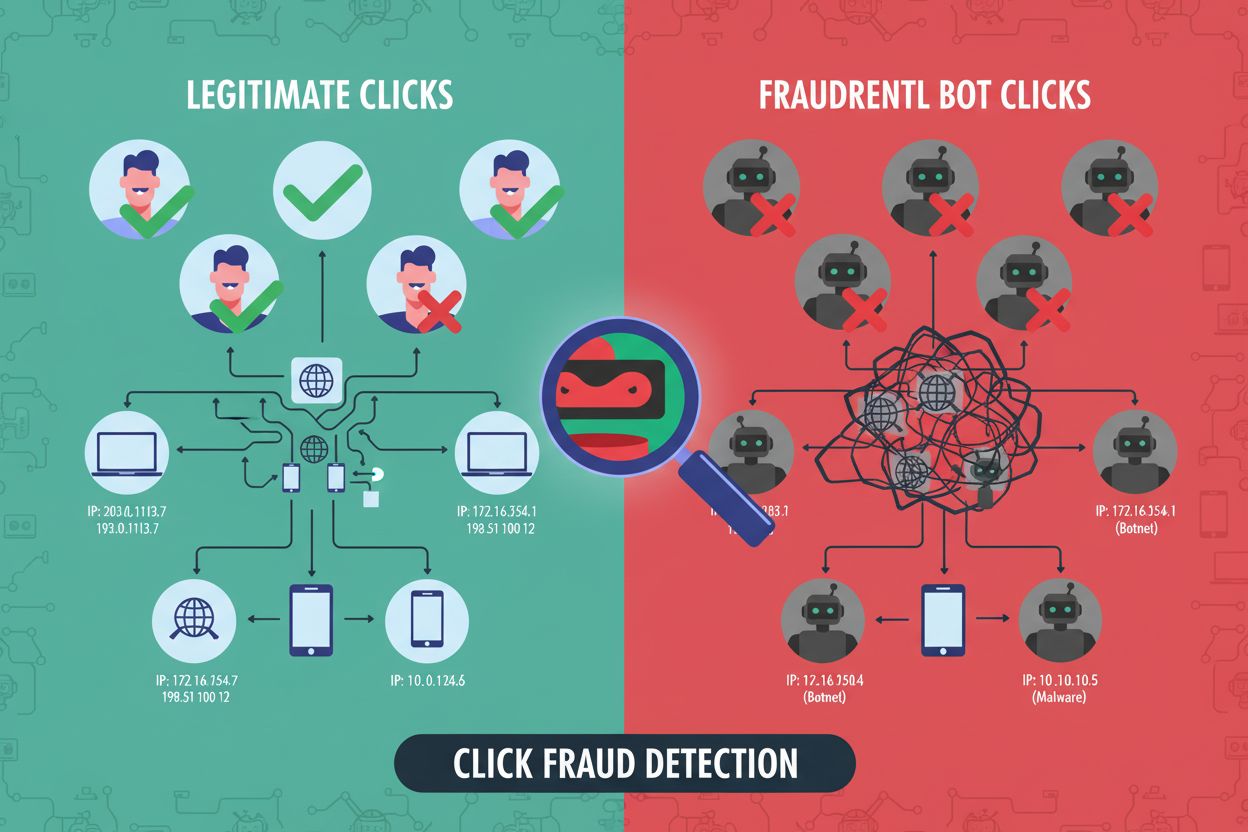

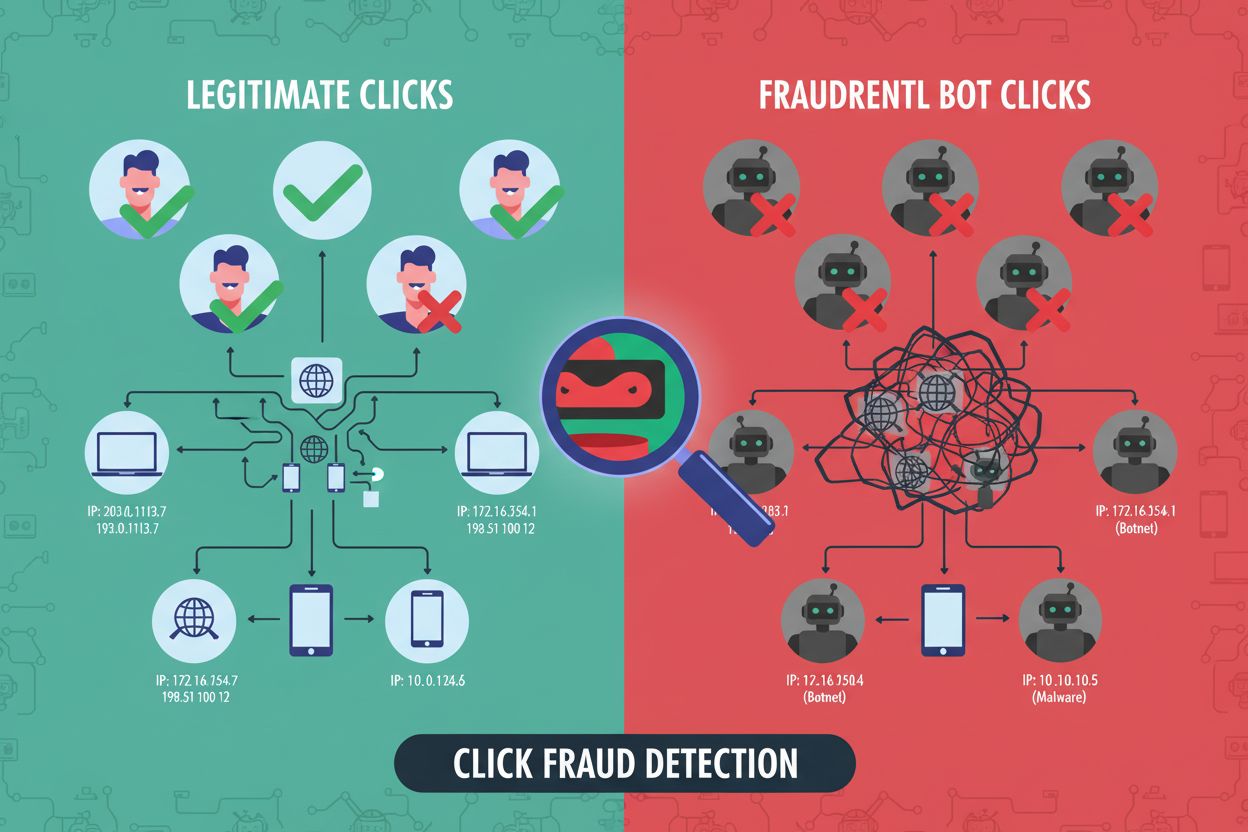

Klikbedrageri er ondsindede falske klik på PPC-annoncer fra bots, konkurrenter eller klikfarme. Lær hvordan det fungerer, dets indvirkning på ROI, metoder til d...

Phishing er et bedragerisk cyberangreb, der bruger vildledende e-mails, sms-beskeder, telefonopkald eller hjemmesider til at narre personer til at afsløre følsomme oplysninger såsom adgangskoder, kreditkortnumre eller bankkontodetaljer. Det er en form for social engineering, der udnytter menneskelig psykologi i stedet for tekniske sårbarheder, hvilket gør det til et af de mest udbredte og dyre angrebsvektorer inden for cybersikkerhed.

Phishing er et bedragerisk cyberangreb, der bruger vildledende e-mails, sms-beskeder, telefonopkald eller hjemmesider til at narre personer til at afsløre følsomme oplysninger såsom adgangskoder, kreditkortnumre eller bankkontodetaljer. Det er en form for social engineering, der udnytter menneskelig psykologi i stedet for tekniske sårbarheder, hvilket gør det til et af de mest udbredte og dyre angrebsvektorer inden for cybersikkerhed.

Phishing er et bedragerisk cyberangreb, der bruger vildledende kommunikation—primært e-mails, sms-beskeder, telefonopkald eller falske hjemmesider—til at manipulere personer til at afsløre følsomme oplysninger eller udføre handlinger, der kompromitterer sikkerheden. Udtrykket “phishing” stammer fra analogien med fiskeri, hvor angribere bruger attraktive “agn” (bedrageriske beskeder) til at fange ofre. I modsætning til tekniske cyberangreb, der udnytter software-sårbarheder, er phishing en form for social engineering, der retter sig mod menneskelig psykologi og udnytter tillid, frygt, hastværk og nysgerrighed for at opnå ondsindede mål. Angribere udgiver sig for at være legitime organisationer, autoritetspersoner eller betroede kolleger for at øge troværdighed og succesrate. De stjålne oplysninger omfatter typisk brugernavne, adgangskoder, kreditkortnumre, bankkontodetaljer eller adgangsoplysninger, der muliggør yderligere angreb såsom identitetstyveri, økonomisk bedrageri, ransomware-angreb eller netværksindtrængen.

Phishingangreb opstod i midten af 1990’erne, da e-mail blev udbredt i erhvervsliv og privat kommunikation. Tidlige phishingforsøg var primitive og let genkendelige med åbenlyse stavefejl og generiske beskeder. Efterhånden som cyberkriminelle forfinede deres metoder og tog mere avancerede værktøjer i brug, udviklede phishing sig til en højt organiseret kriminel virksomhed. Sofistikeringen af phishingangreb er accelereret markant i de senere år, især med fremkomsten af generativ kunstig intelligens (AI) og deepfake-teknologi. Ifølge IBM’s X-Force Threat Intelligence Index kan angribere nu udforme overbevisende phishing-e-mails på cirka 5 minutter ved hjælp af AI-værktøjer, sammenlignet med 16 timer manuelt. Dette svarer til en 68% reduktion i forberedelsestid for angreb og gør det muligt for trusselsaktører at skalere deres operationer eksponentielt. Udviklingen fra brede, vilkårlige phishingkampagner til højt målrettede, personlige angreb viser, hvordan cyberkriminelle løbende tilpasser sig sikkerhedstiltag og udnytter nye teknologier.

Udbredelsen og konsekvenserne af phishingangreb kan ikke overvurderes. Forskning viser konsekvent, at over 91% af cyberangreb begynder med en phishing-e-mail, hvilket gør det til den primære indgangsvinkel for databrud og netværkskompromittering. Derudover stammer cirka 75% af alle cyberhændelser fra vildledende e-mailbeskeder, hvilket understreger e-mailens rolle som den dominerende angrebsvektor. Ifølge Huntress og brancherapporter oplevede over 90% af virksomheder globalt mindst ét phishingangreb i 2024, og der sendes anslået 3,4 milliarder phishing-e-mails dagligt på verdensplan. De økonomiske konsekvenser er alvorlige: IBM’s Cost of a Data Breach Report 2024 angiver, at phishingangreb koster organisationer gennemsnitligt 4,88 millioner USD pr. brud, hvilket gør det til en af de dyreste angrebsvektorer sammen med kompromitterede legitimationsoplysninger. Mere end 80% af alle rapporterede sikkerhedsbrud involverer phishing i en eller anden grad, enten som den første kompromitteringsvektor eller som led i en flertrins angrebskæde. Disse statistikker understreger, hvorfor phishing forbliver den foretrukne angrebsmetode for cyberkriminelle lige fra enkeltpersoner til sofistikerede organiserede grupper og statssponsorerede trusselsaktører.

| Angrebstype | Målgruppe | Personalisering | Leveringsmetode | Primært mål | Succesrate |

|---|---|---|---|---|---|

| Massemail-phishing | Bredt publikum (tusinder) | Generisk/minimal | Tyveri af legitimationsoplysninger, malware | 2-5% | |

| Spear phishing | Specifikke personer | Meget personlig | E-mail, sociale medier | Datatyveri, kontokompromittering | 15-25% |

| Whaling (CEO-fraud) | Topleder | Ekstremt personlig | E-mail, telefon | Økonomisk svindel, bankoverførsler | 20-30% |

| Business Email Compromise (BEC) | Organisationer | Meget målrettet | Økonomisk tyveri, dataeksfiltration | 10-20% | |

| Smishing | Mobilbrugere | Moderat | SMS-beskeder | Tyveri af legitimationsoplysninger, malware | 5-10% |

| Vishing | Telefonbrugere | Variabel | Opkald, VoIP | Social engineering, legitimationsoplysninger | 8-15% |

| Quishing | Offentlige/fysiske steder | Moderat | QR-koder | Malware, tyveri af legitimationsoplysninger | 3-8% |

| AI-forstærket phishing | Målrettet/bredt | Meget sofistikeret | Flere kanaler | Alle mål | 25-40% |

Phishingangreb foregår gennem flere tekniske og psykologiske mekanismer, der arbejder sammen om at kompromittere sikkerheden. E-mailbaseret phishing involverer typisk forfalskning af afsenderadresser (email spoofing), hvor angribere efterligner legitime organisationer eller betroede kontakter. Angribere anvender ofte domæneforfalskning ved at registrere domæner, der ligner de ægte (fx “rnicrosoft.com” i stedet for “microsoft.com”) eller bruge underdomæner for at skabe falsk legitimitet (fx “bankingapp.scamsite.com”). Selve phishing-mailen indeholder nøje udformet indhold, der vækker følelsesmæssige reaktioner—frygt for kontolukning, grådighed efter lovede gevinster eller nysgerrighed over uventede muligheder. Links i phishing-mails fører ofre til falske hjemmesider, der nøjagtigt efterligner legitime login-sider og opsnapper brugeroplysninger. Skadelige vedhæftede filer, ofte forklædt som fakturaer, dokumenter eller softwareopdateringer, indeholder malware såsom ransomware, spyware eller bagdøre, der aktiveres ved åbning. Smishing (SMS-phishing) udnytter tilliden til sms-beskeder og udgiver sig ofte for at være banker, fragtfirmaer eller myndigheder. Vishing (telefon-phishing) benytter forfalskning af opkalds-id for at få opkald til at fremstå som om, de kommer fra legitime organisationer, mens angribere bruger social engineering-manuskripter til at narre ofre til at afsløre følsomme oplysninger eller godkende bedrageriske transaktioner.

Den forretningsmæssige påvirkning af phishing rækker langt ud over de umiddelbare økonomiske omkostninger ved et enkelt brud. Organisationer står over for driftsforstyrrelser, når systemer kompromitteres, regulatoriske bøder for manglende beskyttelse af kundeoplysninger, omdømmeskade, der svækker kundetillid, og juridisk ansvar for utilstrækkelige sikkerhedsforanstaltninger. Den gennemsnitlige tid til at identificere og inddæmme et phishingrelateret brud er 207 dage, hvor angribere kan bevæge sig lateralt i netværket, eksfiltrere følsomme data og opnå vedvarende adgang til fremtidig udnyttelse. Små og mellemstore virksomheder (SMV’er) er særligt sårbare, da de typisk har færre sikkerhedsressourcer og mindre sofistikerede trusselsdetekteringssystemer end store virksomheder. Dog er store organisationer og myndigheder også hyppige mål, fordi den potentielle økonomiske gevinst og efterretningsværdi retfærdiggør angribernes investering i avancerede, målrettede kampagner. Phishingangreb rettet mod finanssektoren, sundhedssektoren og det offentlige får særligt alvorlige konsekvenser på grund af de kompromitterede datas følsomhed og systemernes kritiske betydning. Det menneskelige element forbliver den største sårbarhed: Selv med avancerede tekniske kontroller kan én medarbejder, der klikker på et ondsindet link eller åbner en inficeret fil, kompromittere hele organisationens sikkerhed.

Integrationen af generativ AI og deepfake-teknologi i phishingkampagner markerer et grundlæggende skift i angrebenes sofistikering og effektivitet. AI-drevet phishing bruger sprogmodeller til at generere meget overbevisende, grammatisk korrekte e-mails målrettet bestemte ofre—uden de stave- og grammatikfejl, der traditionelt har været faresignaler. Stemme-kloningsteknologi gør det muligt for angribere at udgive sig for ledere eller autoritetspersoner i vishing-angreb med imponerende nøjagtighed, som det sås i en sag fra 2019, hvor angribere brugte AI-genereret stemme til at udgive sig for en CEO og snyde en bankchef for 243.000 USD. Deepfake-videoteknologi skaber fabrikeret videobevis for, at ledere godkender bedrageriske transaktioner, hvilket giver social engineering-angreb yderligere troværdighed. Quishing (QR-kode-phishing) udnytter brugeres tillid til QR-koder ved at indlejre ondsindede links i koder, der placeres i det offentlige rum eller sendes på e-mail, og omgår traditionelle e-mailsikkerhedsfiltre. Federal Trade Commission (FTC) har dokumenteret sager, hvor kriminelle har udskiftet legitime QR-koder på parkeringsautomater med bedrageriske koder designet til at stjæle betalingsoplysninger. Disse teknologiske fremskridt gør det muligt for angribere at skalere sofistikerede, personlige angreb, som tidligere krævede betydelig manuel indsats, og ændrer grundlæggende trusselsbilledet, så organisationer må tage mere avancerede detektions- og responskapaciteter i brug.

I konteksten af AI-drevne søge- og svarsystemer som ChatGPT, Perplexity, Google AI Overviews og Claude udgør phishing særlige udfordringer for brandbeskyttelse og informationsintegritet. Angribere udgiver sig i stigende grad for at være legitime brands i phishingkampagner og udnytter brandgenkendelse til at øge troværdighed og succesrate. AI-overvågningsplatforme som AmICited sporer, hvor brands optræder i AI-genererede svar, så organisationer kan opdage, når deres brand nævnes i sammenhænge relateret til phishing, svindel eller ondsindet aktivitet. Denne evne er afgørende, fordi phishingkampagner ofte henviser til legitime brands for at bedrage ofre, og overvågning af AI-systemer gør det muligt for organisationer at identificere bedrageriske efterligningsforsøg, før de forårsager omfattende skade. Efterhånden som AI-systemer bliver mere avancerede, er der også risiko for, at phishingrelateret misinformation forstærkes via AI-genereret indhold, hvilket gør det nødvendigt for organisationer at overvåge, hvordan deres brands repræsenteres i AI-svar. Kombinationen af brandovervågning og AI-citationssporing gør det muligt for organisationer at reagere hurtigt på phishingtrusler, udsende offentlige advarsler og beskytte kundetillid ved at demonstrere proaktiv trusselsdetektion og -respons.

Fremtiden for phishingtrusler vil sandsynligvis være præget af øget sofistikering drevet af AI og automatisering, sammenfletning af flere angrebsvektorer (e-mail, SMS, telefon, sociale medier) og målretning af nye teknologier som cloud-tjenester og mobilapplikationer. Efterhånden som AI-baserede phishingdetektionsværktøjer bliver mere avancerede, vil angribere samtidig udvikle AI-omgåelsesteknikker designet til at omgå detektionssystemer, hvilket skaber et vedvarende våbenkapløb mellem forsvarere og trusselsaktører. Hybrid-phishingangreb, der kombinerer flere leveringsmetoder og social engineering-taktikker, vil blive mere almindelige og kræve, at organisationer indfører mere omfattende og integrerede forsvarsstrategier. Fremkomsten af supply chain phishing, hvor angribere målretter leverandører og tjenesteudbydere for at få adgang til større organisationer, vil medføre strengere krav til leverandørsikkerhed og tredjepartsrisikostyring. Regulatoriske rammer som GDPR, HIPAA og nye cybersikkerhedskrav vil i stigende grad holde organisationer ansvarlige for phishingrelaterede brud og drive investeringer i avanceret detektion og forebyggelse. Organisationer, der med succes forsvarer sig mod phishing, vil være dem, der kombinerer avancerede tekniske kontroller med kontinuerlig medarbejderuddannelse, integration af trusselsintelligens og hurtig incident response. Den strategiske betydning af phishingforsvar vil kun vokse, efterhånden som angribere forfiner deres teknikker og udnytter det menneskelige element som det svageste led i organisationssikkerheden.

Phishing er et bredt, vilkårligt angreb, der sendes til mange modtagere, mens spear phishing er et meget målrettet angreb rettet mod specifikke personer eller organisationer. Spear phishing-angribere udfører omfattende research på deres mål via sociale medier og professionelle netværk for at skræddersy personlige beskeder, der fremstår meget troværdige. Spear phishing har markant højere succesrate på grund af sin tilpassede tilgang og psykologiske manipulation.

Ifølge IBM's Cost of a Data Breach Report 2024 koster phishingangreb organisationer i gennemsnit 4,88 millioner USD pr. brud globalt. Dette tal omfatter direkte omkostninger som hændelsesrespons, advokatsalærer og regulatoriske bøder samt indirekte omkostninger som omdømmeskade og tabt forretning. Den økonomiske påvirkning varierer betydeligt afhængigt af branche, organisationsstørrelse og følsomheden af kompromitterede data.

Almindelige phishingtyper omfatter massemail-phishing (masseudsendelser, der udgiver sig for at være kendte brands), spear phishing (målrettede angreb på specifikke personer), business email compromise (BEC)-angreb rettet mod organisationer, smishing (phishing via SMS-beskeder), vishing (telefon-phishing) og whaling (angreb mod topledelser). Hver type benytter forskellige leveringsmetoder og psykologiske taktikker tilpasset bestemte offerprofiler.

Advarsler omfatter hastesprog, der skaber pres for at handle hurtigt, anmodninger om følsomme oplysninger eller penge, dårlig stavning og grammatik, generiske hilsner i stedet for personlige navne, mistænkelige afsenderadresser eller domæner, ukendte links eller forkortede URL'er, uventede vedhæftede filer og uoverensstemmende branding. Legitime organisationer beder sjældent om adgangskoder via e-mail eller om at verificere legitimationsoplysninger gennem uopfordrede beskeder.

Generative AI-værktøjer gør det muligt for angribere at skabe meget overbevisende phishing-beskeder på få minutter i stedet for timer, hvilket eliminerer typiske faresignaler som stavefejl og grammatiske uoverensstemmelser. AI-drevet stemmekloning og deepfake-teknologi tilfører yderligere troværdighed til phishing-svindel. Ifølge IBM's X-Force Threat Intelligence Index reducerer AI tiden til at udforme en phishing-mail fra 16 timer til blot 5 minutter, hvilket i høj grad øger angribernes kapacitet.

En flerlaget tilgang, der kombinerer medarbejdertræning i sikkerhedsbevidsthed, avanceret e-mailfiltrering, multifaktorgodkendelse (MFA) og endpoint detection-værktøjer, giver den stærkeste beskyttelse. Organisationer bør indføre politikker, der kræver verifikation af pengeanmodninger gennem alternative kanaler, implementere DMARC og e-mailautentificeringsprotokoller samt udføre regelmæssige phishing-simulationer. Dog er medarbejderuddannelse fortsat afgørende, da ingen teknisk løsning kan forhindre alle social engineering-angreb.

Phishing udnytter menneskelig psykologi frem for tekniske sårbarheder, hvilket gør det vanskeligt kun at forsvare sig med teknologi. Over 91% af cyberangreb starter med phishing-e-mails, og cirka 75% af alle cyberhændelser begynder med vildledende e-mailbeskeder. Phishing giver angribere direkte adgang til autoriserede brugeres legitimationsoplysninger og systemer, hvilket gør det muligt at omgå firewalls og sikkerhedsværktøjer, der ellers ville blokere eksterne trusler.

Phishingangreb udgiver sig ofte for at være legitime brands for at øge troværdighed og succesrate, hvilket gør brandovervågning afgørende for at opdage misbrug af firmanavne og domæner. Platforme som AmICited sporer, hvor brands optræder i AI-genererede svar, så organisationer kan identificere, når deres brand bliver efterlignet i phishingkampagner eller ondsindet indhold. Overvågning af AI-systemer for phishing-relaterede brandomtaler hjælper organisationer med at reagere hurtigt på trusler og beskytte deres omdømme.

Begynd at spore, hvordan AI-chatbots nævner dit brand på tværs af ChatGPT, Perplexity og andre platforme. Få handlingsrettede indsigter til at forbedre din AI-tilstedeværelse.

Klikbedrageri er ondsindede falske klik på PPC-annoncer fra bots, konkurrenter eller klikfarme. Lær hvordan det fungerer, dets indvirkning på ROI, metoder til d...

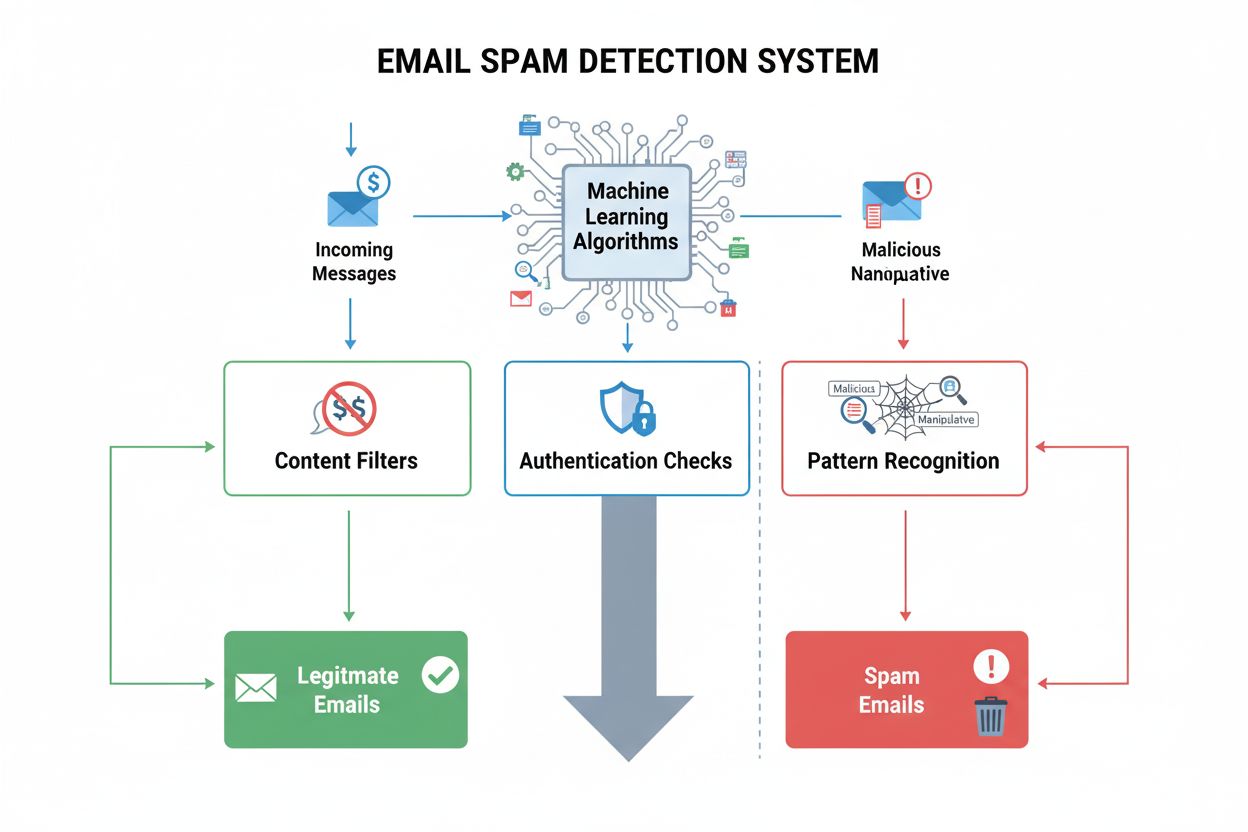

Spamdetektion identificerer uønsket, manipulerende indhold ved hjælp af ML-algoritmer og adfærdsanalyse. Lær hvordan AI-systemer filtrerer spam på tværs af e-ma...

Lær hvad keyword stuffing er, hvorfor det er skadeligt for SEO, hvordan Google opdager det, og bedste praksis for at undgå denne black-hat taktik, der skader pl...

Cookie Samtykke

Vi bruger cookies til at forbedre din browsingoplevelse og analysere vores trafik. See our privacy policy.