Wie HTTPS das Vertrauen in die KI-Suche beeinflusst: Umfassender Leitfaden für 2025

Erfahren Sie, wie HTTPS das Vertrauen und die Sichtbarkeit in der KI-Suche beeinflusst. Entdecken Sie, warum SSL-Zertifikate für ChatGPT, Perplexity und KI-Antw...

HTTPS (Hypertext Transfer Protocol Secure) ist die verschlüsselte Version von HTTP, die SSL/TLS-Protokolle verwendet, um die Datenübertragung zwischen dem Browser eines Nutzers und dem Server einer Website zu sichern. Es schützt sensible Informationen durch Verschlüsselung, Authentifizierung und Integritätsprüfung der Daten und ist der Standard-Sicherheitsprotokoll für die moderne Web-Kommunikation.

HTTPS (Hypertext Transfer Protocol Secure) ist die verschlüsselte Version von HTTP, die SSL/TLS-Protokolle verwendet, um die Datenübertragung zwischen dem Browser eines Nutzers und dem Server einer Website zu sichern. Es schützt sensible Informationen durch Verschlüsselung, Authentifizierung und Integritätsprüfung der Daten und ist der Standard-Sicherheitsprotokoll für die moderne Web-Kommunikation.

HTTPS (Hypertext Transfer Protocol Secure) ist die verschlüsselte Version von HTTP, die einen sicheren Kommunikationskanal zwischen dem Webbrowser eines Nutzers und dem Server einer Website herstellt. Es kombiniert das Standard-HTTP-Protokoll mit der SSL/TLS (Secure Sockets Layer/Transport Layer Security)-Verschlüsselungstechnologie, um Daten zu schützen, die über das Internet übertragen werden. HTTPS stellt sicher, dass sensible Informationen – einschließlich Passwörter, Kreditkartennummern, persönliche Daten und Authentifizierungsdaten – nicht von Unbefugten abgefangen oder gelesen werden können. Das Protokoll bietet drei entscheidende Sicherheitsfunktionen: Verschlüsselung zur Verschleierung der übertragenen Daten, Authentifizierung zur Überprüfung der Identität des Servers und Integritätsschutz zur Sicherstellung, dass Informationen während der Übertragung nicht verändert werden können. Im Jahr 2024 nutzen über 85 Prozent aller Websites weltweit HTTPS, was den Status als modernen Standard für sichere Web-Kommunikation widerspiegelt.

Der Bedarf an HTTPS entstand in den 1990er Jahren mit der Ausbreitung des Internets und dem Aufschwung des E-Commerce. Frühe Webentwickler erkannten, dass das ursprüngliche HTTP-Protokoll alle Daten im Klartext übertrug und somit sensible Informationen anfällig für das Abfangen durch Kriminelle waren. Die Netscape Communications Corporation entwickelte 1994 die erste Version von SSL (Secure Sockets Layer), um diese kritische Sicherheitslücke zu schließen. Im Laufe der Zeit entwickelte sich SSL zu TLS (Transport Layer Security) weiter, wobei TLS 1.2 und TLS 1.3 die aktuellen Standards darstellen. Die Einführung von HTTPS verlief zunächst schleppend, bis bedeutende Ereignisse die Implementierung beschleunigten: Googles Ankündigung 2014, dass HTTPS ein Ranking-Signal werden würde, die Einführung von „nicht sicher“-Warnungen in Chrome für HTTP-Seiten im Jahr 2018 und die breite Verfügbarkeit kostenloser Zertifikatsdienste wie Let’s Encrypt ab 2015. Heute ist der Umstieg auf HTTPS nahezu universell, und große Technologieunternehmen, Finanzinstitute und Behörden verlangen HTTPS für alle Webpräsenzen. Diese Entwicklung unterstreicht das zunehmende Bewusstsein, dass Datensicherheit und Nutzerschutz grundlegende Voraussetzungen für vertrauenswürdige Web-Kommunikation sind.

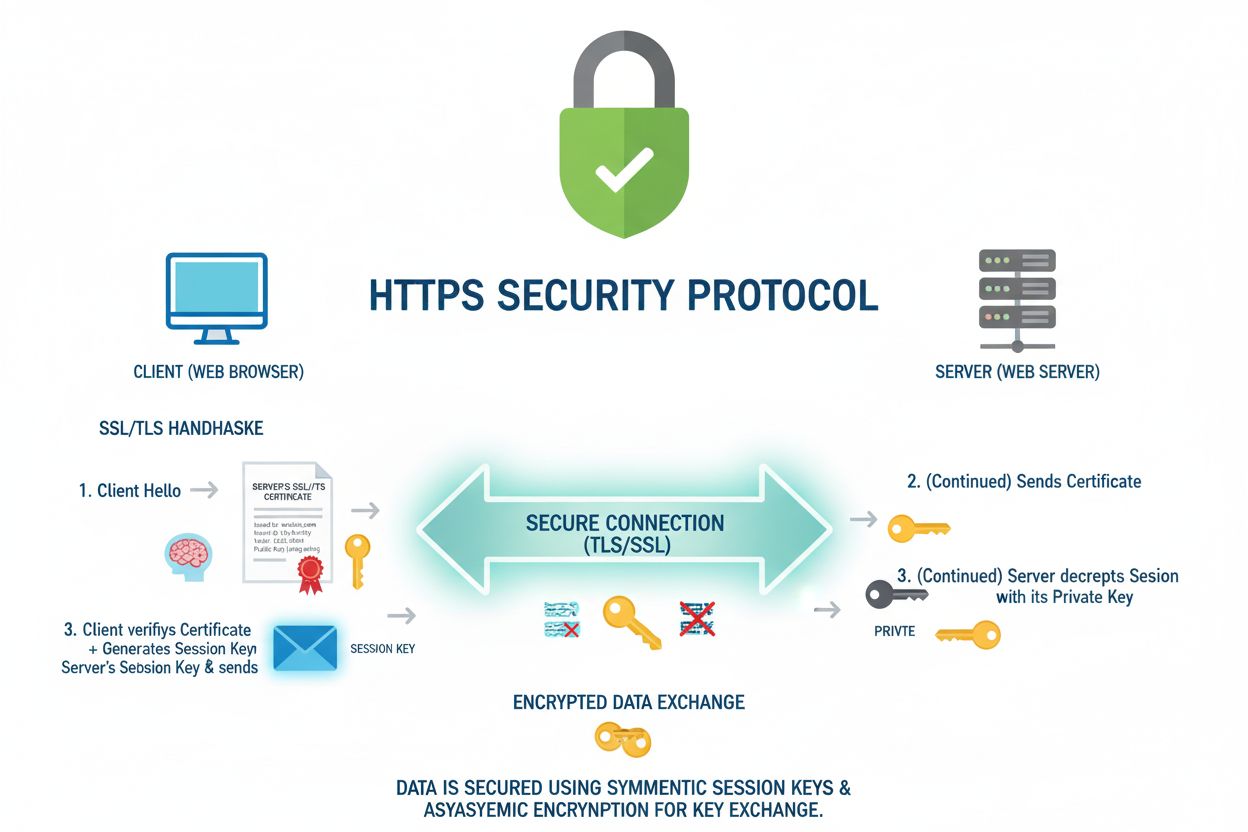

HTTPS arbeitet durch einen komplexen Prozess, der mit dem SSL/TLS-Handshake beginnt – einer automatisierten Verhandlung zwischen dem Client-Browser und dem Webserver. Wenn ein Nutzer eine HTTPS-Website aufruft, stellt sein Browser eine Verbindung zum Server her und fordert dessen SSL-Zertifikat an. Der Server präsentiert daraufhin sein Zertifikat, das den öffentlichen Schlüssel enthält und von einer vertrauenswürdigen Zertifizierungsstelle (Certificate Authority, CA) digital signiert ist. Der Browser überprüft dieses Zertifikat, indem er die Signatur der CA prüft und sicherstellt, dass das Zertifikat zur aufgerufenen Domain passt. Nach erfolgreicher Verifizierung einigen sich Browser und Server auf Verschlüsselungsalgorithmen und generieren über den sogenannten Schlüsselaustausch Sitzungsschlüssel. Der Browser verschlüsselt ein Pre-Master-Secret mit dem öffentlichen Schlüssel des Servers, der Server entschlüsselt es mit seinem privaten Schlüssel. Dieser Austausch erzeugt ein gemeinsames Master-Secret, das beide Parteien für die Verschlüsselung und Entschlüsselung aller weiteren Übertragungen verwenden. Der gesamte Handshake-Prozess dauert in der Regel nur Millisekunden und ist für den Nutzer unsichtbar. Sämtliche nach dem Handshake übertragenen Daten – darunter Formulareingaben, Login-Daten und Seiteninhalte – werden mit symmetrischer Verschlüsselung und den etablierten Sitzungsschlüsseln geschützt, sodass sie für Unbefugte nicht lesbar sind.

| Aspekt | HTTP | HTTPS | HSTS |

|---|---|---|---|

| Verschlüsselung | Keine; Übertragung im Klartext | SSL/TLS-Verschlüsselung | Erzwingt HTTPS-Nutzung |

| Authentifizierung | Keine Serverprüfung | Serveridentität per Zertifikat geprüft | Richtlinienbasierte Erzwingung |

| Datenintegrität | Daten können unterwegs verändert werden | Datenintegrität garantiert | Verhindert Downgrade-Angriffe |

| Browserwarnung | „Nicht sicher“-Label in modernen Browsern | Schloss-Symbol angezeigt | Automatische HTTPS-Erzwingung |

| SEO-Auswirkung | Negativer Ranking-Effekt | Positives Ranking-Signal | Verbesserter Sicherheitsindikator |

| Zertifikat erforderlich | Nein | Ja (von Zertifizierungsstelle) | Erfordert HTTPS + Header |

| Performance | Geringfügig schneller (ohne Verschlüsselungsaufwand) | Minimale Performance-Einbußen mit modernem TLS | Wie HTTPS |

| Einsatzgebiete | Altsysteme, nicht sensible Inhalte | Alle modernen Websites, v. a. E-Commerce | Hochsicherheitsseiten, Finanzinstitute |

| Verbreitung | Rückläufig (< 15 % der Seiten) | Über 85 % der Websites weltweit | Steigend bei Enterprise-Seiten |

| Anfälligkeit für MITM | Sehr anfällig | Durch Verschlüsselung und Authentifizierung geschützt | Geschützt durch Downgrade-Prävention |

Die Sicherheit von HTTPS wird durch verschiedene Zertifikatstypen umgesetzt, die jeweils unterschiedliche Stufen der Identitätsprüfung und Vertrauenswürdigkeit bieten. Domain Validated (DV)-Zertifikate stellen die einfachste Stufe dar und erfordern lediglich einen Nachweis des Domainbesitzes per E-Mail-Verifizierung oder DNS-Eintrag. Sie werden in der Regel innerhalb von Minuten ausgestellt und eignen sich für Blogs, Informationsseiten und nicht-kommerzielle Angebote. Organization Validated (OV)-Zertifikate verlangen zusätzliche Prüfungen, darunter die Bestätigung, dass das Unternehmen rechtlich registriert ist und an der angegebenen Adresse operiert. Die Zertifizierungsstelle führt Hintergrundprüfungen durch und bestätigt die Firmenlegitimität vor Ausstellung, was meist mehrere Tage dauert. Extended Validation (EV)-Zertifikate bieten die höchste Vertrauensstufe und erfordern den strengsten Prüfungsprozess, einschließlich rechtlicher, operativer und juristischer Kontrollen. Bei installiertem EV-Zertifikat erscheint der Name der Organisation direkt in der Browserleiste mit einem grünen Indikator, was Nutzern eine sofortige visuelle Bestätigung der Legitimität gibt. Diese Unterscheidung ist wichtig, da Studien zeigen, dass Phishing-Seiten häufig DV-Zertifikate nutzen, sodass der visuelle Unterschied zwischen Zertifikatstypen ein entscheidender Sicherheitsindikator ist. Organisationen, die mit sensiblen Daten umgehen – insbesondere Finanzinstitute, Gesundheitsdienstleister und E-Commerce-Plattformen – setzen typischerweise OV- oder EV-Zertifikate ein, um maximales Vertrauen zu schaffen und ihr Sicherheitsbewusstsein zu demonstrieren.

Die Einführung von HTTPS hat tiefgreifende Auswirkungen auf die Webseitensicherheit und Geschäftsabläufe. Aus sicherheitstechnischer Sicht schützt HTTPS vor zahlreichen Angriffsszenarien: Man-in-the-Middle (MITM)-Angriffe, bei denen Hacker unverschlüsselte Kommunikation abfangen, Session-Hijacking, bei dem Angreifer Sitzungs-Cookies stehlen, und DNS-Spoofing, bei dem Nutzer auf betrügerische Seiten umgeleitet werden. Die Verschlüsselung gewährleistet, dass selbst bei abgefangenem Netzwerkverkehr keine Daten gelesen oder verändert werden können. Aus geschäftlicher Sicht ist HTTPS inzwischen ein Wettbewerbsfaktor. Googles Ankündigung von 2014, dass HTTPS das Ranking beeinflusst, führte zu einem sofortigen Anreiz für Website-Betreiber zum Umstieg, denn HTTPS-Seiten erhalten einen Ranking-Vorteil gegenüber HTTP-Äquivalenten. Moderne Browser zeigen deutliche „nicht sicher“-Warnungen für HTTP-Seiten an, was das Vertrauen der Nutzer und die Konversionsraten drastisch senkt. Studien belegen, dass Nutzer HTTP-Seiten bei Sicherheitswarnungen deutlich häufiger verlassen. Hinzu kommt, dass regulatorische Vorgaben zunehmend HTTPS verlangen: PCI DSS (Payment Card Industry Data Security Standard) schreibt HTTPS für alle Seiten vor, die Kreditkarten verarbeiten, DSGVO verlangt die sichere Übertragung von EU-Nutzerdaten und HIPAA fordert die Verschlüsselung von Gesundheitsinformationen. Die Kosten für die Umsetzung von HTTPS sind durch kostenlose Zertifikatsdienste wie Let’s Encrypt stark gesunken und bilden keine Barriere mehr. Organisationen, die auf HTTPS verzichten, riskieren Reputationsschäden, geringere Sichtbarkeit in Suchmaschinen, niedrigere Konversionsraten und mögliche Bußgelder.

Verschiedene Webplattformen und Hosting-Umgebungen handhaben die HTTPS-Implementierung unterschiedlich komplex. Shared-Hosting-Anbieter bieten meist Ein-Klick-SSL-Installationen über Control Panels wie cPanel, wodurch HTTPS auch für Nicht-Techniker zugänglich ist. Content Delivery Networks (CDNs) wie Cloudflare, Akamai oder AWS CloudFront terminieren HTTPS an Edge-Servern, verschlüsseln den Datenverkehr zwischen Nutzern und CDN und ermöglichen die Konfiguration der Verschlüsselung zwischen CDN und Ursprungsservern. E-Commerce-Plattformen wie Shopify, WooCommerce oder Magento bieten HTTPS standardmäßig mit automatischem Zertifikatsmanagement und -erneuerung. API-Anbieter müssen HTTPS für alle Endpunkte implementieren, da unverschlüsselte API-Kommunikation Authentifizierungs-Tokens und sensible Daten preisgibt. Mobile Apps verlangen zunehmend HTTPS für alle Backend-Kommunikationen, App-Stores setzen entsprechende Sicherheitsanforderungen durch. IoT-Geräte stellen besondere Herausforderungen dar, da viele ältere Geräte nicht über die Ressourcen für moderne TLS-Implementierungen verfügen und Organisationen TLS 1.2 oder 1.3 auf unterschiedlichster Hardware durchsetzen müssen. Microservices-Architekturen erfordern mutual TLS (mTLS) für Service-zu-Service-Kommunikation, bei der beide Seiten sich gegenseitig authentifizieren. Unternehmen müssen zudem das Zertifikatsmanagement im großen Maßstab berücksichtigen, etwa durch automatisierte Erneuerungsprozesse zur Vermeidung von Ablauf-bedingten Ausfällen. Die Komplexität der HTTPS-Implementierung variiert je nach Infrastruktur, aber moderne Tools und Services machen sie für Organisationen jeder Größe zugänglich.

Im Kontext von KI-Monitoring-Plattformen wie AmICited spielt HTTPS eine entscheidende Rolle beim Tracking von Marken-Nennungen und Domain-Auftreten in KI-Systemen. Wenn KI-Modelle wie ChatGPT, Perplexity, Claude und Google AI Overviews Websites zitieren oder Domains referenzieren, erfolgen diese Zitationen über HTTPS-Verbindungen und stellen so die Integrität und Echtheit der erfassten Daten sicher. AmICited überwacht diese gesicherten Verbindungen, um zu verifizieren, dass Zitate legitim sind und die referenzierten Inhalte nicht verändert oder gefälscht wurden. Die Fähigkeit der Plattform, HTTPS-gesicherte Domains zu tracken, schafft zusätzliches Vertrauen in die Genauigkeit der Monitoring-Daten. Darüber hinaus ist HTTPS unerlässlich für den Schutz der sensiblen Monitoring-Daten, die AmICited sammelt und verarbeitet – Informationen darüber, wo Marken erscheinen, wie sie referenziert werden und in welchem Kontext diese Nennungen stehen. Die sichere Übertragung dieser Daten über HTTPS-Verbindungen gewährleistet die Einhaltung von Datenschutzbestimmungen und verhindert den unbefugten Zugriff auf Wettbewerbsinformationen. Da KI-Systeme für Markenpräsenz und Kundengewinnung immer wichtiger werden, ist das Verständnis, wie HTTPS diese Interaktionen absichert, für Organisationen, die ihre digitale Präsenz in KI-generierten Antworten überwachen und schützen möchten, von zentraler Bedeutung.

Die Zukunft von HTTPS ist geprägt von der fortlaufenden Entwicklung hin zu stärkeren Verschlüsselungsstandards und umfassenderen Sicherheitsimplementierungen. TLS 1.3, veröffentlicht 2018, stellt eine erhebliche Verbesserung gegenüber TLS 1.2 dar und bietet schnellere Handshakes, besseren Datenschutz sowie die Eliminierung alter, unsicherer Chiffren. Experten gehen davon aus, dass TLS 1.2 in den nächsten Jahren ausläuft und Organisationen zu TLS 1.3 oder neuer migrieren müssen. Post-Quantum-Kryptografie ist das nächste große Thema, da Quantencomputer bestehende Verschlüsselungsalgorithmen bedrohen. Unternehmen beginnen, quantenresistente Verschlüsselungsmethoden zu testen und einzuführen, um sich auf eine Zukunft vorzubereiten, in der Quantencomputer theoretisch aktuelle RSA- und Elliptic-Curve-Verschlüsselung knacken könnten. Certificate-Transparency-Initiativen werden ausgeweitet und verlangen, dass alle SSL-Zertifikate öffentlich protokolliert werden, um betrügerische oder falsch ausgestellte Zertifikate leichter zu erkennen. Automatisiertes Zertifikatsmanagement über Protokolle wie ACME (Automatic Certificate Management Environment) wird zum Standard und eliminiert manuelle Erneuerungsprozesse und ablaufbedingte Ausfälle. Zero-Trust-Sicherheitsmodelle treiben die Einführung von mutual TLS (mTLS) für alle internen Kommunikationen voran, nicht nur für öffentlich erreichbare Websites. Die Integration von HTTPS mit neuen Technologien wie HTTP/3 und QUIC verspricht mehr Performance und Sicherheit. Da KI-Systeme zunehmend Webinteraktionen prägen, bleibt HTTPS eine Grundvoraussetzung, um sicherzustellen, dass KI-generierte Zitate und Referenzen authentisch und geschützt sind. Organisationen, die HTTPS-Best-Practices und neue Sicherheitsstandards fortlaufend umsetzen, sichern sich Wettbewerbsvorteile bei Vertrauen, Sichtbarkeit und Compliance.

Der wichtigste Unterschied ist die Sicherheit. HTTP überträgt Daten im Klartext, wodurch sie anfällig für Abfangen sind, während HTTPS alle Daten mit SSL/TLS-Protokollen verschlüsselt. HTTPS bietet zudem Authentifizierung zur Überprüfung der Identität des Servers und gewährleistet Datenintegrität während der Übertragung. Moderne Browser kennzeichnen HTTP-Seiten als „nicht sicher“, und Google bevorzugt HTTPS-Seiten in den Suchergebnissen.

Der SSL/TLS-Handshake ist ein automatisierter Prozess, bei dem Client (Browser) und Server Zertifikate austauschen und Verschlüsselungsschlüssel vereinbaren. Der Browser überprüft das SSL-Zertifikat des Servers bei einer Zertifizierungsstelle, stimmt Verschlüsselungsalgorithmen ab und erstellt Sitzungsschlüssel für die sichere Kommunikation. Dieser gesamte Vorgang läuft für Nutzer unsichtbar und in der Regel in Millisekunden ab.

Es gibt drei Hauptarten: Domain Validated (DV)-Zertifikate erfordern nur die Überprüfung des Domainbesitzes und sind am schnellsten erhältlich; Organization Validated (OV)-Zertifikate überprüfen sowohl den Domainbesitz als auch die Legitimität des Unternehmens; Extended Validation (EV)-Zertifikate verlangen die strengste Prüfung und zeigen den Namen der Organisation in der Browserleiste an. Jede Stufe bietet ein höheres Maß an Vertrauen und Identitätssicherheit für Website-Besucher.

Google hat HTTPS 2014 offiziell als Rankingfaktor angekündigt und bevorzugt seitdem sichere Seiten in den Suchergebnissen. Websites mit HTTPS erhalten einen Ranking-Vorteil gegenüber HTTP-Seiten mit identischen Inhalten. Außerdem zeigen Google Chrome und andere moderne Browser Warnungen „nicht sicher“ für HTTP-Seiten an, was das Vertrauen der Nutzer und die Klickraten aus Suchergebnissen erheblich beeinträchtigt.

HTTPS verhindert Man-in-the-Middle (MITM)-Angriffe durch Verschlüsselung und Authentifizierung. Das SSL/TLS-Protokoll verschlüsselt alle übertragenen Daten, sodass sie für Abfänger unlesbar sind. Zudem stellt die Zertifikatsprüfung sicher, dass Nutzer mit dem echten Server und nicht mit einer Betrugsseite eines Angreifers verbunden sind. Selbst wenn ein Hacker die Verbindung abfängt, kann er die Daten nicht entschlüsseln oder den Server ohne privaten Schlüssel imitieren.

HSTS ist eine Sicherheitsrichtlinie, die Browser dazu zwingt, immer HTTPS beim Zugriff auf eine Website zu verwenden, selbst wenn der Nutzer „http://“ in die Adresszeile eingibt. Sie verhindert Downgrade-Angriffe, bei denen Hacker Nutzer auf unverschlüsselte HTTP-Verbindungen umleiten. HSTS-Header enthalten einen max-age-Parameter, der angibt, wie lange der Browser die Richtlinie erzwingen soll – von Minuten bis zu Jahren.

Die Migration umfasst den Erhalt eines SSL/TLS-Zertifikats von einer Zertifizierungsstelle, die Installation auf dem Webserver, die Aktualisierung aller internen und externen Links auf HTTPS, das Einrichten von 301-Weiterleitungen von HTTP- auf HTTPS-Seiten und die Benachrichtigung der Suchmaschinen über die Änderung. Sie sollten auch HSTS-Header implementieren und Analysetools aktualisieren. Es ist wichtig, dass alle Ressourcen über HTTPS geladen werden, um Warnungen vor gemischten Inhalten zu vermeiden.

HTTPS ist entscheidend für KI-Monitoring-Plattformen wie AmICited, da es eine sichere Übertragung der Monitoring-Daten gewährleistet und die Integrität der erfassten Informationen schützt. Wenn KI-Systeme Websites zitieren oder Markenbeobachtungen durchführen, bestätigt die HTTPS-Prüfung die Echtheit der Quelle. Sichere HTTPS-Verbindungen schützen zudem sensible Monitoring-Daten vor Abfangen und gewährleisten die Einhaltung von Datenschutzvorschriften beim Tracking von KI-Antworten.

Beginnen Sie zu verfolgen, wie KI-Chatbots Ihre Marke auf ChatGPT, Perplexity und anderen Plattformen erwähnen. Erhalten Sie umsetzbare Erkenntnisse zur Verbesserung Ihrer KI-Präsenz.

Erfahren Sie, wie HTTPS das Vertrauen und die Sichtbarkeit in der KI-Suche beeinflusst. Entdecken Sie, warum SSL-Zertifikate für ChatGPT, Perplexity und KI-Antw...

Definition SSL-Zertifikat: Digitales Beglaubigungsdokument zur Authentifizierung der Website-Identität und Aktivierung verschlüsselter HTTPS-Verbindungen. Erfah...

Erfahren Sie mehr über Google Safe Browsing, den Sicherheitsdienst, der 5Mrd.+ Geräte vor Phishing, Malware und unerwünschter Software schützt. Verstehen Sie, w...

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.