Negatieve SEO

Negatieve SEO is het gebruik van oneerlijke technieken om de posities van concurrenten te schaden. Leer over aanvalstactieken, detectiemethoden en hoe je jouw s...

Beveiligingsproblemen en websitekwetsbaarheden zijn zwakke plekken in de infrastructuur, code of configuratie van een website waardoor deze wordt blootgesteld aan cyberaanvallen, malware en datalekken, wat direct schadelijk is voor zoekmachineresultaten, organisch verkeer en gebruikersvertrouwen. Wanneer zoekmachines zoals Google beveiligingskwetsbaarheden detecteren, straffen ze getroffen websites af door middel van rankingverlaging, blacklisting of volledige verwijdering uit zoekresultaten, waardoor websitebeveiliging een cruciale SEO-rangschikkingsfactor is.

Beveiligingsproblemen en websitekwetsbaarheden zijn zwakke plekken in de infrastructuur, code of configuratie van een website waardoor deze wordt blootgesteld aan cyberaanvallen, malware en datalekken, wat direct schadelijk is voor zoekmachineresultaten, organisch verkeer en gebruikersvertrouwen. Wanneer zoekmachines zoals Google beveiligingskwetsbaarheden detecteren, straffen ze getroffen websites af door middel van rankingverlaging, blacklisting of volledige verwijdering uit zoekresultaten, waardoor websitebeveiliging een cruciale SEO-rangschikkingsfactor is.

Beveiligingsproblemen en websitekwetsbaarheden zijn zwakke plekken in de infrastructuur, code of configuratie van een website, waardoor deze wordt blootgesteld aan cyberaanvallen, malware-infecties, datalekken en ongeautoriseerde toegang. Deze kwetsbaarheden variëren van verouderde software en zwakke wachtwoorden tot niet-gepatchte plug-ins, SQL-injectiefouten en cross-site scripting (XSS)-kwetsbaarheden. Wanneer zoekmachines zoals Google beveiligingsproblemen op een website detecteren, beschouwen zij de site als een bedreiging voor de veiligheid van gebruikers en voeren zij zware straffen uit, waaronder rankingverlaging, beveiligingswaarschuwingen voor gebruikers en in extreme gevallen volledige verwijdering uit de zoekresultaten. Hierdoor is websitebeveiliging niet alleen een IT-zorg, maar een essentiële SEO-rangschikkingsfactor die direct invloed heeft op organische zichtbaarheid, verkeer en omzet. Volgens branchegegevens worden gemiddeld 30.000 websites dagelijks wereldwijd gehackt, waarbij 43% van de aanvallen zich richt op kleine bedrijven, ongeacht grootte of sector. De relatie tussen beveiliging en SEO is zo belangrijk geworden dat Google in 2014 expliciet HTTPS als ranking signaal heeft bevestigd en siteveiligheid blijft prioriteren als kwaliteitsindicator in haar algoritmen.

Het verband tussen websitebeveiliging en zoekmachineoptimalisatie is geleidelijk ontstaan naarmate zoekmachines hun rangschikkingscriteria ontwikkelden. In de vroege jaren 2000 was beveiliging vooral een IT-zorg met minimale SEO-gevolgen. Maar toen Google en andere zoekmachines de gebruikerservaring en veiligheid gingen prioriteren, veranderde het landschap drastisch. Google’s Safe Browsing-initiatief, gelanceerd in 2007, betekende een keerpunt door realtime controles van websites op malware, phishing en andere dreigingen te introduceren. In 2014 kondigde Google officieel aan dat HTTPS/SSL-certificaten een ranking signaal zouden worden, waardoor websites met een versleutelde verbinding een concurrentievoordeel kregen in de zoekresultaten. Deze aankondiging maakte duidelijk dat beveiliging niet langer optioneel was—het werd een integraal onderdeel van de SEO-strategie.

Vandaag de dag zijn de belangen groter dan ooit. Onderzoek van Cyber Management Alliance toont aan dat 57% van de organisaties cybersecurity nu als een concurrentievoordeel ziet, rechtstreeks gekoppeld aan het opbouwen van klantvertrouwen en het behouden van zoekzichtbaarheid. De gemiddelde kosten van een datalek zijn wereldwijd opgelopen tot $4,45 miljoen, volgens IBM’s 2024 Data Breach Report, maar veel organisaties investeren nog steeds te weinig in preventieve beveiligingsmaatregelen. Voor websites die afhankelijk zijn van organisch zoekverkeer reikt de financiële impact van een beveiligingsinbreuk veel verder dan dataverlies—het omvat rampzalige SEO-schade, omzetverlies en maandenlang herstelwerk. Uit onderzoek blijkt dat websites die beveiligingsinbreuken ervaren gemiddeld 76% van hun rankingzoekwoorden verliezen, met verlies van top 10-posities in 88% van de gevallen. Deze dramatische impact heeft beveiliging veranderd van een technische vereiste naar een strategisch zakelijk imperatief voor marketingteams en SEO-professionals.

| Type kwetsbaarheid | Aanvalsmethode | Primaire SEO-impact | Hersteltijd | Ernstniveau |

|---|---|---|---|---|

| SQL-injectie | Het misbruiken van databasequery’s om kwaadaardige code in te voeren | SEO-spaminjectie, ongeautoriseerde pagina-aanmaak, datadiefstal | 4-8 weken | Kritiek |

| Cross-site scripting (XSS) | Het injecteren van kwaadaardige scripts in webpagina’s | Malwareverspreiding, gebruikersomleiding, manipulatie van inhoud | 2-4 weken | Hoog |

| Verouderde plug-ins/thema’s | Misbruik van bekende kwetsbaarheden in niet-gepatchte software | Achterdeurtoegang, aanhoudende malware, herinfectie | 6-12 weken | Hoog |

| Zwakke wachtwoorden | Brute force-aanvallen op beheerdersaccounts | Volledige overname van de site, vervanging van inhoud, blacklisting | 8-16 weken | Kritiek |

| Malware-infectie | Het injecteren van kwaadaardige code in websitebestanden | Google-blacklisting, instorting van verkeer, rankingverlaging | 6-18 maanden | Kritiek |

| Phishingpagina’s | Het aanmaken van valse inlogpagina’s om inloggegevens te stelen | Handmatige actie-straffen, verlies van gebruikersvertrouwen, de-indexering | 4-12 weken | Hoog |

| DDoS-aanvallen | Servers overspoelen met verkeer om downtime te veroorzaken | Onbereikbaarheid van de site, crawl-fouten, rankingverlies | 1-4 weken | Medium |

| Content scraping | Kopiëren van website-inhoud naar andere domeinen | Duplicaat contentstraffen, verwatering van autoriteit | 3-8 weken | Medium |

| Onveilige API’s | Misbruik van onbeschermde applicatie-interfaces | Datalek, ongeautoriseerde toegang, compliance-overtredingen | 4-10 weken | Hoog |

| Onversleutelde data | Verzenden van gevoelige data zonder HTTPS | Verlies van gebruikersvertrouwen, rankingstraf, compliance-problemen | 1-2 weken | Medium |

Websitekwetsbaarheden creëren meerdere routes voor SEO-schade, elk met eigen mechanismen en gevolgen. Wanneer aanvallers SQL-injectie-kwetsbaarheden misbruiken, krijgen ze directe toegang tot de database van een website, waardoor ze kwaadaardige code kunnen injecteren, ongeautoriseerde pagina’s kunnen aanmaken en bestaande inhoud kunnen manipuleren. Deze geïnjecteerde content bevat vaak spamzoekwoorden gericht op farmaceutische, gok- of volwassen industrieën—inhoud bedoeld om in zoekmachines te scoren en inkomsten te genereren voor de aanvallers. Google’s crawlers detecteren deze pagina’s tijdens reguliere indexering en de aanwezigheid van spamcontent activeert Panda-algoritmestraffen die de kwaliteitsscore van de hele site verlagen. Het algoritme interpreteert de spam als bewijs dat de site lage kwaliteit of misleidende content verspreidt, waardoor alle pagina’s—zelfs legitieme, hoogwaardige inhoud—rankingautoriteit verliezen.

Cross-site scripting (XSS)-kwetsbaarheden werken anders maar hebben een even schadelijk SEO-effect. XSS-fouten stellen aanvallers in staat om kwaadaardige JavaScript in webpagina’s te injecteren, die vervolgens in de browsers van gebruikers wordt uitgevoerd. Deze geïnjecteerde code kan gebruikers omleiden naar malwareverspreidende sites, ongewenste pop-ups tonen of gebruikerssessies overnemen. Wanneer Google’s crawlers deze omleidingen en kwaadaardige gedragingen detecteren, markeren zij de site als gevaarlijk en tonen zij beveiligingswaarschuwingen aan gebruikers. De waarschuwingen verschijnen voordat gebruikers je inhoud kunnen zien, waardoor 95% van de gebruikers de site onmiddellijk verlaat. Dit veroorzaakt een kettingreactie: gebruikers stoppen met bezoeken, betrokkenheidsmetingen kelderen, bouncepercentages stijgen en Google interpreteert deze signalen als bewijs van een slechte gebruikerservaring, wat de rangschikkingen verder onderdrukt.

Malware-infecties vormen de meest ernstige categorie beveiligingsproblemen die SEO beïnvloeden. Malware kan maandenlang in websitebestanden aanwezig blijven, continu spamcontent injecteren, achterdeuren creëren voor herhaalde toegang en kwaadaardige code verspreiden naar bezoekers. De infectie blijft vaak onzichtbaar voor site-eigenaren, terwijl Google’s beveiligingssystemen deze via gedragsanalyse detecteren. Wanneer malware wordt ontdekt, plaatst Google de site direct op haar Safe Browsing-blacklist, waardoor automatische beveiligingswaarschuwingen verschijnen voor alle gebruikers die via zoekresultaten binnenkomen. Deze blacklisting zorgt ervoor dat het organisch verkeer binnen 24-72 uur met 95% of meer instort. Zelfs na opschoning vereist herstel niet alleen het verwijderen van de malware, maar ook het herwinnen van Google’s vertrouwen in de site—een proces dat meestal 6-18 maanden actieve optimalisatie en beveiligingsmonitoring vergt.

De zakelijke impact van beveiligingskwetsbaarheden reikt veel verder dan technische statistieken—het vertaalt zich direct in omzetverlies, verlies van marktaandeel en concurrentienadeel. Neem een middelgroot B2B SaaS-bedrijf dat 50.000 maandelijkse organische bezoeken genereert met een conversieratio van 3% en een gemiddelde klantwaarde van $5.000. Dit bedrijf genereert ongeveer $7,5 miljoen aan maandelijkse omzet uit organisch zoeken. Bij een beveiligingsinbreuk en Google-blacklisting daalt het organisch verkeer naar 2.500 bezoeken (95% daling), waardoor de maandelijkse organische omzet zakt naar $375.000. Over een herstelperiode van zes maanden waarin het verkeer gemiddeld 50% bedraagt, verliest het bedrijf ongeveer $22,5 miljoen aan organische omzet. Tel daar opschoningskosten ($50.000), nood-PPC-campagnes ($200.000) en versnelde herstelmarketing ($200.000) bij op, dan bedraagt de totale financiële impact $22,95 miljoen—een catastrofaal verlies dat veel bedrijven niet kunnen opvangen.

Naast direct omzetverlies veroorzaken beveiligingsinbreuken secundaire bedrijfseffecten die zich in de loop van de tijd opstapelen. Customer Acquisition Cost (CAC) stijgt explosief wanneer organisch verkeer wegvalt. Voor de inbreuk kan een bedrijf klanten werven tegen $120 blended CAC (combinatie van organisch en betaald verkeer). Tijdens en na een inbreuk, met uitsluitend betaald verkeer, stijgt de CAC naar $400+ omdat men volledig afhankelijk is van betaalde advertenties met noodbiedingen. Dit vernietigt de unit-economie—als de customer lifetime value (LTV) $600 is, zakt de LTV:CAC-verhouding van 5:1 naar 1,5:1, waardoor klantacquisitie mogelijk onrendabel wordt. Bedrijven moeten dan ofwel marketinguitgaven verminderen (en marktaandeel verliezen) of negatieve unit-economie accepteren (en verlies lijden op elke klant).

Concurrentiedynamiek versterkt de schade. Terwijl jouw site herstelt, zetten concurrenten hun SEO-inspanningen voort, nemen ze jouw verloren marktaandeel over, winnen ze potentiële klanten en bouwen ze sterkere marktposities op. Een bedrijf dat op #1 stond voor een waardevol zoekwoord en zakt naar #5, verliest niet alleen 4 posities—het verliest 70% van de klikken. Ondertussen wint de concurrent die naar #1 stijgt deze klikken. Het effect is dubbel: jij verliest verkeer, terwijl concurrenten het winnen. Gedurende een herstelperiode van 6 maanden kunnen concurrenten permanent marktaandeel, klantrelaties en merkloyaliteit veroveren die nooit meer terugkomt. Deze concurrentieverplaatsing is vaak schadelijker dan het directe omzetverlies door de inbreuk zelf.

Beveiligingskwetsbaarheden beïnvloeden niet alleen traditionele zoekmachines, maar steeds meer ook de zichtbaarheid van websites op AI-platforms zoals Perplexity, ChatGPT, Google AI Overviews en Claude. Deze AI-systemen crawlen en analyseren websites om antwoorden te genereren, en beveiligingsproblemen bepalen rechtstreeks hoe je merk en inhoud worden weergegeven in AI-gegenereerde antwoorden. Wanneer een website wordt geblacklist of gemarkeerd vanwege beveiligingsproblemen, kunnen AI-systemen deze uitsluiten van hun trainingsdata of lager prioriteren in antwoorden, waardoor de zichtbaarheid van je merk in AI-reacties afneemt. Dit veroorzaakt een cumulatief zichtbaarheidsprobleem: je site verliest zowel zoekposities als AI-citaties tegelijkertijd.

Google Search Console is de belangrijkste interface om beveiligingsproblemen te begrijpen die je SEO beïnvloeden. Google toont specifieke beveiligingswaarschuwingen zoals “Gehackt met spam”, “Gehackt met malware”, “Phishing” en “Pure spam”. Elk type waarschuwing vereist een andere herstelbenadering en heeft een andere hersteltijd. Handmatige actie-straffen die via Search Console worden opgelegd, vereisen expliciete heroverwegingsverzoeken na opschoning, waardoor de hersteltijd 1-3 weken langer wordt dan de initiële opschoonperiode. Het monitoren van Search Console-beveiligingsmeldingen is essentieel voor vroege detectie—sites die inbreuken binnen 24 uur ontdekken, herstellen doorgaans 2-3 weken sneller dan sites die het pas na 1-2 weken merken.

WordPress-sites lopen onevenredig veel beveiligingsrisico’s die SEO beïnvloeden. Onderzoek toont aan dat 94% van de CMS-infecties plaatsvindt op WordPress, vooral door verouderde plug-ins, thema’s en kerninstallaties. Door de populariteit van WordPress is het een belangrijk doelwit voor aanvallers en de gedecentraliseerde plug-in-architectuur creëert talloze potentiële kwetsbaarheden. Eén verouderde plug-in kan een volledige WordPress-installatie compromitteren, malware injecteren op alle pagina’s en sitebrede SEO-straffen veroorzaken. Dit maakt WordPress-beveiliging bijzonder belangrijk voor SEO—één kwetsbaarheid kan rankings voor duizenden pagina’s tegelijk vernietigen.

Effectieve beveiliging vereist een gelaagde aanpak die kwetsbaarheden op elk niveau van de website-infrastructuur adresseert. SSL/TLS-certificaten en HTTPS-versleuteling vormen de basis van moderne websitebeveiliging en SEO. Google heeft HTTPS bevestigd als ranking signaal en moderne browsers tonen beveiligingswaarschuwingen bij niet-HTTPS-sites. Implementatie van HTTPS is nu ononderhandelbaar voor SEO—het is zowel een rankingfactor als een signaal van gebruikersvertrouwen. Organisaties moeten minimaal 256-bit versleuteling gebruiken en zorgen voor correcte configuratie en regelmatige vernieuwing van certificaten.

Regelmatige beveiligingsaudits en kwetsbaarheidsscans brengen zwakke plekken in kaart voordat aanvallers deze kunnen misbruiken. Geautomatiseerde kwetsbaarheidsscanners detecteren verouderde software, misconfiguraties en bekende kwetsbaarheden. Automatische scanning moet echter worden aangevuld met handmatige penetratietests, die logische fouten en complexe aanvalsketens vinden die automatische tools missen. Beveiligingsaudits moeten minimaal elk kwartaal worden uitgevoerd, met een hogere frequentie voor drukbezochte of waardevolle websites. De resultaten moeten worden vastgelegd en opgevolgd om te waarborgen dat kwetsbaarheden binnen bepaalde termijnen zijn opgelost.

Alle software up-to-date houden is cruciaal om misbruik van bekende kwetsbaarheden te voorkomen. Dit betreft het CMS (WordPress, Drupal, Joomla), alle plug-ins en thema’s, serverbesturingssystemen en alle externe toepassingen. Ontwikkelaars brengen voortdurend beveiligingspatches uit om ontdekte kwetsbaarheden te verhelpen en het niet toepassen van deze patches laat bekende aanvalsroutes open. Voor WordPress geldt specifiek dat 56% van de geïnfecteerde sites verouderde software had op het moment van infectie, wat aangeeft dat veel inbreuken te voorkomen zijn door basisonderhoud. Geautomatiseerde updatesystemen moeten waar mogelijk worden ingezet, met procedures om te testen of updates geen functionaliteit breken.

Web Application Firewalls (WAF) bieden realtime bescherming tegen veelvoorkomende aanvallen zoals SQL-injectie, XSS en DDoS-aanvallen. WAF’s analyseren inkomend verkeer, herkennen kwaadaardige patronen en blokkeren verzoeken voordat ze je website bereiken. Cloudgebaseerde WAF’s zoals Cloudflare, AWS WAF en Sucuri bieden extra voordelen, waaronder DDoS-bescherming, malware scanning en automatische dreigingsrespons. WAF’s moeten zo worden geconfigureerd dat bekende aanvalspatronen worden geblokkeerd, terwijl legitiem verkeer wordt doorgelaten, wat nauwkeurige afstemming vereist om te voorkomen dat echte gebruikers worden geblokkeerd.

De integratie van beveiliging in SEO-algoritmen zal de komende jaren alleen maar toenemen. Google’s E-E-A-T-framework (Experience, Expertise, Authoritativeness, Trustworthiness) legt steeds meer nadruk op betrouwbaarheid, wat direct gekoppeld is aan beveiliging. Websites met een sterk beveiligingsverleden, schone malwarehistorie en robuuste beschermingsmechanismen ontvangen vertrouwenssignalen die hun rankings verbeteren. Daarentegen zullen sites met een geschiedenis van beveiligingsinbreuken voortdurende algoritmische controle en trager herstel van vertrouwen ondervinden, zelfs na opschoning.

AI-systemen zullen beveiliging steeds meer meenemen in de inhoudsbeoordeling en citatiebeslissingen. Naarmate Perplexity, ChatGPT, Google AI Overviews en Claude de primaire informatiebronnen voor gebruikers worden, zullen deze systemen de voorkeur geven aan het citeren van veilige, betrouwbare websites. Beveiligingsinbreuken schaden niet alleen traditionele zoekresultaten, maar verminderen ook AI-citaties en zichtbaarheid in AI-antwoorden. Dit creëert een dubbel zichtbaarheidsprobleem: slechte beveiliging schaadt zowel zoekmachine- als AI-platform zichtbaarheid tegelijkertijd. Organisaties moeten hun beveiligingsstatus in beide ecosystemen monitoren om volledige online zichtbaarheid te behouden.

Zero-trust beveiligingsmodellen zullen de standaard worden en de verouderde perimetergerichte beveiligingsaanpak vervangen. Zero-trust gaat ervan uit dat al het verkeer—intern en extern—mogelijk kwaadaardig is en verificatie vereist. Deze aanpak, gecombineerd met continue monitoring en gedragsanalyse, detecteert en voorkomt inbreuken sneller dan traditionele modellen. Organisaties die zero-trust implementeren zullen minder inbreuken ervaren en sneller herstellen bij incidenten, wat concurrentievoordelen oplevert op SEO-gebied.

Regelgevende compliance zal steeds meer samenkomen met SEO-prestaties. GDPR, CCPA en opkomende privacywetgeving vereisen sterke beveiligingsmaatregelen om gebruikersdata te beschermen. Niet-naleving leidt tot boetes, juridische aansprakelijkheid en reputatieschade—allemaal schadelijk voor SEO. Zoekmachines kunnen de compliance-status gaan meewegen in hun algoritmen, waardoor compliance direct een SEO-factor wordt. Organisaties moeten beveiliging en compliance niet als losse initiatieven zien, maar als geïntegreerde strategieën die zowel de juridische positie als zoekzichtbaarheid beschermen.

De toekomst van SEO is onlosmakelijk verbonden met beveiliging. Organisaties die websitebeveiliging als kern van hun SEO-strategie behandelen—en niet als bijzaak—behouden concurrentievoordelen in zoekzichtbaarheid, AI-citaties, gebruikersvertrouwen en omzetgeneratie. De kosten van proactieve beveiligingsinvestering (meestal $1.200-$6.000 per jaar) zijn verwaarloosbaar vergeleken met de kosten van herstel na een inbreuk ($50.000-$500.000+) en omzetverlies ($100.000-$5.000.000+). Voor marketingteams en SEO-professionals is beveiliging niet langer optioneel—het is een fundamentele vereiste voor het behouden en vergroten van organische zichtbaarheid in een steeds meer beveiligingsbewuste digitale wereld.

De meest voorkomende kwetsbaarheden zijn SQL-injectie, cross-site scripting (XSS), verouderde plug-ins en thema's, zwakke wachtwoorden, onveilige API's en niet-gepatchte CMS-installaties. Uit onderzoek blijkt dat 94% van de WordPress-infecties in 2019 plaatsvond op sites met verouderde software. Deze kwetsbaarheden stellen aanvallers in staat om malware te injecteren, spam-pagina's te creëren en inhoud te manipuleren, wat allemaal Google's beveiligingswaarschuwingen en rankingstraffen activeert. Regelmatige beveiligingsaudits en tijdige updates zijn essentieel voor preventie.

Google detecteert en straft gehackte websites meestal binnen 24-72 uur na besmetting. Zoekmachines tonen beveiligingswaarschuwingen aan gebruikers, waardoor het organisch verkeer vrijwel onmiddellijk met 95% of meer daalt. Zelfs zonder zichtbare waarschuwingen onderdrukken Google's algoritmes de rangschikkingen en kunnen pagina's volledig uit de index worden verwijderd. De snelheid van detectie hangt af van de crawl-frequentie en de ernst van de beveiligingsinbreuk, maar de impact is voor de meeste websites bijna direct merkbaar.

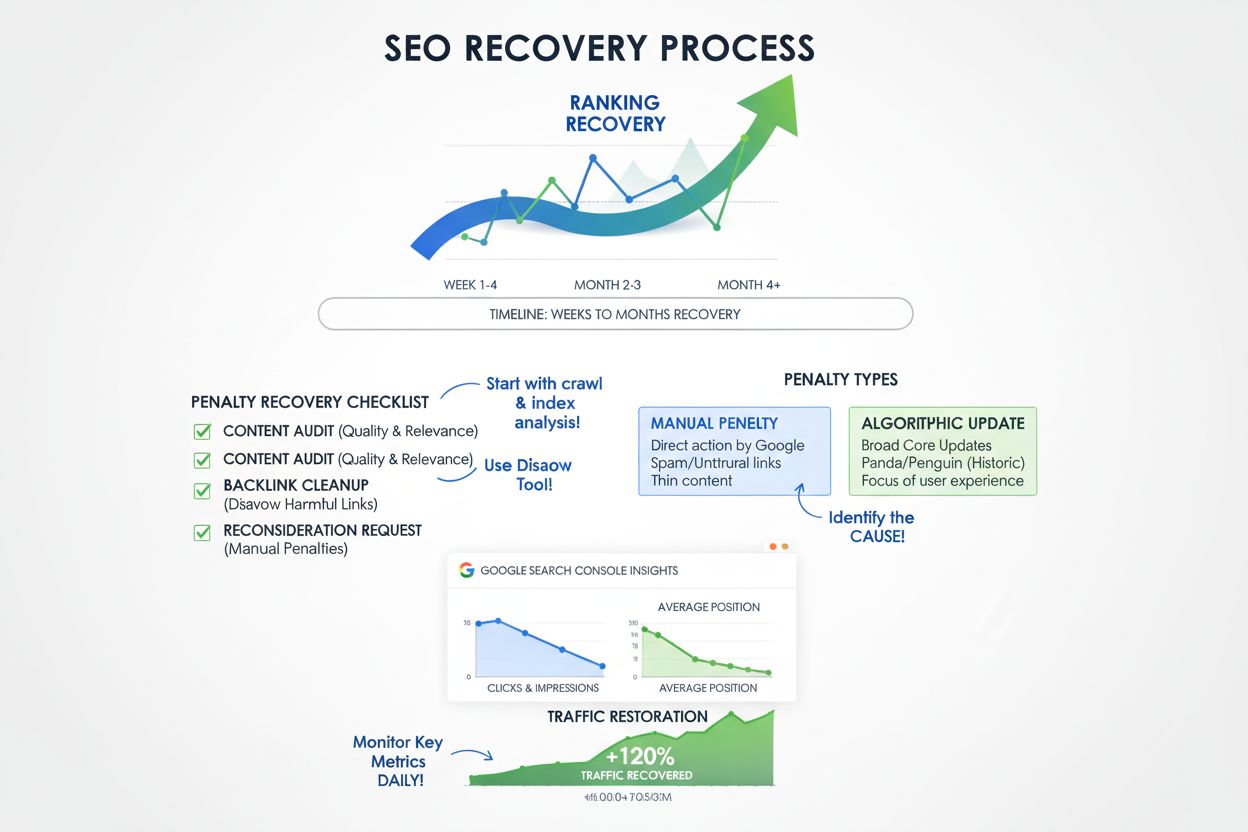

Algoritmische onderdrukking gebeurt automatisch en wordt na opschoning ook automatisch opgeheven (3-7 dagen), terwijl handmatige actie-straffen menselijke beoordeling vereisen en 1-3 weken langer kunnen duren om op te lossen. Handmatige acties worden opgelegd bij ernstige overtredingen zoals phishing, malwareverspreiding of SEO-spam. Beide hebben aanzienlijke invloed op de ranking, maar handmatige acties vereisen expliciete heroverwegingsverzoeken via Google Search Console en duiden op ernstigere schendingen van Google's beleid.

Volledig SEO-herstel duurt doorgaans 6-18 maanden, afhankelijk van de ernst van de inbreuk, de kwaliteit van de reactie en voortdurende SEO-inspanningen. Het initiële herstel (het verwijderen van beveiligingswaarschuwingen) duurt 1-2 weken, gedeeltelijk verkeersherstel (60-80%) duurt 3-6 maanden en volledig herstel vereist 6-18 maanden actieve optimalisatie. Sommige sites herstellen nooit volledig, vooral als ze veel backlinks verliezen of permanente handmatige straffen krijgen. Professionele opschoning en agressieve herstelmarketing versnellen het proces.

Ja, malware verslechtert Core Web Vitals aanzienlijk door het injecteren van kwaadaardige scripts die serverbronnen verbruiken en het laden van pagina's vertragen. Largest Contentful Paint (LCP) kan stijgen van 2 seconden naar 8+ seconden, First Input Delay (FID) kan toenemen van 80 ms naar 500 ms+ en Cumulative Layout Shift (CLS) neemt sterk toe door geïnjecteerde advertenties en pop-ups. Aangezien Core Web Vitals bevestigde Google-rangschikkingsfactoren zijn, schaadt deze prestatievermindering direct de SEO-rangschikkingen op alle apparaten.

SEO-spaminjectie vindt plaats wanneer hackers SQL-injectie of andere kwetsbaarheden gebruiken om legitieme websites te vullen met spammy zoekwoorden, links en automatisch gegenereerde pagina's gericht op farmaceutische, gok- of volwassen inhoud. Dit activeert Google's Panda-algoritme-straffen voor dunne of dubbele content, verlaagt de kwaliteitscore van de site en verspilt crawlbudget aan spampagina's. De geïnjecteerde inhoud verwatert de thematische autoriteit van je site en zorgt ervoor dat alle legitieme pagina's ranking verliezen door de algemene kwaliteitsdaling van de site.

Google-blacklisting veroorzaakt een onmiddellijke en ernstige instorting van het verkeer—meestal 95% verlies binnen 24-72 uur. Gebruikers krijgen beveiligingswaarschuwingen te zien voordat ze je site bezoeken en de meesten klikken op 'Terug naar veiligheid' in plaats van door te gaan. Zelfs na opschoning duurt het herstel weken tot maanden terwijl Google je site opnieuw crawlt en beoordeelt. Blacklisting schaadt ook de merkreputatie, omdat gebruikers zich de waarschuwing herinneren en zelfs na het oplossen terughoudend zijn om je site te bezoeken, wat langdurige CTR-problemen veroorzaakt.

Marketingteams moeten zich bekommeren om websitebeveiliging omdat het direct SEO-assets beschermt die miljoenen dollars waard zijn aan organisch verkeer en omzet. Eén beveiligingsinbreuk kan maanden of jaren aan SEO-investeringen in één nacht vernietigen, met omzetverliezen van $100.000 tot $5.000.000+ afhankelijk van het organisch verkeer. Beveiliging is nu een kernonderdeel van de SEO-strategie, niet alleen een IT-zorg. Proactieve investeringen in beveiliging hebben een ROI van 100:1+ vergeleken met de kosten van herstel na een inbreuk, waardoor het een van de slimste marketingbudgetallocaties is.

Begin met het volgen van hoe AI-chatbots uw merk vermelden op ChatGPT, Perplexity en andere platforms. Krijg bruikbare inzichten om uw AI-aanwezigheid te verbeteren.

Negatieve SEO is het gebruik van oneerlijke technieken om de posities van concurrenten te schaden. Leer over aanvalstactieken, detectiemethoden en hoe je jouw s...

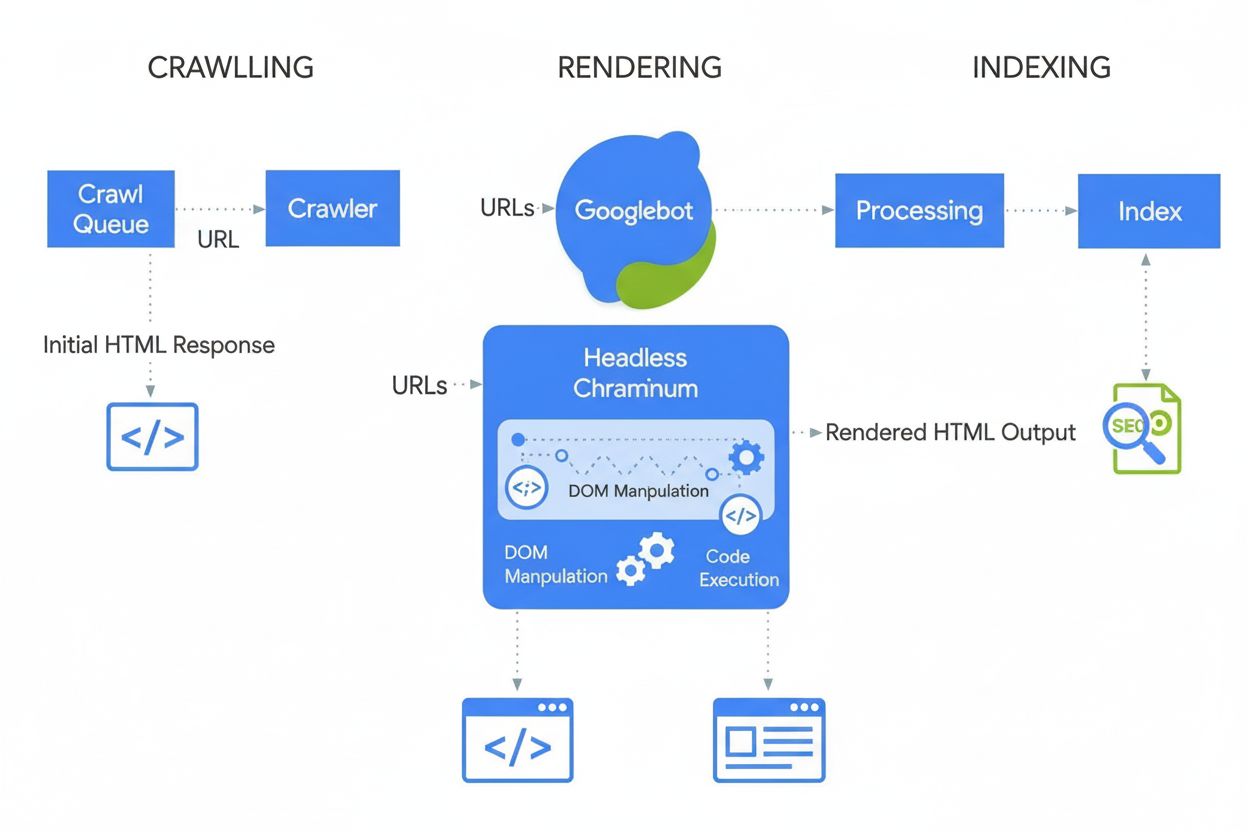

JavaScript SEO optimaliseert JavaScript-gerenderde websites voor het crawlen en indexeren door zoekmachines. Leer best practices, render-methoden en strategieën...

Leer hoe je kunt herstellen van Google-penalty's en algoritme-updates. Ontdek het stapsgewijze herstelproces, verwachtingen over de tijdslijn en strategieën om ...

Cookie Toestemming

We gebruiken cookies om uw browse-ervaring te verbeteren en ons verkeer te analyseren. See our privacy policy.