HTTPS

HTTPS is het veilige protocol voor webcommunicatie met SSL/TLS-encryptie. Leer hoe het data beschermt, verschilt van HTTP, en waarom het essentieel is voor webs...

Een SSL-certificaat is een digitaal bewijs dat de identiteit van een website verifieert en gecodeerde HTTPS-verbindingen tussen browsers en servers mogelijk maakt, waardoor gegevensoverdracht wordt beschermd en gebruikersvertrouwen wordt opgebouwd. SSL staat voor Secure Sockets Layer, en moderne implementaties gebruiken het vernieuwde TLS (Transport Layer Security) protocol om internetcommunicatie te beveiligen.

Een SSL-certificaat is een digitaal bewijs dat de identiteit van een website verifieert en gecodeerde HTTPS-verbindingen tussen browsers en servers mogelijk maakt, waardoor gegevensoverdracht wordt beschermd en gebruikersvertrouwen wordt opgebouwd. SSL staat voor Secure Sockets Layer, en moderne implementaties gebruiken het vernieuwde TLS (Transport Layer Security) protocol om internetcommunicatie te beveiligen.

Een SSL-certificaat is een digitaal bewijs dat de identiteit van een website verifieert en gecodeerde communicatie mogelijk maakt tussen de browser van een gebruiker en een webserver via het HTTPS-protocol. SSL staat voor Secure Sockets Layer, hoewel moderne implementaties het vernieuwde TLS (Transport Layer Security)-protocol gebruiken. Het certificaat bevat een openbare sleutel die browsers gebruiken om gegevens te versleutelen, terwijl de server een bijbehorende private key beheert voor het ontsleutelen. Door een SSL-certificaat op een webserver te installeren, creëren organisaties een veilige, versleutelde verbinding die hackers verhindert om gevoelige informatie zoals wachtwoorden, creditcardgegevens en persoonlijke data te onderscheppen. Het certificaat fungeert ook als een digitale identiteitsverificatie, waarmee gebruikers bevestigd krijgen dat de bezochte website daadwerkelijk toebehoort aan de legitieme organisatie die deze beweert te zijn. Deze dubbele functie—encryptie en authenticatie—maakt SSL-certificaten fundamenteel voor moderne webbeveiliging en gebruikersvertrouwen.

Het SSL-protocol werd oorspronkelijk ontwikkeld door Netscape in 1994 om webcommunicatie te beveiligen, waarbij SSL 3.0 in 1996 de standaard werd. Kwetsbaarheden in het SSL-protocol leidden echter tot de ontwikkeling van TLS (Transport Layer Security) als veiligere opvolger. TLS 1.0 verscheen in 1999, gevolgd door TLS 1.2 in 2008 en TLS 1.3 in 2018, waarbij elke versie sterkere encryptie-algoritmen introduceerde en beveiligingsgaten sloot. Ondanks dat SSL technisch gezien verouderd is, blijft de term in de sector wijdverbreid vanwege zijn historische bekendheid. Volgens W3Techs-data is het gebruik van SSL/TLS enorm gestegen, met 87,6% van de websites die in 2024 geldige SSL-certificaten gebruiken, tegenover slechts 18,5% zes jaar eerder. Deze exponentiële groei weerspiegelt een toenemend bewustzijn van cyberdreigingen en wettelijke vereisten. Het Certificate Authority Browser (CA/B) Forum past normen voortdurend aan om validatieprocessen te versterken, waaronder het verkorten van de geldigheidsduur van certificaten van 39 maanden naar de huidige maximum van 13 maanden. Deze ontwikkeling toont de inzet van de branche om sterke beveiligingsstandaarden te handhaven naarmate dreigingen zich ontwikkelen.

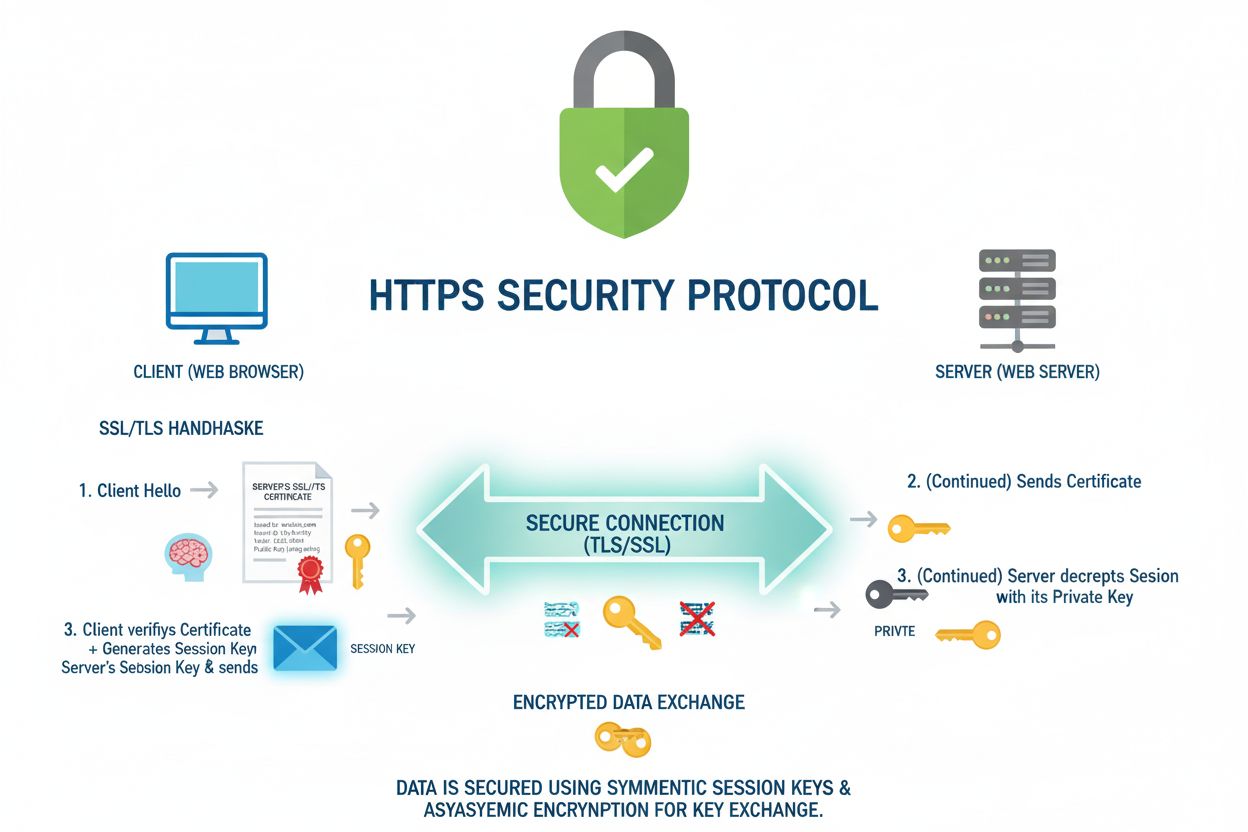

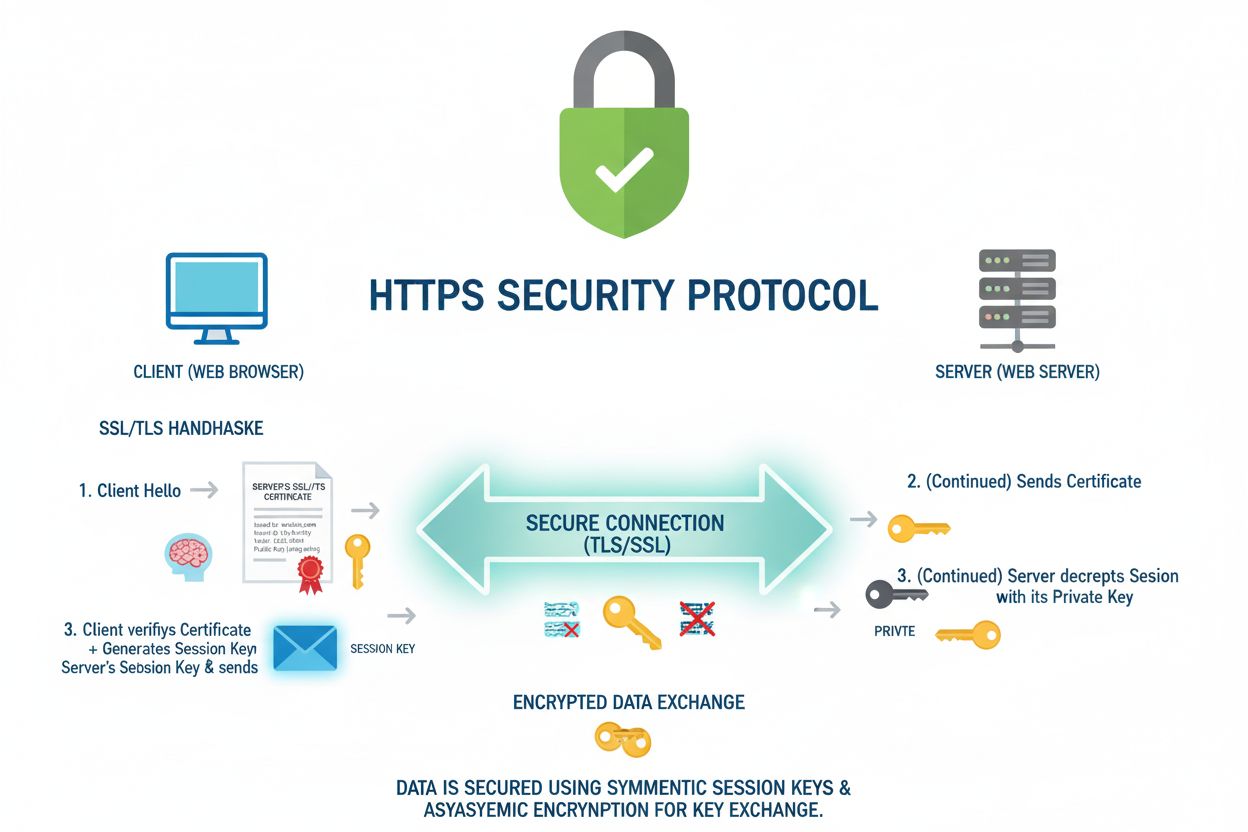

SSL-certificaten werken via een geavanceerd proces, de zogenaamde SSL/TLS-handshake, dat onzichtbaar en direct plaatsvindt wanneer een gebruiker een HTTPS-website bezoekt. Het proces begint wanneer een browser verbinding maakt met een beveiligde server en het SSL-certificaat van de server opvraagt. De server stuurt vervolgens zijn certificaat, inclusief de openbare sleutel en certificaatgegevens. De browser verifieert vervolgens de echtheid van het certificaat door deze te vergelijken met een lijst van vertrouwde certificaatautoriteiten (CA’s) die in de browser zijn opgeslagen. Als het certificaat geldig is en overeenkomt met het bezochte domein, genereert de browser een sessiesleutel en versleutelt deze met de openbare sleutel van de server. De server ontsleutelt deze sessiesleutel met zijn private key, waarna beide partijen over dezelfde sessiesleutel beschikken. Vanaf dat moment wordt alle data tussen browser en server versleuteld met deze symmetrische encryptie-sessiesleutel, wat aanzienlijk sneller is dan het oorspronkelijke asymmetrische encryptie-proces. Dit elegante systeem combineert de veiligheid van asymmetrische cryptografie (openbare/private sleutels) met de efficiëntie van symmetrische encryptie (een enkele gedeelde sleutel), wat resulteert in een veilige en toch snelle verbinding. De gehele handshake duurt doorgaans slechts milliseconden, waardoor het proces voor gebruikers transparant blijft terwijl het robuuste bescherming biedt tegen afluisteren en gegevensmanipulatie.

SSL-certificaten zijn onderverdeeld in drie verschillende typen, gebaseerd op het niveau van identiteitsverificatie dat door de certificaatautoriteit wordt uitgevoerd:

Domeinvalidatie (DV)-certificaten vormen het meest basale niveau van SSL-certificering en vereisen alleen bewijs van domeineigendom. De aanvrager moet aantonen dat hij controle heeft over het domein via e-mailverificatie of DNS-recordvalidatie, een proces dat binnen enkele minuten kan worden afgerond. DV-certificaten bieden encryptie, maar geen verificatie van de organisatie-identiteit, waardoor ze alleen geschikt zijn voor niet-commerciële websites zoals blogs en persoonlijke projecten. DV-certificaten zijn echter problematisch geworden omdat phishingwebsites en kwaadwillenden ze gemakkelijk kunnen verkrijgen, wat een vals gevoel van veiligheid geeft aan gebruikers die het hangslotje zien.

Organisatievalidatie (OV)-certificaten vereisen negen validatiestappen en vormen een middenklasse-optie voor bedrijven die online transacties uitvoeren. Naast domeineigendom moet de certificaatautoriteit ook het juridische bestaan, het fysieke adres en de operationele status van de organisatie verifiëren. Wanneer gebruikers op het hangslotje van een OV-beveiligde website klikken, kunnen ze de organisatienaam bekijken, wat extra zekerheid biedt over de legitimiteit van de website. OV-certificaten zijn ideaal voor kleine tot middelgrote bedrijven, inlogpagina’s en websites die klantgegevens verwerken.

Uitgebreide validatie (EV)-certificaten bieden het hoogste niveau van identiteitsgarantie, met 16 strenge validatiestappen, waaronder verificatie van het openbare telefoonnummer van het bedrijf, de duur van de bedrijfsvoering, registratienummer, jurisdictie en een telefonisch gesprek om de werkstatus van de aanvrager te bevestigen. EV-certificaten omvatten ook een controle op domeinfraude en een blacklist-verificatie van contactpersonen. Wanneer een EV-certificaat is geïnstalleerd, tonen browsers de organisatienaam mogelijk direct in de adresbalk (afhankelijk van de browser), wat onmiddellijk visuele bevestiging geeft van de legitimiteit van de website. Financiële instellingen, Fortune 500-bedrijven en grote e-commerceplatformen gebruiken EV-certificaten om maximaal klantvertrouwen te waarborgen.

| Kenmerk | Domeinvalidatie (DV) | Organisatievalidatie (OV) | Uitgebreide validatie (EV) |

|---|---|---|---|

| Validatiestappen | 1-2 (alleen domeineigendom) | 9 validatiestappen | 16 validatiestappen |

| Uitgiftesnelheid | Minuten tot uren | 1-3 dagen | 3-7 dagen |

| Weergave organisatienaam | Niet weergegeven | Weergegeven in certificaatgegevens | Weergegeven in adresbalk (afhankelijk van browser) |

| Kosten | €0-50/jaar | €50-200/jaar | €150-500+/jaar |

| Beste voor | Blogs, persoonlijke sites, niet-commercieel | Zakelijke sites, loginpagina’s, MKB | Banken, e-commerce, Fortune 500 |

| Vertrouwensniveau | Laag (minimale garantie) | Middel (organisatieverificatie) | Hoog (uitgebreide verificatie) |

| Phishingrisico | Hoog (eenvoudig te verkrijgen door aanvallers) | Laag (organisatieverificatie vereist) | Zeer laag (grondige screening) |

| SEO-impact | Positief (HTTPS vereist) | Positief (HTTPS vereist) | Positief (HTTPS vereist) |

Certificaatautoriteiten (CA’s) zijn vertrouwde derde partijen die bevoegd zijn om SSL-certificaten uit te geven, te valideren en te beheren. Belangrijke CA’s zijn onder andere DigiCert, Sectigo, GlobalSign en Let’s Encrypt. CA’s moeten voldoen aan strenge eisen van besturingssystemen, webbrowsers en mobiele apparaatfabrikanten om opgenomen te worden in de root certificate store—de lijst met vertrouwde CA’s die vooraf in browsers en apparaten is geïnstalleerd. De rol van de CA is cruciaal omdat zij de identiteit van certificaataanvragers verifiëren en het certificaat digitaal ondertekenen met hun eigen private key, waarmee een digitale handtekening wordt gecreëerd die de echtheid van het certificaat aantoont. Wanneer een browser een SSL-certificaat ontvangt, controleert het de handtekening van de CA met de publieke sleutel van de CA, die al vertrouwd wordt in de root store van de browser. Dit creëert een vertrouwensketen waarbij gebruikers kunnen vertrouwen op het certificaat omdat zij de CA vertrouwen die het heeft uitgegeven. CA’s zijn onderhevig aan strenge normen en ondergaan regelmatige WebTrust-audits om naleving van beveiligingspraktijken te waarborgen. Het CA/B Forum stelt industrienormen op die alle CA’s moeten volgen, waaronder validatieprocedures, geldigheidsduur van certificaten en beveiligingseisen. Deze gestandaardiseerde aanpak zorgt voor consistente beveiliging op het internet en beschermt gebruikers tegen frauduleuze certificaten.

Google’s inzet voor HTTPS heeft SSL-certificaten tot een cruciale factor voor zoekmachineoptimalisatie gemaakt. In 2014 kondigde Google aan dat HTTPS een rankingsignaal zou worden, wat betekent dat websites met geldige SSL-certificaten een lichte boost krijgen in zoekresultaten ten opzichte van niet-HTTPS-sites. Dit beleid is in de loop der tijd versterkt, waarbij Google het belang van HTTPS in het rankingalgoritme continu vergroot. Naast zoekresultaten tonen Google Chrome en andere moderne browsers prominente “Niet beveiligd”-waarschuwingen voor websites zonder geldig SSL-certificaat, wat het gedrag van gebruikers aanzienlijk beïnvloedt. Uit onderzoek blijkt dat gebruikers veel minder geneigd zijn transacties af te ronden of persoonlijke informatie in te vullen op websites met beveiligingswaarschuwingen. Voor e-commerce betekent dit direct omzetverlies, aangezien gebruikers winkelwagentjes verlaten bij het zien van beveiligingswaarschuwingen. Daarnaast maken SSL-certificaten het initiatief HTTPS Everywhere mogelijk, dat als doel heeft al het internetverkeer standaard te versleutelen. Organisaties die SSL-certificaten implementeren tonen betrokkenheid bij privacy en gegevensbescherming, wat de merkreputatie en klantloyaliteit versterkt. De combinatie van SEO-voordelen, lagere bounce rates en hogere conversiepercentages maakt de implementatie van SSL-certificaten tot een fundamentele zakelijke vereiste in plaats van alleen een technische beveiligingsmaatregel.

Effectieve implementatie van SSL-certificaten vereist aandacht voor verschillende essentiële praktijken. Organisaties moeten eerst het juiste certificaattype kiezen op basis van de functie van hun website en de gevoeligheid van de gegevens—DV voor informatieve sites, OV voor zakelijke activiteiten en EV voor financiële transacties. Het certificaataanvraagbestand (CSR) moet worden gegenereerd op de server waarop het certificaat wordt geïnstalleerd, met daarin de domeinnaam, organisatiegegevens en een openbare sleutel. Organisaties moeten sterke sleutelgroottes gebruiken (minimaal 2048-bit RSA of gelijkwaardige ECC) voor een sterke versleuteling. Certificaatverlenging moet plaatsvinden vóór de vervaldatum om serviceonderbrekingen en beveiligingswaarschuwingen te voorkomen; veel organisaties automatiseren dit proces via certificaatbeheerplatforms zoals AWS Certificate Manager of DigiCert’s CertCentral. Voor organisaties met meerdere domeinen of subdomeinen bieden Wildcard-certificaten of Multi-Domain (SAN)-certificaten een kosteneffectieve dekking. Certificaat pinning kan worden toegepast voor applicaties met hoge beveiliging om man-in-the-middle-aanvallen te voorkomen. Regelmatige certificaataudits moeten controleren of alle certificaten geldig, correct geconfigureerd en niet bijna verlopen zijn. Organisaties dienen ook HSTS (HTTP Strict Transport Security) headers te implementeren om browsers te dwingen altijd HTTPS te gebruiken. Monitoringtools moeten certificaatvervaldata bijhouden en beheerders tijdig waarschuwen voor verlengingen.

Het SSL/TLS-landschap blijft zich ontwikkelen als reactie op nieuwe beveiligingsdreigingen en technologische vooruitgang. Post-quantum cryptografie vormt een belangrijk nieuw terrein, omdat kwantumcomputers theoretisch huidige encryptie-algoritmen kunnen kraken. Organisaties en standaardisatie-instanties ontwikkelen en testen actief kwantumbestendige cryptografische algoritmen om SSL/TLS ook in het kwantumtijdperk veilig te houden. Certificate Transparency (CT) wordt steeds belangrijker: alle publiek-vertrouwde certificaten moeten worden geregistreerd in publieke CT-logs, zodat frauduleuze uitgifte kan worden opgespoord. De sector beweegt richting geautomatiseerd certificaatbeheer met technologieën zoals ACME (Automated Certificate Management Environment), waarmee uitgifte en verlenging van certificaten wordt gestroomlijnd. Zero-trust beveiligingsmodellen stimuleren de inzet van mutual TLS (mTLS), waarbij zowel clients als servers elkaar authenticeren en SSL/TLS-bescherming zich uitstrekt tot API’s en microservices. De maximale certificaatgeldigheid blijft dalen—van 39 naar 13 maanden—wat de inzet van de sector onderstreept om beveiligingsrisico’s te beperken. Elliptic Curve Cryptography (ECC) wint terrein als alternatief voor RSA, met gelijkwaardige beveiliging maar kleinere sleutels en snellere verwerking. Organisaties implementeren steeds vaker certificaat pinning en HSTS preloading om geavanceerde aanvallen te voorkomen. Integratie van SSL/TLS met AI-gestuurde beveiligingsmonitoring maakt realtime detectie van certificaatafwijkingen en potentiële dreigingen mogelijk. Naarmate cyberdreigingen geavanceerder worden, zal SSL/TLS-technologie blijven evolueren, met sterkere encryptiestandaarden, betere prestaties en geavanceerdere beschermingsmechanismen om de veiligheid en het vertrouwen te waarborgen waarop moderne internetcommunicatie steunt.

SSL (Secure Sockets Layer) en TLS (Transport Layer Security) zijn cryptografische protocollen die hetzelfde doel dienen, waarbij TLS de moderne, veiligere opvolger is van SSL. Hoewel SSL technisch verouderd is (versie 3.0 werd uitgebracht in 1996), wordt de term 'SSL-certificaat' nog steeds veel gebruikt in de branche om zowel SSL- als TLS-certificaten aan te duiden. Moderne certificaten gebruiken TLS-protocollen, die sterkere encryptie-algoritmen en betere beveiligingsfuncties bieden dan het oorspronkelijke SSL-protocol.

Een SSL-certificaat maakt HTTPS mogelijk door een gecodeerde verbinding tot stand te brengen via het SSL/TLS-handshakeproces. Wanneer een gebruiker een HTTPS-website bezoekt, vraagt de browser het certificaat van de server op, verifieert het bij een vertrouwde certificaatautoriteit en gebruikt vervolgens de openbare sleutel van het certificaat om gegevens te versleutelen. Deze gecodeerde verbinding zorgt ervoor dat alle gegevens die tussen browser en server worden verzonden, vertrouwelijk blijven en niet door aanvallers kunnen worden onderschept.

De drie typen zijn Domeinvalidatie (DV), Organisatievalidatie (OV) en Uitgebreide validatie (EV) certificaten. DV-certificaten vereisen alleen verificatie van domeineigendom en zijn het snelst te verkrijgen, maar bieden minimale identiteitsgarantie. OV-certificaten verifiëren zowel domeineigendom als de legitimiteit van de organisatie en vereisen negen validatiestappen. EV-certificaten bieden de hoogste garantie met 16 validatiestappen, waaronder bedrijfsverificatie en telefonische bevestiging, waardoor ze ideaal zijn voor financiële instellingen en e-commercesites.

Google heeft HTTPS sinds 2014 als rankingfactor voor zoekmachineoptimalisatie gemaakt, wat betekent dat SSL-beveiligde websites hoger scoren in de zoekresultaten dan onbeveiligde sites. Bovendien tonen Google Chrome en andere browsers 'Niet beveiligd'-waarschuwingen voor websites zonder geldig SSL-certificaat, wat het vertrouwen en de doorklikratio van gebruikers negatief beïnvloedt. Het implementeren van een SSL-certificaat is daarom essentieel voor zowel SEO-prestaties als het vertrouwen van gebruikers in uw website.

Moderne SSL-certificaten hebben een maximale geldigheidsduur van 13 maanden, verlaagd van de eerdere limiet van 39 maanden. Deze verkorting is ingevoerd om beveiligingsrisico's te minimaliseren en de kans op misbruik van certificaten te verkleinen. Organisaties moeten hun certificaten vóór het verlopen verlengen om continue HTTPS-bescherming te behouden en browserwaarschuwingen te voorkomen.

Een SSL-certificaat bevat de domeinnaam, gegevens van de certificaatautoriteit, de digitale handtekening van de CA, uitgifte- en vervaldatums, de openbare sleutel en de SSL/TLS-versie. Het kan ook de organisatienaam bevatten (voor OV- en EV-certificaten), subject alternative names voor dekking van meerdere domeinen en andere metadata. Deze informatie stelt browsers in staat om de echtheid van het certificaat en de identiteit van de website-eigenaar te verifiëren.

Ja, SSL-certificaten kunnen meerdere domeinen beschermen via verschillende typen: Single Domain-certificaten beschermen één domein, Wildcard-certificaten beschermen een domein en alle subdomeinen, en Multi-Domain (SAN)-certificaten beschermen meerdere niet-gerelateerde domeinen. Organisaties kunnen het certificaattype kiezen dat het beste past bij hun infrastructuurbehoeften en kostenoverwegingen.

SSL-certificaten hebben direct invloed op het vertrouwen van gebruikers door een hangslotsymbool en HTTPS-voorvoegsel in de browseradresbalk weer te geven. Hogere validatieniveaus (OV en EV) tonen de organisatienaam, wat extra zekerheid geeft aan gebruikers. Uit onderzoek blijkt dat gebruikers aanzienlijk vaker transacties afronden op websites met zichtbare beveiligingsindicatoren, waardoor SSL-certificaten cruciaal zijn voor conversiepercentages in e-commerce en de merkreputatie.

Begin met het volgen van hoe AI-chatbots uw merk vermelden op ChatGPT, Perplexity en andere platforms. Krijg bruikbare inzichten om uw AI-aanwezigheid te verbeteren.

HTTPS is het veilige protocol voor webcommunicatie met SSL/TLS-encryptie. Leer hoe het data beschermt, verschilt van HTTP, en waarom het essentieel is voor webs...

Ontdek hoe HTTPS het vertrouwen en de zichtbaarheid in AI-zoekopdrachten beïnvloedt. Leer waarom SSL-certificaten belangrijk zijn voor ChatGPT, Perplexity en AI...

Trustsignalen zijn geloofwaardigheidsindicatoren die merkbetrouwbaarheid vestigen voor gebruikers en AI-systemen. Ontdek hoe geverifieerde badges, beoordelingen...

Cookie Toestemming

We gebruiken cookies om uw browse-ervaring te verbeteren en ons verkeer te analyseren. See our privacy policy.