Hvilke AI-crawlere bør jeg gi tilgang? Komplett guide for 2025

Lær hvilke AI-crawlere du bør tillate eller blokkere i robots.txt-filen din. Omfattende guide som dekker GPTBot, ClaudeBot, PerplexityBot og 25+ AI-crawlere med...

Lær hvordan du identifiserer og overvåker AI-crawlere som GPTBot, PerplexityBot og ClaudeBot i serverloggene dine. Oppdag user-agent-strenger, IP-verifiseringsmetoder og beste praksis for å spore AI-trafikk.

Identifiser AI-crawlere i serverlogger ved å søke etter spesifikke user-agent-strenger som GPTBot, PerplexityBot og ClaudeBot med grep-kommandoer. Verifiser ektheten gjennom oppslag på IP-adresser, overvåk forespørselmønstre og bruk serverbaserte analyseverktøy for å spore AI-bot-trafikk som tradisjonelle analyseverktøy ikke fanger opp.

AI-crawlere er automatiserte roboter som skanner nettsteder for å samle inn data til trening av store språkmodeller og drive AI-svarmotorer som ChatGPT, Perplexity og Claude. I motsetning til tradisjonelle søkemotorcrawlere, som hovedsakelig indekserer innhold for rangering, bruker AI-roboter innholdet ditt for å trene generativ AI og gi svar på brukerspørsmål. Å forstå hvordan disse crawlerne samhandler med nettstedet ditt er avgjørende for å ha kontroll over det digitale fotavtrykket ditt og sikre at merkevaren din fremstår riktig i AI-genererte svar. Fremveksten av AI-drevet søk har fundamentalt endret hvordan innhold oppdages og brukes, noe som gjør serverbasert overvåking essensielt for alle organisasjoner som er opptatt av sin tilstedeværelse på nett.

Den mest effektive måten å identifisere AI-crawlere på, er å kjenne igjen deres user-agent-strenger i serverloggene dine. Disse strengene er unike identifikatorer som roboter sender med hver forespørsel, slik at du kan skille mellom ulike typer automatisert trafikk. Her er en omfattende tabell over de viktigste AI-crawlerne du bør overvåke:

| Crawler-navn | Leverandør | User-Agent-streng | Formål |

|---|---|---|---|

| GPTBot | OpenAI | Mozilla/5.0 (compatible; GPTBot/1.0; +https://openai.com/gptbot) | Samler data for trening av GPT-modeller |

| OAI-SearchBot | OpenAI | Mozilla/5.0 (compatible; OAI-SearchBot/1.0; +https://openai.com/searchbot) | Indekserer sider for ChatGPT-søk og siteringer |

| ChatGPT-User | OpenAI | Mozilla/5.0 (compatible; ChatGPT-User/1.0; +https://openai.com/chatgpt-user) | Henter URL-er når brukere ber om spesifikke sider |

| ClaudeBot | Anthropic | ClaudeBot/1.0 (+https://www.anthropic.com/claudebot) | Henter innhold til Claude-siteringer |

| anthropic-ai | Anthropic | anthropic-ai | Samler data til trening av Claude-modeller |

| PerplexityBot | Perplexity | Mozilla/5.0 (compatible; PerplexityBot/1.0; +https://www.perplexity.ai/bot) | Indekserer nettsteder for Perplexity-søk |

| Perplexity-User | Perplexity | Mozilla/5.0 (compatible; Perplexity-User/1.0; +https://www.perplexity.ai/bot) | Henter sider når brukere klikker på siteringer |

| Google-Extended | Mozilla/5.0 (compatible; Googlebot/2.1; +http://www.google.com/bot.html) | Kontrollerer tilgang for Gemini AI-trening | |

| Bingbot | Microsoft | Mozilla/5.0 (compatible; bingbot/2.0; +http://www.bing.com/bingbot.htm) | Crawler for Bing-søk og Copilot |

| CCBot | Common Crawl | CCBot/2.0 (+https://commoncrawl.org/faq/) | Lager åpne datasett for AI-forskning |

Apache-serverlogger inneholder detaljert informasjon om hver forespørsel til nettstedet ditt, inkludert user-agent-strengen som identifiserer hvilken bot som forespør. For å finne AI-crawlere i Apache access-logger, bruk grep-kommandoen med et mønster som matcher kjente AI-bot-identifikatorer. Denne metoden lar deg raskt filtrere gjennom potensielt millioner av loggoppføringer for å isolere AI-trafikk.

Kjør denne kommandoen for å søke etter flere AI-crawlere:

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot|Google-Extended|OAI-SearchBot|anthropic-ai" /var/log/apache2/access.log

Denne kommandoen vil returnere linjer som:

66.249.66.1 - - [07/Oct/2025:15:21:10 +0000] "GET /blog/article HTTP/1.1" 200 532 "-" "Mozilla/5.0 (compatible; GPTBot/1.0; +https://openai.com/gptbot)"

For å telle hvor mange ganger hver bot har besøkt nettstedet ditt, bruk denne utvidede kommandoen:

grep -Eo "GPTBot|PerplexityBot|ClaudeBot|bingbot" /var/log/apache2/access.log | sort | uniq -c | sort -rn

Dette vil vise hvor ofte hver crawler har besøkt siden, slik at du ser hvilke AI-systemer som er mest aktive med å indeksere innholdet ditt.

Nginx-logger har et lignende format som Apache-logger, men kan lagres på andre steder avhengig av serveroppsettet ditt. Identifiseringsprosessen er den samme—du søker etter spesifikke user-agent-strenger som identifiserer AI-roboter. Nginx-logger inneholder vanligvis de samme opplysningene som Apache-logger, inkludert IP-adresser, tidsstempel, forespurt URL og user-agent-streng.

For å søke etter AI-crawlere i Nginx-logger, bruk:

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot|Google-Extended|OAI-SearchBot" /var/log/nginx/access.log

For en mer detaljert analyse som viser IP-adresser og user-agenter sammen:

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot" /var/log/nginx/access.log | awk '{print $1, $4, $7, $12}' | head -20

Denne kommandoen henter ut IP-adresse, tidsstempel, forespurt URL og user-agent-streng, slik at du får oversikt over hvordan hver bot samhandler med nettstedet ditt. Du kan øke antallet i head -20 for å se flere oppføringer, eller fjerne det helt for å vise alle treff.

Selv om user-agent-strenger er hovedmetoden for identifisering, er bot-spoofing et reelt problem i AI-crawler-landskapet. Noen ondsinnede aktører, og til og med legitime AI-selskaper, har blitt tatt i å bruke falske user-agent-strenger eller udeklarerte crawlere for å omgå nettstedets restriksjoner. For å verifisere at en crawler er ekte, bør du kryssjekke IP-adressen mot de offisielle IP-intervallene som bot-operatøren har publisert.

OpenAI publiserer offisielle IP-intervaller for sine crawlere på:

https://openai.com/gptbot.jsonhttps://openai.com/searchbot.jsonhttps://openai.com/chatgpt-user.jsonFor å verifisere at en IP-adresse tilhører OpenAI, bruk et reverse DNS-oppslag:

host 52.233.106.11

Hvis resultatet ender med et pålitelig domene som openai.com, er boten ekte. For Microsoft Bingbot, bruk deres offisielle verktøy på https://www.bing.com/toolbox/verify-bingbot. For Google-crawlere, utfør et reverse DNS-oppslag som skal ende med .googlebot.com.

En viktig oppdagelse fra nyere serverbaserte analyser er at de fleste AI-crawlere ikke kjører JavaScript. Dette er fundamentalt annerledes enn hvordan menneskelige besøkende bruker nettsteder. Tradisjonelle analyseverktøy baserer seg på JavaScript for å spore brukere, noe som betyr at de fullstendig overser AI-crawler-trafikk. Når AI-roboter henter siden din, får de kun det opprinnelige HTML-svaret uten noe klientbasert innhold.

Dette skaper et betydelig gap: Hvis viktig innhold på nettstedet ditt rendres via JavaScript, vil AI-crawlere kanskje ikke se det i det hele tatt. Det betyr at innholdet ditt kan være usynlig for AI-systemer, selv om det er synlig for menneskelige brukere. Server-side rendering (SSR) eller å sørge for at viktig innhold finnes i det opprinnelige HTML-svaret er derfor essensielt for AI-synlighet. Konsekvensene kan være store—nettsteder som er sterkt avhengige av JavaScript-rammeverk, må kanskje endre innholdsleveringen for å sikre at AI-systemer kan få tilgang til og indeksere det viktigste innholdet.

Nyere forskning har avdekket bekymringsfull oppførsel fra enkelte AI-crawler-operatører som bruker stealth-taktikker for å unngå nettstedets restriksjoner. Enkelte crawlere bytter mellom flere IP-adresser, endrer user-agent-strenger og ignorerer robots.txt for å omgå nettstedseiers valg. Disse udeklarerte crawlerne utgir seg ofte for å være vanlige nettlesere som Chrome på macOS, noe som gjør dem vanskelige å skille fra ekte mennesketrafikk ved enkel logganalyse.

For å oppdage stealth-crawlere, se etter mønstre som:

Avansert botdeteksjon krever analyse av ikke bare user-agent-strenger, men også forespørselmønstre, timing og atferdssignaler. Analyseverktøy basert på maskinlæring kan identifisere slike mønstre mer effektivt enn enkel strengmatching.

Tradisjonelle analyseplattformer som Google Analytics overser AI-crawler-trafikk fordi disse robotene ikke kjører JavaScript eller opprettholder øktsesjoner. For å overvåke AI-crawlere riktig, trenger du serverbaserte analyseverktøy som analyserer rå serverlogger. Flere spesialiserte verktøy utmerker seg på dette området:

Screaming Frog Log File Analyser behandler store loggfiler og identifiserer crawler-mønstre automatisk, kategoriserer ulike bot-typer og fremhever uvanlig atferd. Botify tilbyr en enterprise-plattform som kombinerer logganalyse med SEO-innsikt, slik at du kan sammenligne crawleratferd med innholdets ytelse. OnCrawl tilbyr skybasert analyse som kobler loggdata med ytelsesmålinger, mens Splunk og Elastic Stack gir avanserte maskinlæringsfunksjoner for avviksdeteksjon og mønstergjenkjenning.

Disse verktøyene kategoriserer automatisk kjente roboter, identifiserer nye crawler-typer og flagger mistenkelig aktivitet. De kan prosessere millioner av loggoppføringer i sanntid og gi umiddelbar innsikt i hvordan AI-systemer samhandler med innholdet ditt. For organisasjoner som er seriøse med å forstå sin AI-synlighet, er implementering av serverbasert logganalyse avgjørende.

For kontinuerlig overvåking uten dyre verktøy, kan du lage enkle automatiserte skript som kjøres på fast basis. Dette bash-skriptet identifiserer AI-crawlere og teller forespørslene deres:

#!/bin/bash

LOG="/var/log/nginx/access.log"

echo "AI Crawler Activity Report - $(date)"

echo "=================================="

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot|Google-Extended|OAI-SearchBot" $LOG | awk '{print $1, $12}' | sort | uniq -c | sort -rn

Legg dette skriptet til som en cron-jobb for å kjøre daglig:

0 2 * * * /path/to/script.sh >> /var/log/ai-crawler-report.log

Dette genererer daglige rapporter som viser hvilke AI-crawlere som har besøkt nettstedet ditt, og hvor mange forespørsler hver av dem har gjort. For mer avansert analyse, send loggdataene dine inn i BigQuery eller Elasticsearch for visualisering og trendsporing over tid. Denne tilnærmingen lar deg identifisere mønstre i crawleratferd, oppdage når nye AI-systemer begynner å indeksere innholdet ditt, og måle effekten av endringer du gjør i nettstedets struktur eller robots.txt-konfigurasjon.

Etabler et grunnlagsmønster for crawling ved å samle inn 30–90 dagers loggdata for å forstå normal AI-crawler-atferd. Spor målinger som besøkshyppighet per bot, mest besøkte seksjoner, utforskingsdybde i nettstedstrukturen, perioder med mest crawling og hvilke innholdstyper som foretrekkes. Dette grunnlaget hjelper deg å oppdage unormal aktivitet senere og forstå hvilket innhold AI-systemene prioriterer.

Implementer strukturert datamerking med JSON-LD for å hjelpe AI-systemer å forstå innholdet ditt bedre. Legg til schema-markup for innholdstype, forfattere, datoer, spesifikasjoner og relasjoner mellom innhold. Dette hjelper AI-crawlere å tolke og sitere innholdet ditt riktig ved generering av svar.

Optimaliser nettstedets arkitektur for AI-crawlere ved å sikre tydelig navigasjon, god intern lenking, logisk innholdsstruktur, raske lastetider og mobiltilpasset design. Disse forbedringene gagner både menneskelige brukere og AI-systemer.

Overvåk responstider spesifikt for AI-crawler-forespørsler. Sene responser eller timeout-feil tyder på at roboter forlater innholdet før det er fullstendig behandlet. AI-crawlere har ofte strengere tidsgrenser enn tradisjonelle søkemotorer, så ytelsesoptimalisering er avgjørende for AI-synlighet.

Gå gjennom logger regelmessig for å oppdage trender og endringer i crawleratferd. Ukentlige gjennomganger passer best for nettsteder med høy trafikk, mens månedlige holder for mindre sider. Følg med på nye bot-typer, endringer i crawlingsfrekvens, feil eller hindringer, og hvilke innholdsområder som får mest besøk.

Spor hvordan innholdet ditt vises i ChatGPT, Perplexity og andre AI-svarmotorer. Få sanntidsinnsikt i AI-crawler-aktivitet og merkevarens synlighet i AI-genererte svar.

Lær hvilke AI-crawlere du bør tillate eller blokkere i robots.txt-filen din. Omfattende guide som dekker GPTBot, ClaudeBot, PerplexityBot og 25+ AI-crawlere med...

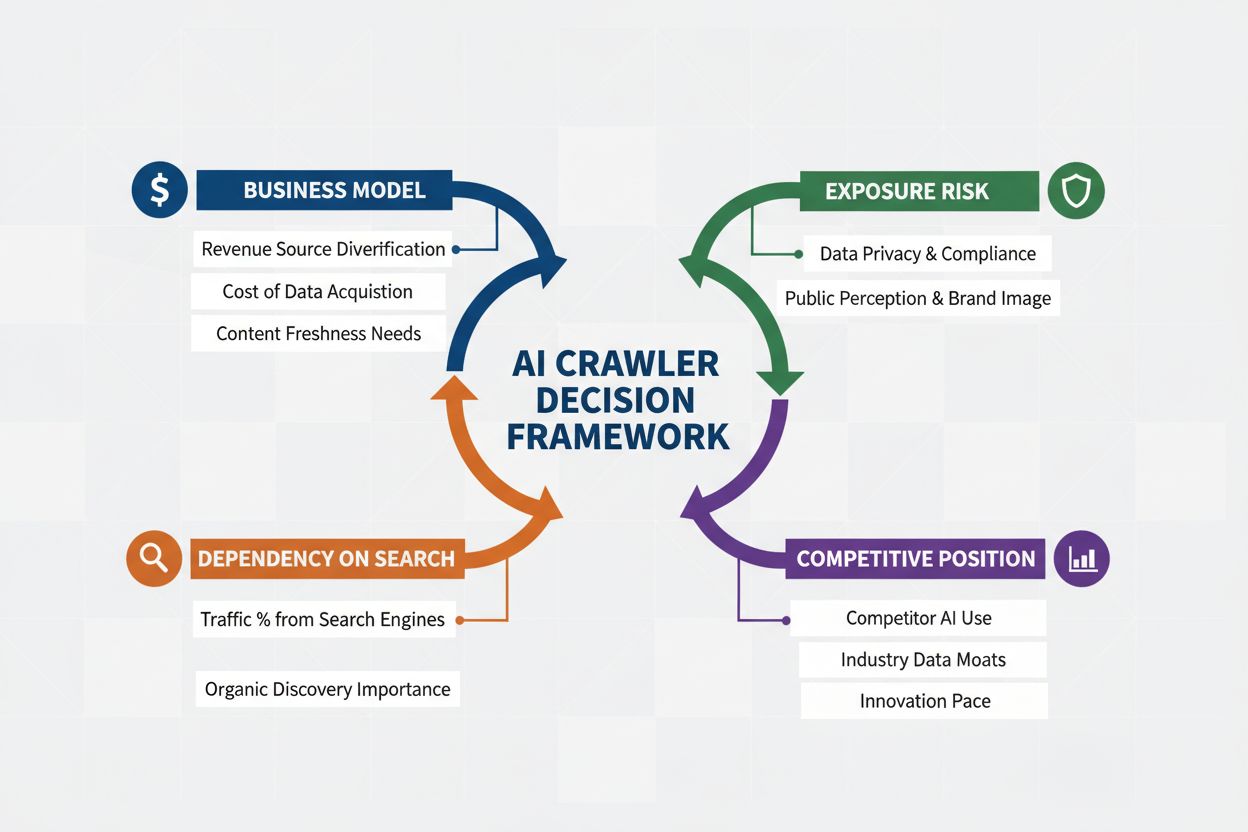

Lær hvordan du tar strategiske beslutninger om blokkering av AI-crawlere. Vurder innholdstype, trafikkilder, inntektsmodeller og konkurranseposisjon med vårt om...

Lær å identifisere og overvåke AI-crawlere som GPTBot, ClaudeBot og PerplexityBot i serverloggene dine. Komplett guide med user-agent-strenger, IP-verifisering ...

Informasjonskapselsamtykke

Vi bruker informasjonskapsler for å forbedre din surfeopplevelse og analysere vår trafikk. See our privacy policy.