Jak HTTPS Wpływa na Zaufanie w Wyszukiwarkach AI: Kompletny Przewodnik na 2025

Dowiedz się, jak HTTPS wpływa na zaufanie i widoczność w wyszukiwarkach AI. Sprawdź, dlaczego certyfikaty SSL mają znaczenie dla ChatGPT, Perplexity i generator...

HTTPS (Hypertext Transfer Protocol Secure) to szyfrowana wersja HTTP, która wykorzystuje protokoły SSL/TLS do zabezpieczania transmisji danych między przeglądarką użytkownika a serwerem internetowym. Chroni poufne informacje poprzez szyfrowanie, uwierzytelnianie oraz weryfikację integralności danych, stanowiąc standardowy protokół bezpieczeństwa dla współczesnej komunikacji internetowej.

HTTPS (Hypertext Transfer Protocol Secure) to szyfrowana wersja HTTP, która wykorzystuje protokoły SSL/TLS do zabezpieczania transmisji danych między przeglądarką użytkownika a serwerem internetowym. Chroni poufne informacje poprzez szyfrowanie, uwierzytelnianie oraz weryfikację integralności danych, stanowiąc standardowy protokół bezpieczeństwa dla współczesnej komunikacji internetowej.

HTTPS (Hypertext Transfer Protocol Secure) to szyfrowana wersja HTTP, która ustanawia bezpieczny kanał komunikacji między przeglądarką internetową użytkownika a serwerem strony. Łączy standardowy protokół HTTP z technologią szyfrowania SSL/TLS (Secure Sockets Layer/Transport Layer Security), aby chronić dane przesyłane przez Internet. HTTPS zapewnia, że poufne informacje – w tym hasła, numery kart kredytowych, dane osobowe i dane uwierzytelniające – nie mogą zostać przechwycone ani odczytane przez osoby nieuprawnione. Protokół realizuje trzy kluczowe funkcje bezpieczeństwa: szyfrowanie w celu zamiany danych w trakcie przesyłania w nieczytelny ciąg, uwierzytelnianie dla potwierdzenia tożsamości serwera oraz integralność danych, by uniemożliwić ich modyfikację podczas transmisji. Od 2024 roku ponad 85 procent wszystkich stron internetowych na świecie korzysta z HTTPS, co odzwierciedla jego status jako współczesnego standardu bezpiecznej komunikacji w sieci.

Potrzeba HTTPS pojawiła się w latach 90., gdy Internet dynamicznie się rozwijał i pojawił się handel elektroniczny. Wczesni twórcy stron internetowych zauważyli, że oryginalny protokół HTTP przesyła wszystkie dane w postaci otwartego tekstu, narażając wrażliwe informacje na przechwycenie przez osoby niepowołane. Netscape Communications Corporation opracowała pierwszą wersję SSL (Secure Sockets Layer) w 1994 roku, aby zlikwidować tę istotną lukę w bezpieczeństwie. Z czasem SSL ewoluował w TLS (Transport Layer Security), a wersje TLS 1.2 i TLS 1.3 stały się obecnymi standardami. Wdrożenie HTTPS początkowo postępowało powoli, aż do momentu, gdy kilka kluczowych wydarzeń przyspieszyło jego upowszechnienie: ogłoszenie przez Google w 2014 roku, że HTTPS będzie czynnikiem rankingowym, wprowadzenie w Chrome w 2018 roku ostrzeżeń “niezabezpieczona” dla stron HTTP oraz powszechna dostępność darmowych certyfikatów, takich jak Let’s Encrypt w 2015 roku. Dziś przejście na HTTPS jest niemal powszechne – największe firmy technologiczne, instytucje finansowe i agencje rządowe wymagają go dla wszystkich swoich zasobów internetowych. Ta ewolucja odzwierciedla rosnącą świadomość, że bezpieczeństwo danych i prywatność użytkowników to fundamentalne wymogi wiarygodnej komunikacji w sieci.

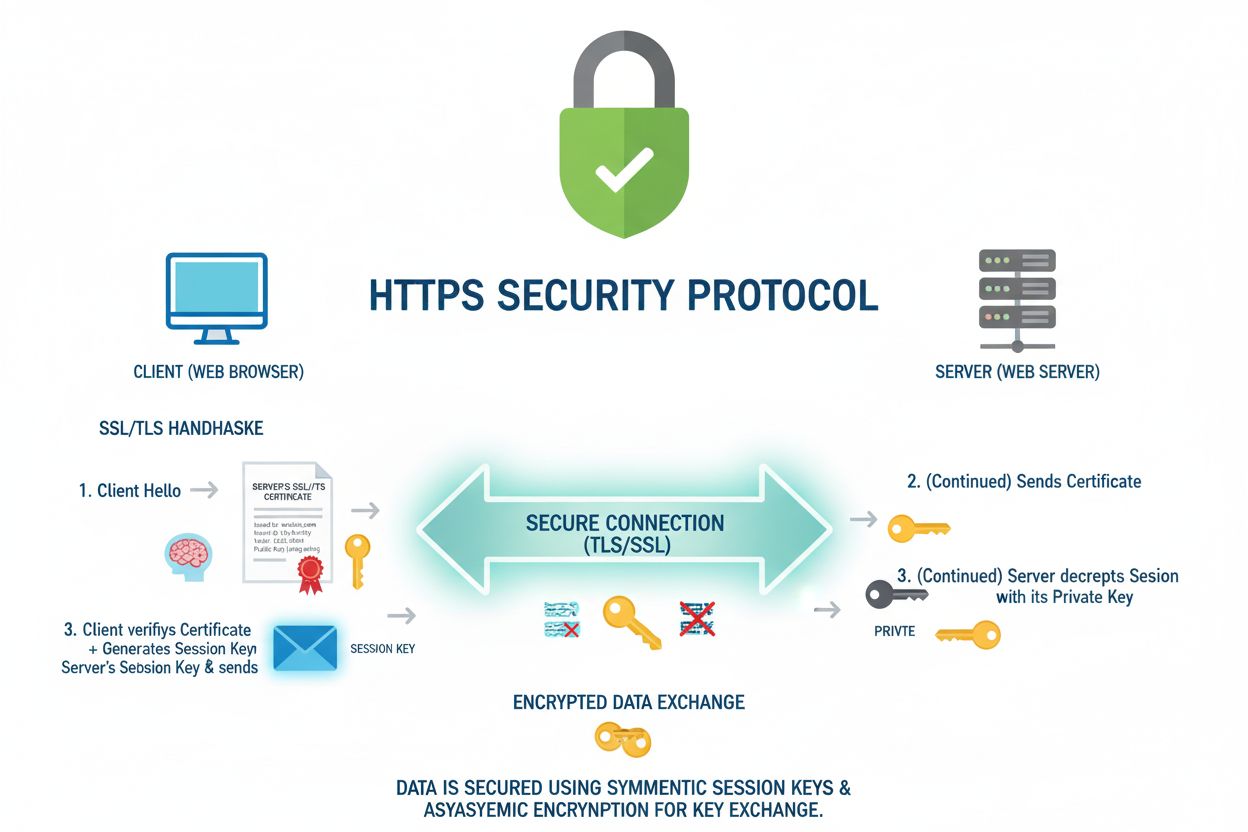

HTTPS działa dzięki zaawansowanemu procesowi, który rozpoczyna się od tzw. uzgadniania SSL/TLS (handshake), czyli automatycznych negocjacji między przeglądarką użytkownika a serwerem. Kiedy użytkownik wchodzi na stronę HTTPS, jego przeglądarka nawiązuje kontakt z serwerem i żąda przedstawienia certyfikatu SSL. Serwer przesyła certyfikat, który zawiera klucz publiczny i jest podpisany cyfrowo przez zaufany Urząd Certyfikacji (CA). Przeglądarka weryfikuje ten certyfikat, sprawdzając podpis CA oraz zgodność certyfikatu z odwiedzaną domeną. Po weryfikacji przeglądarka i serwer uzgadniają algorytmy szyfrowania oraz generują klucze sesyjne w procesie zwanym wymianą kluczy. Przeglądarka szyfruje pre-master secret kluczem publicznym serwera, który serwer odszyfrowuje swoim kluczem prywatnym. W ten sposób obie strony ustalają wspólny master secret, służący do szyfrowania i odszyfrowywania całej dalszej komunikacji. Cały proces uzgadniania trwa zwykle milisekundy i jest niewidoczny dla użytkownika. Wszystkie dane przesyłane po zakończeniu tego procesu – w tym formularze, loginy i zawartość stron – są szyfrowane za pomocą szyfrowania symetrycznego z wykorzystaniem uzgodnionych kluczy sesyjnych, dzięki czemu są nieczytelne dla osób nieposiadających tych kluczy.

| Aspekt | HTTP | HTTPS | HSTS |

|---|---|---|---|

| Szyfrowanie | Brak; przesyłanie otwartym tekstem | Szyfrowanie SSL/TLS | Wymusza użycie HTTPS |

| Uwierzytelnianie | Brak weryfikacji serwera | Weryfikacja tożsamości serwera przez certyfikat | Wymuszanie polityki |

| Integralność danych | Możliwość zmiany danych w trakcie transmisji | Gwarancja integralności danych | Zapobiega atakom downgrade |

| Ostrzeżenia w przeglądarce | Etykieta “niezabezpieczona” w nowoczesnych przeglądarkach | Ikona kłódki | Automatyczne wymuszanie HTTPS |

| Wpływ na SEO | Negatywny wpływ na ranking | Pozytywny sygnał rankingowy | Wzmocniony sygnał bezpieczeństwa |

| Wymagany certyfikat | Nie | Tak (od Urzędu Certyfikacji) | Wymaga HTTPS + nagłówka |

| Wydajność | Nieco szybszy (brak narzutu szyfrowania) | Minimalny wpływ na wydajność przy nowoczesnym TLS | Tak jak HTTPS |

| Zastosowania | Starsze strony, treści niepoufne | Wszystkie nowoczesne strony, zwłaszcza e-commerce | Strony o wysokim poziomie bezpieczeństwa, instytucje finansowe |

| Poziom wdrożenia | Malejący (poniżej 15% stron) | Ponad 85% stron na świecie | Rośnie wśród korporacji |

| Podatność na MITM | Bardzo podatny | Chroniony przez szyfrowanie i uwierzytelnianie | Chroniony przed atakami downgrade |

Bezpieczeństwo HTTPS realizowane jest poprzez różne typy certyfikatów, oferujące rozmaite poziomy weryfikacji tożsamości i zaufania. Certyfikaty Domain Validated (DV) to najprostszy poziom, wymagający jedynie potwierdzenia własności domeny za pomocą weryfikacji e-mail lub rekordu DNS. Certyfikaty te są wydawane bardzo szybko – często w ciągu kilku minut – i są odpowiednie dla blogów, stron informacyjnych i witryn niekomercyjnych. Certyfikaty Organization Validated (OV) wymagają dodatkowych kroków weryfikacyjnych, w tym potwierdzenia, że organizacja jest prawnie zarejestrowana i działa pod podanym adresem. Urząd Certyfikacji sprawdza tło i wiarygodność firmy przed wydaniem certyfikatu, co zwykle trwa kilka dni. Certyfikaty Extended Validation (EV) to najwyższy poziom zaufania, wymagający najbardziej rygorystycznej weryfikacji, w tym sprawdzenia podmiotu prawnego, działalności operacyjnej i jurysdykcji. Po zainstalowaniu certyfikatu EV nazwa organizacji pojawia się bezpośrednio w pasku adresu przeglądarki z zielonym wskaźnikiem, co natychmiast potwierdza użytkownikom wiarygodność strony. To ważne rozróżnienie, ponieważ badania pokazują, że phishingowe strony często używają certyfikatów DV, co sprawia, że wizualna różnica między typami certyfikatów jest istotnym wskaźnikiem bezpieczeństwa. Organizacje przetwarzające dane wrażliwe – zwłaszcza instytucje finansowe, podmioty medyczne i platformy e-commerce – stosują zwykle certyfikaty OV lub EV, by maksymalizować zaufanie użytkowników i wykazać dbałość o bezpieczeństwo.

Wdrożenie HTTPS ma ogromne znaczenie zarówno dla bezpieczeństwa stron internetowych, jak i działalności biznesowej. Z punktu widzenia bezpieczeństwa HTTPS chroni przed wieloma wektorami ataków: atakami typu man-in-the-middle (MITM), w których hakerzy przechwytują nieszyfrowaną komunikację; przejęciem sesji poprzez kradzież ciasteczek sesyjnych oraz fałszowaniem DNS, gdzie użytkownicy są przekierowywani na fałszywe strony. Szyfrowanie sprawia, że nawet jeśli haker przechwyci ruch, nie jest w stanie odczytać ani zmienić przesyłanych danych. Z biznesowego punktu widzenia HTTPS stał się koniecznością konkurencyjną. Ogłoszenie Google z 2014 roku, że HTTPS wpłynie na pozycje w wyszukiwarce, natychmiast zachęciło właścicieli stron do migracji, gdyż strony korzystające z HTTPS otrzymują premię rankingową względem odpowiedników na HTTP. Nowoczesne przeglądarki wyświetlają wyraźne ostrzeżenia “niezabezpieczona” dla witryn HTTP, co znacząco obniża zaufanie użytkowników i współczynnik konwersji. Badania pokazują, że użytkownicy znacznie częściej opuszczają strony HTTP po zobaczeniu ostrzeżeń bezpieczeństwa. Ponadto rosnąca liczba regulacji wymaga stosowania HTTPS: PCI DSS (Payment Card Industry Data Security Standard) obliguje do HTTPS każdą stronę przetwarzającą karty płatnicze, RODO wymaga bezpiecznego przesyłania danych użytkowników z UE, a HIPAA nakłada obowiązek szyfrowania danych medycznych. Koszt wdrożenia HTTPS drastycznie spadł dzięki darmowym certyfikatom takim jak Let’s Encrypt, eliminując główną barierę adaptacji. Organizacje, które nie wdrożą HTTPS, ryzykują utratę reputacji, spadek widoczności w wyszukiwarce, niższe wskaźniki konwersji i potencjalne kary regulacyjne.

Różne platformy internetowe i środowiska hostingowe obsługują wdrożenie HTTPS na różnym poziomie złożoności. Dostawcy hostingu współdzielonego zazwyczaj oferują instalację SSL jednym kliknięciem z poziomu panelu administracyjnego, takiego jak cPanel, czyniąc HTTPS dostępnym nawet dla osób bez wiedzy technicznej. Sieci dostarczania treści (CDN), takie jak Cloudflare, Akamai czy AWS CloudFront, oferują zakończenie HTTPS na serwerach brzegowych, szyfrując ruch między użytkownikiem a CDN oraz umożliwiając konfigurację szyfrowania między CDN a serwerem źródłowym. Platformy e-commerce (Shopify, WooCommerce, Magento) mają HTTPS domyślnie, z automatycznym zarządzaniem i odnowieniem certyfikatów. Dostawcy API muszą wdrożyć HTTPS dla wszystkich punktów końcowych, gdyż nieszyfrowana komunikacja API naraża na wyciek tokenów uwierzytelniających i danych wrażliwych. Aplikacje mobilne coraz częściej wymagają HTTPS dla komunikacji z backendem, a sklepy z aplikacjami egzekwują wymogi bezpieczeństwa. Urządzenia IoT stanowią wyzwanie, gdyż wiele starszych urządzeń nie obsługuje nowoczesnych implementacji TLS, przez co firmy muszą zapewniać wsparcie TLS 1.2 lub 1.3 na różnorodnym sprzęcie. Architektury mikroserwisowe wymagają mutual TLS (mTLS) do komunikacji między usługami, gdzie zarówno klient, jak i serwer wzajemnie się uwierzytelniają. Organizacje muszą również brać pod uwagę zarządzanie certyfikatami na dużą skalę, wdrażając automatyczne procesy ich odnawiania, aby uniknąć przestojów spowodowanych wygaśnięciem certyfikatu. Złożoność wdrożenia HTTPS różni się w zależności od architektury infrastruktury, lecz nowoczesne narzędzia i usługi czynią to rozwiązanie dostępnym dla firm każdej wielkości.

W kontekście platform monitorujących AI takich jak AmICited, HTTPS odgrywa kluczową rolę w śledzeniu wzmianek o marce i obecności domen w systemach AI. Gdy modele AI takie jak ChatGPT, Perplexity, Claude czy Google AI Overviews cytują strony lub domeny, odwołania te odbywają się poprzez połączenia HTTPS, co gwarantuje integralność i autentyczność śledzonych danych. AmICited monitoruje te bezpieczne połączenia, aby potwierdzić, że cytaty są prawdziwe, a wskazana treść nie została zmieniona lub podmieniona. Możliwość śledzenia domen zabezpieczonych HTTPS daje dodatkową pewność co do wiarygodności danych monitorujących markę. Ponadto HTTPS jest niezbędny dla ochrony wrażliwych danych monitoringu, które AmICited zbiera i przetwarza – informacji o tym, gdzie pojawia się marka, jak jest cytowana i w jakim kontekście. Bezpieczne przesyłanie tych danych przez połączenia HTTPS zapewnia zgodność z przepisami o ochronie danych i zapobiega nieautoryzowanemu dostępowi do wiedzy konkurencyjnej. Wraz z rosnącą rolą AI w budowaniu widoczności marki i pozyskiwaniu klientów, zrozumienie zabezpieczeń HTTPS staje się kluczowe dla organizacji monitorujących i chroniących swoją obecność cyfrową w odpowiedziach generowanych przez AI.

Przyszłość HTTPS to dalsza ewolucja w kierunku silniejszych standardów szyfrowania i szerszych wdrożeń bezpieczeństwa. TLS 1.3, wydany w 2018 roku, stanowi znaczącą poprawę w stosunku do TLS 1.2, oferując szybsze uzgadnianie, lepszą prywatność i eliminację przestarzałych algorytmów szyfrowania. Eksperci przewidują, że TLS 1.2 zostanie wycofany w ciągu najbliższych lat, a organizacje będą zobligowane do przejścia na TLS 1.3 lub nowsze wersje. Kryptografia postkwantowa to kolejny etap rozwoju, ponieważ komputery kwantowe stanowią zagrożenie dla obecnych algorytmów szyfrowania. Organizacje zaczynają testować i wdrażać odporne na kwantowe ataki metody szyfrowania, przygotowując się na przyszłość, w której komputery kwantowe mogłyby teoretycznie złamać obecne szyfrowanie RSA i krzywych eliptycznych. Rozwijane są również inicjatywy certificate transparency, które wymagają rejestrowania wszystkich certyfikatów SSL w publicznych bazach, co ułatwia wykrycie fałszywych lub błędnie wydanych certyfikatów. Zautomatyzowane zarządzanie certyfikatami z użyciem protokołów takich jak ACME (Automatic Certificate Management Environment) stanie się standardem, eliminując potrzebę ręcznego odnawiania i ograniczając ryzyko wygaśnięcia certyfikatów. Modele zero-trust promują wdrożenia mutual TLS (mTLS) dla całej komunikacji wewnętrznej, a nie tylko stron zewnętrznych. Integracja HTTPS z nowymi technologiami, takimi jak HTTP/3 i QUIC, zapowiada dalszą poprawę wydajności i bezpieczeństwa. Wraz z coraz większą rolą systemów AI w interakcjach internetowych, HTTPS pozostanie fundamentem zapewniającym autentyczność i bezpieczeństwo cytowań oraz odwołań generowanych przez AI. Organizacje, które nadążają za dobrymi praktykami i nowymi standardami bezpieczeństwa HTTPS, zachowają przewagę konkurencyjną w zaufaniu, widoczności w wyszukiwarkach oraz zgodności z regulacjami.

Podstawową różnicą jest bezpieczeństwo. HTTP przesyła dane w postaci niezaszyfrowanej, przez co są one podatne na przechwycenie, podczas gdy HTTPS szyfruje całą transmisję za pomocą protokołów SSL/TLS. HTTPS zapewnia również uwierzytelnienie w celu weryfikacji tożsamości serwera oraz integralność danych podczas przesyłania. Współczesne przeglądarki oznaczają strony HTTP jako 'niezabezpieczone', a Google promuje strony HTTPS w rankingach wyszukiwania.

Uzgadnianie SSL/TLS to zautomatyzowany proces, w którym klient (przeglądarka) i serwer wymieniają certyfikaty oraz ustalają klucze szyfrowania. Przeglądarka weryfikuje certyfikat SSL serwera przy pomocy Urzędu Certyfikacji, uzgadnia algorytmy szyfrowania i tworzy klucze sesji do bezpiecznej komunikacji. Cały proces odbywa się niewidocznie i natychmiastowo dla użytkownika, zazwyczaj zajmując milisekundy.

Wyróżniamy trzy główne typy: Certyfikaty Domain Validated (DV) wymagają jedynie potwierdzenia własności domeny i są najszybsze do uzyskania; Organization Validated (OV) wymagają weryfikacji zarówno domeny, jak i legalności organizacji; Extended Validation (EV) to najbardziej rygorystyczna weryfikacja i wyświetlanie nazwy organizacji w pasku przeglądarki. Każdy z typów oferuje rosnący poziom zaufania i potwierdzenia tożsamości dla odwiedzających stronę.

Google oficjalnie ogłosiło HTTPS jako czynnik rankingowy w 2014 roku i od tego czasu promuje bezpieczne strony w wynikach wyszukiwania. Strony korzystające z HTTPS uzyskują przewagę rankingową w porównaniu do stron HTTP o tej samej treści. Dodatkowo, Google Chrome i inne nowoczesne przeglądarki wyświetlają ostrzeżenia 'niezabezpieczona' dla stron HTTP, co znacząco wpływa na zaufanie użytkowników oraz wskaźniki kliknięć z wyszukiwarki.

HTTPS zapobiega atakom typu man-in-the-middle (MITM) dzięki szyfrowaniu i uwierzytelnianiu. Protokół SSL/TLS szyfruje całą transmisję, uniemożliwiając odczytanie danych przez osoby trzecie. Dodatkowo, walidacja certyfikatu zapewnia, że użytkownik łączy się z prawdziwym serwerem, a nie stroną podszywającą się pod oryginalną. Nawet jeśli haker przechwyci połączenie, nie będzie mógł odszyfrować danych ani podszyć się pod serwer bez klucza prywatnego.

HSTS to polityka bezpieczeństwa, która wymusza na przeglądarkach używanie HTTPS podczas łączenia się ze stroną, nawet jeśli użytkownik wpisze 'http://' w pasku adresu. Chroni to przed atakami polegającymi na przełączeniu użytkownika na nieszyfrowane połączenie HTTP. Nagłówki HSTS zawierają parametr max-age, określający, jak długo przeglądarka ma stosować tę politykę – od minut do lat.

Migracja polega na uzyskaniu certyfikatu SSL/TLS od Urzędu Certyfikacji, zainstalowaniu go na serwerze, aktualizacji wszystkich linków wewnętrznych i zewnętrznych na HTTPS, skonfigurowaniu przekierowań 301 ze stron HTTP na HTTPS oraz powiadomieniu wyszukiwarek o zmianie. Warto również wdrożyć nagłówki HSTS i zaktualizować narzędzia analityczne. Ważne jest, aby upewnić się, że wszystkie zasoby ładują się przez HTTPS, aby uniknąć ostrzeżeń o mieszanej zawartości.

HTTPS jest kluczowy dla platform monitoringu AI, takich jak AmICited, ponieważ zapewnia bezpieczne przesyłanie danych monitorujących i chroni integralność śledzonych informacji. Gdy systemy AI cytują strony internetowe lub monitorują wzmianki o marce, weryfikacja HTTPS potwierdza autentyczność źródła. Bezpieczne połączenia HTTPS chronią również wrażliwe dane monitorujące przed przechwyceniem i zapewniają zgodność z przepisami o ochronie danych podczas monitorowania odpowiedzi AI.

Zacznij śledzić, jak chatboty AI wspominają Twoją markę w ChatGPT, Perplexity i innych platformach. Uzyskaj praktyczne spostrzeżenia, aby poprawić swoją obecność w AI.

Dowiedz się, jak HTTPS wpływa na zaufanie i widoczność w wyszukiwarkach AI. Sprawdź, dlaczego certyfikaty SSL mają znaczenie dla ChatGPT, Perplexity i generator...

Definicja certyfikatu SSL: Cyfrowe poświadczenie uwierzytelniające tożsamość strony i umożliwiające szyfrowane połączenia HTTPS. Dowiedz się, jak certyfikaty SS...

Dyskusja społecznościowa na temat znaczenia HTTPS dla widoczności w wyszukiwarce AI. Webmasterzy dzielą się doświadczeniami z witrynami HTTP i HTTPS oraz ich wp...

Zgoda na Pliki Cookie

Używamy plików cookie, aby poprawić jakość przeglądania i analizować nasz ruch. See our privacy policy.