HTTPS

HTTPS to bezpieczny protokół komunikacji internetowej wykorzystujący szyfrowanie SSL/TLS. Dowiedz się, jak chroni dane, czym różni się od HTTP i dlaczego jest n...

Bezpieczne przeglądanie to usługa bezpieczeństwa Google, która w czasie rzeczywistym identyfikuje i ostrzega użytkowników o niebezpiecznych stronach internetowych, stronach phishingowych oraz pobieranych plikach zainfekowanych złośliwym oprogramowaniem. Chroni ponad pięć miliardów urządzeń dziennie, sprawdzając adresy URL na bieżąco aktualizowanych listach zagrożeń i wykorzystując uczenie maszynowe do wykrywania wcześniej nieznanych zagrożeń.

Bezpieczne przeglądanie to usługa bezpieczeństwa Google, która w czasie rzeczywistym identyfikuje i ostrzega użytkowników o niebezpiecznych stronach internetowych, stronach phishingowych oraz pobieranych plikach zainfekowanych złośliwym oprogramowaniem. Chroni ponad pięć miliardów urządzeń dziennie, sprawdzając adresy URL na bieżąco aktualizowanych listach zagrożeń i wykorzystując uczenie maszynowe do wykrywania wcześniej nieznanych zagrożeń.

Bezpieczne przeglądanie to kompleksowa usługa bezpieczeństwa Google zaprojektowana do identyfikowania i ostrzegania użytkowników o niebezpiecznych stronach internetowych, stronach phishingowych, pobieranych plikach zainfekowanych złośliwym oprogramowaniem oraz innych zagrożeniach internetowych w czasie rzeczywistym. Uruchomiona w 2005 roku w celu zwalczania ataków phishingowych, Bezpieczne przeglądanie rozwinęło się w zaawansowany system wykrywania zagrożeń, który każdego dnia chroni ponad pięć miliardów urządzeń na różnych platformach i w aplikacjach. Usługa działa poprzez sprawdzanie adresów URL na bieżąco aktualizowanych listach zagrożeń, analizę zachowania stron pod kątem podejrzanych wzorców oraz wykorzystanie algorytmów uczenia maszynowego do wykrywania wcześniej nieznanych zagrożeń. Bezpieczne przeglądanie jest zintegrowane z Google Chrome, Gmailem, Wyszukiwarką Google, Androidem i wieloma innymi przeglądarkami oraz aplikacjami firm trzecich, co czyni je jednym z najpowszechniej stosowanych systemów bezpieczeństwa na świecie.

Bezpieczne przeglądanie zostało początkowo opracowane przez Google w 2005 roku specjalnie w odpowiedzi na rosnący problem ataków phishingowych, które stawały się coraz bardziej wyrafinowane i trudne do wykrycia przez użytkowników. W ciągu ostatnich dwóch dekad usługa znacząco rozszerzyła swój zakres, obejmując szerszą gamę zagrożeń internetowych, w tym złośliwe oprogramowanie, niechciane oprogramowanie, ataki inżynierii społecznej oraz treści nadużywające. Ewolucja Bezpiecznego przeglądania odzwierciedla zmieniający się krajobraz zagrożeń w internecie, gdzie atakujący nieustannie opracowują nowe techniki kompromitowania urządzeń i kradzieży danych osobowych. Według raportów przejrzystości Google, firma identyfikuje obecnie około 9500 nowych złośliwych stron każdego dnia, co pokazuje skalę i tempo zagrożeń, z jakimi musi mierzyć się Bezpieczne przeglądanie. Usługa staje się coraz bardziej zaawansowana dzięki integracji uczenia maszynowego, sztucznej inteligencji i informacji o zagrożeniach w czasie rzeczywistym, co pozwala wykrywać zagrożenia niedostępne dla tradycyjnych metod opartych na sygnaturach.

Bezpieczne przeglądanie działa w oparciu o wielowarstwową architekturę, łączącą lokalne listy zagrożeń z chmurowymi sprawdzeniami w czasie rzeczywistym, zapewniając kompleksową ochronę. System wykorzystuje kanonizację adresów URL do standaryzowania adresów internetowych przed ich porównaniem z bazami zagrożeń, co pozwala na poprawną identyfikację różnych wariantów złośliwych adresów. Gdy użytkownik próbuje odwiedzić stronę lub pobrać plik, Chrome i inne zintegrowane przeglądarki najpierw sprawdzają, czy adres URL znajduje się na lokalnej liście znanych bezpiecznych stron. Jeśli adresu nie ma na liście lokalnej, przeglądarka przesyła zamaskowaną część adresu URL przez serwer prywatności do serwerów Google, które następnie sprawdzają go w rozbudowanych bazach zagrożeń. Takie rozwiązanie równoważy bezpieczeństwo z prywatnością, uniemożliwiając Google podgląd całego adresu, a jednocześnie umożliwiając wykrywanie zagrożeń w czasie rzeczywistym. API Bezpiecznego przeglądania oferuje różne tryby wdrożenia, w tym tryb czasu rzeczywistego do natychmiastowego sprawdzania zagrożeń, tryb lokalnej listy do ochrony offline przy użyciu pobranych list zagrożeń oraz tryb czasu rzeczywistego bez przechowywania dla aplikacji nastawionych na prywatność i nieprzechowujących lokalnych baz danych.

Bezpieczne przeglądanie chroni użytkowników przed wieloma kategoriami zagrożeń internetowych, z których każda posiada specyficzne mechanizmy wykrywania i protokoły ostrzegania. Wykrywanie złośliwego oprogramowania identyfikuje programy zaprojektowane do szkodzenia urządzeniom lub kradzieży danych, przy czym Bezpieczne przeglądanie ostrzega przed pobraniem lub uruchomieniem potencjalnie niebezpiecznych plików. Ochrona przed phishingiem – największa kategoria zagrożeń, przy niemal 75 razy większej liczbie stron phishingowych niż tych z malware w internecie – wykorzystuje analizę zachowań oraz rozpoznawanie cech wizualnych do identyfikacji stron próbujących wyłudzić dane logowania lub dane osobowe. Wykrywanie niechcianego oprogramowania, wprowadzone w 2014 roku, identyfikuje programy podszywające się pod pomocne narzędzia, które w rzeczywistości dokonują nieautoryzowanych zmian w ustawieniach przeglądarki lub systemu. Ochrona przed inżynierią społeczną ostrzega użytkowników przed fałszywymi stronami i atakami mającymi na celu nakłonienie ich do działań, których normalnie by nie podjęli, jak podanie hasła czy danych finansowych. Dodatkowo, Bezpieczne przeglądanie wykrywa nadużywające strony i rozszerzenia, złośliwe i natrętne reklamy oraz fałszywe treści naruszające polityki Google. System utrzymuje osobne listy zagrożeń dla każdej kategorii, co pozwala na precyzyjną ochronę i umożliwia użytkownikom zrozumienie, z jakim typem zagrożenia mają do czynienia.

| Funkcja | Ochrona standardowa | Ochrona rozszerzona | Brak ochrony |

|---|---|---|---|

| Sprawdzanie lokalnej listy zagrożeń | Tak | Tak | Nie |

| Weryfikacja URL w czasie rzeczywistym | Ograniczona | Tak | Nie |

| Skanowanie pobieranych plików | Podstawowe | Dostępne głębokie skanowanie | Nie |

| Wykrywanie nieznanych zagrożeń | Nie | Tak | Nie |

| Dane przesyłane do Google | Minimalne | Dodatkowe dane bezpieczeństwa | Brak |

| Ochrona przed phishingiem | Tak | Tak, z kontrolą w czasie rzeczywistym | Nie |

| Integracja z Gmailem | Podstawowa | Wzmocniona | Nie |

| Wpływ na wydajność | Minimalny | Minimalny | Brak |

| Zalecane dla | Użytkownicy ogólni | Użytkownicy wysokiego ryzyka | Niezalecane |

Bezpieczne przeglądanie wykorzystuje zaawansowane technologie uczenia maszynowego i sztucznej inteligencji do wykrywania zagrożeń, których nie da się zidentyfikować wyłącznie tradycyjnymi metodami opartymi na sygnaturach. System analizuje tysiące cech stron internetowych, w tym strukturę strony, wzorce treści, sygnały zachowania użytkowników i dane historyczne, aby wykrywać złośliwe strony jeszcze zanim trafią one na znane listy zagrożeń. Modele uczenia maszynowego wytrenowane na milionach przykładów stron phishingowych, miejsc dystrybucji malware i innych złośliwych treści rozpoznają subtelne wzorce świadczące o niebezpieczeństwie, umożliwiając Bezpiecznemu przeglądaniu ochronę przed zagrożeniami zero-day, które nigdy wcześniej nie były znane. Funkcja Rozszerzonego Bezpiecznego przeglądania stosuje jeszcze bardziej zaawansowane algorytmy analizujące cechy wizualne stron, charakterystyki pobieranych plików i wzorce interakcji użytkownika, by zapewnić ochronę w czasie rzeczywistym. Zespoły ds. bezpieczeństwa Google nieustannie aktualizują te modele o nowe dane zagrożeń, dzięki czemu Bezpieczne przeglądanie skutecznie reaguje na zmieniające się techniki ataków. Integracja sztucznej inteligencji pozwala także ograniczyć liczbę fałszywych alarmów, dzięki czemu legalne strony nie są błędnie oznaczane, a wykrywalność rzeczywistych zagrożeń pozostaje wysoka.

Bezpieczne przeglądanie jest głęboko zintegrowane z ekosystemem produktów i usług Google, zapewniając spójną ochronę w wielu miejscach, gdzie użytkownik może natrafić na zagrożenia. W Google Chrome Bezpieczne przeglądanie wyświetla ostrzeżenia przed wejściem na niebezpieczne strony lub pobraniem szkodliwych plików, dając możliwość samodzielnego podjęcia ryzyka. Gmail wykorzystuje Bezpieczne przeglądanie do identyfikacji niebezpiecznych linków w wiadomościach e-mail oraz ostrzegania użytkowników przed kliknięciem potencjalnie złośliwych adresów. Wyszukiwarka Google prezentuje ostrzeżenia Bezpiecznego przeglądania w wynikach wyszukiwania dla stron uznanych za niebezpieczne, pomagając uniknąć zagrożeń jeszcze przed wejściem na daną stronę. Android i Google Play wykorzystują infrastrukturę Bezpiecznego przeglądania do skanowania aplikacji pod kątem złośliwego oprogramowania oraz do ochrony użytkowników instalujących aplikacje spoza oficjalnych kanałów dzięki funkcji Verify Apps. Poza produktami Google, API Bezpiecznego przeglądania dostępne jest bezpłatnie dla deweloperów i organizacji, umożliwiając integrację ochrony także w przeglądarkach firm trzecich takich jak Firefox, Safari czy Microsoft Edge. Tak szerokie wdrożenie sprawia, że z ochrony Bezpiecznego przeglądania korzysta około połowa globalnej populacji online, czyniąc tę usługę kluczowym elementem infrastruktury bezpieczeństwa internetu.

Bezpieczne przeglądanie wdraża wiele mechanizmów chroniących prywatność użytkowników przy zachowaniu skuteczności wykrywania zagrożeń. W trybie Standardowej ochrony Chrome ukrywa adresy IP użytkowników, przesyłając zamaskowane części adresów URL przez zewnętrzne serwery prywatności, zanim trafią one do Google, dzięki czemu ani Google, ani operator serwera nie mogą powiązać konkretnych adresów z użytkownikiem. System wykorzystuje dopasowywanie prefiksów skrótu, gdzie do serwerów Google trafia tylko 4-bajtowy prefiks skrótu adresu, a nie cały URL, co daje dodatkową warstwę ochrony prywatności. Dla użytkowników wymagających jeszcze większej ochrony prywatności Google oferuje Safe Browsing Oblivious HTTP Gateway API, gdzie żądania są szyfrowane i przesyłane przez niezależne strony trzecie, całkowicie ukrywając adres IP przed Google. W trybie Rozszerzonej ochrony użytkownicy udostępniają dodatkowe informacje związane z bezpieczeństwem, takie jak odwiedzane adresy, próbki treści stron, dane o pobraniach i systemie, jednak dane te są wykorzystywane wyłącznie w celach bezpieczeństwa i usuwane po krótkim czasie. Użytkownik zachowuje pełną kontrolę nad poziomem ochrony i może całkowicie wyłączyć Bezpieczne przeglądanie, choć Google zdecydowanie zaleca utrzymanie przynajmniej standardowej ochrony, by uniknąć ekspozycji na złośliwe treści.

Bezpieczne przeglądanie przeszło od lokalnego systemu wykrywania opartego na listach do hybrydowej architektury stawiającej na sprawdzanie w czasie rzeczywistym w chmurze, przy zachowaniu możliwości ochrony offline. Wprowadzenie Global Cache w Bezpiecznym przeglądaniu v5 stanowi istotną zmianę architektoniczną, umożliwiając klientom pobieranie listy prawdopodobnie bezpiecznych stron i wykonywanie operacji check-by-default zamiast wcześniejszego allow-by-default. Oznacza to, że jeśli adres URL nie znajduje się w Global Cache znanych bezpiecznych stron, klient automatycznie przeprowadza sprawdzenie w czasie rzeczywistym na serwerach Google, by ocenić, czy stanowi on zagrożenie. Takie podejście znacząco poprawia ochronę przed nowymi zagrożeniami, ponieważ system może wykryć złośliwe strony w ciągu godzin lub minut od ich powstania, zamiast czekać na aktualizację list zagrożeń. Implementacja trybu czasu rzeczywistego umożliwia aplikacjom natychmiastowe sprawdzanie adresów w bazach zagrożeń Google, zapewniając najświeższe dane. Tryb lokalnej listy pozwala na ochronę offline dzięki pobieraniu i przechowywaniu skrótów list zagrożeń lokalnie, co umożliwia sprawdzanie adresów nawet bez połączenia z internetem. Ta hybrydowa architektura łączy potrzebę ochrony w czasie rzeczywistym przed nowymi zagrożeniami z praktycznymi wymaganiami dotyczącymi działania offline i zmniejszonego zużycia transferu.

Bezpieczne przeglądanie wykazuje wyjątkową skuteczność w ochronie przed zagrożeniami internetowymi: technologia Bezpiecznego przeglądania w Chrome blokuje 99,9% prób phishingu według niezależnych testów. Skala działania Bezpiecznego przeglądania jest ogromna – system codziennie identyfikuje około 9500 nowych złośliwych stron i chroni przed nimi ponad pięć miliardów urządzeń. Badania wskazują, że obecnie w internecie jest niemal 75 razy więcej stron phishingowych niż tych z malware, co podkreśla kluczowe znaczenie wykrywania phishingu przez Bezpieczne przeglądanie. Usługa zasadniczo zmieniła krajobraz zagrożeń, znacznie utrudniając atakującym skuteczne przeprowadzanie ataków przez internet, ponieważ zdecydowana większość użytkowników korzysta dziś z ochrony Bezpiecznego przeglądania przez swoje przeglądarki lub urządzenia. Dostępność API Bezpiecznego przeglądania za darmo dla deweloperów i organizacji umożliwiła szerokie wdrożenie funkcji wykrywania zagrożeń w całym internecie, tworząc efekt sieciowy, w którym poprawa bezpieczeństwa jednej platformy zwiększa bezpieczeństwo całego ekosystemu. Skuteczność Bezpiecznego przeglądania zależy jednak od ciągłych aktualizacji i udoskonaleń, ponieważ atakujący nieustannie opracowują nowe techniki omijania wykrywania, wymagając od zespołów Google stałego rozwijania modeli uczenia maszynowego i algorytmów wykrywania zagrożeń.

Deweloperzy integrujący Bezpieczne przeglądanie w swoich aplikacjach powinni starannie dobrać tryb wdrożenia najlepiej odpowiadający ich wymaganiom i ograniczeniom. Metoda urls.search zapewnia najprostsze wdrożenie, pozwalając deweloperom przesyłać rzeczywiste adresy URL do sprawdzenia na serwerach Google, jednak nie gwarantuje poufności adresów i powinna być stosowana tylko, gdy prywatność nie stanowi problemu. Zalecana dla aplikacji nastawionych na poufność adresów URL jest metoda hashes.search, która wymaga kanonizacji adresów, tworzenia wyrażeń sufiksowych i prefiksowych oraz obliczania skrótów SHA256 przed wysłaniem zapytań do Google. Deweloperzy powinni wdrożyć odpowiednie mechanizmy buforowania, by ograniczyć liczbę wywołań API i poprawić wydajność, ponieważ sprawdzanie każdego adresu w czasie rzeczywistym może powodować zauważalne opóźnienia. Tryb lokalnej listy jest szczególnie cenny dla aplikacji działających offline lub wymagających ograniczenia zależności od chmury, pozwalając pobierać i utrzymywać lokalne kopie list zagrożeń. Deweloperzy muszą przestrzegać regulaminu Bezpiecznego przeglądania, który wymaga stosowania jasnych ostrzeżeń dla użytkownika z określoną treścią i atrybucją Google podczas wyświetlania alertów o zagrożeniach. Dodatkowo, zaleca się wdrożenie odpowiedniego limitowania zapytań oraz obsługi błędów, by aplikacja prawidłowo reagowała na awarie API czy odpowiedzi z limitem wywołań od Google.

Bezpieczne przeglądanie stale rozwija się w odpowiedzi na pojawiające się zagrożenia oraz zmieniające się oczekiwania użytkowników dotyczące prywatności i bezpieczeństwa. Przejście do protokołu check-by-default w Bezpiecznym przeglądaniu v5 stanowi fundamentalną zmianę architektoniczną, która stawia priorytet na ochronie w czasie rzeczywistym zamiast utrzymywania lokalnych list, co odzwierciedla fakt, że tempo pojawiania się zagrożeń wzrosło do poziomu, przy którym tradycyjne podejście listowe jest niewystarczające. Przyszłe zmiany najprawdopodobniej skupią się na jeszcze lepszym balansie między bezpieczeństwem a prywatnością, a technologie takie jak Oblivious HTTP Gateway mogą stać się standardem, a nie opcją. Wdrożenie bardziej zaawansowanych modeli uczenia maszynowego, trenowanych na większych zbiorach przykładów zagrożeń, umożliwi Bezpiecznemu przeglądaniu wykrywanie coraz subtelniejszych oznak złośliwych intencji, potencjalnie zanim zagrożenia zostaną masowo wdrożone. Wraz z rozwojem sztucznej inteligencji i uczenia maszynowego Bezpieczne przeglądanie prawdopodobnie będzie wdrażać bardziej zaawansowaną analizę zachowań i wykrywanie anomalii do identyfikacji nowych wzorców ataków. Rozszerzenie ochrony Bezpiecznego przeglądania na nowe platformy i technologie, w tym progresywne aplikacje webowe, rozszerzenia przeglądarek czy potencjalnie aplikacje oparte na AI, zwiększy zasięg wykrywania zagrożeń poza tradycyjne przeglądanie stron. Dodatkowo, wraz ze wzrostem rygorów dotyczących prywatności na świecie, Bezpieczne przeglądanie będzie musiało w dalszym ciągu wprowadzać innowacje w zakresie technik wykrywania zagrożeń chroniących prywatność, zapewniając silne bezpieczeństwo bez konieczności szerokiej zbiórki danych czy śledzenia użytkowników.

Google Bezpieczne przeglądanie wykorzystuje połączenie algorytmów uczenia maszynowego, skanowania w czasie rzeczywistym i danych od społeczności do identyfikacji zagrożeń. System sprawdza adresy URL na bieżąco aktualizowanych listach zagrożeń, analizuje zachowanie stron pod kątem podejrzanych wzorców i używa dopasowywania prefiksów skrótów do identyfikacji złośliwych treści przy zachowaniu prywatności użytkownika. Po włączeniu Rozszerzonej ochrony Google przeprowadza głębsze skanowanie pobieranych plików i analizuje cechy wizualne stron internetowych, by wykryć wcześniej nieznane zagrożenia.

Standardowa ochrona Bezpiecznego przeglądania sprawdza strony na podstawie listy znanych niebezpiecznych zasobów Google i przechowuje jej lokalną kopię na urządzeniu dla ochrony offline. Rozszerzona ochrona zapewnia sprawdzanie w czasie rzeczywistym, wysyła dodatkowe dane bezpieczeństwa do analizy przez Google, przeprowadza głębsze skanowanie pobieranych plików i oferuje ochronę przed wcześniej nieznanymi atakami. Tryb rozszerzony zapewnia silniejszą ochronę, ale wiąże się z przekazywaniem większej ilości danych do Google w celach bezpieczeństwa.

Google Bezpieczne przeglądanie chroni każdego dnia ponad pięć miliardów urządzeń na różnych platformach, w tym Chrome, Firefox, Safari, Edge, Gmail, Google Search, Android i Google Play. To jedna z najpowszechniej wdrożonych usług bezpieczeństwa na świecie, z której korzysta około połowa globalnej populacji online.

Tak, Google udostępnia interfejs API Bezpiecznego przeglądania za darmo dla deweloperów i organizacji, które chcą chronić swoich użytkowników przed zagrożeniami online. API oferuje kilka trybów wdrożenia, w tym tryb czasu rzeczywistego do natychmiastowego sprawdzania zagrożeń, tryb lokalnej listy do ochrony offline oraz tryb czasu rzeczywistego bez przechowywania dla aplikacji nastawionych na prywatność. Deweloperzy mogą użyć metody urls.search do prostych sprawdzeń adresów URL lub hashes.search dla zwiększonej prywatności.

Bezpieczne przeglądanie chroni przed wieloma kategoriami zagrożeń, w tym złośliwym oprogramowaniem, atakami phishingowymi, niechcianym oprogramowaniem, inżynierią społeczną, nadużywającymi stronami i rozszerzeniami, złośliwymi i natrętnymi reklamami oraz fałszywymi stronami. System wykrywa około 9500 nowych złośliwych stron dziennie i utrzymuje listy zagrożeń aktualizowane w czasie rzeczywistym, by chronić użytkowników przed nowymi zagrożeniami.

Bezpieczne przeglądanie stosuje kilka mechanizmów ochrony prywatności, w tym maskowanie adresów URL przed przesłaniem ich przez serwery prywatności ukrywające adresy IP użytkownika, używanie dopasowywania prefiksów skrótu zamiast przesyłania pełnych adresów URL oraz korzystanie z API Oblivious HTTP Gateway dla dodatkowej ochrony. Użytkownicy mogą wybrać poziom ochrony, a dane są wykorzystywane wyłącznie w celach bezpieczeństwa i usuwane po krótkim czasie.

Technologia Bezpiecznego przeglądania w Chrome blokuje 99,9% prób phishingu, co czyni ją niezwykle skuteczną w zapobieganiu dostępowi użytkowników do złośliwych treści. Według danych Google obecnie w internecie jest niemal 75 razy więcej stron phishingowych niż tych z złośliwym oprogramowaniem, a Bezpieczne przeglądanie skutecznie ostrzega użytkowników przed większością tych zagrożeń zanim wyrządzą szkody.

Zacznij śledzić, jak chatboty AI wspominają Twoją markę w ChatGPT, Perplexity i innych platformach. Uzyskaj praktyczne spostrzeżenia, aby poprawić swoją obecność w AI.

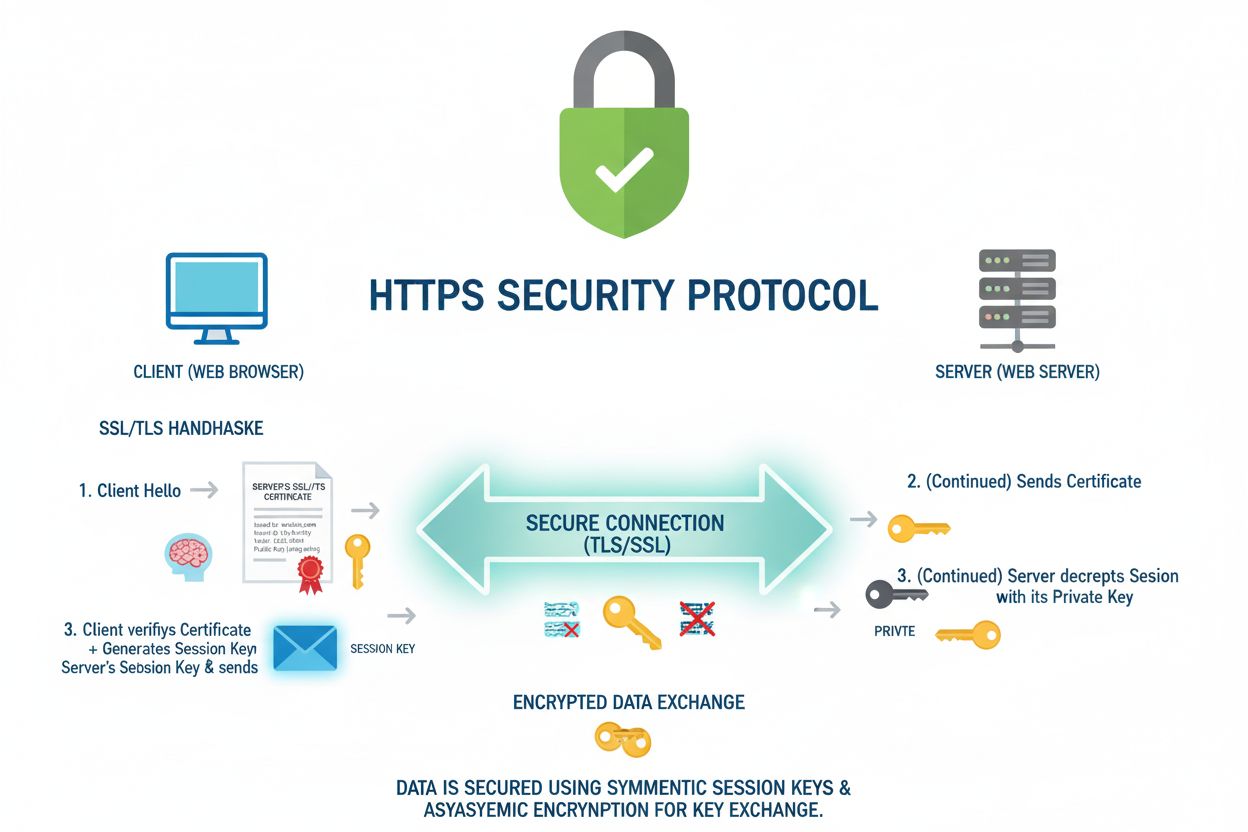

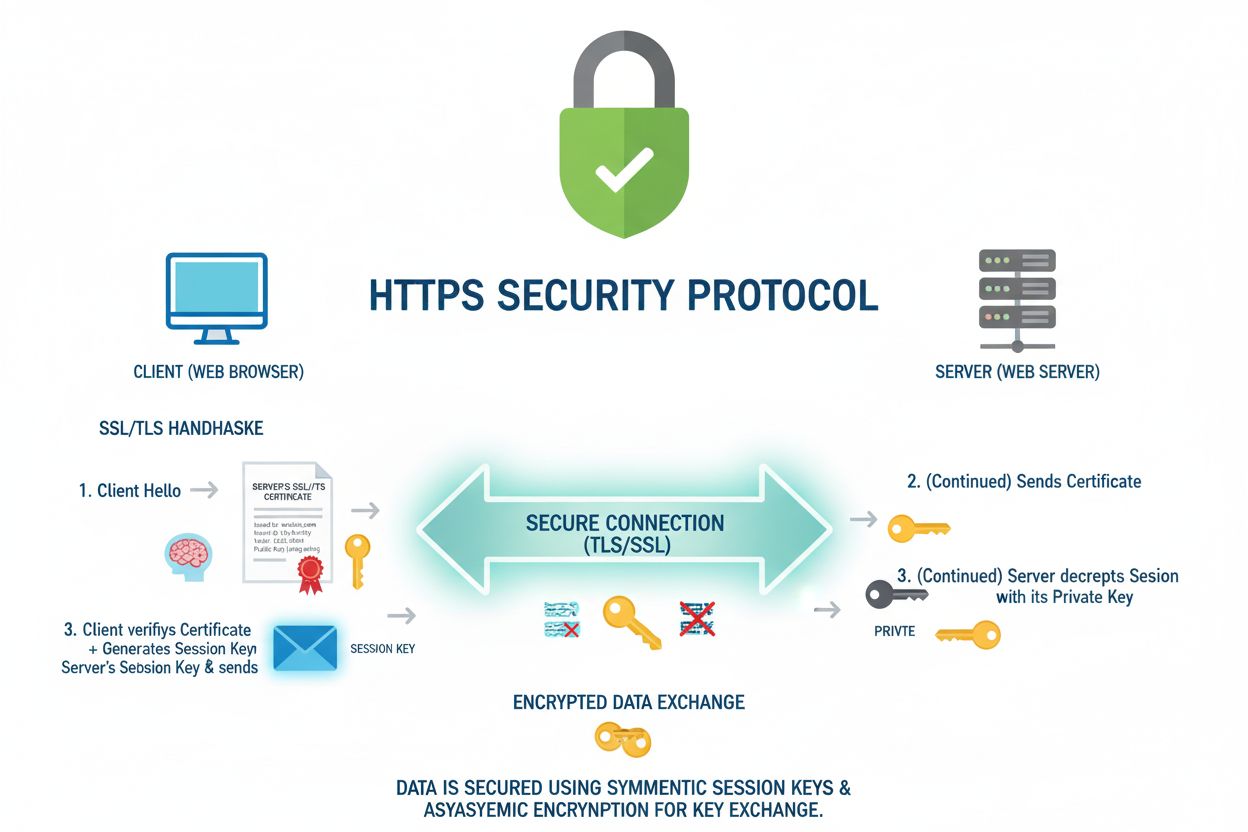

HTTPS to bezpieczny protokół komunikacji internetowej wykorzystujący szyfrowanie SSL/TLS. Dowiedz się, jak chroni dane, czym różni się od HTTP i dlaczego jest n...

Dowiedz się, jak HTTPS wpływa na zaufanie i widoczność w wyszukiwarkach AI. Sprawdź, dlaczego certyfikaty SSL mają znaczenie dla ChatGPT, Perplexity i generator...

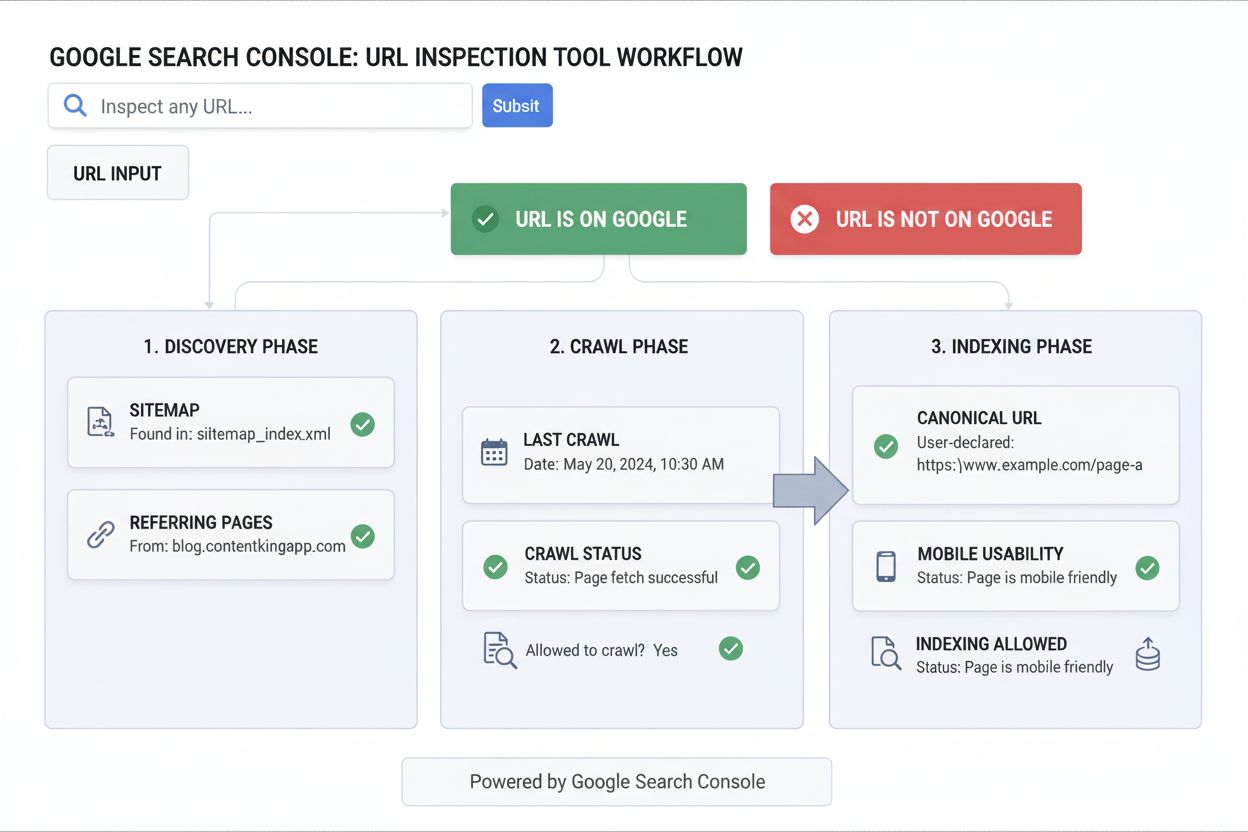

Dowiedz się, czym jest Narzędzie Inspekcji URL, jak działa i dlaczego jest niezbędne do monitorowania statusu indeksowania stron w Google Search Console. Obejmu...

Zgoda na Pliki Cookie

Używamy plików cookie, aby poprawić jakość przeglądania i analizować nasz ruch. See our privacy policy.