Ce crawlere AI ar trebui să permit accesul? Ghid complet pentru 2025

Află ce crawlere AI să permiți sau să blochezi în robots.txt. Ghid cuprinzător despre GPTBot, ClaudeBot, PerplexityBot și peste 25 de crawlere AI, cu exemple de...

Află cum să identifici și să monitorizezi crawlerele AI precum GPTBot, PerplexityBot și ClaudeBot în jurnalele serverului tău. Descoperă șiruri user-agent, metode de verificare IP și cele mai bune practici pentru urmărirea traficului AI.

Identifică crawlerele AI în jurnalele serverului căutând șiruri user-agent specifice precum GPTBot, PerplexityBot și ClaudeBot folosind comenzi grep. Verifică autenticitatea prin căutări ale adreselor IP, monitorizează tiparele de solicitări și folosește instrumente de analiză server-side pentru a urmări traficul bot AI care scapă analizelor tradiționale.

Crawlerele AI sunt boți automați care scanează site-uri web pentru a colecta date necesare antrenării modelelor lingvistice mari și alimentării motoarelor AI de răspuns precum ChatGPT, Perplexity și Claude. Spre deosebire de crawlerele clasice ale motoarelor de căutare care indexează conținutul pentru clasare, boții AI consumă conținutul tău pentru a antrena sisteme generative AI și a oferi răspunsuri la întrebările utilizatorilor. Înțelegerea modului în care aceste crawlere interacționează cu site-ul tău este esențială pentru a menține controlul asupra amprentei digitale și pentru a te asigura că brandul tău apare corect în răspunsurile generate de AI. Creșterea căutării asistate de AI a schimbat fundamental modul de descoperire și utilizare a conținutului, făcând monitorizarea la nivel de server esențială pentru orice organizație preocupată de prezența sa online.

Cea mai eficientă metodă de a identifica crawlerele AI este recunoașterea șirurilor user-agent din jurnalele serverului tău. Aceste șiruri sunt identificatori unici pe care boții îi trimit cu fiecare solicitare, permițându-ți să distingi între diferite tipuri de trafic automatizat. Iată un tabel cuprinzător cu principalele crawlere AI pe care ar trebui să le monitorizezi:

| Nume Crawler | Furnizor | Șir User-Agent | Scop |

|---|---|---|---|

| GPTBot | OpenAI | Mozilla/5.0 (compatible; GPTBot/1.0; +https://openai.com/gptbot) | Colectează date pentru antrenarea modelelor GPT |

| OAI-SearchBot | OpenAI | Mozilla/5.0 (compatible; OAI-SearchBot/1.0; +https://openai.com/searchbot) | Indexează pagini pentru căutarea și citările ChatGPT |

| ChatGPT-User | OpenAI | Mozilla/5.0 (compatible; ChatGPT-User/1.0; +https://openai.com/chatgpt-user) | Preia URL-uri la solicitarea utilizatorilor |

| ClaudeBot | Anthropic | ClaudeBot/1.0 (+https://www.anthropic.com/claudebot) | Recuperează conținut pentru citările Claude |

| anthropic-ai | Anthropic | anthropic-ai | Colectează date pentru antrenarea modelelor Claude |

| PerplexityBot | Perplexity | Mozilla/5.0 (compatible; PerplexityBot/1.0; +https://www.perplexity.ai/bot) | Indexează site-uri pentru căutarea Perplexity |

| Perplexity-User | Perplexity | Mozilla/5.0 (compatible; Perplexity-User/1.0; +https://www.perplexity.ai/bot) | Preia pagini la accesarea citărilor de către utilizatori |

| Google-Extended | Mozilla/5.0 (compatible; Googlebot/2.1; +http://www.google.com/bot.html) | Controlează accesul pentru antrenarea Gemini AI | |

| Bingbot | Microsoft | Mozilla/5.0 (compatible; bingbot/2.0; +http://www.bing.com/bingbot.htm) | Crawler pentru Bing Search și Copilot |

| CCBot | Common Crawl | CCBot/2.0 (+https://commoncrawl.org/faq/) | Creează seturi de date deschise pentru cercetarea AI |

Jurnalele serverului Apache conțin informații detaliate despre fiecare solicitare către site-ul tău, inclusiv șirul user-agent care identifică botul solicitant. Pentru a găsi crawlere AI în jurnalele de acces Apache, folosește comanda grep cu un model care să corespundă identificatorilor cunoscuți ai boților AI. Această abordare îți permite să filtrezi rapid milioane de înregistrări pentru a izola traficul AI.

Rulează această comandă pentru a căuta mai multe crawlere AI:

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot|Google-Extended|OAI-SearchBot|anthropic-ai" /var/log/apache2/access.log

Această comandă va returna linii de tipul:

66.249.66.1 - - [07/Oct/2025:15:21:10 +0000] "GET /blog/article HTTP/1.1" 200 532 "-" "Mozilla/5.0 (compatible; GPTBot/1.0; +https://openai.com/gptbot)"

Pentru a număra de câte ori fiecare bot a accesat site-ul tău, folosește această comandă extinsă:

grep -Eo "GPTBot|PerplexityBot|ClaudeBot|bingbot" /var/log/apache2/access.log | sort | uniq -c | sort -rn

Aceasta va afișa rezultatul cu frecvența fiecărui crawler, ajutându-te să înțelegi ce sisteme AI îți indexează cel mai activ conținutul.

Jurnalele Nginx au un format similar cu cele Apache, dar pot fi stocate în alte locații în funcție de configurația serverului. Procesul de identificare rămâne același—cauți șiruri user-agent specifice care indică boți AI. Jurnalele Nginx includ de regulă aceleași informații ca și cele Apache, precum adrese IP, marcaje temporale, URL-uri solicitate și șiruri user-agent.

Pentru a căuta crawlere AI în jurnalele Nginx, folosește:

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot|Google-Extended|OAI-SearchBot" /var/log/nginx/access.log

Pentru o analiză detaliată care arată adresele IP și user-agent-urile împreună:

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot" /var/log/nginx/access.log | awk '{print $1, $4, $7, $12}' | head -20

Această comandă extrage adresa IP, marcajul temporal, URL-ul solicitat și șirul user-agent, oferindu-ți o imagine completă asupra modului în care fiecare bot interacționează cu site-ul tău. Poți crește numărul din head -20 pentru a vedea mai multe intrări sau îl poți elimina pentru a vedea toate solicitările potrivite.

Deși șirurile user-agent reprezintă metoda principală de identificare, spoofing-ul boților este o problemă reală în peisajul crawlerelor AI. Unii actori rău intenționați sau chiar companii AI legitime au fost surprinse folosind șiruri user-agent false sau crawlere nedeclarate pentru a ocoli restricțiile site-urilor. Pentru a verifica dacă un crawler este autentic, ar trebui să compari adresa IP cu intervalele oficiale publicate de operatorul botului.

OpenAI publică intervale IP oficiale pentru crawlerele lor la:

https://openai.com/gptbot.jsonhttps://openai.com/searchbot.jsonhttps://openai.com/chatgpt-user.jsonPentru a verifica dacă o adresă IP aparține OpenAI, folosește o interogare reverse DNS:

host 52.233.106.11

Dacă rezultatul se termină cu un domeniu de încredere precum openai.com, botul este autentic. Pentru Microsoft Bingbot, folosește instrumentul lor oficial de verificare la https://www.bing.com/toolbox/verify-bingbot. Pentru crawlerele Google, efectuează o interogare reverse DNS care trebuie să se termine cu .googlebot.com.

O descoperire critică din analiza recentă la nivel de server arată că majoritatea crawlerelor AI nu execută JavaScript. Acest lucru diferă fundamental de modul în care vizitatorii umani interacționează cu site-urile. Instrumentele tradiționale de analiză se bazează pe execuția JavaScript pentru a urmări vizitatorii, ceea ce înseamnă că traficul crawlerelor AI este complet ratat. Când boții AI solicită paginile tale, primesc doar răspunsul HTML inițial, fără conținutul randat pe partea clientului.

Astfel apare o diferență semnificativă: dacă conținutul esențial este randat prin JavaScript, crawlerele AI s-ar putea să nu îl vadă deloc. Asta înseamnă că informația ta ar putea fi invizibilă pentru sistemele AI deși este perfect vizibilă pentru vizitatorii umani. Randarea pe partea de server (SSR) sau asigurarea că informația critică este prezentă în răspunsul HTML inițial devine esențială pentru vizibilitatea AI. Implicațiile sunt profunde—site-urile care se bazează puternic pe framework-uri JavaScript ar putea necesita restructurarea modului de livrare a conținutului pentru a asigura accesibilitatea și indexarea de către sistemele AI.

Cercetări recente au scos la iveală comportamente îngrijorătoare ale unor operatori de crawlere AI care folosesc tactici stealth pentru a evita restricțiile impuse de site-uri. Unele crawlere rotesc mai multe adrese IP, își schimbă șirurile user-agent și ignoră directivele robots.txt pentru a ocoli preferințele proprietarilor de site. Aceste crawlere nedeclarate adesea se dau drept user-agents standard de browser, precum Chrome pe macOS, făcându-le imposibil de distins de traficul uman legitim în analiza de bază a jurnalelor.

Pentru a detecta crawlerele stealth, urmărește tipare precum:

Detectarea avansată a boților necesită analizarea nu doar a șirurilor user-agent, ci și a tiparelor de solicitări, a intervalelor de timp și a semnalelor comportamentale. Instrumentele de analiză bazate pe machine learning pot identifica aceste tipare mai eficient decât simpla potrivire de șiruri.

Platformele tradiționale de analiză precum Google Analytics omit traficul crawlerelor AI deoarece acești boți nu execută JavaScript și nu mențin stare de sesiune. Pentru a monitoriza corect crawlerele AI, ai nevoie de analiză server-side care procesează jurnalele brute ale serverului. Există mai multe instrumente specializate pentru această sarcină:

Screaming Frog Log File Analyser procesează fișiere mari de log și identifică automat tipare de crawlere, clasificând diferite tipuri de boți și evidențiind comportamente neobișnuite. Botify oferă o platformă enterprise care combină analiza logurilor cu perspective SEO, permițând corelarea comportamentului crawlerelor cu performanța conținutului. OnCrawl oferă analiză cloud care corelează datele din loguri cu metrici de performanță, iar Splunk și Elastic Stack oferă capabilități avansate de machine learning pentru detectarea anomaliilor și recunoașterea tiparelor.

Aceste instrumente clasifică automat boții cunoscuți, identifică tipuri noi de crawlere și semnalează activități suspecte. Pot procesa milioane de înregistrări în timp real, oferind informații imediate despre modul în care sistemele AI interacționează cu conținutul tău. Pentru organizațiile care vor să înțeleagă vizibilitatea AI, implementarea analizei logurilor serverului este esențială.

Pentru monitorizare continuă fără instrumente costisitoare, poți crea scripturi automate simple care să ruleze periodic. Acest script bash identifică crawlerele AI și numără solicitările lor:

#!/bin/bash

LOG="/var/log/nginx/access.log"

echo "Raport Activitate Crawlere AI - $(date)"

echo "=================================="

grep -Ei "GPTBot|PerplexityBot|ClaudeBot|bingbot|Google-Extended|OAI-SearchBot" $LOG | awk '{print $1, $12}' | sort | uniq -c | sort -rn

Programează acest script ca job cron pentru a rula zilnic:

0 2 * * * /path/to/script.sh >> /var/log/ai-crawler-report.log

Aceasta va genera rapoarte zilnice cu ce crawlere AI au vizitat site-ul tău și câte solicitări a făcut fiecare. Pentru analize avansate, importă datele de log în BigQuery sau Elasticsearch pentru vizualizare și urmărirea tendințelor în timp. Această abordare îți permite să identifici tipare în comportamentul crawlerelor, să detectezi când noi sisteme AI încep să-ți indexeze conținutul și să măsori impactul oricăror modificări ale structurii site-ului sau configurației robots.txt.

Stabilește tiparul de bază al crawlării colectând 30-90 de zile de date din loguri pentru a înțelege comportamentul normal al crawlerelor AI. Urmărește metrici precum frecvența vizitelor per bot, cele mai accesate secțiuni, profunzimea explorării structurii site-ului, orele de vârf ale crawlării și preferințele de tip conținut. Acest punct de referință te ajută să depistezi activitatea neobișnuită ulterior și să înțelegi ce conținut prioritizează sistemele AI.

Implementează markup de date structurate folosind format JSON-LD pentru a ajuta sistemele AI să înțeleagă mai bine conținutul tău. Adaugă markup de tip schema pentru tipul de conținut, autori, date, specificații și relații între părți de conținut. Acest lucru ajută crawlerele AI să interpreteze și să citeze corect conținutul tău la generarea răspunsurilor.

Optimizează arhitectura site-ului pentru crawlerele AI asigurând navigare clară, linking intern puternic, organizare logică a conținutului, pagini cu încărcare rapidă și design responsive pentru mobil. Aceste îmbunătățiri avantajează atât vizitatorii umani, cât și sistemele AI.

Monitorizează timpii de răspuns special pentru solicitările crawlerelor AI. Răspunsuri lente sau erori de timeout sugerează că boții abandonează conținutul înainte de a-l procesa complet. Crawlerele AI au adesea limite de timp mai stricte decât motoarele de căutare tradiționale, așadar optimizarea performanței este critică pentru vizibilitatea AI.

Revizuiește logurile regulat pentru a identifica tendințe și schimbări în comportamentul crawlerelor. Revizuirile săptămânale sunt ideale pentru site-uri cu trafic ridicat, iar cele lunare pentru site-uri mai mici. Fii atent la tipuri noi de boți, schimbări în frecvența crawlării, erori sau obstacole întâmpinate și mutări în conținutul cel mai accesat.

Urmărește cum apare conținutul tău în ChatGPT, Perplexity și alte motoare AI de răspuns. Obține informații în timp real despre activitatea crawlerelor AI și vizibilitatea brandului tău în răspunsurile generate de AI.

Află ce crawlere AI să permiți sau să blochezi în robots.txt. Ghid cuprinzător despre GPTBot, ClaudeBot, PerplexityBot și peste 25 de crawlere AI, cu exemple de...

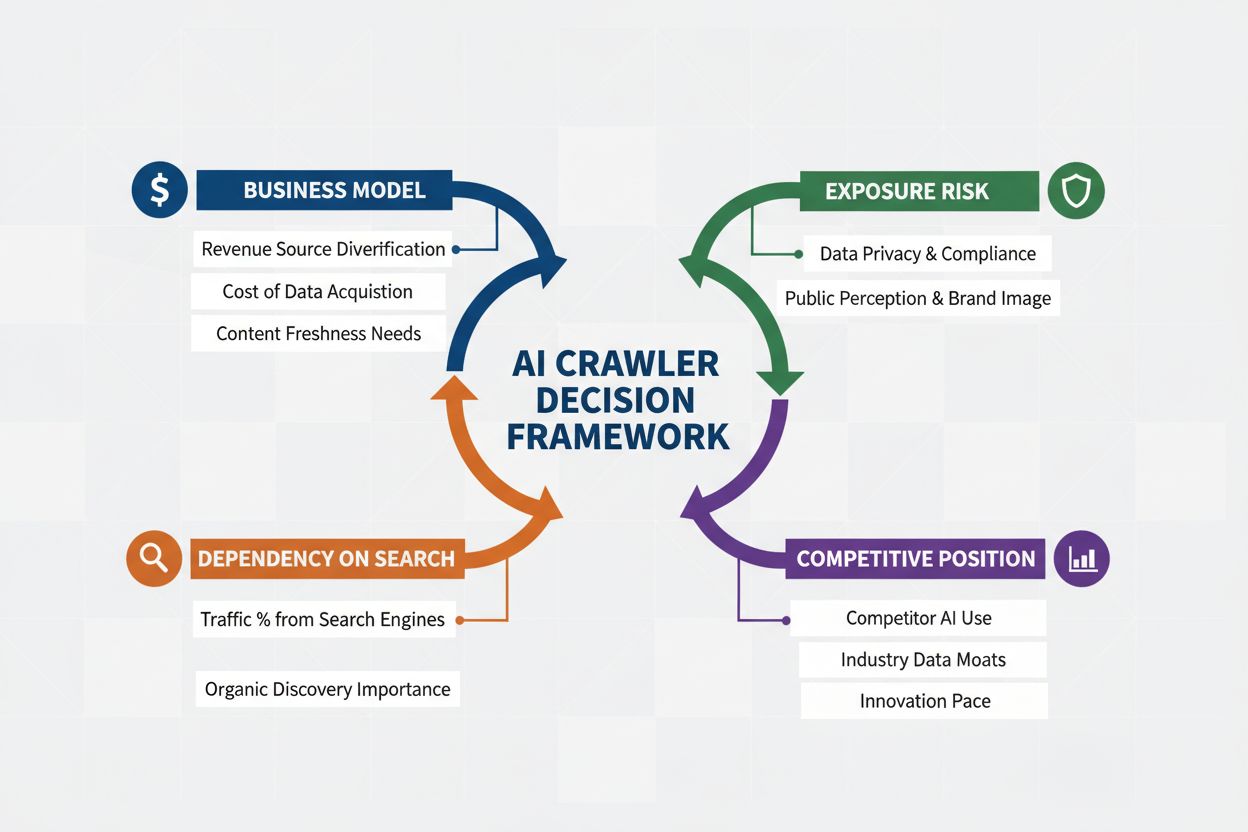

Aflați cum să luați decizii strategice despre blocarea crawlerilor AI. Evaluați tipul de conținut, sursele de trafic, modelele de venituri și poziția competitiv...

Află cum să permiți boturilor AI precum GPTBot, PerplexityBot și ClaudeBot să acceseze site-ul tău. Configurează robots.txt, setează llms.txt și optimizează pen...

Consimțământ Cookie

Folosim cookie-uri pentru a vă îmbunătăți experiența de navigare și a analiza traficul nostru. See our privacy policy.