Fraudă prin click

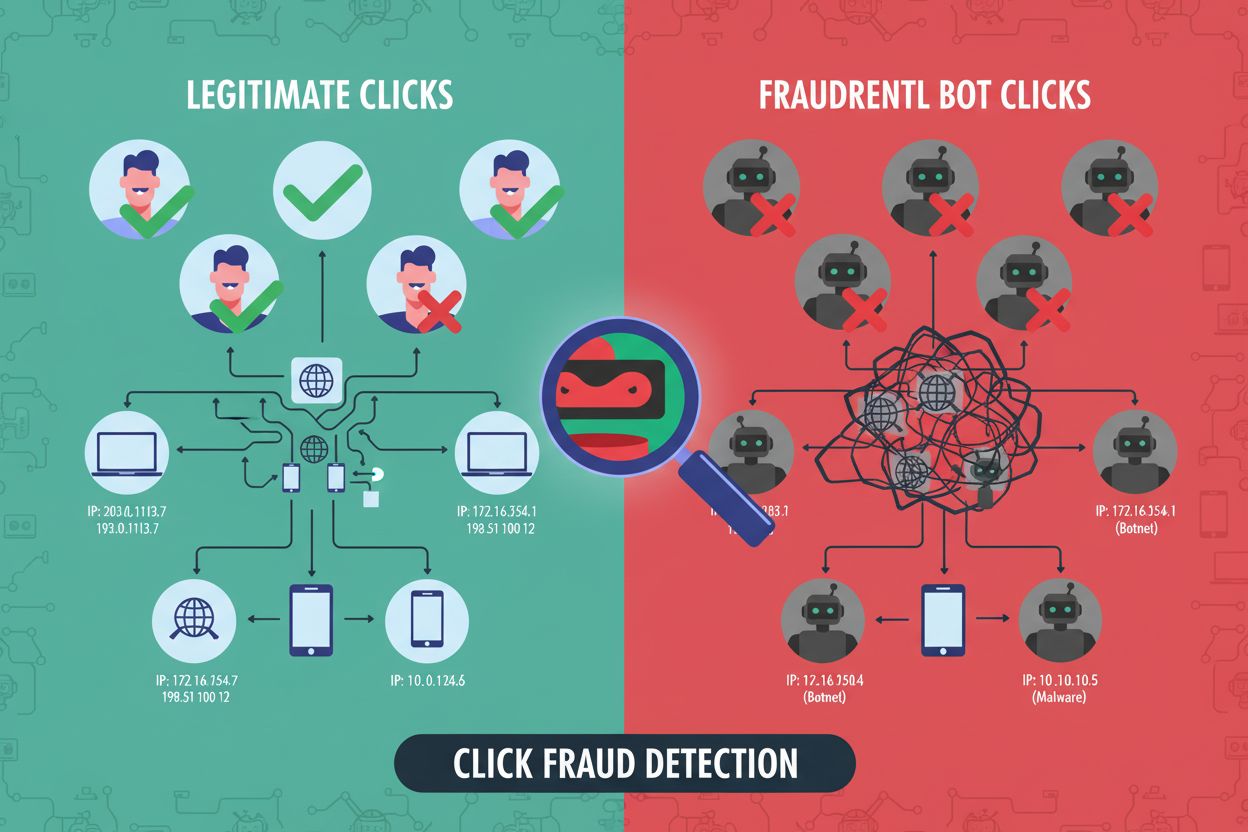

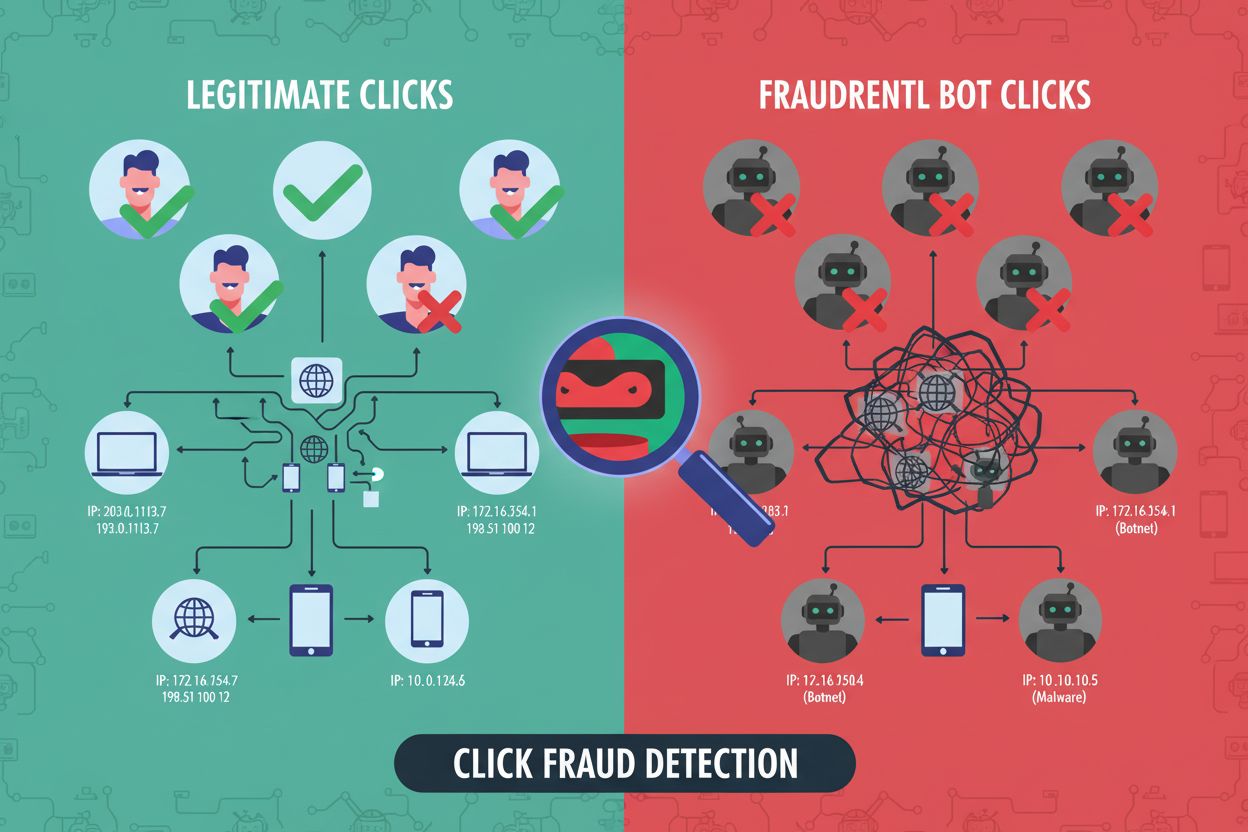

Frauda prin click înseamnă click-uri false și rău intenționate pe reclame PPC, realizate de roboți, concurenți sau ferme de click-uri. Află cum funcționează, im...

Phishingul este un atac cibernetic fraudulos care folosește e-mailuri, mesaje text, apeluri telefonice sau site-uri web înșelătoare pentru a păcăli indivizii să divulge informații sensibile precum parole, numere de card de credit sau detalii de cont bancar. Este o formă de inginerie socială care exploatează psihologia umană și nu vulnerabilități tehnice, ceea ce îl face unul dintre cele mai răspândite și costisitoare vectori de atac în domeniul securității cibernetice.

Phishingul este un atac cibernetic fraudulos care folosește e-mailuri, mesaje text, apeluri telefonice sau site-uri web înșelătoare pentru a păcăli indivizii să divulge informații sensibile precum parole, numere de card de credit sau detalii de cont bancar. Este o formă de inginerie socială care exploatează psihologia umană și nu vulnerabilități tehnice, ceea ce îl face unul dintre cele mai răspândite și costisitoare vectori de atac în domeniul securității cibernetice.

Phishingul este un atac cibernetic fraudulos care utilizează comunicări înșelătoare—în principal e-mailuri, mesaje text, apeluri telefonice sau site-uri web false—pentru a manipula indivizii să divulge informații sensibile sau să ia acțiuni care compromit securitatea. Termenul “phishing” derivă din analogia cu pescuitul, unde atacatorii folosesc “momeli” atractive (mesaje frauduloase) pentru a prinde victimele. Spre deosebire de atacurile cibernetice tehnice care exploatează vulnerabilități software, phishingul este o formă de inginerie socială care țintește psihologia umană, exploatând încrederea, frica, urgența și curiozitatea pentru a atinge obiective malițioase. Atacatorii se dau drept organizații legitime, figuri de autoritate sau colegi de încredere pentru a crește credibilitatea și rata de succes. Informațiile furate includ de obicei nume de utilizator, parole, numere de card de credit, detalii de cont bancar sau date de acces ce permit atacuri suplimentare precum furtul de identitate, fraude financiare, implementarea ransomware-ului sau breșe de rețea.

Atacurile de tip phishing au apărut la mijlocul anilor 1990, odată cu răspândirea e-mailului în comunicarea de afaceri și personală. Primele încercări de phishing erau rudimentare și ușor de identificat, prezentând erori evidente de scriere și mesaje generice. Totuși, pe măsură ce infractorii cibernetici și-au rafinat tehnicile și au adoptat instrumente mai sofisticate, phishingul a evoluat într-o adevărată întreprindere criminală organizată. Sofisticarea atacurilor de tip phishing a crescut dramatic în ultimii ani, mai ales odată cu apariția inteligenței artificiale generative (AI) și a tehnologiei deepfake. Potrivit IBM X-Force Threat Intelligence Index, atacatorii pot acum să creeze e-mailuri de phishing convingătoare în aproximativ 5 minute folosind instrumente AI, comparativ cu 16 ore atunci când sunt realizate manual. Aceasta reprezintă o reducere de 68% a timpului de pregătire a atacului, permițând actorilor de amenințări să-și scaleze operațiunile exponențial. Evoluția de la campanii de phishing în masă, nediscriminate, la atacuri extrem de țintite și personalizate demonstrează modul în care infractorii cibernetici se adaptează continuu la măsurile de securitate și exploatează tehnologii emergente.

Prevalența și impactul atacurilor de tip phishing nu pot fi subestimate. Cercetările arată constant că peste 91% dintre atacurile cibernetice încep cu un e-mail de phishing, făcându-l principala cale de acces pentru breșele de date și compromiterea rețelelor. De asemenea, aproximativ 75% din toate incidentele cibernetice provin din mesaje e-mail înșelătoare, subliniind rolul e-mailului ca vector de atac dominant. Potrivit Huntress și altor studii de industrie, peste 90% dintre companiile globale au experimentat cel puțin un atac de tip phishing în 2024, iar se estimează că 3,4 miliarde de e-mailuri de phishing sunt trimise zilnic la nivel mondial. Consecințele financiare sunt severe: raportul IBM Cost of a Data Breach 2024 indică faptul că atacurile de phishing costă organizațiile, în medie, 4,88 milioane USD per incident, fiind unul dintre cele mai costisitoare vectori de atac, alături de compromiterea datelor de autentificare. Mai mult de 80% din toate breșele de securitate raportate implică phishingul într-o anumită formă, fie ca vector inițial de compromitere, fie ca parte dintr-un lanț de atac multi-etapă. Aceste statistici subliniază de ce phishingul rămâne metoda preferată de atac atât pentru escrocii individuali, cât și pentru grupurile de criminalitate organizată sau actorii sponsorizați de stat.

| Tip de atac | Scopul țintă | Nivel de personalizare | Metodă de livrare | Obiectiv principal | Rată de succes |

|---|---|---|---|---|---|

| Phishing prin e-mail în masă | Public larg (mii) | Generic/minimal | Furt de date de autentificare, distribuire malware | 2-5% | |

| Spear Phishing | Persoane specifice | Foarte personalizat | E-mail, rețele sociale | Furt de date, compromitere cont | 15-25% |

| Whaling (Frauda CEO) | Executivi de nivel înalt | Extrem de personalizat | E-mail, telefon | Fraudă financiară, transferuri bancare | 20-30% |

| Business Email Compromise (BEC) | Organizații | Foarte țintit | Furt de bani, exfiltrare date | 10-20% | |

| Smishing | Utilizatori de mobil | Moderat | SMS | Furt de date, malware | 5-10% |

| Vishing | Utilizatori telefon | Variabil | Apeluri vocale, VoIP | Inginerie socială, furt de date | 8-15% |

| Quishing | Spații publice/fizice | Moderat | Coduri QR | Distribuire malware, furt de date | 3-8% |

| Phishing îmbunătățit cu AI | Țintit/în masă | Foarte sofisticat | Canale multiple | Toate obiectivele | 25-40% |

Atacurile de phishing operează prin mai multe mecanisme tehnice și psihologice care acționează împreună pentru a compromite securitatea. Phishingul bazat pe e-mail implică de obicei spoofing-ul adresei e-mail, unde atacatorii falsifică adresele expeditorilor pentru a părea că provin de la organizații legitime sau contacte de încredere. Atacatorii folosesc adesea spoofing-ul domeniilor, înregistrând domenii care seamănă cu cele reale (ex: “rnicrosoft.com” în loc de “microsoft.com”) sau utilizând subdomenii pentru a crea aparența de legitimitate (ex: “bankingapp.scamsite.com”). E-mailul de phishing conține conținut atent conceput pentru a provoca reacții emoționale—teama de închiderea contului, lăcomia pentru recompense sau curiozitatea privind oportunități neașteptate. Linkurile din e-mailurile de phishing duc victimele pe site-uri false ce replică cu acuratețe paginile de autentificare legitime, capturând datele când acestea sunt introduse. Atașamentele malițioase, deseori mascate ca facturi, documente sau actualizări software, conțin programe malware precum ransomware, spyware sau backdoor care se activează la deschidere. Smishing-ul (phishing prin SMS) exploatează încrederea utilizatorilor în mesaje text, imitând bănci, firme de curierat sau agenții guvernamentale. Vishing-ul (phishing vocal) utilizează tehnologie de spoofing pentru ID-ul apelantului pentru ca apelurile frauduloase să pară provenite de la organizații legitime, atacatorii folosind scenarii de inginerie socială pentru a manipula victimele să divulge date sensibile sau să autorizeze tranzacții frauduloase.

Impactul phishingului asupra afacerilor depășește cu mult costul financiar imediat al unei breșe. Organizațiile se confruntă cu perturbări operaționale când sistemele sunt compromise, sancțiuni de reglementare pentru neprotejarea datelor clienților, deteriorarea reputației ce erodează încrederea clienților și răspundere legală pentru măsuri de securitate inadecvate. Timpul mediu de identificare și izolare a unei breșe legate de phishing este de 207 zile, perioadă în care atacatorii pot avansa lateral în rețea, pot exfiltra date sensibile și pot stabili acces persistent pentru exploatări viitoare. IMM-urile sunt deosebit de vulnerabile deoarece au, de regulă, resurse de securitate mai reduse și capacități de detecție mai puțin sofisticate față de marile companii. Totuși, organizațiile mari și agențiile guvernamentale sunt și ele ținte frecvente, deoarece câștigul financiar potențial și valoarea informațiilor justifică investiția atacatorului în campanii sofisticate și țintite. Atacurile de phishing care vizează sectorul financiar, sănătatea și guvernul au consecințe deosebit de grave din cauza sensibilității datelor compromise și a importanței sistemelor afectate. Factorul uman rămâne cea mai mare vulnerabilitate: chiar și cu controale tehnice avansate, un singur angajat care dă clic pe un link malițios sau deschide un atașament infectat poate compromite întreaga securitate a organizației.

Integrarea inteligenței artificiale generative și a tehnologiei deepfake în campaniile de phishing reprezintă o schimbare fundamentală în sofisticarea și eficiența atacurilor. Phishingul bazat pe AI folosește modele lingvistice pentru a genera e-mailuri extrem de convingătoare, corecte gramatical și adaptate țintelor, eliminând erorile de scriere și gramatică ce serveau tradițional ca semnale de alarmă. Tehnologia de clonare vocală permite atacatorilor să imite directori sau figuri de autoritate în atacuri de tip vishing cu o acuratețe remarcabilă, așa cum s-a demonstrat într-un caz din 2019 când atacatorii au folosit voce generată de AI pentru a imita un CEO și a frauda un manager de bancă cu 243.000 USD. Tehnologia deepfake video creează dovezi video fabricate cu directori care autorizează tranzacții frauduloase, adăugând încă un strat de credibilitate atacurilor de inginerie socială. Quishing-ul (phishing prin coduri QR) exploatează încrederea utilizatorilor în coduri QR, inserând linkuri malițioase în coduri afișate în spații publice sau trimise prin e-mail, eludând filtrele tradiționale de securitate pentru e-mail. Federal Trade Commission (FTC) a documentat cazuri în care infractorii au înlocuit codurile QR legitime de pe parcometre cu coduri frauduloase menite să fure informații de plată. Aceste progrese tehnologice permit atacatorilor să scaleze atacuri sofisticate și personalizate care anterior necesitau efort manual semnificativ, schimbând fundamental peisajul amenințărilor și solicitând organizațiilor să adopte capabilități avansate de detecție și răspuns.

În contextul sistemelor AI de căutare și răspuns precum ChatGPT, Perplexity, Google AI Overviews și Claude, phishingul prezintă provocări unice pentru protecția brandului și integritatea informațiilor. Atacatorii imită tot mai des branduri legitime în campaniile de phishing, folosindu-se de recunoașterea brandului pentru a crește credibilitatea și rata de succes. Platformele de monitorizare AI precum AmICited urmăresc unde apar brandurile în răspunsurile generate de AI, ajutând organizațiile să detecteze când numele lor apar în contexte legate de phishing, fraudă sau activitate malițioasă. Această capacitate este esențială deoarece campaniile de phishing fac adesea referire la branduri legitime pentru a păcăli victimele, iar monitorizarea sistemelor AI ajută organizațiile să identifice tentativele frauduloase de imitare înainte să provoace daune extinse. De asemenea, pe măsură ce sistemele AI devin mai sofisticate, există riscul ca dezinformarea legată de phishing să fie amplificată prin conținut generat de AI, ceea ce face esențială monitorizarea modului în care brandurile sunt reprezentate în răspunsurile AI. Integrarea monitorizării brandului cu urmărirea citărilor AI permite organizațiilor să reacționeze rapid la amenințările de tip phishing, să emită avertismente publice și să protejeze încrederea clienților prin demonstrarea unor capabilități proactive de detecție și răspuns.

Viitorul amenințărilor de tip phishing va fi probabil caracterizat de sofisticare sporită datorată AI și automatizării, convergența mai multor vectori de atac (e-mail, SMS, voce, social media) și țintirea tehnologiilor emergente precum serviciile cloud și aplicațiile mobile. Pe măsură ce instrumentele AI pentru detecția phishingului devin mai avansate, atacatorii vor dezvolta simultan tehnici de eludare AI pentru a ocoli sistemele de detecție, creând o adevărată cursă a înarmărilor între apărători și atacatori. Atacurile hibride de phishing care combină mai multe metode de livrare și tactici de inginerie socială vor deveni tot mai frecvente, necesitând strategii de apărare mai cuprinzătoare și integrate. Creșterea phishingului pe lanțul de aprovizionare, unde atacatorii vizează furnizori și prestatori de servicii pentru a accesa organizații mai mari, va necesita cerințe de securitate mai stricte pentru terți și managementul riscurilor asociate. Cadrul de reglementare precum GDPR, HIPAA și alte mandate emergente de securitate cibernetică vor responsabiliza tot mai mult organizațiile pentru breșele cauzate de phishing, stimulând investițiile în tehnologii avansate de detecție și prevenire. Organizațiile care vor reuși să se apere eficient împotriva phishingului vor fi cele care combină controale tehnice avansate cu educație continuă a angajaților, integrarea informațiilor despre amenințări și capabilități rapide de răspuns la incidente. Importanța strategică a apărării împotriva phishingului va crește pe măsură ce atacatorii își perfecționează tehnicile și exploatează factorul uman, veriga cea mai slabă a securității organizaționale.

Phishingul este un atac amplu, nediscriminat, trimis către mulți destinatari, în timp ce spear phishingul este un atac extrem de țintit, direcționat către persoane sau organizații specifice. Atacatorii de spear phishing realizează cercetări ample asupra țintelor folosind rețele sociale și profesionale pentru a crea mesaje personalizate care par extrem de credibile. Spear phishingul are rate de succes semnificativ mai mari datorită abordării personalizate și manipulării psihologice.

Conform raportului IBM Cost of a Data Breach 2024, atacurile de tip phishing costă organizațiile, în medie, 4,88 milioane USD per incident la nivel global. Această sumă include costuri directe precum răspunsul la incident, onorariile legale și amenzile de reglementare, precum și costuri indirecte ca deteriorarea reputației și pierderea afacerilor. Impactul financiar variază semnificativ în funcție de industrie, dimensiunea organizației și sensibilitatea datelor compromise.

Tipurile comune de phishing includ phishingul prin e-mail în masă (e-mailuri ce imită branduri legitime), spear phishing (atacuri țintite asupra unor persoane specifice), atacuri business email compromise (BEC) care vizează organizații, smishing (phishing prin mesaje SMS), vishing (phishing vocal prin apeluri telefonice) și whaling (atacuri asupra directorilor de nivel înalt). Fiecare tip folosește metode de livrare și tactici psihologice adaptate profilului victimelor.

Semnele de avertizare includ limbaj urgent care creează presiune de a acționa rapid, solicitări de informații sensibile sau bani, greșeli de ortografie și gramatică, formule de salut generice în loc de nume personalizate, adrese sau domenii de e-mail suspecte, linkuri necunoscute sau scurtate, atașamente neașteptate și branding neconform. Organizațiile legitime rareori solicită parole prin e-mail sau cer angajaților să își verifice datele prin mesaje nesolicitate.

Uneltele AI generative permit atacatorilor să creeze mesaje de phishing extrem de convingătoare în câteva minute, înlăturând semnele tipice precum greșelile de ortografie și inconsecvențele gramaticale. Clonarea vocală și tehnologia deepfake bazate pe AI adaugă și mai multă credibilitate schemelor de phishing. Conform IBM X-Force Threat Intelligence Index, AI reduce timpul de creare a unui e-mail de phishing de la 16 ore la doar 5 minute, crescând semnificativ capacitățile atacatorilor.

O abordare multi-strat care combină instruirea angajaților privind securitatea, filtrarea avansată a e-mailurilor, autentificarea multifactor (MFA) și instrumente de detecție la nivel de endpoint oferă cea mai puternică apărare. Organizațiile ar trebui să implementeze politici de verificare a solicitărilor financiare prin canale alternative, să utilizeze protocoale DMARC și autentificare a e-mailurilor și să efectueze simulări regulate de phishing. Totuși, educarea angajaților rămâne esențială, deoarece nicio soluție tehnică nu poate preveni toate atacurile de inginerie socială.

Phishingul exploatează psihologia umană, nu vulnerabilitățile tehnice, ceea ce îl face greu de combătut doar prin tehnologie. Peste 91% dintre atacurile cibernetice încep cu e-mailuri de phishing, iar aproximativ 75% dintre incidentele cibernetice pornesc de la mesaje e-mail înșelătoare. Phishingul oferă atacatorilor acces direct la datele de autentificare și sistemele utilizatorilor autorizați, permițând ocolirea firewall-urilor și a instrumentelor de securitate care altfel ar bloca amenințările externe.

Atacurile de tip phishing imită frecvent branduri legitime pentru a crește credibilitatea și rata de succes, făcând monitorizarea brandului esențială pentru detectarea utilizării frauduloase a numelui și domeniului companiei. Platforme precum AmICited urmăresc unde apar brandurile în răspunsurile generate de AI, ajutând organizațiile să identifice când brandul lor este imitat în campanii de phishing sau conținut malițios. Monitorizarea sistemelor AI pentru mențiuni legate de phishing ajută organizațiile să reacționeze rapid la amenințări și să-și protejeze reputația.

Începe să urmărești cum te menționează chatbot-urile AI pe ChatGPT, Perplexity și alte platforme. Obține informații utile pentru a-ți îmbunătăți prezența în AI.

Frauda prin click înseamnă click-uri false și rău intenționate pe reclame PPC, realizate de roboți, concurenți sau ferme de click-uri. Află cum funcționează, im...

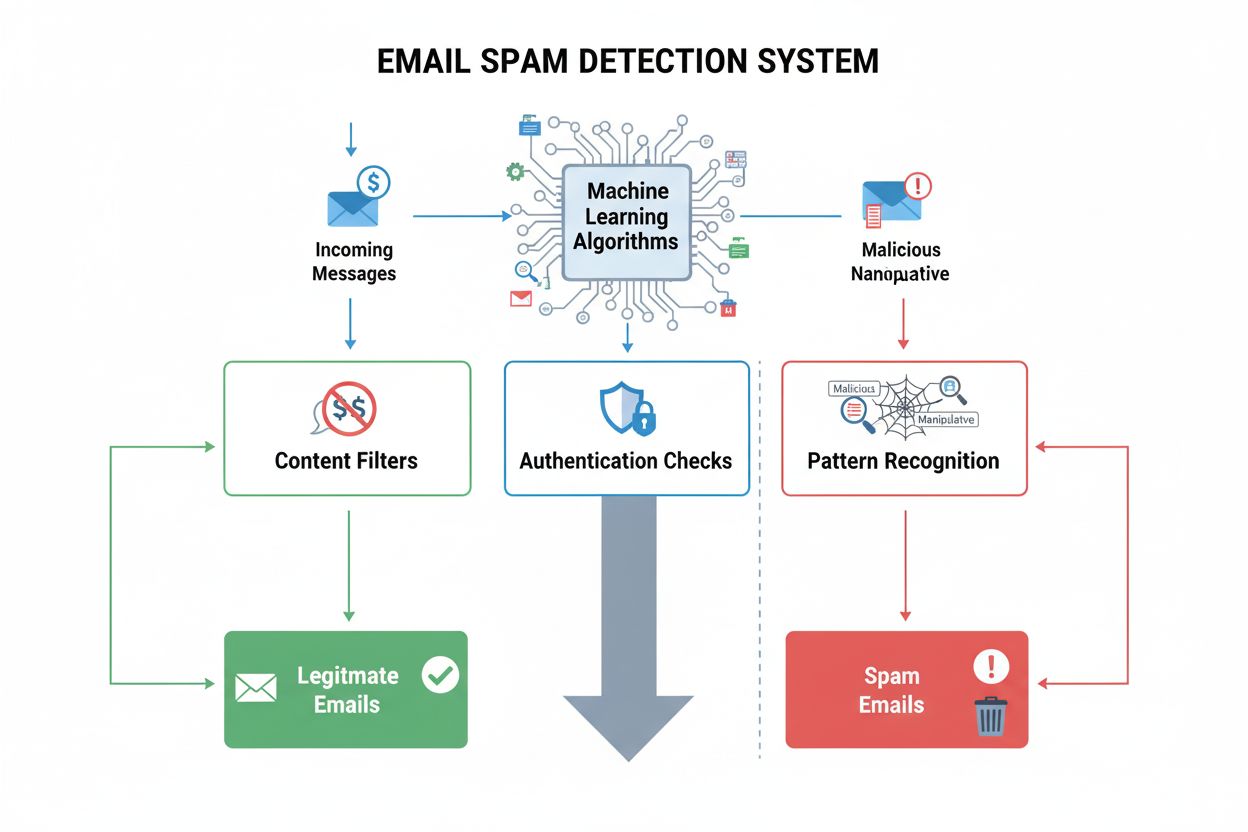

Detectarea spamului identifică conținutul nedorit și manipulator folosind algoritmi ML și analiză comportamentală. Află cum filtrează sistemele AI spamul din em...

Află ce este keyword stuffing, de ce este dăunător pentru SEO, cum îl detectează Google și cele mai bune practici pentru a evita această tactică black-hat care ...

Consimțământ Cookie

Folosim cookie-uri pentru a vă îmbunătăți experiența de navigare și a analiza traficul nostru. See our privacy policy.