Hur HTTPS påverkar AI-sökningens förtroende: Komplett guide för 2025

Lär dig hur HTTPS påverkar AI-sökningens förtroende och synlighet. Upptäck varför SSL-certifikat är viktiga för ChatGPT, Perplexity och AI-svarsgeneratorer. En ...

HTTPS (Hypertext Transfer Protocol Secure) är den krypterade versionen av HTTP som använder SSL/TLS-protokoll för att säkra datatransmissionen mellan användarens webbläsare och en webbserver. Den skyddar känslig information genom kryptering, autentisering och verifiering av dataintegritet, och är den standardiserade säkerhetsprotokollet för modern webbkommunikation.

HTTPS (Hypertext Transfer Protocol Secure) är den krypterade versionen av HTTP som använder SSL/TLS-protokoll för att säkra datatransmissionen mellan användarens webbläsare och en webbserver. Den skyddar känslig information genom kryptering, autentisering och verifiering av dataintegritet, och är den standardiserade säkerhetsprotokollet för modern webbkommunikation.

HTTPS (Hypertext Transfer Protocol Secure) är den krypterade versionen av HTTP som etablerar en säker kommunikationskanal mellan användarens webbläsare och webbplatsens server. Det kombinerar det standardiserade HTTP-protokollet med SSL/TLS (Secure Sockets Layer/Transport Layer Security)-krypteringsteknik för att skydda data som överförs över internet. HTTPS säkerställer att känslig information – inklusive lösenord, kreditkortsnummer, personuppgifter och autentiseringsuppgifter – inte kan avlyssnas eller läsas av obehöriga. Protokollet tillhandahåller tre kritiska säkerhetsfunktioner: kryptering för att förvanska data under överföring, autentisering för att verifiera serverns identitet och dataintegritet för att säkerställa att information inte kan ändras under överföringen. Från och med 2024 använder över 85 procent av alla webbplatser globalt HTTPS, vilket speglar dess status som den moderna standarden för säker webbkommunikation.

Behovet av HTTPS uppstod på 1990-talet när internet expanderade och e-handel började blomstra. Tidiga webbutvecklare insåg att det ursprungliga HTTP-protokollet överförde all data i klartext, vilket gjorde känslig information sårbar för avlyssning av illvilliga aktörer. Netscape Communications Corporation utvecklade den första versionen av SSL (Secure Sockets Layer) 1994 för att täppa till denna kritiska säkerhetslucka. Med tiden utvecklades SSL till TLS (Transport Layer Security), där TLS 1.2 och TLS 1.3 blev de nuvarande standarderna. Införandet av HTTPS var relativt långsamt tills större händelser accelererade implementeringen: Googles tillkännagivande 2014 att HTTPS skulle bli en rankingfaktor, introduktionen av “inte säker”-varningar i Chrome för HTTP-sidor 2018, och det breda införandet av kostnadsfria certifikattjänster som Let’s Encrypt 2015. Idag är övergången till HTTPS så gott som universell, med stora teknikföretag, finansinstitut och myndigheter som kräver det för alla webbplatser. Denna utveckling speglar den ökande insikten om att datasäkerhet och användarens integritet är grundläggande krav för tillförlitlig webbkommunikation.

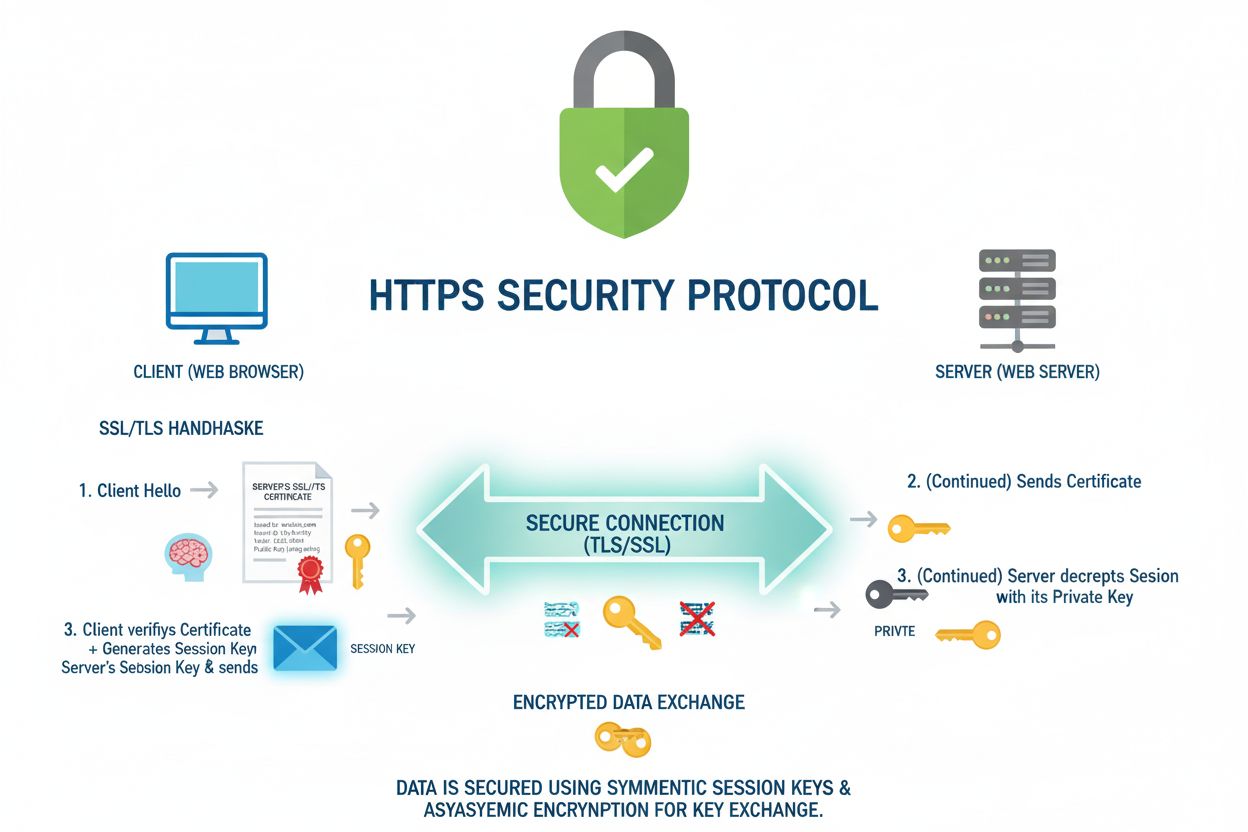

HTTPS fungerar genom en sofistikerad process som inleds med en SSL/TLS-handshake, en automatiserad förhandling mellan klientens webbläsare och webbservern. När en användare besöker en HTTPS-webbplats initierar webbläsaren kontakt med servern och begär dess SSL-certifikat. Servern svarar genom att presentera sitt certifikat, som innehåller dess publika nyckel och är digitalt signerat av en betrodd certifikatutfärdare (CA). Webbläsaren verifierar certifikatet genom att kontrollera CA:s signatur och bekräfta att certifikatet matchar den domän som besöks. När det har verifierats kommer webbläsaren och servern överens om krypteringsalgoritmer och genererar sessionsnycklar via en process som kallas nyckelutbyte. Webbläsaren använder serverns publika nyckel för att kryptera en pre-master secret, som servern dekrypterar med sin privata nyckel. Detta utbyte etablerar en gemensam master secret som båda parter använder för att kryptera och dekryptera all efterföljande kommunikation. Hela handshake-processen slutförs vanligtvis på millisekunder och är osynlig för användaren. All data som överförs efter handshaken – inklusive formulärinlämningar, inloggningsuppgifter och sidinnehåll – krypteras med symmetrisk kryptering med de etablerade sessionsnycklarna, vilket gör det oläsbart för alla utan tillgång till dessa nycklar.

| Aspekt | HTTP | HTTPS | HSTS |

|---|---|---|---|

| Kryptering | Ingen; klartextöverföring | SSL/TLS-kryptering | Tvingar användning av HTTPS |

| Autentisering | Ingen serververifiering | Serveridentitet verifierad via certifikat | Policydriven upprätthållning |

| Dataintegritet | Data kan ändras under överföring | Dataintegritet garanterad | Förhindrar nedgraderingsattacker |

| Webbläsarvarning | “Inte säker”-märkning i moderna webbläsare | Hänglåsikon visas | Automatisk HTTPS-tvingande |

| SEO-effekt | Negativ rankingeffekt | Positiv rankingfaktor | Förstärkt säkerhetssignal |

| Certifikat krävs | Nej | Ja (från certifikatutfärdare) | Kräver HTTPS + header |

| Prestanda | Något snabbare (ingen krypteringsöverbyggnad) | Minimal prestandapåverkan med modern TLS | Samma som HTTPS |

| Användningsområden | Äldre sajter, icke-känsligt innehåll | Alla moderna webbplatser, särskilt e-handel | Högsäkerhetssajter, finansinstitutioner |

| Antal användare | Minskande (mindre än 15% av sajter) | Över 85% av webbplatser globalt | Växande bland företagssajter |

| Sårbarhet för MITM | Mycket sårbar | Skyddad genom kryptering och autentisering | Skyddad med nedgraderingsskydd |

HTTPS-säkerhet implementeras genom olika certifikattyper, som erbjuder varierande nivåer av identitetsverifiering och förtroende. Domänvaliderade (DV) certifikat representerar den mest grundläggande nivån och kräver endast bevis på domänägande via e-postverifiering eller DNS-postvalidering. Dessa utfärdas snabbt – ofta inom några minuter – och är lämpliga för bloggar, informationssidor och icke-kommersiella webbplatser. Organisationsvaliderade (OV) certifikat kräver ytterligare verifieringssteg, inklusive bekräftelse på att organisationen är juridiskt registrerad och verksam på angiven adress. CA:n genomför bakgrundskontroller och verifierar företagets legitimitet innan utfärdande, vilket vanligtvis tar flera dagar. Utökad validering (EV) certifikat ger högsta grad av förtroende och kräver den mest rigorösa verifieringsprocessen, inklusive juridisk enhetsverifiering, verksamhetskontroll och jurisdiktionskontroll. När ett EV-certifikat är installerat visas organisationens namn direkt i webbläsarens adressfält med en grön indikator, vilket ger omedelbar visuell bekräftelse på legitimiteten. Denna skillnad är viktig eftersom forskning visar att phishingsidor ofta använder DV-certifikat, vilket gör den visuella skillnaden mellan certifikattyper till en viktig säkerhetsindikator. Organisationer som hanterar känslig data – särskilt finansinstitut, vårdgivare och e-handelsplattformar – använder vanligtvis OV eller EV-certifikat för att maximera användarförtroendet och visa sitt säkerhetsåtagande.

Införandet av HTTPS har djupgående konsekvenser både för webbplatssäkerhet och affärsverksamhet. Ur ett säkerhetsperspektiv skyddar HTTPS mot flera attackvägar: man-in-the-middle (MITM)-attacker där hackare avlyssnar okrypterad kommunikation, sessionkapning där angripare stjäl sessionscookies, samt DNS-spoofing där användare omdirigeras till bedrägliga sajter. Krypteringen säkerställer att även om en hackare avlyssnar nätverkstrafiken, kan de varken läsa eller ändra datan. Ur ett affärsperspektiv har HTTPS blivit en konkurrensnödvändighet. Googles besked 2014 att HTTPS påverkar sökrankingen skapade omedelbara incitament för webbplatsägare att migrera, då HTTPS-sajter får fördel i rankingen jämfört med HTTP-ekvivalenter. Moderna webbläsare visar tydliga “inte säker”-varningar för HTTP-sajter, vilket kraftigt minskar användarförtroende och konverteringsgrad. Studier visar att användare är betydligt mer benägna att överge HTTP-sajter när de ser säkerhetsvarningar. Dessutom krävs HTTPS alltmer för regulatorisk efterlevnad: PCI DSS (Payment Card Industry Data Security Standard) kräver HTTPS för alla sajter som hanterar kreditkort, GDPR kräver säker dataöverföring för EU-användares data, och HIPAA kräver kryptering för hälsoinformation. Kostnaden för att införa HTTPS har minskat dramatiskt tack vare kostnadsfria certifikattjänster som Let’s Encrypt, vilket eliminerar det största hindret för implementering. Organisationer som inte inför HTTPS riskerar skadat anseende, sämre synlighet i sökningar, lägre konvertering och potentiella regulatoriska böter.

Olika webbplattformar och hostingmiljöer hanterar HTTPS-implementering med varierande komplexitet. Delade webbhotell erbjuder oftast SSL-installation med ett klick via kontrollpaneler som cPanel, vilket gör HTTPS tillgängligt även för icke-tekniska användare. Content Delivery Networks (CDN) som Cloudflare, Akamai och AWS CloudFront tillhandahåller HTTPS-avslutning vid edge-servrar, krypterar trafik mellan användare och CDN, och möjliggör konfiguration av kryptering mellan CDN och ursprungsservrar. E-handelsplattformar som Shopify, WooCommerce och Magento har HTTPS som standard, med automatisk certifikathantering och förnyelse. API-leverantörer måste implementera HTTPS för alla endpoints, eftersom okrypterad API-kommunikation exponerar autentiseringstoken och känslig data. Mobilapplikationer kräver i allt högre grad HTTPS för all backend-kommunikation, och appbutiker ställer krav på säkerhet. IoT-enheter innebär unika utmaningar, eftersom många äldre enheter saknar beräkningsresurser för moderna TLS-implementationer, vilket kräver att organisationer inför TLS 1.2 eller 1.3-stöd över olika hårdvaror. Mikrotjänst-arkitekturer kräver mutual TLS (mTLS) för tjänst-till-tjänst-kommunikation, där både klient och server autentiserar varandra. Organisationer måste även tänka på certifikathantering i stor skala, med automatiserade förnyelseprocesser för att undvika certifikatutgång – en vanlig orsak till driftstopp. Komplexteten i HTTPS-implementeringen varierar beroende på infrastruktur, men moderna verktyg och tjänster har gjort det tillgängligt för organisationer av alla storlekar.

I kontexten av AI-övervakningsplattformar som AmICited spelar HTTPS en avgörande roll för att spåra varumärkesomnämnanden och domänförekomster i AI-system. När AI-modeller som ChatGPT, Perplexity, Claude och Google AI Overviews citerar webbplatser eller hänvisar till domäner, sker dessa citeringar via HTTPS-anslutningar, vilket säkerställer integriteten och äktheten i den spårade datan. AmICited övervakar dessa säkra anslutningar för att verifiera att citeringar är legitima och att det refererade innehållet inte har förändrats eller manipulerats. Plattformens förmåga att spåra HTTPS-säkrade domäner ger ytterligare förtroende för att varumärkesövervakningsdatan är korrekt. Dessutom är HTTPS avgörande för att skydda den känsliga övervakningsdata som AmICited samlar in och behandlar – information om var varumärken förekommer, hur de refereras och i vilka sammanhang dessa omnämnanden sker. Den säkra överföringen av denna data via HTTPS-anslutningar säkerställer efterlevnad av dataskyddsregler och förhindrar obehörig åtkomst till konkurrensinformation. När AI-system blir allt viktigare för varumärkessynlighet och kundupptäckt blir förståelsen för hur HTTPS säkrar dessa interaktioner avgörande för organisationer som vill övervaka och skydda sin digitala närvaro i AI-genererade svar.

Framtiden för HTTPS innefattar fortsatt utveckling mot starkare krypteringsstandarder och bredare säkerhetsimplementeringar. TLS 1.3, som släpptes 2018, innebär en betydande förbättring jämfört med TLS 1.2, med snabbare handshakes, förbättrad integritet och borttagning av äldre sårbara chiffer. Branschexperter förutspår att TLS 1.2 kommer att fasas ut inom några år, och organisationer kommer att behöva uppgradera till TLS 1.3 eller senare. Post-kvantkryptografi är nästa frontlinje, eftersom kvantdatorer hotar nuvarande krypteringsalgoritmer. Organisationer börjar nu testa och införa kvanttåliga krypteringsmetoder för att förbereda sig för en framtid där kvantdatorer teoretiskt kan knäcka dagens RSA- och elliptiska kurv-kryptering. Certifikattransparens-initiativ expanderar, vilket kräver att alla SSL-certifikat loggas i offentliga databaser för att enklare upptäcka felaktiga eller bedrägliga certifikat. Automatiserad certifikathantering via protokoll som ACME (Automatic Certificate Management Environment) blir standard, vilket eliminerar manuella förnyelseprocesser och utgångsrelaterade driftstopp. Zero-trust-säkerhetsmodeller driver införandet av mutual TLS (mTLS) för all intern kommunikation, inte bara för externt tillgängliga webbplatser. Integrationen av HTTPS med framväxande tekniker som HTTP/3 och QUIC-protokoll lovar förbättrad prestanda och säkerhet. När AI-system blir allt vanligare i webbintegrationer kommer HTTPS att vara avgörande för att säkerställa att AI-genererade citeringar och referenser är autentiska och säkra. Organisationer som håller sig uppdaterade med bästa praxis för HTTPS och de senaste säkerhetsstandarderna kommer att behålla konkurrensfördelar inom förtroende, synlighet i sökningar och regulatorisk efterlevnad.

Den främsta skillnaden är säkerheten. HTTP överför data i klartext, vilket gör den sårbar för avlyssning, medan HTTPS krypterar all data med SSL/TLS-protokoll. HTTPS ger också autentisering för att verifiera serverns identitet och säkerställer dataintegritet under överföringen. Moderna webbläsare markerar HTTP-sidor som 'inte säker' och Google prioriterar HTTPS-sidor i sökresultaten.

SSL/TLS-handshake är en automatiserad process där klienten (webbläsaren) och servern utbyter certifikat och etablerar krypteringsnycklar. Webbläsaren verifierar serverns SSL-certifikat med en certifikatutfärdare, kommer överens om krypteringsalgoritmer och skapar sessionsnycklar för säker kommunikation. Denna process sker osynligt och omedelbart för användaren, och tar vanligtvis millisekunder att slutföra.

Det finns tre huvudtyper: Domänvaliderade (DV) certifikat kräver endast verifiering av domänägande och är snabbast att erhålla; Organisationsvaliderade (OV) certifikat verifierar både domänägande och organisationens legitimitet; Utökad validering (EV) kräver den mest rigorösa verifieringen och visar organisationens namn i webbläsarens adressfält. Varje typ ger ökad nivå av förtroende och identitetsgaranti till webbplatsbesökare.

Google meddelade officiellt att HTTPS är en rankingfaktor 2014 och har fortsatt att prioritera säkra sidor i sökresultaten. Webbplatser som använder HTTPS får en rankingfördel jämfört med HTTP-sidor med identiskt innehåll. Dessutom visar Google Chrome och andra moderna webbläsare varningar om 'inte säker' för HTTP-sidor, vilket kraftigt påverkar användarförtroendet och klickfrekvensen från sökresultaten.

HTTPS förhindrar man-in-the-middle (MITM)-attacker genom kryptering och autentisering. SSL/TLS-protokollet krypterar all data under överföring, vilket gör den oläslig för avlyssnare. Dessutom säkerställer certifikatvalidering att användaren ansluter till den legitima servern och inte till en angripares falska sida. Även om en hackare avlyssnar anslutningen kan de inte dekryptera datan eller utge sig för att vara servern utan den privata krypteringsnyckeln.

HSTS är en säkerhetspolicy som tvingar webbläsare att alltid använda HTTPS vid anslutning till en webbplats, även om användaren skriver in 'http://' i adressfältet. Det förhindrar nedgraderingsattacker där hackare omdirigerar användare till okrypterade HTTP-anslutningar. HSTS-headrar inkluderar en max-age-parameter som anger hur länge webbläsaren ska upprätthålla policyn, med värden från minuter till år.

Migrering innebär att skaffa ett SSL/TLS-certifikat från en certifikatutfärdare, installera det på din webbserver, uppdatera alla interna och externa länkar till HTTPS, ställa in 301-omdirigeringar från HTTP till HTTPS-sidor och meddela sökmotorer om förändringen. Du bör också implementera HSTS-headrar och uppdatera analystjänster. Det är viktigt att alla resurser laddas över HTTPS för att undvika varningar om blandat innehåll.

HTTPS är avgörande för AI-övervakningsplattformar som AmICited eftersom det säkerställer säker överföring av övervakningsdata och skyddar integriteten av den spårade informationen. När AI-system citerar webbplatser eller övervakar varumärkesomnämnanden bekräftar HTTPS-verifiering källans äkthet. Säkra HTTPS-anslutningar skyddar också känslig övervakningsdata från avlyssning och säkerställer efterlevnad av dataskyddsregler när AI-svar spåras.

Börja spåra hur AI-chatbotar nämner ditt varumärke på ChatGPT, Perplexity och andra plattformar. Få handlingsbara insikter för att förbättra din AI-närvaro.

Lär dig hur HTTPS påverkar AI-sökningens förtroende och synlighet. Upptäck varför SSL-certifikat är viktiga för ChatGPT, Perplexity och AI-svarsgeneratorer. En ...

SSL-certifikat definition: Digital referens som autentiserar webbplatsens identitet och möjliggör krypterade HTTPS-anslutningar. Lär dig hur SSL/TLS-certifikat ...

Diskussion i communityn om HTTPS betydelse för synlighet i AI-sök. Webbansvariga delar erfarenheter av HTTP- kontra HTTPS-sidor och deras påverkan på citeringar...

Cookie-samtycke

Vi använder cookies för att förbättra din surfupplevelse och analysera vår trafik. See our privacy policy.