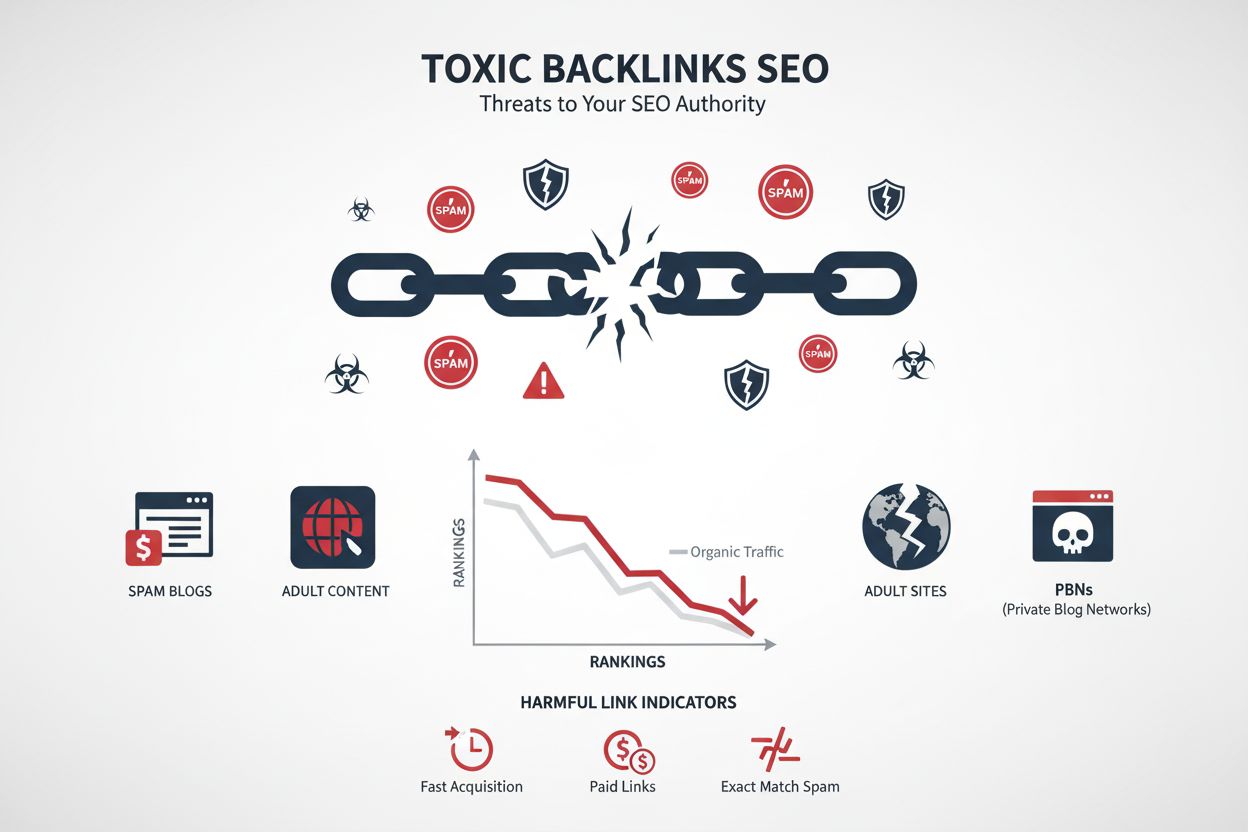

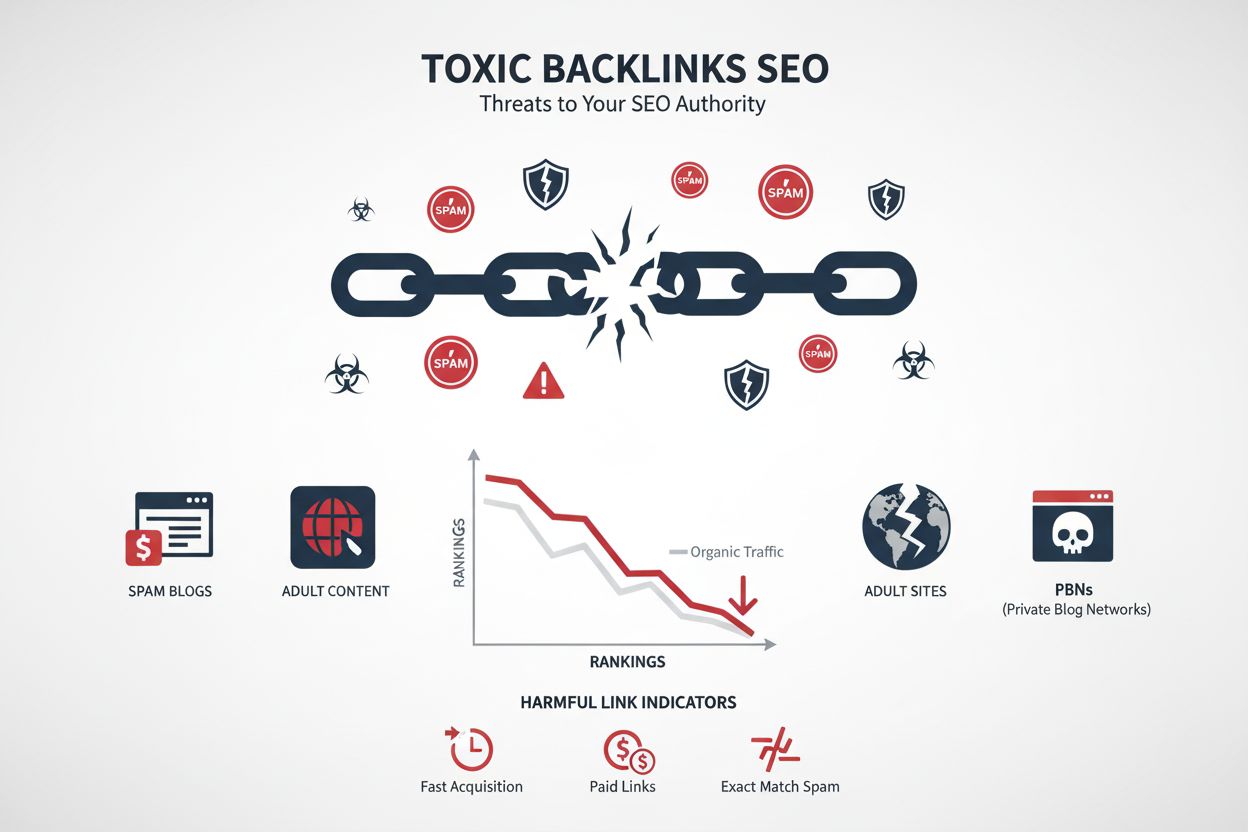

Toxiska länkar

Lär dig vad toxiska länkar är, hur de skadar SEO-rankningar och beprövade strategier för att identifiera och ta bort skadliga bakåtlänkar från din webbplats län...

Skadlig kod, eller skadeprogram, är alla program eller kod som medvetet utformats för att skada, störa eller få obehörig åtkomst till datasystem, nätverk och webbplatser. Det omfattar virus, maskar, trojaner, utpressningsprogram, spionprogram och annan skadlig kod som äventyrar konfidentialitet, integritet eller tillgänglighet i digitala system och data.

Skadlig kod, eller skadeprogram, är alla program eller kod som medvetet utformats för att skada, störa eller få obehörig åtkomst till datasystem, nätverk och webbplatser. Det omfattar virus, maskar, trojaner, utpressningsprogram, spionprogram och annan skadlig kod som äventyrar konfidentialitet, integritet eller tillgänglighet i digitala system och data.

Skadlig kod, en förkortning av skadeprogram, är alla program, kod eller applikationer som medvetet utformas för att skada, störa eller få obehörig åtkomst till datasystem, nätverk, webbplatser och digitala enheter. Enligt National Institute of Standards and Technology (NIST) definieras skadlig kod som “programvara eller firmware avsedd att utföra en obehörig process som påverkar konfidentialitet, integritet eller tillgänglighet i ett informationssystem negativt.” Begreppet omfattar ett brett spektrum av skadliga hot såsom virus, maskar, trojaner, utpressningsprogram, spionprogram, annonsprogram, rootkits och andra kodbaserade entiteter som infekterar värdar. Skadlig kod verkar med fientliga avsikter genom att invadera system, stjäla känslig data, kryptera filer för lösen, övervaka användaraktivitet eller helt enkelt störa normal drift. Till skillnad från legitim programvara som tjänar användardefinierade syften, kör skadlig kod obehöriga processer som komprometterar systemsäkerhet och användarens integritet utan samtycke eller vetskap.

Historien om skadlig kod går tillbaka till teoretiska koncept om självkopierande automater som föreslogs av matematikern John von Neumann 1949, men den moderna historien om skadlig kod började med Elk Cloner-viruset 1982, som infekterade Apple II-system via infekterade disketter. Under 1980- och 1990-talen, när Microsoft Windows blev det dominerande operativsystemet, utvecklades skadlig kod snabbt med virus skrivna i makrospråk riktade mot Word-dokument och kalkylblad. 2000-talet bevittnade framväxten av meddelandeprogrammaskar som spreds via AOL AIM, MSN Messenger och Yahoo Messenger med hjälp av social engineering. Mellan 2005 och 2009 ökade annonsprogram dramatiskt, vilket ledde till rättsprocesser och regleringsåtgärder mot annonsprogramföretag. Landskapet förändrades dramatiskt 2013 med framväxten av CryptoLocker-utpressningsprogram, som tvingade offer att betala cirka 3 miljoner dollar i lösensumma och gav upphov till otaliga kopior. Under de senaste åren har antalet incidenter med skadlig kod ökat med 30 % mellan 2023 och 2024, och utpressningsattacker har exploderat med 236,7 %, vilket visar att hotet från skadlig kod fortsätter att utvecklas och öka i både sofistikation och frekvens.

| Typ av skadlig kod | Mekanism | Huvudsaklig påverkan | Spridningsmetod | Svårighet att upptäcka |

|---|---|---|---|---|

| Virus | Fäster vid filer; replikerar vid körning | Filkorruption; systemnedgång | Kräver körning av värdprogram | Medel |

| Mask | Självreplikerande; sprids självständigt | Nätverksbelastning; datastöld | Nätverkssårbarheter; e-post | Medel-hög |

| Trojan | Förklär sig som legitim programvara | Obefogad åtkomst; datastöld | Social engineering; nedladdningar | Hög |

| Utpressningsprogram | Krypterar filer; kräver betalning | Otillgängliga data; ekonomisk förlust | Nätfiske; exploits; malvertising | Medel |

| Spionprogram | Övervakar användaraktivitet i hemlighet | Integritetsintrång; stöld av inloggningar | Bundlade program; nedladdningar | Hög |

| Annonsprogram | Visar oönskad reklam | Integritetserosion; försämrad prestanda | Kapning av webbläsare; bundling | Låg-medel |

| Rootkit | Ger administratörsrättigheter | Fullständig systemkompromettering | Nätfiske; skadliga nedladdningar | Mycket hög |

| Keylogger | Registrerar tangenttryckningar | Inloggningsstöld; ekonomiskt bedrägeri | Nätfiske; skadliga bilagor | Hög |

| Botnet | Skapar nätverk av infekterade enheter | DDoS-attacker; skräppostdistribution | Maskar; trojaner; exploits | Hög |

| Filfri skadlig kod | Verkar endast i systemminnet | Datastöld; lateral spridning | Exploits; missbruk av legitima verktyg | Mycket hög |

Skadlig kod verkar genom en sofistikerad livscykel som börjar med initiala infekteringsvägar som nätfiske-e-post, skadliga nedladdningar, komprometterade webbplatser eller ouppdaterade sårbarheter. När skadlig kod trängt in försöker den ofta eskalera privilegier för att få högre åtkomstnivå och därmed kunna utföra mer skadliga operationer och stanna kvar i systemet. Avancerad skadlig kod använder förklädnads- och persistensmekanismer som polymorf kod som ändrar signatur under körning, rootkit-teknik som döljer processer från operativsystemet, och registerändringar som gör att koden överlever omstarter. Många sofistikerade varianter etablerar command-and-control (C2)-anslutningar till fjärrservrar, så att angripare kan ge kommandon, ladda ned ytterligare nyttolaster eller exfiltrera stulen data. Dataexfiltreringsfasen innebär att värdefull information som ekonomiska register, immateriella rättigheter, personuppgifter eller inloggningar stjäls och sedan säljs på dark web eller används för företagsintrång. Slutligen har vissa skadliga koder självreplikering och lateral spridning, vilket möjliggör spridning till andra system på nätverket och kan infektera hela organisationens infrastruktur inom några timmar.

Skadlig kod utgör katastrofala risker för webbplatser och digital infrastruktur, med över 18 miljoner webbplatser infekterade varje vecka enligt aktuell cybersäkerhetsstatistik. När webbplatser infekteras flaggar sökmotorer som Google dem automatiskt som osäkra och tar bort dem från sökresultaten, vilket leder till dramatiska tapp i organisk trafik och intäkter. Webbplatser med skadlig kod kan injicera skräppost, omdirigera användare till farliga sidor, stjäla besökares data och användas som spridningspunkter för ytterligare attacker. De ekonomiska konsekvenserna är allvarliga: den genomsnittliga kostnaden för ett dataintrång för småföretag är 120 000 till 1,24 miljoner dollar, medan utpressningsattacker kräver betalningar från tusentals till miljontals dollar. Utöver direkta ekonomiska kostnader drabbas infekterade webbplatser av driftstopp, förlorat kundförtroende, regleringsböter och skadat rykte som kan bestå i flera år. Enligt färska data tog det 34 % av företagen som drabbats av skadlig kod en vecka eller mer att återfå tillgång till sina system, vilket leder till produktionsbortfall, missade deadlines och missnöjda kunder. För e-handelsplatser kan skadlig kod leda till brott mot PCI-compliance, kundstämningar och permanent förlorade affärsrelationer.

Att upptäcka skadlig kod kräver flerskiktade metoder som kombinerar signaturbaserad detektering, beteendeanalys och maskininlärning. Signaturbaserad detektering jämför filer mot databaser av kända signaturer, men denna metod missar nya eller polymorfa varianter som ständigt ändrar kod. Beteendeanalys övervakar systemaktiviteter för misstänkta mönster som ovanliga filändringar, obehöriga nätverksanslutningar, överdriven resursförbrukning eller försök att inaktivera säkerhetsprogram. Maskininlärning och artificiell intelligens, som i Malware.AI, upptäcker okända hot genom att analysera beteendemönster utan särskilda regler, vilket möjliggör identifiering av zero-day exploits och nya varianter. Webbplatsägare kan identifiera infektion genom varningssignaler som oväntad prestandasänkning, mystiska popup-annonser, inaktiverade säkerhetsverktyg, okända processer och ovanligt nätverkstrafik. Google Search Console varnar webbplatsägare vid upptäckt av skadlig kod, och säkerhetsinsticksmoduler samt skanningstjänster erbjuder automatiserad detektion. Professionella säkerhetstjänster använder forensisk analys för att undersöka infekterade system, identifiera attackvägar och avgöra omfattning. Regelbundna genomsökningar med flera säkerhetsverktyg ökar detektionsgraden eftersom olika verktyg kan hitta olika hot.

Att förebygga skadlig kod kräver omfattande säkerhetsstrategier inom tekniska, organisatoriska och beteendemässiga områden. Regelbunden uppdatering och patchning av programvara åtgärdar kända sårbarheter, där automatiska patchhanteringsverktyg säkerställer snabb distribution på stora system. Stark lösenordshygien i kombination med multifaktorsautentisering minskar kraftigt risken för lösenordsbaserade attacker. Säkerhetsutbildning för personalen lär ut nätfisketaktiker, misstänkta bilagor och social engineering som levererar skadlig kod. Pålitliga säkerhetslösningar såsom antivirus, EDR-plattformar och avancerat hotsskydd erbjuder realtidsövervakning och beteendeanalys. Nätverkssegmentering begränsar lateral spridning om en enhet komprometteras och minskar spridningseffekten. Principen om minsta privilegium innebär att användare bara har de rättigheter som krävs för sin roll, vilket minimerar effekten av komprometterade konton. Avancerad övervakning och loggning via SIEM-lösningar möjliggör upptäckt av avvikelser och misstänkt aktivitet. Säkra kodningsrutiner förhindrar injektionsfel och buffertöverskridningar som utnyttjas av skadlig kod. Regelbundna offline-backuper möjliggör snabb återställning efter utpressningsattacker utan att betala lösensumma. Incidenthanteringsplaner ger dokumenterade rutiner för snabb och systematisk hantering av incidenter med skadlig kod.

Framväxten av AI-drivna söksystem som ChatGPT, Perplexity, Google AI Overviews och Claude har skapat nya vägar för hot mot varumärke och användarförtroende kopplade till skadlig kod. Webbplatser infekterade med skadlig kod kan förekomma i AI-genererade svar och citat, vilket sprider desinformation och skadar varumärkes trovärdighet när användare möter komprometterat innehåll presenterat som auktoritativt. AI-övervakningsplattformar som AmICited spårar varumärken, domäner och URL:er i AI-svar och hjälper organisationer att upptäcka när komprometterade webbplatser visas i AI-citat. Denna förmåga är avgörande för varumärkesskydd, eftersom infekterade webbplatser som utger sig för att vara legitima varumärken kan vilseleda användare och skada organisationens rykte i stor skala. När infekterade webbplatser rankar i AI-svar får de algoritmisk legitimitet, vilket gör dem farligare för intet ont anande användare. Innehållsövervakning över AI-plattformar gör att organisationer kan upptäcka och hantera skadliga hot innan de får stor spridning. Integrationen av detektering av skadlig kod med AI-citatspårning ger fullständig insyn i hur komprometterat innehåll sprids via AI-system och möjliggör proaktivt varumärkesförsvar.

Hotlandskapet för skadlig kod fortsätter att utvecklas med nya tekniker och sofistikerade angreppsmetoder som utmanar traditionella försvar. Filfri skadlig kod som bara körs i minnet utan att skriva filer på disk blir ett växande hot, eftersom den undgår signaturbaserad detektion och lämnar minimala spår. AI-driven skadlig kod som använder maskininlärning för att anpassa sig till försvar och undvika upptäckt är nästa frontlinje för sofistikation. Kedjeattacker i leverantörsledet som komprometterar programleverantörer och distribuerar skadlig kod via legitima uppdateringar innebär nya risker för alla organisationer. Mobil skadlig kod fortsätter att öka i takt med att smartphones blir primära enheter, med attacker som ökar med 50 % per år. Ransomware-as-a-Service (RaaS) gör det möjligt för mindre avancerade aktörer att starta professionella attacker. Zero-day exploits som utnyttjar tidigare okända sårbarheter kommer fortsätta möjliggöra spridning av skadlig kod innan patchar finns tillgängliga. Organisationer måste anta zero-trust-säkerhetsmodeller där all åtkomst verifieras. Kontinuerlig hotinformation och realtidsjakt på hot blir avgörande för att upptäcka avancerad skadlig kod innan den orsakar allvarlig skada. Integrationen av detektering av skadlig kod med AI-övervakningssystem blir allt viktigare när AI-plattformar blir primära informationskällor.

Skadlig kod är ett av de mest ihållande och utvecklande hoten mot digital infrastruktur, webbplatser och organisationssäkerhet i dagens hotlandskap. Från enkla virus som förstör filer till avancerade utpressningsprogram som krypterar hela nätverk och kräver miljontals i lösen, orsakar skadlig kod årligen skador för miljarder dollar. Att förstå definition, typer, mekanismer och påverkan av skadlig kod är avgörande för att skydda digitala tillgångar, behålla kundförtroende och upprätthålla varumärkets rykte. Integrationen av detektering av skadlig kod med AI-övervakningsplattformar som AmICited ger organisationer full insyn i hur infekterade webbplatser och komprometterat innehåll sprids via AI-system och möjliggör proaktivt varumärkesförsvar. Eftersom hoten fortsätter att utvecklas krävs omfattande, flerskiktade säkerhetsstrategier med tekniska kontroller, organisatoriska riktlinjer och utbildning. Genom att införa de förebyggande och mildrande strategier som beskrivs i denna ordlista kan organisationer kraftigt minska sin exponering för skadlig kod och snabbt återhämta sig om incidenter uppstår, vilket minimerar skador och påskyndar återställning.

Ett virus är en specifik typ av skadlig kod som fäster sig vid legitima filer eller program och replikerar sig när dessa filer körs. Skadlig kod är ett bredare paraplybegrepp som inkluderar virus, maskar, trojaner, utpressningsprogram, spionprogram, annonsprogram och rootkits. Alla virus är skadlig kod, men all skadlig kod är inte virus. Den viktigaste skillnaden är att virus kräver ett värdprogram för att spridas, medan andra typer av skadlig kod kan spridas självständigt.

När en webbplats infekteras med skadlig kod flaggas den automatiskt som osäker av sökmotorer som Google och kan tas bort helt från sökresultaten. Detta orsakar dramatiska tapp i organisk trafik och rankning. Skadlig kod kan dessutom omdirigera användare till skadliga sidor, injicera skräppostinnehåll och skada webbplatsens rykte. Återställning från en infektion kräver vanligtvis grundlig rengöring, säkerhetsgranskning och återsändning till sökmotorer, vilket kan ta veckor eller månader.

Webbplatser infekteras ofta via föråldrade insticksmoduler och teman, ouppdaterade programvarusårbarheter, svaga administratörslösenord, komprometterade FTP-konton och skadliga filuppladdningar. Angripare använder också SQL-injektion, cross-site scripting (XSS) och brute force-attacker för att få åtkomst. När de väl är inne kan skadlig kod spridas lateralt genom servern och till anslutna system. Regelbundna uppdateringar, starka lösenord och säkerhetsövervakning är viktiga förebyggande åtgärder.

Upptäckt av skadlig kod innebär att webbplatsfiler genomsöks efter misstänkt kod, att man övervakar ovanliga filändringar, kontrollerar obehöriga användarkonton och analyserar serverloggar efter misstänkt aktivitet. Säkerhetsverktyg använder signaturbaserad detektering, beteendeanalys och maskininlärning för att identifiera hot. Webbplatsägare bör använda säkerhetsinsticksmoduler, genomföra regelbundna genomsökningar och vara uppmärksamma på varningssignaler som oväntade omdirigeringar, injicerat innehåll eller försämrad prestanda.

Den genomsnittliga kostnaden för ett dataintrång för småföretag varierar från 120 000 till 1,24 miljoner dollar, inklusive incidenthantering, återställning, juridiska avgifter och förlorade intäkter. Utpressningsattacker kräver betalningar från tusentals till miljontals dollar. Utöver direktkostnader drabbas företag av driftstopp, förlorat kundförtroende, regulatoriska böter och skadat rykte. Enligt senaste statistik tog det 34 % av företagen som drabbats av skadlig kod en vecka eller mer att återfå tillgång till sina system.

Webbplatser infekterade med skadlig kod kan utge sig för att vara legitima varumärken, sprida skadligt innehåll och skada varumärkets rykte på internet. AI-övervakningsplattformar som AmICited spårar var varumärken och domäner förekommer i AI-svar och hjälper till att identifiera när infekterade webbplatser eller komprometterat innehåll dyker upp i AI-sökresultat. Detta är avgörande för varumärkesskydd, eftersom komprometterade webbplatser kan synas i AI-citat, sprida desinformation och skada varumärkets trovärdighet.

Enligt aktuell cybersäkerhetsstatistik är över 18 miljoner webbplatser infekterade med skadlig kod varje vecka. Google identifierar cirka 50 webbplatser med skadlig kod varje vecka, även om de faktiska värdarna med skadlig kod utgör cirka 1,6 % av de granskade webbplatserna. Incidenter med skadlig kod ökade med 30 % mellan 2023 och 2024, och utpressningsattacker ökade med 236,7 %, vilket visar på ett växande hotlandskap för webbplatsägare och organisationer.

Ja, skadlig kod kan tas bort, men processen kräver noggrann rengöring och verifiering. Webbplatsägare bör koppla bort från nätverket, söka med flera säkerhetsverktyg, ta bort skadliga filer och kod, patcha alla sårbarheter, byta alla inloggningsuppgifter och säkerställa att webbplatsen är ren innan återlansering. Dock kan fullständig borttagning vara utmanande vid sofistikerad skadlig kod som rootkits som gömmer sig djupt i systemfiler. Professionella säkerhetstjänster rekommenderas ofta vid komplexa infektioner för att säkerställa att inget finns kvar.

Börja spåra hur AI-chatbotar nämner ditt varumärke på ChatGPT, Perplexity och andra plattformar. Få handlingsbara insikter för att förbättra din AI-närvaro.

Lär dig vad toxiska länkar är, hur de skadar SEO-rankningar och beprövade strategier för att identifiera och ta bort skadliga bakåtlänkar från din webbplats län...

Lär dig hur webbplatsens säkerhetssårbarheter påverkar SEO-rankningar. Förstå skadlig kod, hacking, nätfiske och deras inverkan på sökbarhet, organisk trafik oc...

Negativ SEO är användningen av oetiska tekniker för att skada konkurrenters rankningar. Lär dig om attacktaktiker, metoder för upptäckt och hur du skyddar din s...

Cookie-samtycke

Vi använder cookies för att förbättra din surfupplevelse och analysera vår trafik. See our privacy policy.