Spamdetektering

Spamdetektering identifierar oönskat, manipulerande innehåll med ML-algoritmer och beteendeanalys. Lär dig hur AI-system filtrerar spam i e-post, sociala medier...

Phishing är en bedräglig cyberattack som använder vilseledande e-post, textmeddelanden, telefonsamtal eller webbplatser för att lura individer att avslöja känslig information såsom lösenord, kreditkortsnummer eller bankkontouppgifter. Det är en form av social ingenjörskonst som utnyttjar mänsklig psykologi snarare än tekniska sårbarheter, vilket gör det till en av de mest utbredda och kostsamma attackvektorerna inom cybersäkerhet.

Phishing är en bedräglig cyberattack som använder vilseledande e-post, textmeddelanden, telefonsamtal eller webbplatser för att lura individer att avslöja känslig information såsom lösenord, kreditkortsnummer eller bankkontouppgifter. Det är en form av social ingenjörskonst som utnyttjar mänsklig psykologi snarare än tekniska sårbarheter, vilket gör det till en av de mest utbredda och kostsamma attackvektorerna inom cybersäkerhet.

Phishing är en bedräglig cyberattack som använder vilseledande kommunikation – främst e-post, textmeddelanden, telefonsamtal eller falska webbplatser – för att manipulera individer att avslöja känslig information eller utföra handlingar som äventyrar säkerheten. Begreppet “phishing” kommer från analogin med fiske, där angripare använder attraktiva “beten” (bedrägliga meddelanden) för att fånga offer. Till skillnad från tekniska cyberattacker som utnyttjar programvarusårbarheter är phishing en form av social ingenjörskonst som riktar sig mot mänsklig psykologi och utnyttjar tillit, rädsla, brådska och nyfikenhet för att uppnå illvilliga syften. Angripare utger sig för att vara legitima organisationer, auktoritetspersoner eller betrodda kollegor för att öka trovärdigheten och framgångsfrekvensen. Den stulna informationen omfattar vanligtvis användarnamn, lösenord, kreditkortsnummer, bankkontouppgifter eller åtkomstuppgifter som möjliggör vidare attacker såsom identitetsstöld, finansiellt bedrägeri, utplacering av utpressningsprogram eller nätverksintrång.

Phishingattacker uppstod i mitten av 1990-talet i takt med att e-post blev allmänt förekommande inom affärs- och privatkommunikation. Tidiga phishingförsök var grova och lätta att identifiera, med tydliga stavfel och generiska meddelanden. Men i takt med att cyberkriminella raffinerade sina metoder och tog till sig mer avancerade verktyg har phishing utvecklats till ett mycket organiserat kriminellt företag. Sofistikeringen hos phishingattacker har ökat dramatiskt under de senaste åren, särskilt med framväxten av generativ artificiell intelligens (AI) och deepfake-teknik. Enligt IBM:s X-Force Threat Intelligence Index kan angripare nu skapa övertygande phishingmejl på cirka 5 minuter med AI-verktyg, jämfört med 16 timmar manuellt. Detta innebär en minskning av attackens förberedelsetid med 68 %, vilket gör att hotaktörer kan skala upp sina operationer exponentiellt. Övergången från breda, urskillningslösa phishingkampanjer till mycket riktade, personliga attacker visar hur cyberkriminella ständigt anpassar sig till säkerhetsåtgärder och utnyttjar ny teknik.

Förekomsten och påverkan av phishingattacker kan inte överskattas. Forskning visar konsekvent att över 91 % av alla cyberattacker inleds med ett phishingmejl, vilket gör det till den främsta ingångspunkten för dataintrång och nätverkskomprometteringar. Dessutom har cirka 75 % av alla cyberincidenter sitt ursprung i vilseledande e-postmeddelanden, vilket understryker e-postens roll som dominerande attackvektor. Enligt Huntress och branschforskning upplevde över 90 % av alla företag globalt minst en phishingattack under 2024, och uppskattningsvis 3,4 miljarder phishingmejl skickas dagligen världen över. De ekonomiska konsekvenserna är allvarliga: IBM:s Cost of a Data Breach Report 2024 visar att phishingattacker kostar organisationer i genomsnitt 4,88 miljoner USD per intrång, vilket gör det till en av de dyraste attackvektorerna tillsammans med komprometterade inloggningar. Mer än 80 % av alla rapporterade säkerhetsintrång involverar phishing i någon form, antingen som initial komprometteringsvektor eller som del av en flerledskedja. Denna statistik visar varför phishing förblir den föredragna attackmetoden för allt från enskilda bedragare till sofistikerade organiserade brottsgrupper och statsstödda hotaktörer.

| Attacktyp | Målscope | Personifieringsnivå | Leveransmetod | Huvudsyfte | Framgångsfrekvens |

|---|---|---|---|---|---|

| Bulk-e-postphishing | Masspublik (tusentals) | Generisk/minimal | E-post | Inloggningsstöld, skadlig kod | 2-5% |

| Spear phishing | Specifika individer | Mycket personlig | E-post, sociala medier | Datastöld, kontokompromettering | 15-25% |

| Whaling (VD-bedrägeri) | Högre chefer | Extremt personlig | E-post, telefon | Finansiellt bedrägeri, överföringar | 20-30% |

| Business Email Compromise (BEC) | Organisationer | Mycket riktad | E-post | Pengastöld, dataexfiltration | 10-20% |

| Smishing | Mobilanvändare | Måttlig | SMS | Inloggningsstöld, skadlig kod | 5-10% |

| Vishing | Telefonanvändare | Varierande | Telefonsamtal, VoIP | Social ingenjörskonst, inloggningsstöld | 8-15% |

| Quishing | Offentliga/fysiska platser | Måttlig | QR-koder | Skadlig kod, inloggningsstöld | 3-8% |

| AI-förstärkt phishing | Riktad/massiv | Mycket sofistikerad | Flera kanaler | Alla syften | 25-40% |

Phishingattacker använder flera tekniska och psykologiska mekanismer som samverkar för att äventyra säkerheten. E-postbaserad phishing omfattar ofta förfalskning av avsändaradress, där angripare förfalskar avsändaradresser så att de ser ut att komma från legitima organisationer eller betrodda kontakter. Angripare använder ofta domännamnsförfalskning, där domäner registreras som liknar de verkliga (t.ex. “rnicrosoft.com” istället för “microsoft.com”) eller använder subdomäner för att skapa falsk legitimitet (t.ex. “bankingapp.scamsite.com”). Själva phishingmejlet innehåller noggrant utformat innehåll som väcker känslomässiga reaktioner – rädsla för kontostängning, girighet genom utlovade belöningar eller nyfikenhet kring oväntade möjligheter. Länkar i phishingmejl leder offer till falska webbplatser som efterliknar legitima inloggningssidor med imponerande exakthet, och fångar upp inloggningsuppgifter när användaren fyller i dem. Skadliga bilagor, ofta maskerade som fakturor, dokument eller programuppdateringar, innehåller skadliga program såsom utpressningsprogram, spionprogram eller bakdörrar som aktiveras vid öppning. Smishing (SMS-phishing) utnyttjar det förtroende användare har för textmeddelanden och utger sig ofta för att vara banker, leveransföretag eller myndigheter. Vishing (röst-phishing) använder teknik för förfalskning av nummerpresentation för att få samtal att se ut att komma från legitima organisationer, där angripare använder manus för social ingenjörskonst för att manipulera offer att avslöja känslig information eller godkänna bedrägliga transaktioner.

Phishings affärspåverkan sträcker sig långt bortom den omedelbara ekonomiska kostnaden av ett enskilt intrång. Organisationer drabbas av driftsstörningar när system komprometteras, regulatoriska böter för bristande dataskydd, anseendeskador som urholkar kundförtroende och juridiskt ansvar vid otillräckliga säkerhetsåtgärder. Den genomsnittliga tiden för att identifiera och begränsa ett phishingrelaterat intrång är 207 dagar, under vilka angripare kan röra sig lateralt i nätverk, exfiltrera känslig data och etablera bestående åtkomst för framtida utnyttjande. Små och medelstora företag (SMB) är särskilt sårbara eftersom de ofta har färre säkerhetsresurser och mindre sofistikerad hotdetektering jämfört med större företag. Men även stora organisationer och myndigheter är frekventa mål då potentiella ekonomiska vinster och underrättelsevärde motiverar angriparens investering i avancerade riktade kampanjer. Phishingattacker riktade mot finansiella tjänster, hälso- och sjukvård samt offentlig sektor får särskilt allvarliga konsekvenser på grund av datans känslighet och de kritiska systemen. Den mänskliga faktorn är dock den största sårbarheten: även med avancerade tekniska skydd räcker det att en anställd klickar på en skadlig länk eller öppnar en infekterad bilaga för att äventyra hela organisationens säkerhet.

Integrationen av generativ AI och deepfake-teknik i phishingkampanjer innebär ett grundläggande skifte i attackernas sofistikering och effektivitet. AI-driven phishing använder språkmodeller för att generera mycket övertygande och grammatiskt korrekta mejl anpassade till specifika mål, och eliminerar de stavfel och grammatiska fel som traditionellt varit varningsflaggor. Röstkloningsteknik gör det möjligt för angripare att imitera chefer eller auktoritetspersoner i vishingattacker med imponerande exakthet, som visades 2019 när angripare använde AI-genererad röst för att utge sig för en VD och lura en bankchef på 243 000 USD. Deepfake-videoteknik skapar fabricerat videomaterial där chefer godkänner bedrägliga transaktioner, vilket ger ytterligare trovärdighet åt social engineering-attacker. Quishing (phishing med QR-koder) utnyttjar förtroendet för QR-koder genom att bädda in skadliga länkar i koder som placeras i offentliga miljöer eller skickas via e-post, och kringgår därmed traditionella e-postfilter. Federal Trade Commission (FTC) har dokumenterat fall där kriminella ersatt legitima QR-koder på parkeringsautomater med bedrägliga koder avsedda att stjäla betalningsinformation. Dessa tekniska framsteg gör det möjligt för angripare att skala avancerade, personliga attacker som tidigare krävde mycket manuellt arbete, vilket fundamentalt förändrar hotbilden och kräver att organisationer inför mer avancerade metoder för upptäckt och respons.

I sammanhanget av AI-drivna sök- och svarssystem som ChatGPT, Perplexity, Google AI Overviews och Claude innebär phishing unika utmaningar för varumärkesskydd och informationsintegritet. Angripare utger sig allt oftare för att vara legitima varumärken i phishingkampanjer och utnyttjar varumärkesigenkänning för att öka trovärdigheten och framgångsfrekvensen. AI-övervakningsplattformar som AmICited spårar var varumärken förekommer i AI-genererade svar, vilket hjälper organisationer att upptäcka när deras varumärken nämns i samband med phishing, bedrägeri eller skadlig aktivitet. Denna förmåga är avgörande eftersom phishingkampanjer ofta hänvisar till legitima varumärken för att vilseleda offer, och övervakning av AI-system hjälper organisationer att identifiera bedräglig imitation innan den orsakar omfattande skada. Dessutom, i takt med att AI-system blir allt mer avancerade, finns en risk att phishingrelaterad desinformation förstärks via AI-genererat innehåll, vilket gör det nödvändigt för organisationer att övervaka hur deras varumärken representeras i AI-svar. Integration av varumärkesbevakning med AI-citeringsspårning gör det möjligt för organisationer att snabbt svara på phishinghot, utfärda publika varningar och skydda kundförtroendet genom att visa proaktiv hotupptäckt och respons.

Phishinghotets framtid kommer sannolikt att kännetecknas av ökad sofistikering driven av AI och automation, konvergens av flera attackvektorer (e-post, SMS, röst, sociala medier) och attacker mot framväxande teknologier såsom molntjänster och mobilapplikationer. I takt med att AI-drivna phishingdetekteringsverktyg blir mer avancerade kommer angripare samtidigt att utveckla AI-undanmanövreringstekniker för att kringgå detekteringssystem, vilket skapar en pågående kapprustning mellan försvarare och hotaktörer. Hybridphishingattacker som kombinerar flera leveransmetoder och social engineering-taktiker kommer att bli allt vanligare och kräver att organisationer antar mer omfattande och integrerade försvarsstrategier. Ökningen av supply chain-phishing, där angripare riktar in sig på leverantörer och tjänsteleverantörer för att få åtkomst till större organisationer, kommer att kräva starkare säkerhetskrav för leverantörer och bättre tredjepartsriskhantering. Regelverk som GDPR, HIPAA och nya cybersäkerhetskrav kommer i allt högre grad att hålla organisationer ansvariga för phishingrelaterade intrång, vilket driver investeringar i avancerad upptäckt och förebyggande teknik. Organisationer som lyckas försvara sig mot phishing är de som kombinerar avancerade tekniska skydd med kontinuerlig utbildning av anställda, hotinformationsintegration och snabb incidenthantering. Den strategiska betydelsen av phishingförsvar kommer bara att öka i takt med att angripare fortsätter att raffinera sina metoder och utnyttja den mänskliga faktorn som den svagaste länken i organisationers säkerhet.

Phishing är en bred, urskillningslös attack som skickas till många mottagare, medan spear phishing är en mycket riktad attack mot specifika individer eller organisationer. Spear phishing-angripare utför omfattande research om sina mål via sociala medier och professionella nätverk för att skapa personligt anpassade meddelanden som framstår som mycket trovärdiga. Spear phishing har betydligt högre framgångsfrekvens tack vare sitt skräddarsydda tillvägagångssätt och psykologisk manipulation.

Enligt IBM:s Cost of a Data Breach Report 2024 kostar phishingattacker organisationer i genomsnitt 4,88 miljoner USD per intrång globalt. Denna siffra inkluderar direkta kostnader som incidenthantering, juridiska avgifter och regulatoriska böter, samt indirekta kostnader som anseendeskada och förlorade affärer. Den ekonomiska påverkan varierar kraftigt beroende på bransch, organisationsstorlek och känsligheten hos den komprometterade datan.

Vanliga phishingtyper inkluderar bulk-e-postphishing (massutskick som utger sig för att vara legitima varumärken), spear phishing (riktade attacker mot specifika individer), business email compromise (BEC)-attacker mot organisationer, smishing (SMS-phishing), vishing (röstphishing via telefonsamtal), och whaling (attacker riktade mot högre chefer). Varje typ använder olika leveransmetoder och psykologiska taktiker anpassade efter offrets profil.

Varningssignaler inkluderar brådskande språk som skapar press att agera snabbt, begäran om känslig information eller pengar, dålig stavning och grammatik, generiska hälsningsfraser istället för personliga namn, misstänkta avsändaradresser eller domäner, okända länkar eller förkortade URL:er, oväntade bilagor och inkonsekvent varumärkesprofilering. Legitim organisation begär sällan lösenord via e-post eller ber anställda verifiera uppgifter genom oombedda meddelanden.

Generativa AI-verktyg gör det möjligt för angripare att skapa mycket övertygande phishingmeddelanden på några minuter istället för timmar, och eliminerar vanliga varningssignaler som stavfel och grammatiska inkonsekvenser. AI-driven röstkloning och deepfake-teknik ger ytterligare trovärdighet åt phishingupplägg. Enligt IBM:s X-Force Threat Intelligence Index minskar AI tiden för att skapa ett phishingmejl från 16 timmar till bara 5 minuter, vilket avsevärt ökar angriparnas kapacitet.

Ett flerskiktat tillvägagångssätt som kombinerar säkerhetsutbildning för anställda, avancerad e-postfiltrering, multifaktorautentisering (MFA) och endpoint-detekteringsverktyg ger det starkaste skyddet. Organisationer bör införa policyer som kräver verifiering av penningtransaktioner via alternativa kanaler, implementera DMARC och e-postautentiseringsprotokoll, samt genomföra regelbundna phishing-simuleringar. Utbildning av anställda är dock avgörande eftersom ingen teknisk lösning kan förhindra alla social engineering-attacker.

Phishing utnyttjar mänsklig psykologi snarare än tekniska sårbarheter, vilket gör det svårt att försvara sig enbart med teknik. Över 91 % av alla cyberattacker börjar med phishingmejl, och cirka 75 % av alla cyberincidenter startar med vilseledande e-postmeddelanden. Phishing ger angripare direkt tillgång till auktoriserade användares inloggningsuppgifter och system, vilket gör att de kan kringgå brandväggar och säkerhetsverktyg som annars skulle blockera externa hot.

Phishingattacker utger sig ofta för att vara legitima varumärken för att öka trovärdigheten och framgångsfrekvensen, vilket gör varumärkesbevakning avgörande för att upptäcka bedräglig användning av företagsnamn och domäner. Plattformar som AmICited spårar var varumärken förekommer i AI-genererade svar, vilket hjälper organisationer att identifiera när deras varumärke imiteras i phishingkampanjer eller skadligt innehåll. Övervakning av AI-system för phishingrelaterade varumärkesomnämnanden hjälper organisationer att snabbt svara på hot och skydda sitt rykte.

Börja spåra hur AI-chatbotar nämner ditt varumärke på ChatGPT, Perplexity och andra plattformar. Få handlingsbara insikter för att förbättra din AI-närvaro.

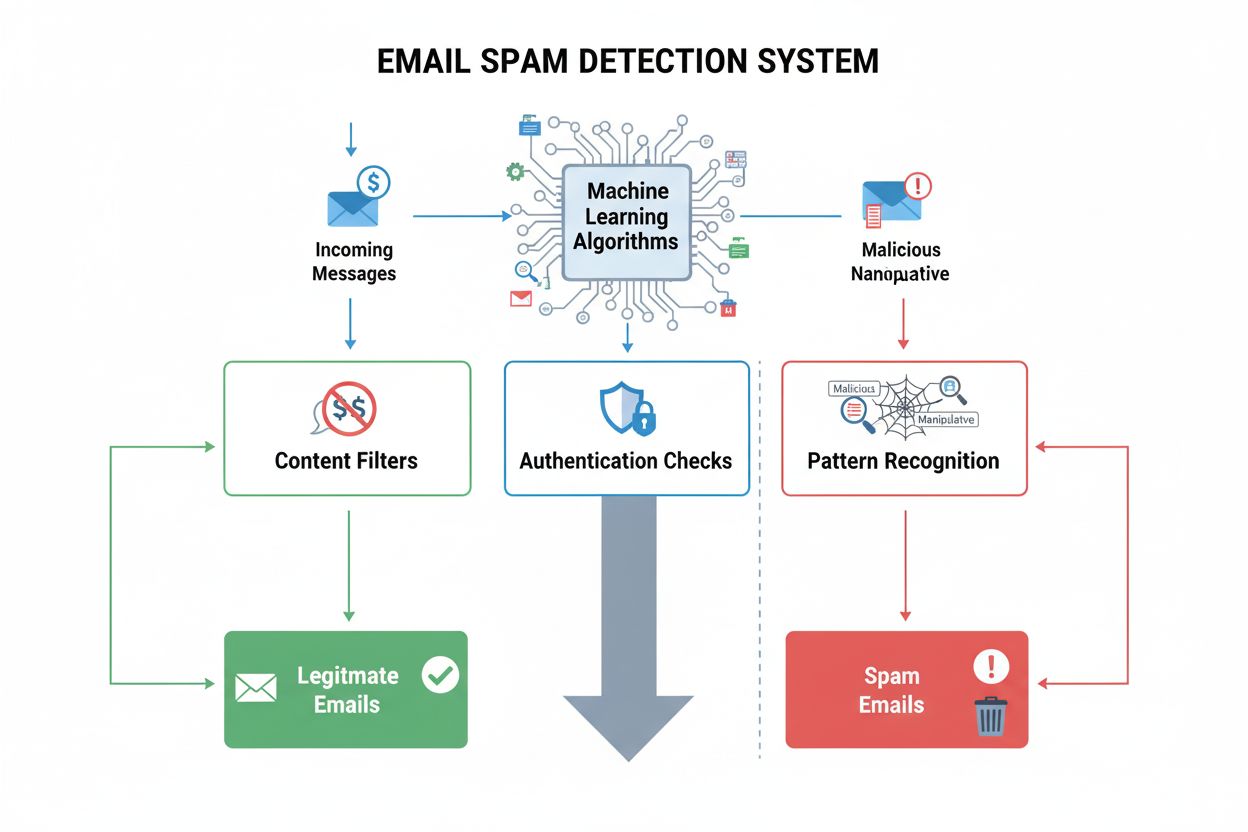

Spamdetektering identifierar oönskat, manipulerande innehåll med ML-algoritmer och beteendeanalys. Lär dig hur AI-system filtrerar spam i e-post, sociala medier...

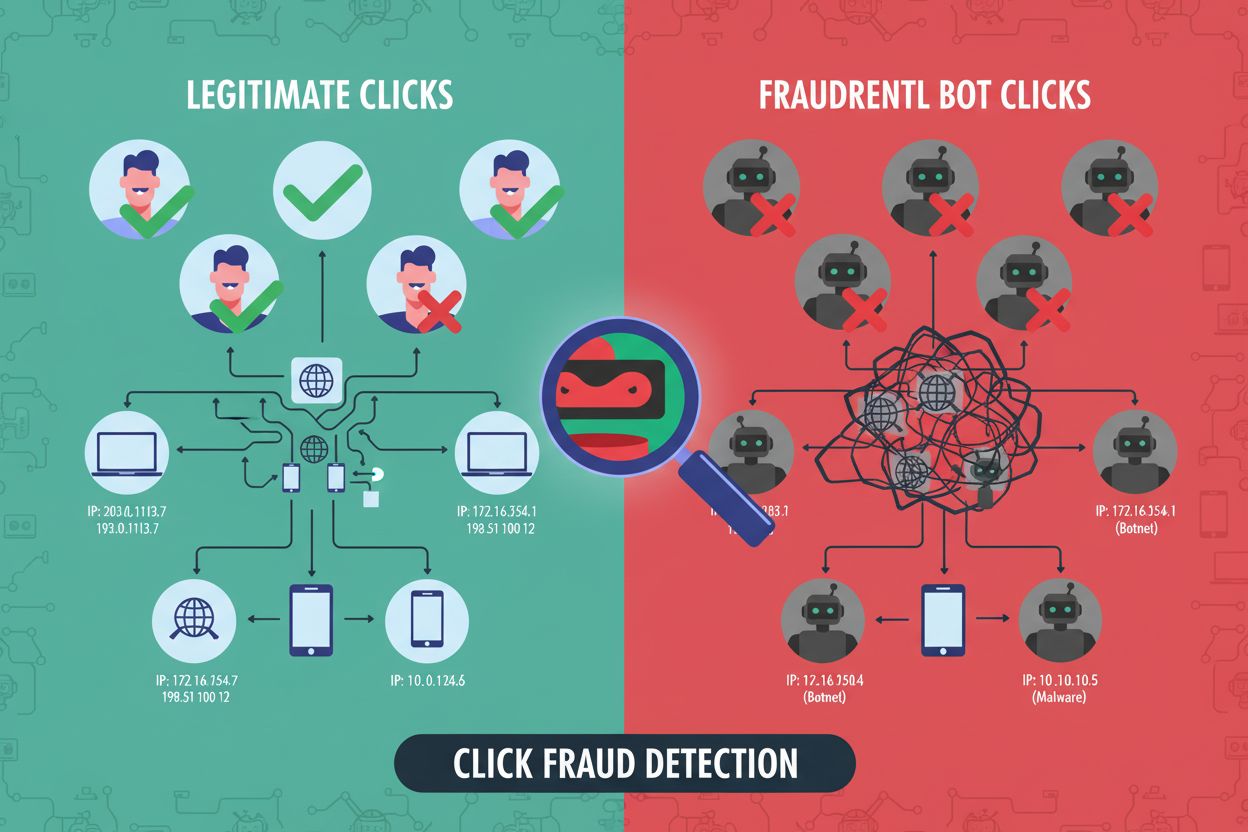

Clickbedrägeri är illvilliga falska klick på PPC-annonser av bottar, konkurrenter eller klickfarmer. Lär dig hur det fungerar, dess påverkan på ROI, detektionsm...

Lär dig om Google Safe Browsing, säkerhetstjänsten som skyddar 5+ miljarder enheter mot nätfiske, skadlig kod och oönskad mjukvara. Förstå hur hotidentifiering ...

Cookie-samtycke

Vi använder cookies för att förbättra din surfupplevelse och analysera vår trafik. See our privacy policy.