HTTPS

HTTPS är det säkra protokollet för webbkommunikation med SSL/TLS-kryptering. Lär dig hur det skyddar data, skiljer sig från HTTP och varför det är avgörande för...

Ett SSL-certifikat är en digital referens som autentiserar en webbplats identitet och möjliggör krypterade HTTPS-anslutningar mellan webbläsare och servrar, vilket skyddar datatrafik och etablerar användarförtroende. SSL står för Secure Sockets Layer och moderna implementationer använder den uppdaterade TLS-protokollet (Transport Layer Security) för att säkra internetkommunikation.

Ett SSL-certifikat är en digital referens som autentiserar en webbplats identitet och möjliggör krypterade HTTPS-anslutningar mellan webbläsare och servrar, vilket skyddar datatrafik och etablerar användarförtroende. SSL står för Secure Sockets Layer och moderna implementationer använder den uppdaterade TLS-protokollet (Transport Layer Security) för att säkra internetkommunikation.

Ett SSL-certifikat är en digital referens som autentiserar en webbplats identitet och möjliggör krypterad kommunikation mellan en användares webbläsare och en webbserver via HTTPS-protokollet. SSL står för Secure Sockets Layer, men moderna implementationer använder det uppdaterade TLS (Transport Layer Security)-protokollet. Certifikatet innehåller en publik nyckel som webbläsare använder för att kryptera data, medan servern behåller en motsvarande privat nyckel för dekryptering. Genom att installera ett SSL-certifikat på en webbserver etablerar organisationer en säker, krypterad anslutning som förhindrar hackare från att avlyssna känslig information såsom lösenord, kreditkortsnummer och personuppgifter. Certifikatet fungerar också som en digital identitetsverifiering och bekräftar för användaren att webbplatsen tillhör den legitima organisation den utger sig för att representera. Denna dubbla funktion—kryptering och autentisering—gör SSL-certifikat grundläggande för modern webbsäkerhet och användarförtroende.

SSL-protokollet utvecklades ursprungligen av Netscape 1994 för att säkra webbkommunikation, med SSL 3.0 som standard 1996. Sårbarheter som upptäcktes i SSL-protokollet ledde dock till utvecklingen av TLS (Transport Layer Security) som en säkrare efterträdare. TLS 1.0 släpptes 1999, följt av TLS 1.2 år 2008 och TLS 1.3 år 2018, där varje version introducerat starkare krypteringsalgoritmer och täppt till säkerhetsluckor. Trots att SSL är tekniskt föråldrat används termen fortfarande flitigt i branschen tack vare dess historiska igenkänning. Enligt W3Techs-data har användningen av SSL/TLS ökat dramatiskt, med 87,6% av webbplatser som använder giltiga SSL-certifikat 2024, jämfört med bara 18,5% för sex år sedan. Denna exponentiella tillväxt speglar ökad medvetenhet om cybersäkerhetshot och regulatoriska krav. Certificate Authority Browser (CA/B) Forum har kontinuerligt uppdaterat standarder för att stärka certifikatvalideringsprocessen, inklusive att minska certifikatens giltighetstid från 39 månader till nuvarande max 13 månader. Denna utveckling visar branschens åtagande att upprätthålla robusta säkerhetsstandarder i takt med att hotbilden förändras.

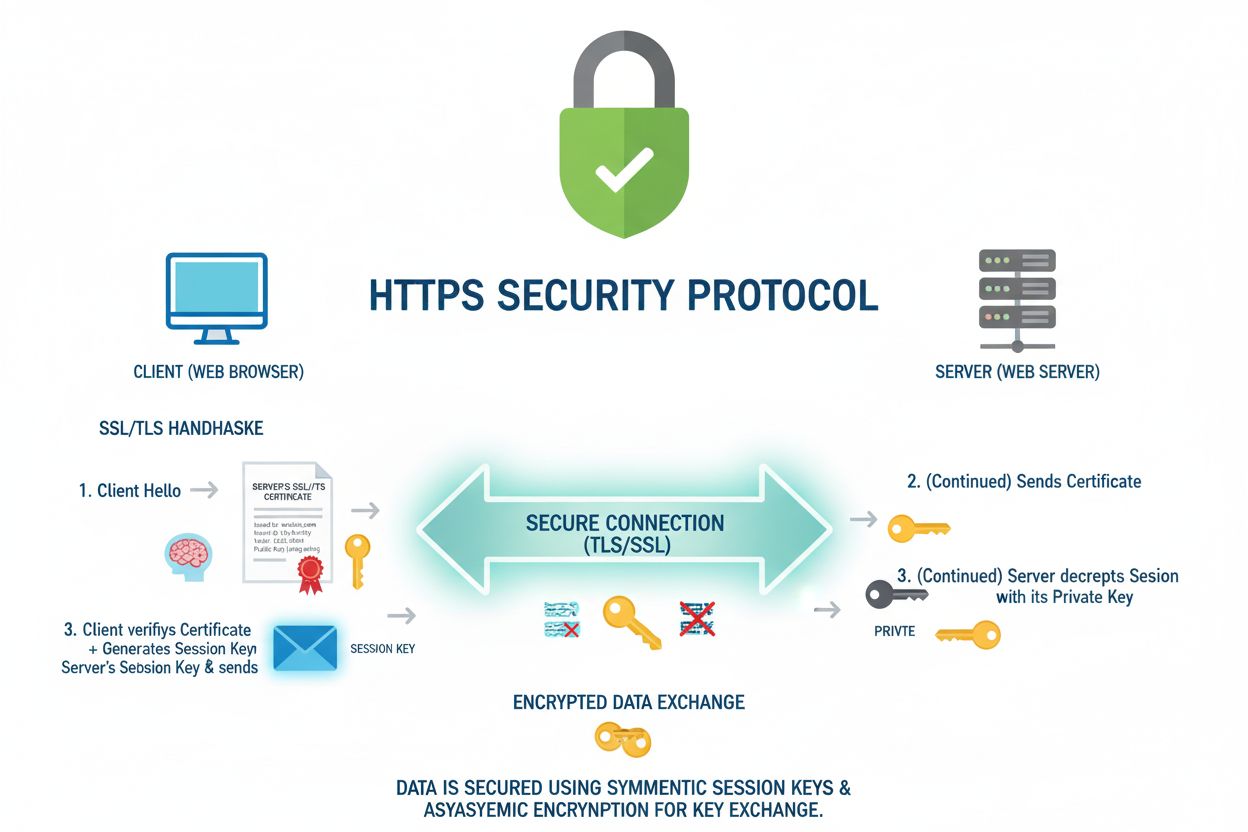

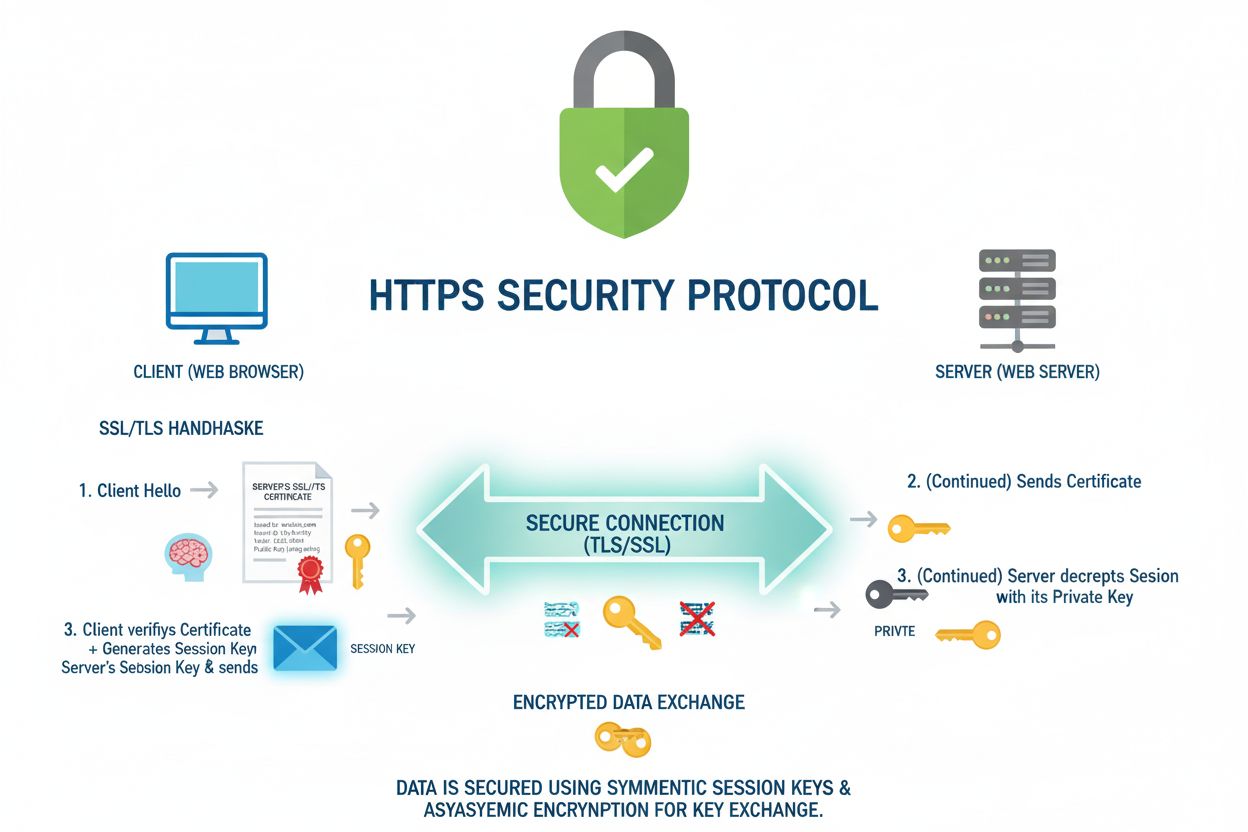

SSL-certifikat fungerar genom en avancerad process kallad SSL/TLS-handshake, som sker osynligt och omedelbart när en användare besöker en HTTPS-webbplats. Processen börjar när webbläsaren ansluter till en säker server och begär serverns SSL-certifikat. Servern svarar med att skicka sitt certifikat med publik nyckel och certifikatdetaljer. Webbläsaren verifierar certifikatets äkthet genom att kontrollera det mot en lista av betrodda certifikatutfärdare (CA) som lagras i webbläsaren. Om certifikatet är giltigt och matchar domänen som besöks, genererar webbläsaren en sessionsnyckel och krypterar den med serverns publika nyckel. Servern dekrypterar denna sessionsnyckel med sin privata nyckel, och båda parter har nu samma sessionsnyckel. All data som överförs mellan webbläsare och server krypteras därefter med denna symmetriska kryptering, vilket är mycket snabbare än den inledande asymmetriska krypteringen. Detta eleganta system kombinerar säkerheten i asymmetrisk kryptografi (publika/privata nyckelpar) med effektiviteten i symmetrisk kryptering (gemensam nyckel), vilket skapar en säker och snabb anslutning. Hela handskakningen slutförs vanligtvis på millisekunder, vilket gör den transparent för användaren samtidigt som den ger robust skydd mot avlyssning och datamanipulation.

SSL-certifikat delas in i tre distinkta typer baserat på vilken nivå av identitetsverifiering som görs av certifikatutfärdaren:

Domänvaliderade (DV) certifikat representerar den mest grundläggande nivån av SSL-certifiering och kräver enbart bevis på domänägarskap. Sökanden måste visa kontroll över domänen genom e-postverifiering eller DNS-postvalidering, en process som kan slutföras inom några minuter. DV-certifikat ger kryptering men ingen organisationsverifiering, vilket gör dem lämpliga främst för icke-kommersiella webbplatser som bloggar och personliga projekt. Dock har DV-certifikat blivit problematiska eftersom nätfiskesajter och illasinnade aktörer enkelt kan skaffa dem, vilket skapar en falsk känsla av säkerhet för användare som ser hänglåset.

Organisationsvaliderade (OV) certifikat kräver nio valideringskontroller och är ett mellanting för företag som bedriver online-transaktioner. Utöver domänägarskapsverifiering måste certifikatutfärdaren bekräfta organisationens juridiska existens, fysiska adress och verksamhetsstatus. När användare klickar på hänglåset på en OV-säkrad webbplats kan de se organisationsnamnet, vilket ger extra bekräftelse på sidans legitimitet. OV-certifikat är idealiska för små och medelstora företag, inloggningssidor och webbplatser som hanterar kundinformation.

Utökad validering (EV) certifikat ger den högsta nivån av identitetsgaranti och kräver 16 rigorösa valideringskontroller, inklusive verifiering av företagets publika telefonnummer, verksamhetstid, registreringsnummer, jurisdiktion och ett telefonsamtal för att bekräfta begärarens anställning. EV-certifikat inkluderar även domänbedrägerikontroll och kontroll mot svarta listor. När ett EV-certifikat är installerat kan webbläsaren visa organisationsnamnet direkt i adressfältet (beroende på webbläsarimplementation), vilket ger omedelbar visuell bekräftelse på webbplatsens legitimitet. Finansiella institutioner, Fortune 500-företag och större e-handelsplattformar använder framförallt EV-certifikat för att maximera kundernas förtroende.

| Egenskap | Domänvaliderat (DV) | Organisationsvaliderat (OV) | Utökad validering (EV) |

|---|---|---|---|

| Valideringskontroller | 1-2 (endast domänägarskap) | 9 valideringskontroller | 16 valideringskontroller |

| Utfärdandetid | Minuter till timmar | 1-3 dagar | 3-7 dagar |

| Organisationsnamn visas | Visas ej | Visas i certifikatdetaljer | Visas i adressfältet (webbläsarberoende) |

| Kostnad | 0-50 $/år | 50-200 $/år | 150-500+ $/år |

| Bäst för | Bloggar, personliga sidor, icke-kommersiellt | Företagssidor, inloggningar, SMB | Banker, e-handel, Fortune 500 |

| Förtroendenivå | Låg (minimal garanti) | Medel (organisationsverifiering) | Hög (omfattande verifiering) |

| Phishing-risk | Hög (lätt att få för angripare) | Låg (organisationsverifiering krävs) | Mycket låg (omfattande granskning) |

| SEO-effekt | Positiv (HTTPS krävs) | Positiv (HTTPS krävs) | Positiv (HTTPS krävs) |

Certifikatutfärdare (CA) är betrodda tredjepartsorganisationer som är auktoriserade att utfärda, validera och hantera SSL-certifikat. Stora CA:er inkluderar DigiCert, Sectigo, GlobalSign och Let’s Encrypt bland andra. CA:er måste möta strikta krav från operativsystem, webbläsare och mobiltillverkare för att bli inkluderade i root certificate store—listan över betrodda CA:er som är förinstallerade i webbläsare och enheter. CA:ns roll är avgörande eftersom de verifierar identiteten hos certifikatsökanden och digitalt signerar certifikatet med sin egen privata nyckel, vilket skapar en digital signatur som bevisar certifikatets äkthet. När en webbläsare tar emot ett SSL-certifikat verifierar den CA:ns signatur med CA:ns publika nyckel, som redan är betrodd i webbläsarens root store. Detta skapar en förtroendekedja där användare kan lita på certifikatet eftersom de litar på CA:n som utfärdade det. CA:er hålls till rigorösa standarder och genomgår regelbundna WebTrust-granskningar för att säkerställa efterlevnad av säkerhetsrutiner. CA/B Forum fastställer branschstandarder som alla CA:er måste följa, inklusive valideringsrutiner, certifikatens giltighetstid och säkerhetskrav. Detta standardiserade tillvägagångssätt garanterar enhetlig säkerhet på internet och skyddar användare mot förfalskade certifikat.

Googles satsning på HTTPS har gjort SSL-certifikat till en avgörande faktor för sökmotoroptimering. 2014 meddelade Google att HTTPS skulle bli en rankingsignal, vilket innebär att webbplatser med giltiga SSL-certifikat får ett litet lyft i sökresultaten jämfört med sidor utan HTTPS. Policyn har förstärkts över tid, och Google har kontinuerligt ökat betydelsen av HTTPS i sin rankingalgoritm. Utöver sökplaceringar visar Google Chrome och andra moderna webbläsare tydliga varningar om “Inte säker” för webbplatser utan giltiga SSL-certifikat, vilket påverkar användarbeteendet avsevärt. Studier visar att användare är betydligt mindre benägna att slutföra transaktioner eller ange personlig information på webbplatser med säkerhetsvarningar. För e-handelssajter innebär detta direkt förlorade intäkter, då användare överger sina kundvagnar vid säkerhetsvarningar. Dessutom möjliggör SSL-certifikat initiativet HTTPS Everywhere, som syftar till att kryptera all internettrafik som standard. Organisationer som implementerar SSL-certifikat visar att de värnar om användarnas integritet och dataskydd, vilket stärker varumärkesryktet och kundlojaliteten. Kombinationen av SEO-fördelar, minskad avhoppsfrekvens och ökad konverteringsgrad gör SSL-certifikat till ett grundläggande affärskrav snarare än bara en teknisk säkerhetsåtgärd.

För att implementera SSL-certifikat effektivt krävs uppmärksamhet på flera kritiska punkter. Organisationer bör först välja rätt certifikattyp baserat på webbplatsens funktion och datakänslighet—DV för informationssajter, OV för affärsverksamhet och EV för finansiella transaktioner. Certificate Signing Request (CSR) måste genereras på servern där certifikatet ska installeras och innehålla domännamn, organisationsuppgifter och en publik nyckel. Organisationer bör använda starka nyckellängder (minst 2048-bitars RSA eller motsvarande ECC) för att säkerställa krypteringsstyrka. Certifikatsförnyelse måste ske innan utgång för att undvika driftavbrott och säkerhetsvarningar; många organisationer automatiserar processen via certifikathanteringsplattformar som AWS Certificate Manager eller DigiCert’s CertCentral. För organisationer med flera domäner eller subdomäner ger wildcard-certifikat eller multidomän-certifikat (SAN) en kostnadseffektiv täckning. Certifikatspinning kan implementeras för högt säkerhetskrävande applikationer för att förhindra man-in-the-middle-attacker. Regelbundna certifikatsrevisioner bör säkerställa att alla certifikat är giltiga, korrekt konfigurerade och inte närmar sig utgång. Organisationer bör också implementera HSTS (HTTP Strict Transport Security)-headers för att tvinga webbläsare att använda HTTPS-anslutningar. Övervakningsverktyg bör följa certifikatens utgångsdatum och varna administratörer i god tid före förnyelse.

SSL/TLS-landskapet fortsätter att utvecklas i takt med nya säkerhetshot och teknologiska framsteg. Post-kvantkryptografi är ett viktigt område, eftersom kvantdatorer teoretiskt kan knäcka dagens krypteringsalgoritmer. Organisationer och standardiseringsorgan utvecklar och testar kvantresistenta kryptografiska algoritmer för att säkerställa att SSL/TLS förblir säkert även i kvantdatorernas era. Certificate Transparency (CT) har blivit allt viktigare och kräver att alla offentligt betrodda certifikat loggas i publika CT-loggar, vilket möjliggör upptäckt av bedrägligt utfärdade certifikat. Branschen går mot automatiserad certifikathantering via tekniker som ACME (Automated Certificate Management Environment), som effektiviserar utfärdande och förnyelse av certifikat. Zero-trust-säkerhetsmodeller driver på införandet av mutual TLS (mTLS), där både klienter och servrar autentiserar varandra och utökar SSL/TLS-skyddet utanför vanliga webbläsare till API:er och mikrotjänster. Maximal giltighetstid för certifikat fortsätter att minska—från 39 månader till 13 månader—vilket visar branschens åtagande att minska säkerhetsrisker. Elliptisk kurva-kryptografi (ECC) får ökad användning som alternativ till RSA och erbjuder motsvarande säkerhet med mindre nyckelstorlekar och snabbare beräkningar. Organisationer implementerar allt oftare certifikatspinning och HSTS-preloading för att förhindra avancerade attacker. Integrationen av SSL/TLS med AI-baserad säkerhetsövervakning möjliggör realtidsdetektion av certifikatsavvikelser och potentiella hot. I takt med att cyberhoten blir mer sofistikerade kommer SSL/TLS-tekniken fortsätta att utvecklas, införliva starkare krypteringsstandarder, snabbare prestanda och förbättrade skyddsmekanismer för att upprätthålla den säkerhet och det förtroende som modern internetkommunikation kräver.

SSL (Secure Sockets Layer) och TLS (Transport Layer Security) är kryptografiska protokoll som tjänar samma syfte, där TLS är den moderna och säkrare efterträdaren till SSL. Även om SSL tekniskt sett är föråldrat (version 3.0 släpptes 1996), används termen 'SSL-certifikat' fortfarande ofta i branschen för att avse både SSL- och TLS-certifikat. Moderna certifikat använder TLS-protokoll som erbjuder starkare krypteringsalgoritmer och bättre säkerhetsfunktioner än det ursprungliga SSL-protokollet.

Ett SSL-certifikat möjliggör HTTPS genom att etablera en krypterad anslutning via SSL/TLS-handshake-processen. När en användare besöker en HTTPS-webbplats begär webbläsaren certifikatet från servern, verifierar det med en betrodd certifikatutfärdare och använder sedan certifikatets publika nyckel för att kryptera data. Denna krypterade anslutning säkerställer att all data som överförs mellan webbläsare och server förblir konfidentiell och inte kan avlyssnas av angripare.

De tre typerna är domänvaliderade (DV), organisationsvaliderade (OV) och utökad validering (EV) certifikat. DV-certifikat kräver endast verifiering av domänägarskap och är snabbast att få men ger minimal identitetsgaranti. OV-certifikat verifierar både domänägarskap och organisationens legitimitet, vilket kräver nio valideringskontroller. EV-certifikat ger den högsta säkerheten med 16 valideringskontroller, inklusive företagsverifiering och telefonbekräftelse, vilket gör dem idealiska för finansiella institutioner och e-handelssajter.

Google har gjort HTTPS till en rankingfaktor för sökmotoroptimering sedan 2014, vilket innebär att SSL-säkrade webbplatser får högre sökrankning än osäkra sidor. Dessutom visar Google Chrome och andra webbläsare varningar om 'Inte säker' för webbplatser utan giltiga SSL-certifikat, vilket påverkar användarförtroendet och klickfrekvensen negativt. Att implementera ett SSL-certifikat är därför avgörande för både SEO-prestanda och användarnas förtroende för din webbplats.

Moderna SSL-certifikat har en maximal giltighetsperiod på 13 månader, ned från tidigare 39 månader. Minskningen av giltighetstiden infördes för att minimera säkerhetsrisker och minska möjligheten för missbruk av certifikat. Organisationer måste förnya sina certifikat innan de löper ut för att bibehålla kontinuerligt HTTPS-skydd och undvika webbläsarvarningar.

Ett SSL-certifikat innehåller domännamn, information om certifikatutfärdaren, utfärdarens digitala signatur, utfärdande- och utgångsdatum, den publika nyckeln och SSL/TLS-versionen. Det kan även inkludera organisationsnamn (för OV och EV-certifikat), alternativa ämnesnamn för täckning av flera domäner och annan metadata. Denna information gör det möjligt för webbläsare att verifiera certifikatets äkthet och webbplatsägarens identitet.

Ja, SSL-certifikat kan skydda flera domäner genom olika certifikattyper: Enkel domän-certifikat skyddar en domän, wildcard-certifikat skyddar en domän och alla dess subdomäner, och multidomän (SAN) certifikat skyddar flera orelaterade domäner. Organisationer kan välja certifikattyp efter behov och kostnadsöverväganden.

SSL-certifikat har direkt inverkan på användarförtroendet genom att visa ett hänglås och HTTPS-prefix i webbläsarens adressfält. Högre valideringsnivåer (OV och EV) visar organisationsnamnet, vilket ger ytterligare försäkran om legitimitet. Studier visar att användare är betydligt mer benägna att slutföra transaktioner på webbplatser med tydliga säkerhetsindikatorer, vilket gör SSL-certifikat avgörande för e-handelns konverteringsgrad och varumärkesrykte.

Börja spåra hur AI-chatbotar nämner ditt varumärke på ChatGPT, Perplexity och andra plattformar. Få handlingsbara insikter för att förbättra din AI-närvaro.

HTTPS är det säkra protokollet för webbkommunikation med SSL/TLS-kryptering. Lär dig hur det skyddar data, skiljer sig från HTTP och varför det är avgörande för...

Upptäck hur AI-certifieringar etablerar förtroende genom standardiserade ramverk, krav på transparens och tredjepartsgranskning. Lär dig om CSA STAR, ISO 42001 ...

Lär dig hur HTTPS påverkar AI-sökningens förtroende och synlighet. Upptäck varför SSL-certifikat är viktiga för ChatGPT, Perplexity och AI-svarsgeneratorer. En ...

Cookie-samtycke

Vi använder cookies för att förbättra din surfupplevelse och analysera vår trafik. See our privacy policy.