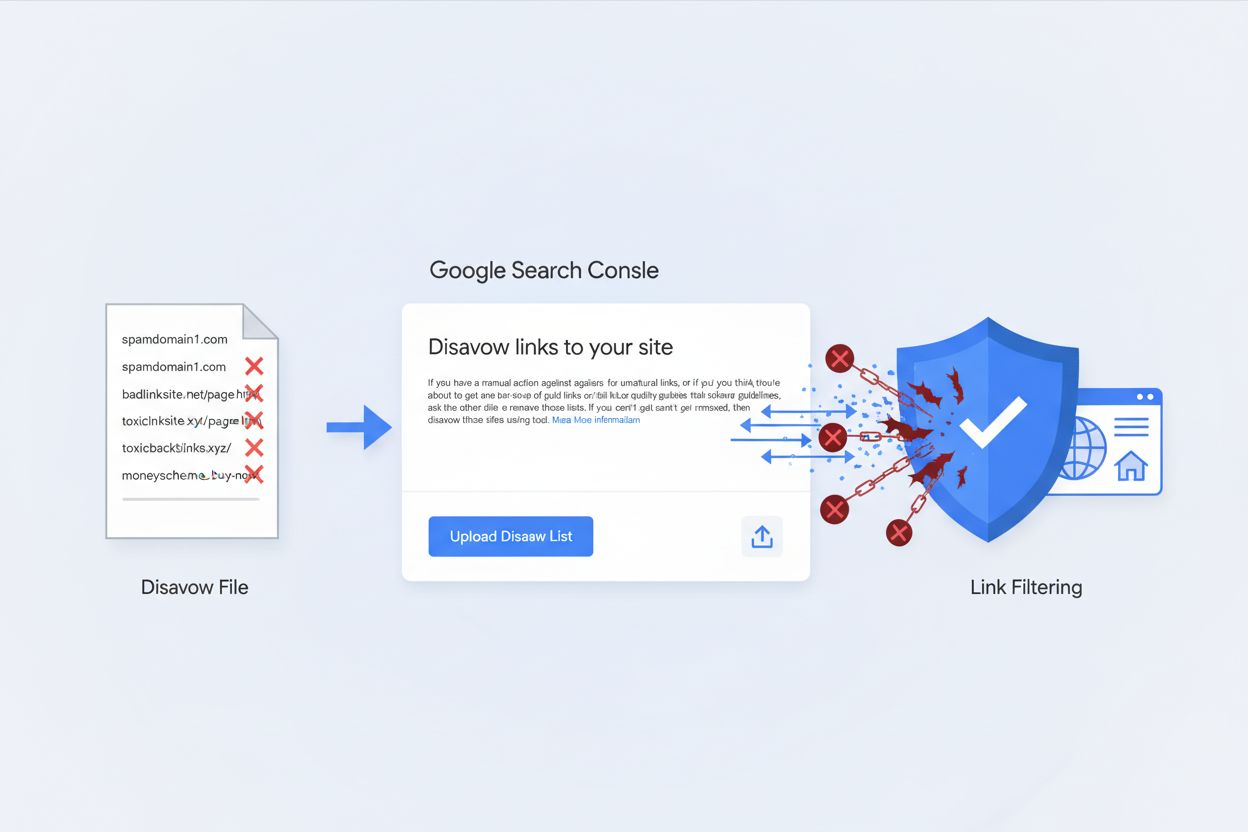

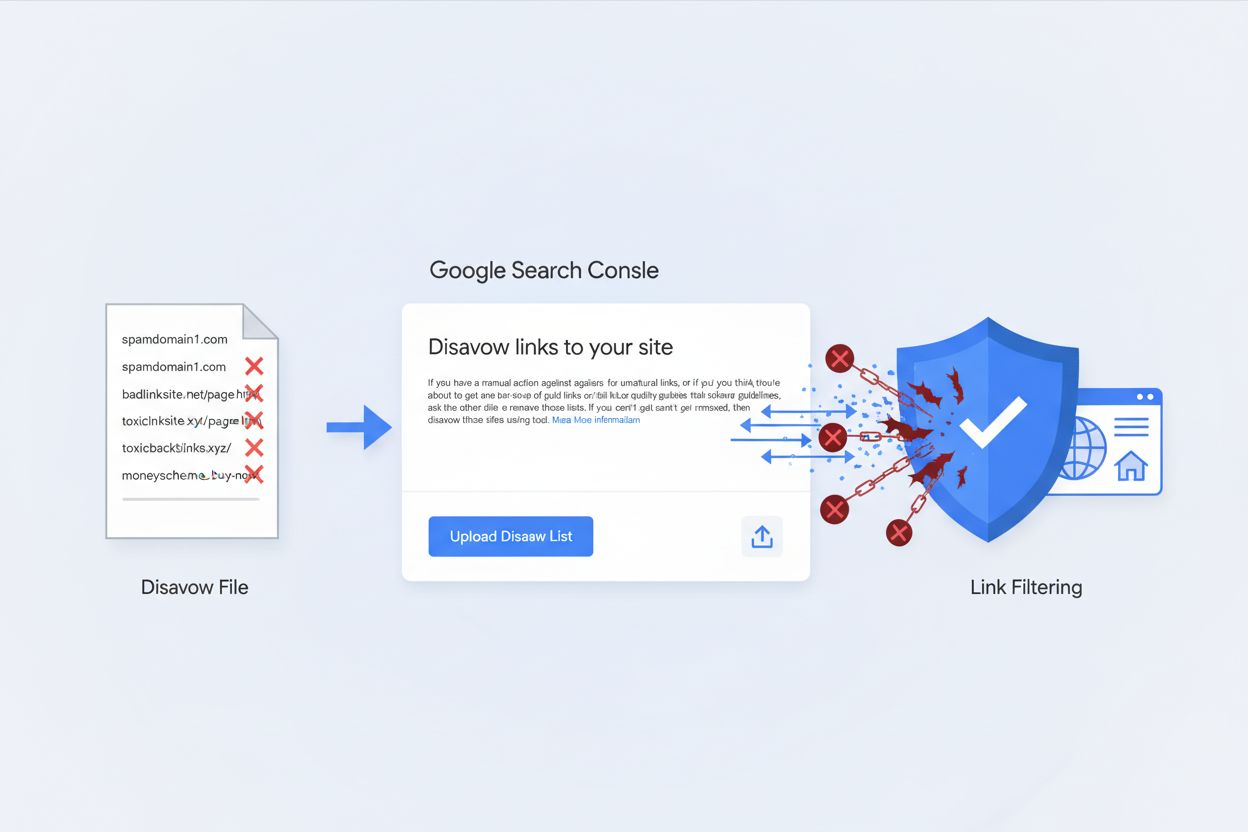

Disavow File

Zjistěte, co je disavow soubor, jak funguje v Google Search Console a kdy jej použít k ochraně vašeho webu před škodlivými zpětnými odkazy a SEO penalizacemi....

Malware, neboli škodlivý software, je jakýkoliv program nebo kód úmyslně navržený k poškození, narušení nebo neoprávněnému přístupu k počítačovým systémům, sítím a webovým stránkám. Zahrnuje viry, červy, trojské koně, ransomware, spyware a další škodlivé kódy, které ohrožují důvěrnost, integritu nebo dostupnost digitálních systémů a dat.

Malware, neboli škodlivý software, je jakýkoliv program nebo kód úmyslně navržený k poškození, narušení nebo neoprávněnému přístupu k počítačovým systémům, sítím a webovým stránkám. Zahrnuje viry, červy, trojské koně, ransomware, spyware a další škodlivé kódy, které ohrožují důvěrnost, integritu nebo dostupnost digitálních systémů a dat.

Malware, zkratka pro škodlivý software, je jakýkoliv program, kód nebo aplikace úmyslně navržená k poškození, narušení nebo neoprávněnému přístupu k počítačovým systémům, sítím, webovým stránkám a digitálním zařízením. Podle National Institute of Standards and Technology (NIST) je malware definován jako „software nebo firmware určený k vykonání neautorizovaného procesu, který bude mít nepříznivý dopad na důvěrnost, integritu nebo dostupnost informačního systému.“ Tento pojem zahrnuje široké spektrum škodlivých hrozeb včetně virů, červů, trojských koní, ransomwaru, spywaru, adwaru, rootkitů a dalších entit založených na kódu, které infikují hostitele. Malware působí s nepřátelským úmyslem – snaží se proniknout do systémů, krást citlivá data, šifrovat soubory za výkupné, sledovat uživatele nebo jednoduše narušovat běžný provoz. Na rozdíl od legitimního softwaru, který slouží uživatelsky definovaným účelům, malware vykonává neautorizované procesy, které narušují bezpečnost systému a soukromí uživatele bez jeho vědomí či souhlasu.

Historie malwaru sahá až k teoretickým konceptům samoreplikujících se automatů, které navrhl matematik John von Neumann v roce 1949, ale moderní historie malwaru začala s virem Elk Cloner v roce 1982, který infikoval systémy Apple II prostřednictvím nakažených disket. V průběhu 80. a 90. let, kdy se Microsoft Windows stal dominantním operačním systémem, se malware rychle vyvíjel, přičemž viry psané v makrojazycích cílily na Word dokumenty a tabulky. V 2000s se objevily červy šířící se přes instant messaging, které se šířily přes AOL AIM, MSN Messenger a Yahoo Messenger s využitím sociálního inženýrství. Mezi lety 2005 a 2009 dramaticky narostl adware, což vedlo k soudním sporům a regulačním zásahům proti společnostem s adwarem. K výrazné změně došlo v roce 2013 s nástupem ransomwaru CryptoLocker, který donutil oběti zaplatit přibližně 3 miliony dolarů na výkupném a inspiroval nespočet kopií. V posledních letech došlo mezi lety 2023 a 2024 k nárůstu incidentů s malwarem o 30 % a útoky ransomwarem vzrostly o 236,7 %, což dokládá, že hrozby malwaru se nadále vyvíjejí i zintenzivňují v sofistikovanosti i četnosti.

| Typ malwaru | Mechanismus | Primární dopad | Způsob šíření | Obtížnost detekce |

|---|---|---|---|---|

| Virus | Připojuje se k souborům; replikuje se při spuštění | Poškození souborů; zpomalení systému | Vyžaduje spuštění hostitelského programu | Střední |

| Červ | Samoreplikuje se; šíří se nezávisle | Přetížení sítě; krádež dat | Zranitelnosti sítě; e-mail | Střední-Vysoká |

| Trojský kůň | Vydává se za legitimní software | Neoprávněný přístup; krádež dat | Sociální inženýrství; stahování | Vysoká |

| Ransomware | Šifruje soubory; požaduje platbu | Nedostupnost dat; finanční ztráta | Phishing; zneužití; malvertising | Střední |

| Spyware | Tajně sleduje uživatele | Porušení soukromí; krádež údajů | Přibalený software; stahování | Vysoká |

| Adware | Zobrazuje nevyžádané reklamy | Eroze soukromí; zhoršení výkonu | Únos prohlížeče; balíčkování | Nízká-Střední |

| Rootkit | Zajišťuje administrátorský přístup | Úplné ovládnutí systému | Phishing; škodlivé stahování | Velmi vysoká |

| Keylogger | Snímá stisky kláves | Krádež údajů; podvody | Phishing; škodlivé přílohy | Vysoká |

| Botnet | Vytváří síť infikovaných zařízení | DDoS útoky; rozesílání spamu | Červy; trojani; zneužití | Vysoká |

| Bezsouborový malware | Operuje pouze v paměti | Krádež dat; pohyb v síti | Zneužití; zneužití legitimních nástrojů | Velmi vysoká |

Malware operuje prostřednictvím sofistikovaného životního cyklu, který začíná počátečními vektory infekce, jako jsou phishingové e-maily, škodlivá stahování, kompromitované weby nebo nezáplatované zranitelnosti softwaru. Jakmile malware pronikne do systému, obvykle se snaží o eskalaci oprávnění pro získání vyššího přístupu, což mu umožňuje provádět škodlivější operace a zůstat v systému trvale. Pokročilý malware využívá mechanismy skrytí a perzistence, včetně polymorfního kódu měnícího signatury za běhu, rootkit technologie skrývající procesy před operačním systémem a úprav registru zajišťujících přežití po restartu systému. Mnoho sofistikovaných variant malwaru navazuje command-and-control (C2) spojení na vzdálené servery, což útočníkům umožňuje vydávat příkazy, stahovat další škodlivý software nebo odcizovat data. Fáze exfiltrace dat zahrnuje krádež cenných informací, jako jsou finanční záznamy, duševní vlastnictví, osobní údaje či přihlašovací údaje, které útočníci prodávají na dark webu nebo využívají ke špionáži. Některé druhy malwaru disponují schopností samoreplikace a laterálního pohybu, šíří se na další systémy v síti a mohou během několika hodin ohrozit celou infrastrukturu organizace.

Malware představuje katastrofální rizika pro webové stránky a digitální infrastrukturu; podle aktuálních statistik kybernetické bezpečnosti je každý týden infikováno více než 18 milionů webových stránek malwarem. Když jsou weby nakažené, vyhledávače jako Google je automaticky označí jako nebezpečné a odstraní je z výsledků, což má za následek dramatický pokles návštěvnosti i příjmů. Stránky infikované malwarem mohou vkládat spamový obsah, přesměrovávat uživatele na škodlivé weby, krást údaje návštěvníků a sloužit jako distribuční body pro další útoky. Finanční důsledky jsou vážné: průměrná cena úniku dat pro malé firmy se pohybuje od 120 000 do 1,24 milionu dolarů, zatímco ransomware útoky požadují platby v řádech tisíců až milionů dolarů. Kromě přímých finančních nákladů trpí napadené weby výpadky systémů, ztrátou důvěry zákazníků, regulačními pokutami a poškozením pověsti, které může přetrvávat roky. Podle aktuálních dat 34 % firem zasažených malwarem trvalo týden nebo déle, než znovu získaly přístup ke svým systémům, což znamená ztrátu produktivity, nesplněné termíny a nespokojenost zákazníků. U e-commerce webů může infekce malwarem vést k porušení PCI, žalobám zákazníků a trvalé ztrátě obchodních vztahů.

Detekce malwaru vyžaduje vícestupňové přístupy kombinující detekci na základě signatur, behaviorální analýzu a technologie strojového učení. Detekce na základě signatur porovnává soubory s databázemi známých signatur malwaru, tento přístup však selhává u nových nebo polymorfních variant, které neustále mění svůj kód. Behaviorální analýza sleduje systémové činnosti a hledá podezřelé vzory, jako jsou neobvyklé úpravy souborů, neautorizovaná síťová spojení, nadměrné využití zdrojů nebo pokusy o vypnutí bezpečnostního softwaru. Strojové učení a umělá inteligence (např. systém Malware.AI) detekují neznámé hrozby analýzou chování i bez konkrétních detekčních pravidel, což umožňuje odhalit zero-day exploity a nové varianty malwaru. Majitelé webů mohou infekci poznat podle varovných signálů, jako jsou nečekané zpomalení výkonu, záhadná vyskakovací okna, deaktivace bezpečnostních nástrojů, neznámé procesy v monitorech systému a neobvyklé špičky síťového provozu. Google Search Console upozorňuje majitele webů na výskyt malwaru, bezpečnostní pluginy a skenovací služby poskytují automatizované detekční schopnosti. Profesionální bezpečnostní služby používají forenzní analýzu k prozkoumání infikovaných systémů, identifikaci vektorů útoku a určení rozsahu kompromitace. Pravidelné skeny na malware pomocí více bezpečnostních nástrojů zvyšují přesnost detekce, protože různé nástroje mohou odhalit hrozby, které jiné přehlédnou.

Prevence malwaru vyžaduje komplexní bezpečnostní strategie napříč technickou, organizační i behaviorální rovinou. Pravidelné aktualizace softwaru a záplatování řeší známé zranitelnosti, které útočníci zneužívají; automatizované nástroje pro správu záplat zajišťují jejich včasné nasazení napříč rozsáhlými systémy. Správná hygiena hesel spolu s dvoufaktorovou autentizací významně snižuje riziko útoků na přihlašovací údaje vedoucí k instalaci malwaru. Školení zaměstnanců v oblasti bezpečnosti učí personál rozpoznávat phishingové taktiky, podezřelé přílohy a techniky sociálního inženýrství. Ověřená bezpečnostní řešení včetně antivirů, EDR platforem a systémů pokročilé ochrany proti hrozbám poskytují real-time skenování i behaviorální analýzu. Segmentace sítě omezuje laterální pohyb v případě kompromitace koncového bodu a snižuje rozsah šíření malwaru. Princip nejmenších oprávnění zajišťuje, že uživatelé mají pouze minimální potřebná práva, čímž se snižuje dopad kompromitovaných účtů. Pokročilý monitoring a logování pomocí SIEM řešení detekuje anomálie a podezřelé aktivity. Bezpečné programovací postupy zabraňují injekčním chybám a přetečením bufferu, které malware zneužívá. Pravidelné offline zálohy umožňují rychlou obnovu po ransomware útocích bez nutnosti platit výkupné. Plány reakce na incidenty poskytují dokumentované postupy pro efektivní a systematické řešení incidentů s malwarem.

Vznik AI poháněných vyhledávacích systémů jako ChatGPT, Perplexity, Google AI Overviews a Claude vytvořil nové vektory pro hrozby související s malwarem a důvěrou v značku. Weby infikované malwarem se mohou objevovat v AI generovaných odpovědích a citacích, což vede k šíření dezinformací a poškozování důvěryhodnosti značky, když se uživatelé setkávají s kompromitovaným obsahem prezentovaným jako autoritativní informace. AI monitorovací platformy jako AmICited sledují, kde se značky, domény a URL objevují v AI odpovědích, což pomáhá organizacím identifikovat, kdy se stránky kompromitované malwarem dostanou do AI citací. Tato schopnost je klíčová pro ochranu značky, protože stránky napadené malwarem vydávající se za legitimní značky mohou masivně klamat uživatele a poškozovat pověst organizace. Když se stránky infikované malwarem zobrazí ve výsledcích AI, získávají algoritmické schválení, které zvyšuje jejich vnímanou legitimitu, což je činí pro uživatele ještě nebezpečnějšími. Monitoring obsahu napříč AI platformami umožňuje organizacím detekovat a reagovat na hrozby související s malwarem dříve, než způsobí rozsáhlé škody. Propojení detekce malwaru se sledováním AI citací poskytuje komplexní přehled o tom, jak se kompromitovaný obsah šíří v AI systémech, a umožňuje proaktivní obranu značky.

Prostředí hrozeb malwaru se neustále vyvíjí s novými technologiemi a sofistikovanými metodami útoků, které představují výzvu pro tradiční obranu. Bezsouborový malware, operující výhradně v paměti bez zápisu na disk, představuje rostoucí hrozbu, protože se vyhýbá detekci na základě signatur a zanechává minimum forenzních stop. AI poháněný malware, využívající strojové učení k přizpůsobení obraně a vyhýbání se detekci, je dalším krokem ve vývoji sofistikovaného malwaru. Útoky na dodavatelský řetězec, při nichž jsou kompromitováni dodavatelé softwaru a malware je šířen přes legitimní aktualizace, představují bezprecedentní riziko pro organizace všech velikostí. Mobilní malware se nadále šíří s tím, jak se smartphony stávají hlavním výpočetním zařízením – útoky meziročně vzrostly o 50 %. Ransomware-as-a-Service (RaaS) demokratizuje tvorbu malwaru, což umožňuje i méně zkušeným útočníkům spouštět profesionální útoky. Zero-day exploity cílící na dosud neznámé zranitelnosti umožní další šíření malwaru ještě před dostupností záplat. Organizace musí přijmout zero-trust bezpečnostní modely, které předpokládají kompromitaci každého systému a ověřují každý přístup. Průběžné threat intelligence a real-time threat hunting se stanou klíčovými schopnostmi pro detekci pokročilého malwaru dříve, než způsobí zásadní škody. Propojení detekce malwaru s AI monitorovacími systémy bude stále důležitější, protože AI platformy se stávají hlavním zdrojem informací pro uživatele hledající autoritativní obsah.

Malware představuje jednu z nejtrvalejších a nejvyvíjejících se hrozeb pro digitální infrastrukturu, webové stránky i bezpečnost organizací v dnešním prostředí. Od jednoduchých virů poškozujících soubory až po sofistikovaný ransomware šifrující celé sítě a požadující milionová výkupná – malware každoročně způsobuje škody v řádech miliard dolarů. Porozumění definici, typům, mechanismům a dopadům malwaru je zásadní pro organizace usilující o ochranu svých digitálních aktiv, udržení důvěry zákazníků a zachování reputace značky. Propojení detekce malwaru s AI monitorovacími platformami jako je AmICited poskytuje organizacím komplexní přehled o tom, jak se stránky infikované malwarem a kompromitovaný obsah šíří skrz AI systémy a umožňuje proaktivní obranu značky. Protože hrozby malwaru se nadále vyvíjejí s novými technologiemi a sofistikovanými útoky, musí organizace přijímat komplexní, vícevrstvé bezpečnostní strategie kombinující technická opatření, organizační politiky i školení zaměstnanců. Implementací preventivních a zmírňujících strategií popsaných v tomto slovníku mohou organizace významně snížit svou expozici riziku malwaru a v případě incidentu rychle reagovat, minimalizovat škody a urychlit obnovu.

Virus je specifický typ malwaru, který se připojuje k legitimním souborům nebo programům a replikuje se při jejich spuštění. Malware je širší zastřešující pojem, který zahrnuje viry, červy, trojské koně, ransomware, spyware, adware a rootkity. Všechny viry jsou malware, ale ne každý malware je virus. Klíčový rozdíl je, že viry ke svému šíření potřebují hostitelský program, zatímco jiné typy malwaru se mohou šířit samostatně.

Když se webová stránka nakazí malwarem, vyhledávače jako Google ji automaticky označí jako nebezpečnou a mohou ji zcela odstranit z výsledků vyhledávání. To způsobuje dramatický pokles organické návštěvnosti a pozic. Malware navíc může přesměrovávat uživatele na škodlivé stránky, vkládat spamový obsah a poškodit reputaci webu. Obnova po napadení malwarem obvykle vyžaduje důkladné vyčištění, bezpečnostní audity a znovupodání webu vyhledávačům, což může trvat týdny či měsíce.

Webové stránky jsou často infikovány prostřednictvím zastaralých pluginů a šablon, nezáplatovaných zranitelností softwaru, slabých administrátorských údajů, kompromitovaných FTP účtů a škodlivého nahrávání souborů. Útočníci také využívají SQL injection, cross-site scripting (XSS) a útoky hrubou silou k získání přístupu. Jakmile se dostanou dovnitř, malware se může šířit napříč serverem a na připojené systémy. Pravidelné aktualizace, silná hesla a bezpečnostní monitoring jsou klíčová preventivní opatření.

Detekce malwaru zahrnuje skenování souborů webu na podezřelý kód, sledování neobvyklých úprav souborů, kontrolu neautorizovaných uživatelských účtů a analýzu serverových logů na podezřelou aktivitu. Bezpečnostní nástroje využívají detekci na základě signatur, behaviorální analýzu a strojové učení k identifikaci hrozeb. Majitelé webů by měli využívat bezpečnostní pluginy, pravidelně spouštět skeny na malware a sledovat varovné signály jako nečekaná přesměrování, vložený obsah nebo zhoršení výkonu.

Průměrná cena úniku dat pro malé firmy se pohybuje od 120 000 do 1,24 milionu dolarů, včetně reakce na incident, obnovy, právních poplatků a ztráty příjmů. Ransomware útoky vyžadují platby od tisíců po miliony dolarů. Nad rámec přímých nákladů čelí firmy výpadkům, ztrátě důvěry zákazníků, regulačním pokutám a poškození pověsti. Podle nedávných statistik trvalo 34 % firem zasažených malwarem týden nebo déle, než znovu získaly přístup ke svým systémům.

Weby infikované malwarem mohou imitovat legitimní značky, distribuovat škodlivý obsah a poškozovat pověst značky napříč internetem. AI monitorovací platformy jako AmICited sledují, kde se značky a domény objevují v AI odpovědích, což pomáhá identifikovat, kdy se stránky infikované malwarem nebo kompromitovaný obsah objeví ve výsledcích AI vyhledávání. To je klíčové pro ochranu značky, protože stránky kompromitované malwarem se mohou objevit v AI citacích, šířit dezinformace a poškozovat důvěryhodnost značky.

Podle aktuálních statistik kybernetické bezpečnosti je každý týden infikováno malwarem více než 18 milionů webových stránek. Google týdně identifikuje přibližně 50 webů se škodlivým kódem, skuteční hostitelé obsahující malware však tvoří asi 1,6 % skenovaných stránek. Incidenty s malwarem vzrostly mezi roky 2023 a 2024 o 30 %, přičemž útoky ransomwarem vzrostly o 236,7 %, což ukazuje na rostoucí hrozbu pro majitele webů a organizace.

Ano, malware lze odstranit, ale proces vyžaduje důkladné vyčištění a ověření. Majitelé webů by se měli odpojit od sítě, spustit skenování více bezpečnostními nástroji, odstranit škodlivé soubory a kód, opravit všechny zranitelnosti, změnit všechny přihlašovací údaje a ověřit, že je web čistý před jeho opětovným nasazením. Úplné odstranění však může být náročné u sofistikovaného malwaru, jako jsou rootkity, které se ukrývají hluboko v systémových souborech. U složitých infekcí se často doporučuje využít profesionální bezpečnostní služby, aby nezůstaly žádné zbytky.

Začněte sledovat, jak AI chatboti zmiňují vaši značku na ChatGPT, Perplexity a dalších platformách. Získejte užitečné informace pro zlepšení vaší AI prezence.

Zjistěte, co je disavow soubor, jak funguje v Google Search Console a kdy jej použít k ochraně vašeho webu před škodlivými zpětnými odkazy a SEO penalizacemi....

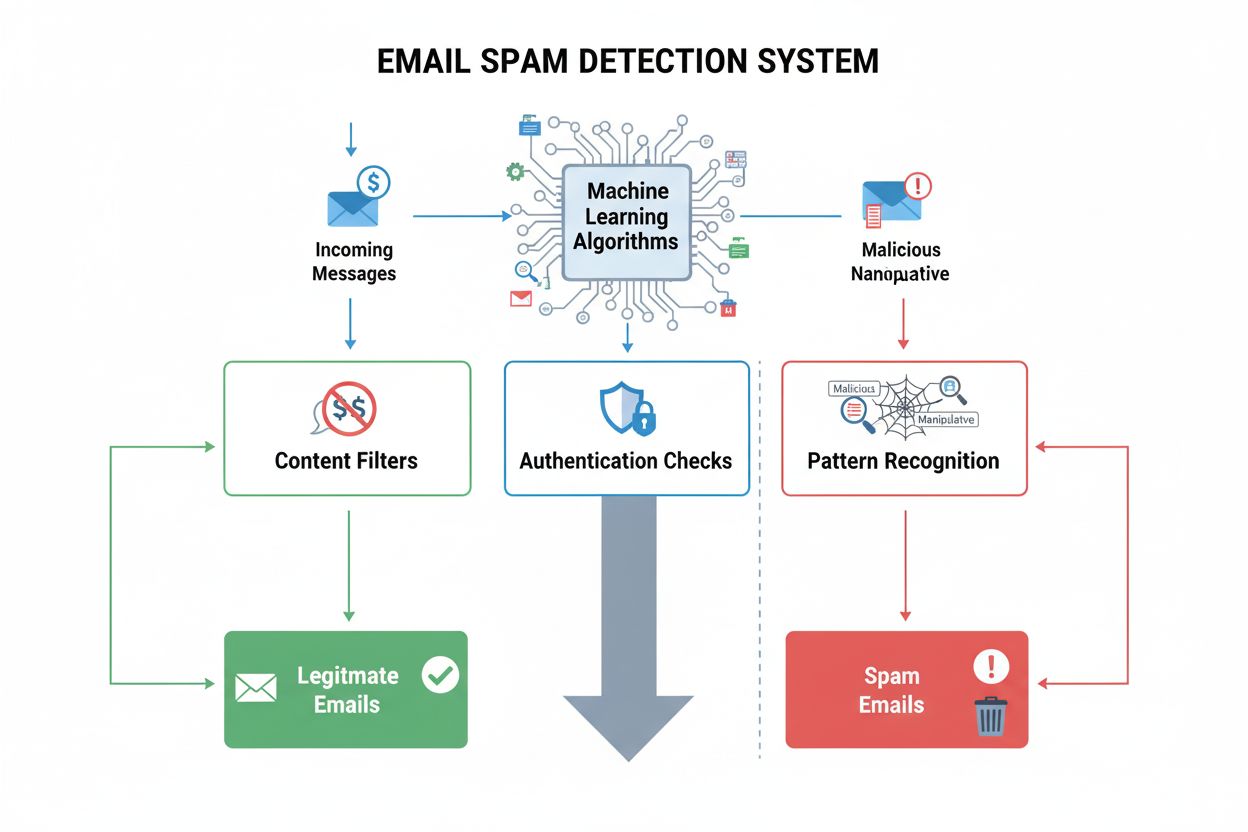

Detekce spamu identifikuje nechtěný, manipulativní obsah pomocí algoritmů strojového učení a behaviorální analýzy. Zjistěte, jak AI systémy filtrují spam v e-ma...

Phishing je podvodný kybernetický útok využívající klamavé e-maily a webové stránky ke krádeži citlivých informací. Seznamte se s typy phishingu, statistikami a...

Souhlas s cookies

Používáme cookies ke zlepšení vašeho prohlížení a analýze naší návštěvnosti. See our privacy policy.