Detekce spamu

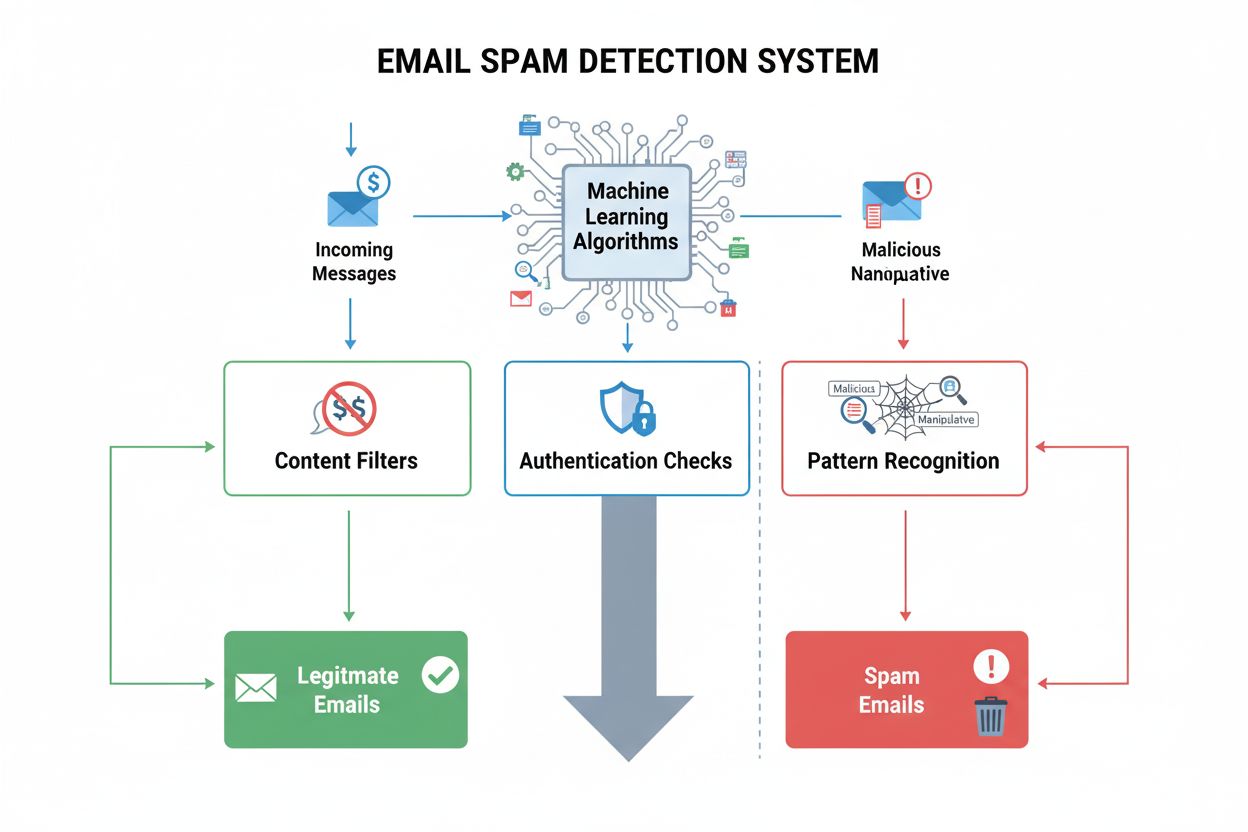

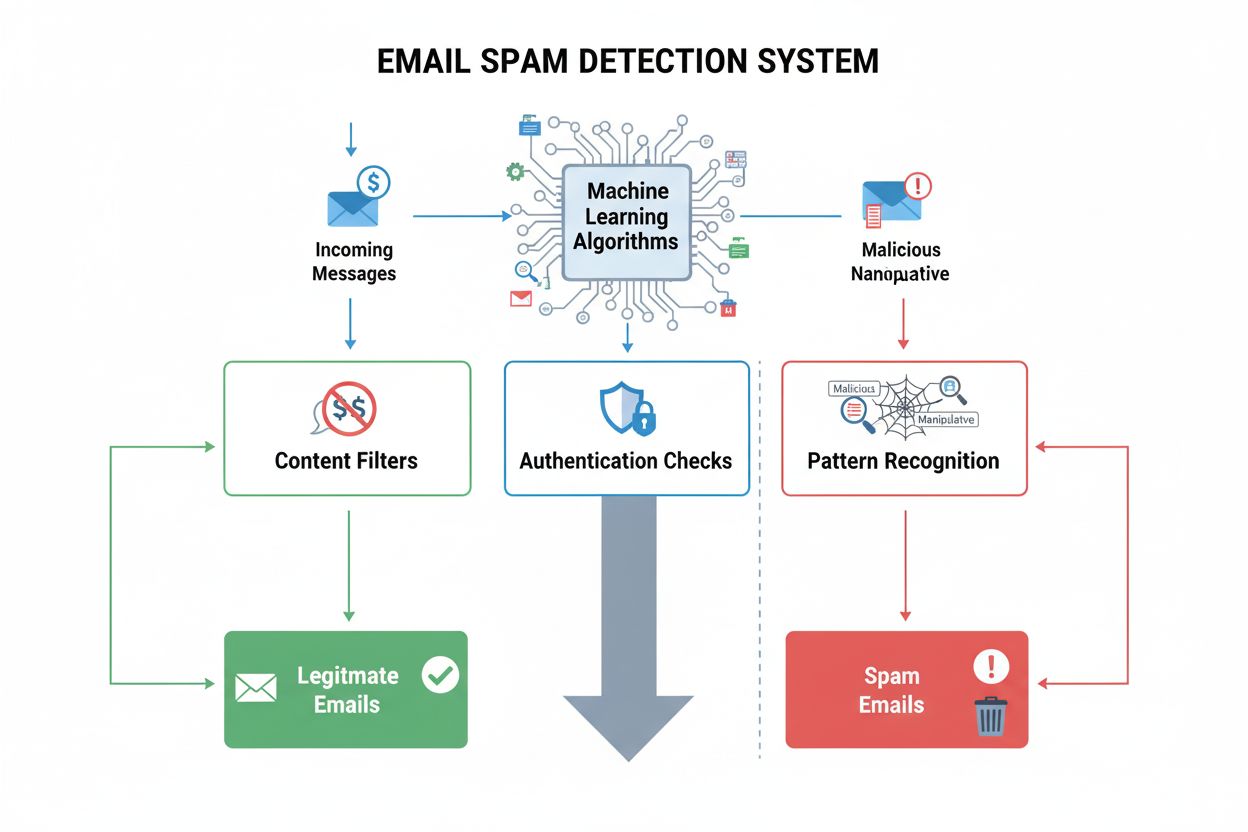

Detekce spamu identifikuje nechtěný, manipulativní obsah pomocí algoritmů strojového učení a behaviorální analýzy. Zjistěte, jak AI systémy filtrují spam v e-ma...

Phishing je podvodný kybernetický útok, který využívá klamavé e-maily, textové zprávy, telefonáty nebo webové stránky k tomu, aby přiměl jednotlivce k prozrazení citlivých informací, jako jsou hesla, čísla kreditních karet nebo bankovní údaje. Jedná se o formu sociálního inženýrství, která zneužívá lidskou psychologii namísto technických zranitelností, což z něj činí jeden z nejrozšířenějších a nejdražších vektorů útoků v oblasti kybernetické bezpečnosti.

Phishing je podvodný kybernetický útok, který využívá klamavé e-maily, textové zprávy, telefonáty nebo webové stránky k tomu, aby přiměl jednotlivce k prozrazení citlivých informací, jako jsou hesla, čísla kreditních karet nebo bankovní údaje. Jedná se o formu sociálního inženýrství, která zneužívá lidskou psychologii namísto technických zranitelností, což z něj činí jeden z nejrozšířenějších a nejdražších vektorů útoků v oblasti kybernetické bezpečnosti.

Phishing je podvodný kybernetický útok, který využívá klamavou komunikaci—zejména e-maily, textové zprávy, telefonáty nebo falešné webové stránky—k manipulaci jednotlivců s cílem prozradit citlivé informace nebo provést akce ohrožující bezpečnost. Termín “phishing” vychází z analogie s rybařením, kdy útočníci používají lákavé “návnady” (podvodné zprávy) k ulovení obětí. Na rozdíl od technických kyberútoků, které využívají softwarové zranitelnosti, phishing je formou sociálního inženýrství, která cílí na lidskou psychologii a zneužívá důvěru, strach, naléhavost i zvědavost k dosažení škodlivých cílů. Útočníci se vydávají za legitimní organizace, autority nebo důvěryhodné kolegy, aby zvýšili svou důvěryhodnost a úspěšnost. Ukradené informace obvykle zahrnují uživatelská jména, hesla, čísla kreditních karet, bankovní údaje nebo přístupové údaje umožňující další útoky, jako je krádež identity, finanční podvody, nasazení ransomwaru nebo průnik do sítí.

Phishingové útoky se objevily v polovině 90. let, kdy se e-mail stal běžným nástrojem v podnikání i osobní komunikaci. První phishingové pokusy byly primitivní a snadno rozpoznatelné, často obsahovaly zjevné pravopisné chyby a obecné zprávy. Jak však kyberzločinci zdokonalovali své metody a přijímali sofistikovanější nástroje, phishing se vyvinul v vysoce organizovanou trestnou činnost. V posledních letech došlo k dramatickému nárůstu sofistikovanosti phishingových útoků, zejména s nástupem generativní umělé inteligence (AI) a deepfake technologie. Podle IBM X-Force Threat Intelligence Index mohou útočníci nyní pomocí AI nástrojů vytvořit přesvědčivý phishingový e-mail za přibližně 5 minut, zatímco ručně jim to dříve trvalo 16 hodin. To představuje 68% zkrácení doby přípravy útoku a umožňuje útočníkům exponenciálně navyšovat objem operací. Vývoj od hromadných, nespecifických phishingových kampaní ke vysoce cíleným a personalizovaným útokům dokládá, jak se kyberzločinci neustále přizpůsobují bezpečnostním opatřením a využívají nové technologie.

Rozšířenost a dopad phishingových útoků nelze podceňovat. Výzkumy dlouhodobě ukazují, že více než 91 % kybernetických útoků začíná phishingovým e-mailem, což z něj činí hlavní vstupní bod pro úniky dat a kompromitace sítí. Přibližně 75 % všech kybernetických incidentů má původ v klamavých e-mailových zprávách, což podtrhuje roli e-mailu jako dominantního vektoru útoků. Podle Huntress a dalších průzkumů více než 90 % firem po celém světě zažilo v roce 2024 alespoň jeden phishingový útok a odhaduje se, že celosvětově je denně odesláno 3,4 miliardy phishingových e-mailů. Finanční důsledky jsou závažné: zpráva IBM Cost of a Data Breach Report 2024 uvádí, že phishingové útoky stojí organizace v průměru 4,88 milionů USD za jeden únik dat, což z nich činí jeden z nejdražších vektorů útoků po boku zneužití přihlašovacích údajů. Více než 80 % všech nahlášených bezpečnostních incidentů zahrnuje phishing buď jako primární vektor kompromitace, nebo jako součást vícefázového útoku. Tyto statistiky ilustrují, proč phishing zůstává preferovanou metodou útoku pro kyberzločince od jednotlivých podvodníků po sofistikované zločinecké skupiny a státem podporované aktéry.

| Typ útoku | Rozsah cílení | Úroveň personalizace | Způsob doručení | Hlavní cíl | Úspěšnost |

|---|---|---|---|---|---|

| Hromadný e-mailový phishing | Masové publikum (tisíce) | Obecná/minimální | Krádež údajů, šíření malwaru | 2-5 % | |

| Spear phishing | Konkrétní jednotlivci | Vysoce personalizovaný | E-mail, sociální sítě | Krádež dat, kompromitace účtů | 15-25 % |

| Whaling (CEO fraud) | Vrcholoví manažeři | Extrémně personalizovaný | E-mail, telefon | Finanční podvod, převody peněz | 20-30 % |

| Business Email Compromise (BEC) | Organizace | Vysoce cílený | Krádež peněz, únik dat | 10-20 % | |

| Smishing | Uživatelé mobilů | Střední | SMS zprávy | Sběr údajů, malware | 5-10 % |

| Vishing | Telefonní uživatelé | Proměnlivá | Hovor, VoIP | Sociální inženýrství, krádež údajů | 8-15 % |

| Quishing | Veřejné/fyzické prostory | Střední | QR kódy | Šíření malwaru, krádež údajů | 3-8 % |

| AI vylepšený phishing | Cílený/masový | Vysoce sofistikovaný | Více kanálů | Všechny cíle | 25-40 % |

Phishingové útoky využívají více technických a psychologických mechanismů, které společně vedou ke kompromitaci bezpečnosti. E-mailový phishing obvykle zahrnuje podvržení e-mailové adresy (spoofing), kdy útočníci falšují adresu odesílatele, aby působila jako legitimní organizace nebo důvěryhodný kontakt. Často se používá podvržení doménového jména, kdy jsou registrovány domény podobné těm legitimním (např. “rnicrosoft.com” místo “microsoft.com”) nebo využívání subdomén pro zvýšení důvěryhodnosti (např. “bankingapp.scamsite.com”). Samotný phishingový e-mail je pečlivě navržen tak, aby vyvolal emocionální reakci—strach z uzavření účtu, chamtivost díky slibovaným odměnám či zvědavost ohledně nečekaných příležitostí. Odkazy v phishingových e-mailech vedou na falešné webové stránky, které věrně napodobují legitimní přihlašovací stránky a při zadání údajů je ihned odesílají útočníkům. Škodlivé přílohy, často maskované jako faktury, dokumenty či aktualizace softwaru, obsahují malwarové nálože jako ransomware, spyware nebo zadní vrátka, která se aktivují po otevření. Smishing (phishing přes SMS) zneužívá důvěru uživatelů v textové zprávy, často se vydává za banky, přepravní společnosti nebo úřady. Vishing (hlasový phishing) využívá technologii podvržení čísla volajícího (caller ID spoofing), díky které se podvodné hovory jeví jako pocházející od legitimních organizací, a útočníci používají scénáře sociálního inženýrství k získání citlivých informací nebo schválení podvodných transakcí.

Dopad phishingu na podniky sahá daleko za přímé finanční náklady jednoho incidentu. Organizace čelí provozním výpadkům při kompromitaci systémů, regulačním pokutám za nedostatečnou ochranu dat zákazníků, poškození pověsti, které oslabuje důvěru klientů, a právní odpovědnosti za nedostatečná bezpečnostní opatření. Průměrná doba odhalení a zvládnutí útoku souvisejícího s phishingem je 207 dní, během nichž mohou útočníci pohybovat v síti, odcizovat citlivá data a vytvářet trvalý přístup pro budoucí zneužití. Malé a střední podniky (SMB) jsou zvláště zranitelné, protože obvykle disponují menšími zdroji a méně sofistikovanou detekcí hrozeb než velké firmy. Nicméně velké organizace a státní instituce jsou také častými terči, protože potenciální finanční zisk a zpravodajská hodnota ospravedlňují investici útočníků do složitých, cílených kampaní. Phishingové útoky zaměřené na finanční sektor, zdravotnictví či státní správu mají obzvlášť závažné důsledky kvůli citlivosti údajů a kritičnosti systémů. Lidský faktor zůstává největší zranitelností: i přes pokročilé technické kontroly může jediný zaměstnanec kliknutím na škodlivý odkaz nebo otevřením infikované přílohy ohrozit celou bezpečnost organizace.

Začlenění generativní AI a deepfake technologií do phishingových kampaní představuje zásadní posun v úrovni sofistikovanosti a účinnosti útoků. AI poháněný phishing využívá jazykové modely k automatickému generování velmi přesvědčivých, gramaticky správných e-mailů přizpůsobených konkrétním cílům, čímž eliminuje běžné varovné znaky jako pravopisné chyby. Technologie imitace hlasu umožňuje útočníkům napodobit vedení či autority ve vishingových útocích s pozoruhodnou přesností, jak ukazuje případ z roku 2019, kdy útočníci pomocí AI vytvořeného hlasu napodobili ředitele a podvedli bankovního manažera o 243 000 USD. Deepfake video technologie umožňuje vytvořit falešné video záznamy, na nichž manažeři schvalují podvodné transakce, čímž zvyšují důvěryhodnost útoků využívajících sociální inženýrství. Quishing (phishing přes QR kódy) zneužívá důvěru uživatelů v QR kódy tím, že do nich vkládá škodlivé odkazy umístěné na veřejných místech nebo zaslané e-mailem, čímž obchází tradiční filtry e-mailové bezpečnosti. Federal Trade Commission (FTC) zdokumentovala případy, kdy zločinci nahradili legitimní QR kódy na parkovacích automatéch podvodnými, určenými ke krádeži platebních údajů. Tyto technologické inovace umožňují útočníkům provádět ve velkém měřítku sofistikované a personalizované útoky, které dříve vyžadovaly značné manuální úsilí, a zásadně mění prostředí hrozeb, což nutí organizace využívat pokročilejší detekční a reakční mechanismy.

V kontextu AI poháněných vyhledávacích a odpovědních systémů jako ChatGPT, Perplexity, Google AI Overviews či Claude představuje phishing specifické výzvy pro ochranu značky a integritu informací. Útočníci čím dál častěji napodobují legitimní značky ve phishingových kampaních, aby zvýšili důvěryhodnost a úspěšnost útoků. AI monitorovací platformy jako AmICited sledují, kde se značky objevují v AI generovaných odpovědích, což organizacím umožňuje zjistit, kdy je jejich název zneužíván v souvislosti s phishingem, podvody či škodlivou aktivitou. Tato schopnost je zásadní, protože phishingové kampaně často odkazují na známé značky, aby oklamaly oběti, a monitoring AI systémů umožňuje organizacím odhalit podvodné pokusy o napodobení ještě před vznikem rozsáhlých škod. S rostoucí sofistikovaností AI systémů hrozí také riziko šíření phishingových dezinformací prostřednictvím AI generovaného obsahu, což činí monitoring výskytu značky v AI odpovědích nezbytným. Integrace monitoringu značky se sledováním AI citací umožňuje organizacím rychle reagovat na phishingové hrozby, vydávat veřejná varování a chránit důvěru zákazníků díky proaktivní detekci a reakci na hrozby.

Budoucnost phishingových hrozeb bude pravděpodobně charakterizována rostoucí sofistikovaností poháněnou AI a automatizací, sbližováním více vektorů útoků (e-mail, SMS, hlas, sociální sítě) a cílením na nové technologie jako cloudové služby a mobilní aplikace. Jak se nástroje pro detekci phishingu založené na AI zdokonalují, útočníci zároveň vyvíjejí AI-odolné techniky pro obcházení těchto systémů, což vede k neustálému soupeření mezi obránci a útočníky. Hybridní phishingové útoky, které kombinují více způsobů doručení a sociální inženýrství, budou stále běžnější a organizace budou muset přijmout komplexnější a integrovanější obranné strategie. S nárůstem phishingu v dodavatelských řetězcích, kdy útočníci napadají dodavatele a poskytovatele služeb za účelem získání přístupu k větším organizacím, bude nutné zpřísnit bezpečnostní požadavky na dodavatele a řízení rizik třetích stran. Regulační rámce jako GDPR, HIPAA a nové předpisy v oblasti kybernetické bezpečnosti budou čím dál více vyžadovat odpovědnost za phishingové incidenty, což povede k investicím do pokročilých technologií detekce a prevence. Organizace, které úspěšně odolají phishingu, budou ty, které spojí pokročilé technické kontroly s neustálým vzděláváním zaměstnanců, integrací hrozbové inteligence a rychlou reakcí na incidenty. Strategický význam ochrany proti phishingu bude jen růst, protože útočníci budou své techniky dále zdokonalovat a využívat lidský faktor jako nejslabší článek v bezpečnosti organizací.

Phishing je široký, nespecifický útok rozesílaný mnoha příjemcům, zatímco spear phishing je vysoce cílený útok zaměřený na konkrétní jednotlivce či organizace. Útočníci při spear phishingu provádějí důkladný průzkum svých obětí pomocí sociálních sítí a profesních kontaktů, aby vytvořili personalizované zprávy, které působí velmi důvěryhodně. Díky tomuto přizpůsobení a psychologické manipulaci má spear phishing výrazně vyšší úspěšnost.

Podle zprávy IBM Cost of a Data Breach Report 2024 stojí phishingové útoky organizace v průměru 4,88 milionů USD za jeden únik dat celosvětově. Toto číslo zahrnuje přímé náklady, jako je reakce na incidenty, právní poplatky a regulační pokuty, stejně jako nepřímé náklady v podobě poškození pověsti a ztraceného byznysu. Finanční dopad se výrazně liší v závislosti na odvětví, velikosti organizace a citlivosti kompromitovaných dat.

Mezi běžné typy phishingu patří hromadný e-mailový phishing (masové e-maily vydávající se za známé značky), spear phishing (cílené útoky na konkrétní osoby), útoky business email compromise (BEC) zaměřené na organizace, smishing (phishing přes SMS zprávy), vishing (hlasový phishing prostřednictvím telefonních hovorů) a whaling (útoky na vrcholové manažery). Každý typ využívá jiné způsoby doručení a psychologické taktiky přizpůsobené konkrétním profilům obětí.

Varovné signály zahrnují naléhavý jazyk vytvářející tlak na rychlou reakci, žádosti o citlivé informace nebo peníze, špatnou gramatiku a pravopis, obecná oslovení místo osobních, podezřelé e-mailové adresy nebo domény, neznámé odkazy či zkrácené URL, nečekané přílohy a nesoulad v brandingových prvcích. Legitimní organizace jen zřídka žádají hesla e-mailem nebo požadují ověření údajů prostřednictvím nevyžádaných zpráv.

Generativní AI nástroje umožňují útočníkům vytvářet velmi přesvědčivé phishingové zprávy během několika minut místo hodin, přičemž eliminují obvyklé varovné znaky jako pravopisné chyby a gramatické nesrovnalosti. AI poháněná imitace hlasu a technologie deepfake přidávají phishingovým schématům další důvěryhodnost. Podle IBM X-Force Threat Intelligence Index zkracuje AI čas potřebný k vytvoření phishingového e-mailu ze 16 hodin na pouhých 5 minut, což výrazně zvyšuje schopnosti útočníků.

Nejsilnější ochranu poskytuje vícevrstvý přístup kombinující školení zaměstnanců v oblasti bezpečnosti, pokročilé filtrování e-mailů, vícestupňové ověřování (MFA) a nástroje pro detekci na koncových bodech. Organizace by měly zavést politiky vyžadující ověřování finančních požadavků alternativními kanály, využívat DMARC a autentizační protokoly e-mailů a pravidelně provádět simulace phishingových útoků. Kritická však zůstává edukace zaměstnanců, protože žádné technické řešení nedokáže zabránit všem útokům sociálního inženýrství.

Phishing zneužívá lidskou psychologii místo technických zranitelností, což ztěžuje obranu pouze technickými prostředky. Více než 91 % kyberútoků začíná phishingovými e-maily a přibližně 75 % všech kybernetických incidentů má původ v klamavých e-mailových zprávách. Phishing poskytuje útočníkům přímý přístup k oprávněným údajům a systémům, což jim umožňuje obejít firewally a bezpečnostní nástroje, které by jinak blokovaly externí hrozby.

Phishingové útoky často napodobují legitimní značky, aby zvýšily svou důvěryhodnost a úspěšnost, proto je monitoring značky zásadní pro odhalení podvodného využití názvů a domén firem. Platformy jako AmICited sledují, kde se značka objevuje v AI generovaných odpovědích, což organizacím pomáhá zjistit, kdy je jejich značka zneužívána v phishingových kampaních nebo škodlivém obsahu. Monitorování AI systémů na zmínky o značce v souvislosti s phishingem umožňuje rychlou reakci na hrozby a ochranu reputace firmy.

Začněte sledovat, jak AI chatboti zmiňují vaši značku na ChatGPT, Perplexity a dalších platformách. Získejte užitečné informace pro zlepšení vaší AI prezence.

Detekce spamu identifikuje nechtěný, manipulativní obsah pomocí algoritmů strojového učení a behaviorální analýzy. Zjistěte, jak AI systémy filtrují spam v e-ma...

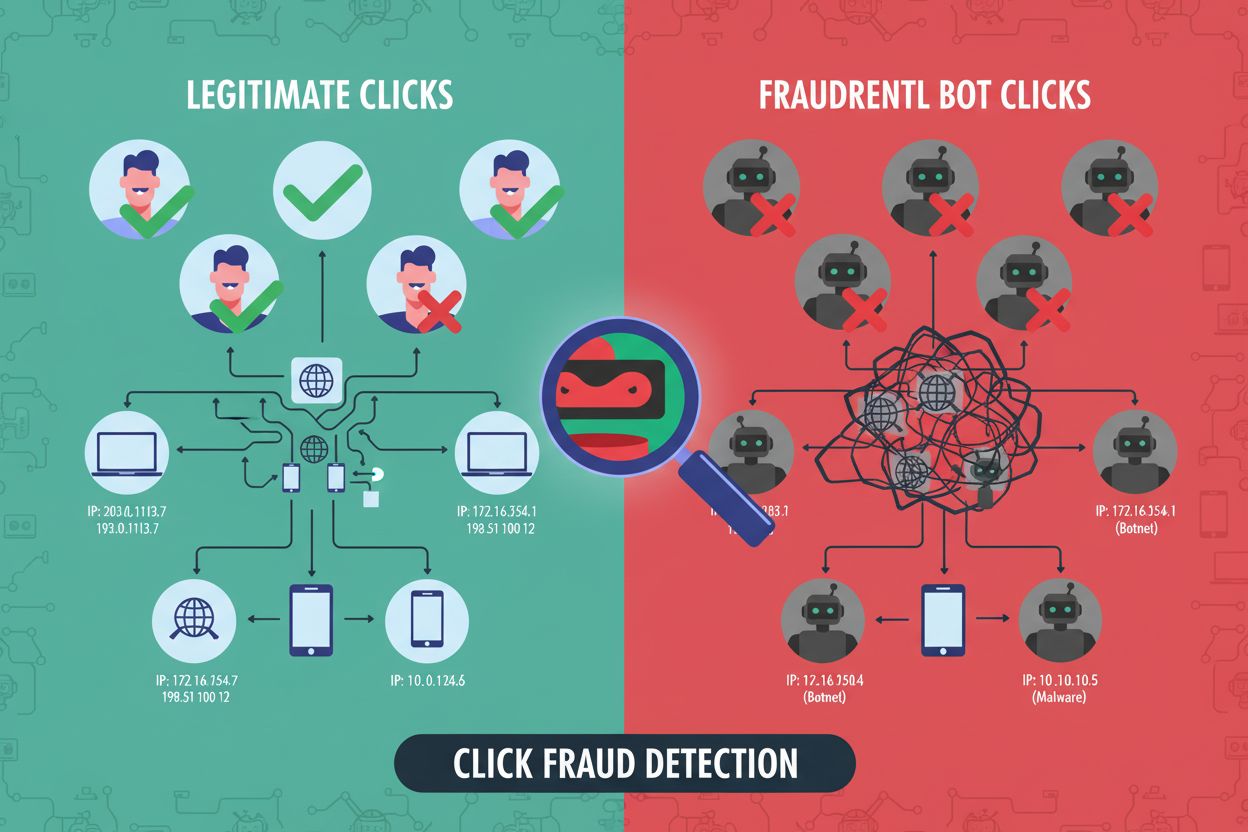

Click fraud jsou škodlivá falešná kliknutí na PPC reklamy od botů, konkurentů nebo klikacích farem. Zjistěte, jak funguje, jaký má dopad na návratnost investic,...

Malware je škodlivý software navržený k poškození systémů a krádeži dat. Seznamte se s typy, metodami detekce a tím, jak malware ovlivňuje webové stránky a AI m...

Souhlas s cookies

Používáme cookies ke zlepšení vašeho prohlížení a analýze naší návštěvnosti. See our privacy policy.